一家加密平台确认其主域名网站遭黑客攻击,导致用户面临钱包资金被盗漏洞的威胁。

一场毫不有趣的加密劫持

无论全球地缘政治危机规模如何,黑客都将继续肆虐加密市场——这是举世公认的事实。本次受害者是模因币发行平台Bonk.fun。3月12日,其运营者之一Tom(@SolportTom)在社交平台X上警告用户,在获得进一步通知前不要与该域名交互,因黑客已向其注入了加密钱包盗取程序:

在获得进一步通知前请勿使用https://t.co/4xXs3cMJx0域名,黑客已劫持团队账户并在域名上强制植入盗取程序。

紧急通知。

— Tom (@SolportTom) 2026年3月12日

由Raydium和BONK社区支持的Solana代币启动平台官方X账户也宣布了此次黑客攻击事件,并重申了Tom的严重警告:

恶意攻击者已入侵BONKfun域名,在我们完成全面安全修复前请勿与网站交互。

— BONK.fun (@bonkfun) 2026年3月12日

受影响对象与攻击方式

Tom解释称,该钓鱼骗局设置了虚假的"服务条款"(TOS)签名提示,用户一旦签名,盗取程序便可转移不知情用户的资金。据Tom说明,仅与虚假TOS交互的用户受到影响。他明确表示此前连接过的用户或在第三方终端交易bonk fun代币的用户均未受影响,并保证因安全漏洞发现及时"截至目前损失极小":

针对大家关心的几个问题:

1. 如果您之前连接过bonk fun,您的账户未受影响

2. 如果您在终端等平台交易bonk fun代币,您的账户未受影响

3. 唯一受影响的是在bonkfun域名上签署过虚假TOS消息的用户...

— Tom (@SolportTom) 2026年3月12日

本次事件并非Raydium或BONK智能合约漏洞,而是Web2基础设施故障直接波及Web3的典型案例。此类域名劫持和钓鱼盗取脚本通过攻击者接管前端界面,呈现看似正常的授权提示框来滥用钱包批准机制。

漏洞利用的重复模式

近年来,授权钓鱼和"虚假界面"攻击已窃取数十亿美元:Chainalysis调查显示2025年链上诈骗资金流入达140亿美元,随着更多钱包被识别,预计该数字将突破170亿美元。

随着诈骗收益增长和AI驱动的冒充手段升级,2026年的加密安全重点已不再局限于完美代码,更需防御其周边一切:从域名到社交账户,从员工到用户的决策机制。去年2月,攻击者曾劫持Pump.fun的X账户推广虚假PUMP代币(本站姐妹平台NewsBTC曾报道)。不久前,元老级交易员Sillytuna因遭遇结合线上地址投毒与线下暴力行为的数百万美元盗窃案而退出加密市场。

这个时代正在考验链上链下、线上线下的交易者。随着加密生态日益复杂,交易者亟需提高警惕:建议优先选择直接合约交互或可信聚合器,并使用工具监控及定期撤销代币授权。

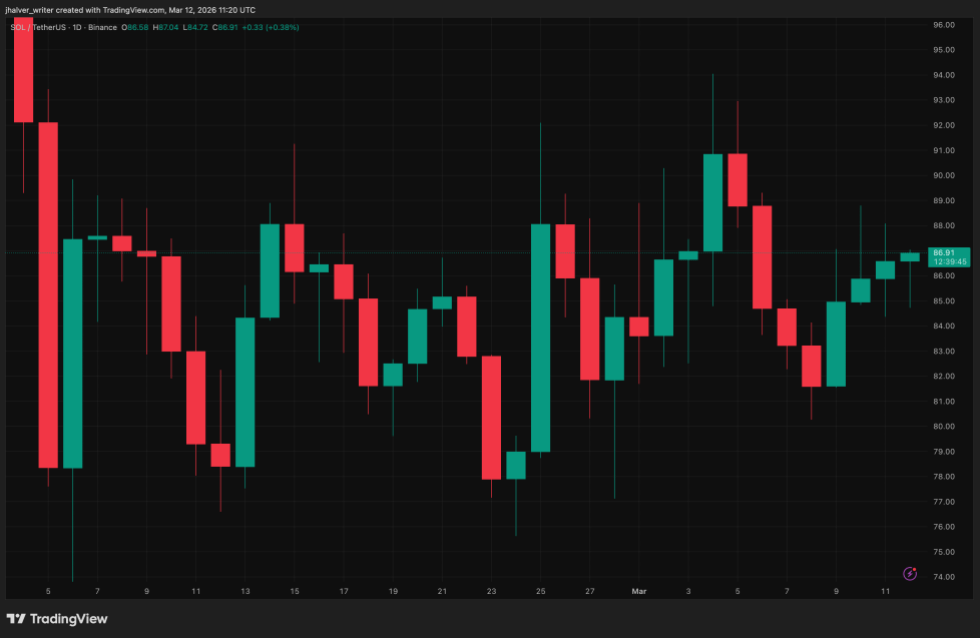

SOL日线图呈上涨趋势。来源:Tradingview上的SOLUSDT

封面图片来自Perplexity,SOLUSDT图表来自Tradingview