加密货币侦探ZachXBT发现了一个朝鲜内部支付服务器,关联390多个账户、聊天记录和交易历史。

朝鲜加密渗透传奇,第三部(本周独家)

朝鲜秘密加密特工传奇继续上演。过去几天,随着4月1日对Drift Protocol的2.85亿美元攻击被归咎于UNC4736(一个与朝鲜结盟、国家支持的黑客组织),这个与朝鲜结盟的加密黑客隐藏网络在社交网络X上逐渐被曝光。

周日,安全研究员Taylor Monahan声称,朝鲜IT工作者在大约七年内悄悄参与了40多个DeFi项目的工作。同样在周日和周一,多位加密行业参与者分享了朝鲜IT工作者未能通过“金正恩测试”的视频和故事。

现在,轮到ZachXBT发布他的发现了,他昨天在社交网络X的一个帖子中进行了分享。这些之前未公开的被窃取数据是由一个匿名来源与他分享的。

数据的提取之所以可能,是因为其中一名来自朝鲜民主主义人民共和国(DPRK)的IT工作者的设备感染了信息窃取器(专门设计用于窃取敏感信息的恶意软件)。该恶意软件暴露了IPMsg聊天记录、伪造身份和详细的浏览器活动。

2/ 一名朝鲜IT工作者的设备通过信息窃取器被入侵。提取的数据包括IPMsg聊天记录、虚假身份和浏览器历史记录。

仔细查看IPMsg日志发现讨论了这个网站:

luckyguys[.]site一个内部支付汇款平台,... pic.twitter.com/0rA1CxSmZx

— ZachXBT (@zachxbt) 2026年4月8日

该帖子详细说明了朝鲜IT特工(通常冒充海外自由职业者)如何据称以加密货币获得报酬并回流到与政权相关的渠道。

发现要点解析

从数据提取中浮现的网站名为luckyguys.site。据这位加密货币侦探称,它似乎是一个内部支付汇款中心:一个类似Discord的消息平台,朝鲜IT操作员在此向上级报告并核对他们的加密货币支付。

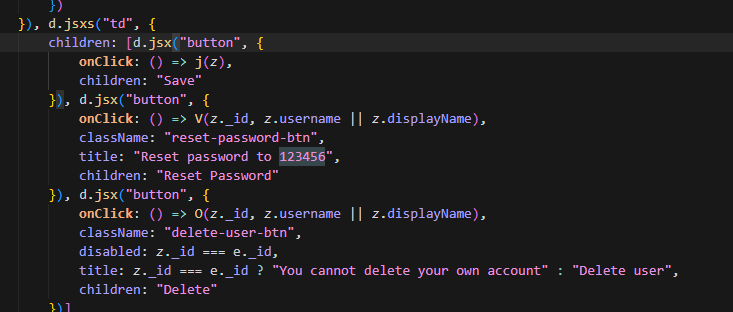

信不信由你,该网站的默认登录密码设置为“123456”。在数据提取时,仍有十个账户未更改此密码。

123456密码。来源:ZachXBT on X。

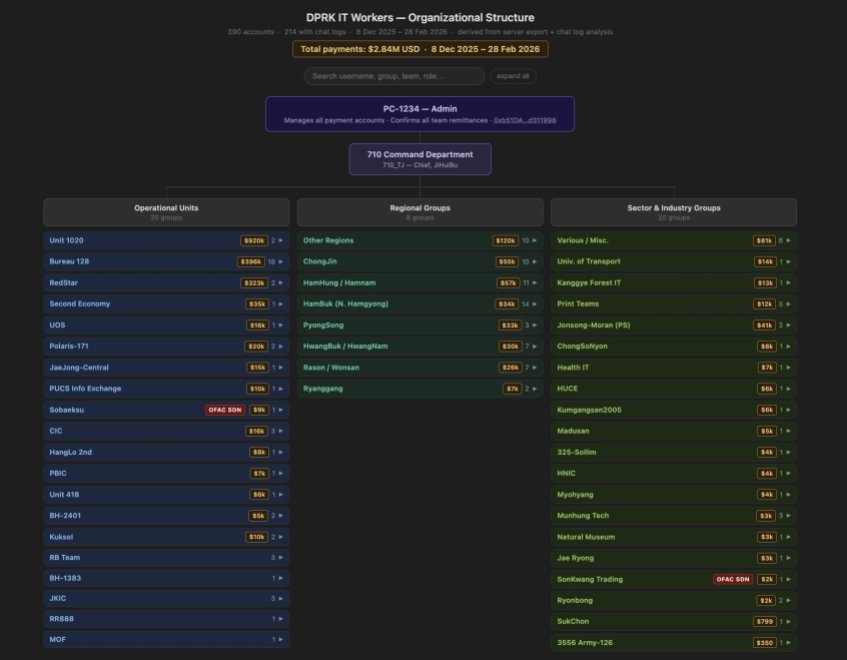

账户名册显示了角色、朝鲜名字、地点和内部组代码,这些都与已知的朝鲜IT工作者结构一致。ZachXBT强调,数据中提到的三家公司——Sobaeksu、Saenal和Songkwang——已经受到OFAC制裁。

这位加密货币调查员分享了一段视频,显示了来自一个名为“Rascal”的WebMsg账户与PC-1234(服务器管理员账户)的直接消息,详细说明了从2025年12月到2026年4月的支付转账和虚假身份的使用。这些聊天中的所有支付都通过PC-1234路由和最终确认。日志还提到了用于账单和货物交付的香港地址,尽管这些细节是否真实仍有待确认。

4/ 这是WebMsg用户‘Rascal’之一及其与PC-1234的直接消息,详细说明了从2025年12月到2026年4月的支付转账和欺诈身份的使用。

所有支付都通过服务器管理员账户处理并确认:PC-1234。

香港的地址... pic.twitter.com/akyjmTbL5J

— ZachXBT (@zachxbt) 2026年4月8日

随着帖子的深入,发现变得更加有趣。自2025年11月下旬以来,已有超过350万美元流入支付钱包。相同的汇款模式一再出现:用户要么直接从交易所或服务发送加密货币,要么通过Payoneer等平台使用中国银行账户将加密货币转换为法币。

之后,PC-1234确认收到资金,并移交登录凭证,这些凭证可能用于不同的加密货币交易所或金融科技支付应用程序,具体取决于特定用户。

5/ 自2025年11月下旬以来,支付钱包地址共收到超过350万美元。

汇款模式在用户中保持一致:

用户转移来自交易所或服务的加密货币,或通过Payoneer等平台通过中国银行账户转换为法币.... pic.twitter.com/IhbqW3eKKI

— ZachXBT (@zachxbt) 2026年4月8日

网络层级结构重建

这位加密货币侦探使用完整数据集重建了该网络的整个组织层级结构,并制作了此组织图的交互版本。

朝鲜IT工作者 - 组织结构。来源:ZachXBT on X。

当调查员在链上跟踪内部支付钱包时,他发现了与几个已归因的朝鲜IT工作者集群的连接。这个基于Tron的钱包于2025年12月被Tether冻结。

其他有趣的发现显示,属于一个名为“Jerry”的人的受感染设备仍在使用Astrill VPN,同时使用多个伪造身份申请工作。在一个内部的Slack工作区中,一个名为“Nami”的用户分享了一篇关于与朝鲜IT工作者相关的深度伪造求职者的博客文章。一位同事询问这是否是关于他们的故事,而另一位则提醒小组不允许发布外部链接。

8/ Jerry的受感染设备显示使用了Astrill VPN和各种虚假身份申请工作。

一个内部Slack显示‘Nami’分享了一篇关于朝鲜IT工作者深度伪造求职者的博客文章。第二位用户询问是否是他们,而第三位指出不允许... pic.twitter.com/7ZdGbX91WT

— ZachXBT (@zachxbt) 2026年4月8日

Jerry与另一名朝鲜IT工作者交换了关于计划从一个项目中窃取资金的讯息,使用尼日利亚代理针对Arcano(一个GalaChain游戏)。这次攻击是否实施尚不清楚。

9/ Jerry积极与另一名朝鲜IT工作者讨论通过尼日利亚代理从项目中窃取资金,目标是Arcano,一个GalaChain游戏。

然而,目前尚不清楚这次攻击后来是否实现。 pic.twitter.com/p9QQLHbB91

— ZachXBT (@zachxbt) 2026年4月8日

管理员还在2025年11月至2026年2月期间向小组分发了43份Hex-Rays/IDA Pro培训材料。这些课程侧重于反汇编、反编译、本地和远程调试以及一系列网络安全技术。11月20日分享的一个链接明确标题为:“using-ida-debugger-to-unpack-an-hostile-pe-executable”(使用IDA调试器解包恶意PE可执行文件)。

最后思考

ZachXBT帖子结尾图片。来源:ZachXBT on X。

ZachXBT总结说,与AppleJeus和TraderTraitor等运行更严密操作并对加密行业构成更大系统性威胁的组织相比,这个朝鲜IT工作者集群显得相对不成熟。他早先估计朝鲜IT工作者每月总共收入数百万美元,这一数据集强化了这一估计。

今天,这位调查员发布了一份更新,解释说在他发布发现后,朝鲜内部支付门户网站已被下线。所有数据都已事先完全捕获和存档。

更新:我的帖子发布后,朝鲜内部支付网站已被关闭。

然而所有数据都已提前存档。 pic.twitter.com/9cRdopal5g

— ZachXBT (@zachxbt) 2026年4月9日

加密货币现已深深嵌入地缘政治影子经济中。链上透明度对用户和对手都具有双重影响。

如果市场开始对CEX和OTC柜台定价更高的合规成本,或者稳定币在受制裁地区的流动遇到更多摩擦,这并不奇怪。朝鲜传奇肯定提高了对跨境流动、隐私工具和高风险场所采取更积极执法的可能性。

昨天,比特币反弹并重新站上7.2万美元。截至撰写本文时,BTC在日线图上的交易价格约为7.1万美元。来源:Tradingview上的BTCUSDT。

封面图片来自Perplexity。BTCUSDT图表来自Tradingview。