KelpDAO的2.9亿美元rsETH漏洞事件已进入新阶段,LayerZero和Aave现公开阐述事件经过、损失看似受控的原因,以及此事对未来加密跨链安全标准的影响。

LayerZero的核心主张是:此次漏洞并非协议本身失效,而是KelpDAO决定采用单DVN配置运行rsETH的结果。这一点至关重要,因为最新声明将市场叙事从LayerZero集成资产的普遍传染风险,转向一个更具体的问题:单个应用的安全设计集中了多少风险。

LayerZero将KelpDAO加密漏洞与RPC攻击关联

在4月20日的事件声明中,LayerZero表示4月18日的攻击针对KelpDAO的rsETH设置,且"完全孤立于KelpDAO的rsETH配置,是其单DVN设置的直接后果"。该公司补充称,已对"现有集成进行全面审查",并可以"确信任何其他资产或应用均不存在传染风险"。

LayerZero将事件定性为与国家关联的加密基础设施攻击而非协议漏洞。声明称:"初步迹象表明攻击者疑似高度复杂的国家行为体,很可能是朝鲜的Lazarus集团,更具体地说是TraderTraitor"。

声明指出攻击并未直接危害协议、密钥管理或DVN实例。相反,攻击者 allegedly 污染了LayerZero Labs DVN使用的下游RPC基础设施,在被攻破的op-geth节点上替换二进制文件,然后对未受影响的RPC实施DDoS攻击以强制故障转移至被污染的基础设施。

这一序列是LayerZero论点的核心。"由于我们的最小权限原则,他们无法攻破实际DVN实例",公司写道,"但他们利用这个支点实施了RPC欺骗攻击。其恶意节点使用专门设计的自定义有效载荷向DVN发送伪造消息,且几乎未触发警告"。LayerZero表示被操纵的节点仅向DVN提供虚假数据,同时向其他IP(包括其自身监控基础设施)返回真实响应,这种刻意隐蔽的行为旨在规避检测。

即便如此,LayerZero认为若rsETH未采用1-of-1验证器设置,漏洞本应在应用层被阻止。"受影响的应用是KelpDAO发行的rsETH",声明称,"事发时其OApp配置依赖1-of-1 DVN设置,仅使用LayerZero Labs作为唯一验证方——这种配置与LayerZero始终向所有集成合作伙伴推荐的多DVN冗余模式直接相悖"。

声明补充说明:" properly hardened configuration would have required consensus across multiple independent DVNs, rendering this attack ineffective even in the event of any single DVN being compromised"(适当强化的配置需要多个独立DVN达成共识,即使单个DVN被攻破也能使攻击失效)。

该公司表示其DVN已重新上线,受影响的RPC节点已弃用并更换,且将不再为使用1/1配置的应用签署或验证消息。同时正与执法部门和行业合作伙伴(包括Seal911)合作追踪资金。

Aave在X平台最新更新中表示,协议分析显示"以太坊主网上的rsETH具有全额支撑",但补充说明"出于充分谨慎考虑,rsETH在Aave V3和V4中保持冻结状态,事件风险敞口已设上限"。在团队持续验证信息和评估解决方案期间,受影响市场(以太坊、Arbitrum、Base、Mantle和Linea)的WETH储备也保持冻结。

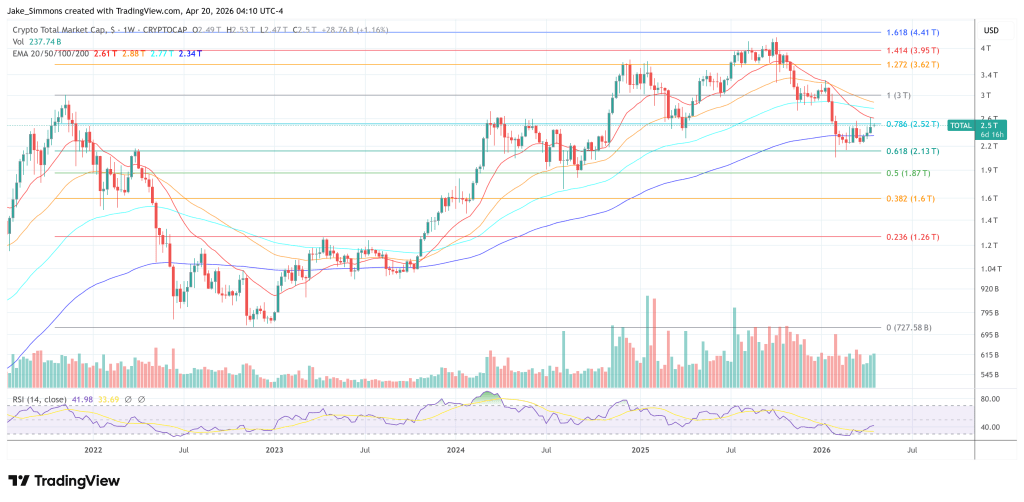

截至发稿时,加密货币总市值为2.5万亿美元。