尽管补丁已发布近一年,但数百万安卓用户可能仍在运行存在漏洞的加密钱包应用——使其资金和私钥暴露于已知安全漏洞之下。

微软Defender安全研究团队上周公开了其于2025年4月首次发现的漏洞细节。该漏洞存在于一个被广泛使用的软件组件EngageLab SDK 4.5.4版本中。

由于该SDK被集成到数千个安卓应用中,单个恶意应用可能引发远超其自身范围的连锁反应。

攻击原理

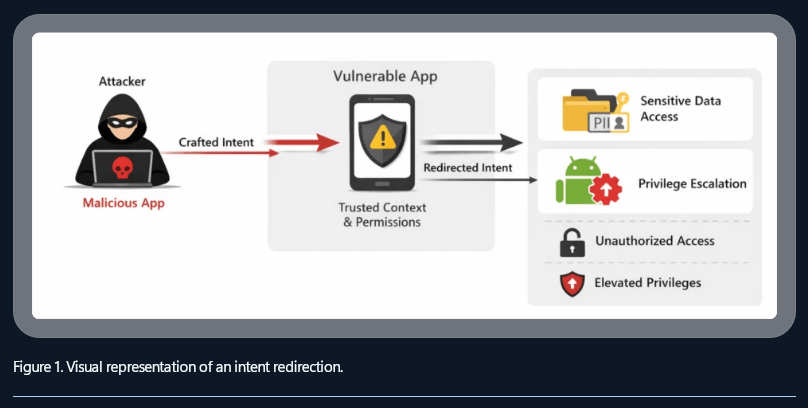

该方法称为"意图重定向"。攻击者的应用会向任何运行有缺陷SDK版本的应用发送特制消息。该消息一旦送达,目标应用就会被诱骗交出自身数据的读写权限——包括存储的助记词和钱包地址。

来源:微软

安卓内置的沙盒系统(通常用于阻止应用互相访问数据)被完全绕过。据微软称,此次攻击影响了安卓生态系统中超过5000万个应用,其中约3000万个是加密钱包。

该漏洞无需用户进行任何误操作。无需点击可疑链接,无需访问钓鱼页面。只要同时安装了错误的应用就足以构成威胁。

来源:微软

微软与谷歌的应对措施

微软在发现漏洞后迅速采取行动。到2025年5月,公司已联合谷歌和安卓安全团队共同应对。EngageLab随后很快发布了修复版本——SDK 5.2.1。

报告显示,微软和谷歌均已指导用户如何通过Google Play Protect验证其钱包应用是否已更新。

BTCUSD 24小时图表交易价格72,906美元:TradingView

官方还指出一个更广泛的问题:通过APK文件从Play商店外部安装的应用风险更高,因为它们绕过了谷歌对其官方市场所列应用实施的安全检查。

用户当前应对措施

对于定期更新应用的大多数用户而言,风险可能已经过去。但对于自2025年年中以来未进行更新的用户,建议采取的措施不仅仅是简单更新应用。

安全团队建议这些用户将资金转移至全新的钱包,并使用新生成的助记词。在暴露窗口期内处于活跃状态且未打补丁的任何钱包,都应视为可能已遭泄露。

此次漏洞披露的同时,还有上月曝光的另一个安卓芯片漏洞,以及美国财政部的新倡议——让政府机构与加密公司合作共享网络安全威胁信息。这表明加密领域的移动安全正受到最高层面的关注。

特色图片来自Bleeping Computer,图表来自TradingView