据慢雾区情报,发现NFT项目verb钓鱼网站如下:

钓鱼网站1:https://mint-here.xyz/verblabs.html

钓鱼网站2:https://verb-mint.netlify.app

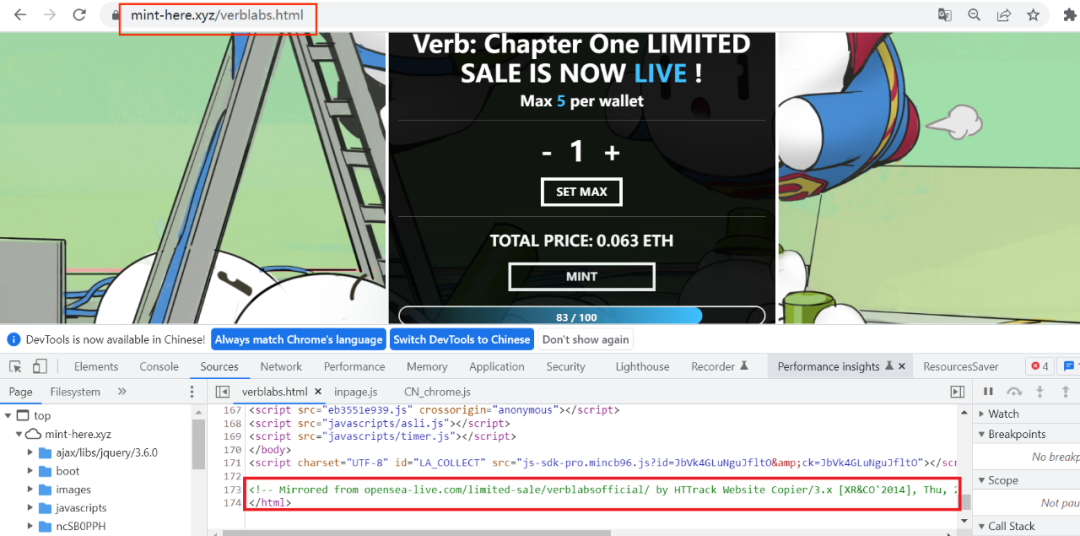

我们先来分析钓鱼网站1:

查看源代码,发现这个钓鱼网站直接使用HTTrack工具克隆

http://opensea-live.com/limited-sale/verblabsofficial/站点(钓鱼网站3)。

此被克隆的站点非常可疑,似乎也是钓鱼网站。

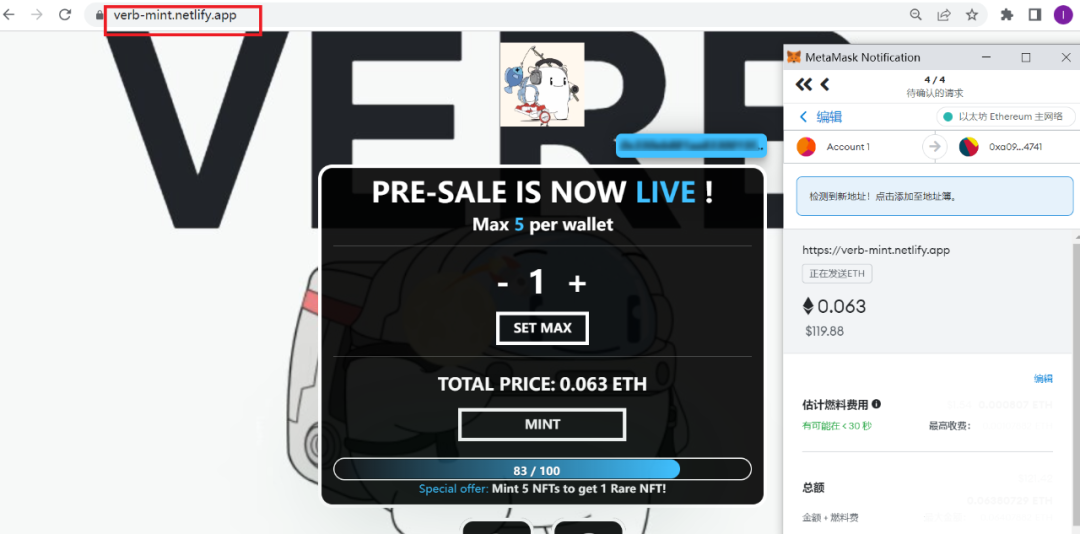

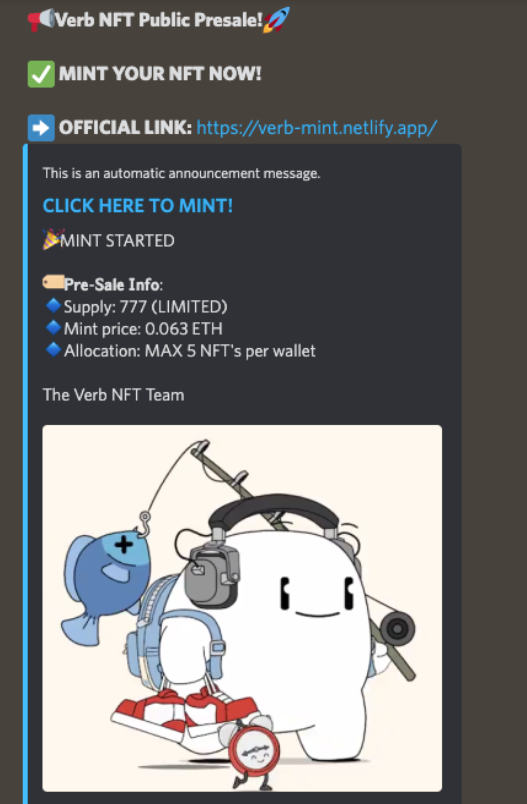

再来看下钓鱼网站2:

这三个站点仿佛都是一个模版生成出来的。

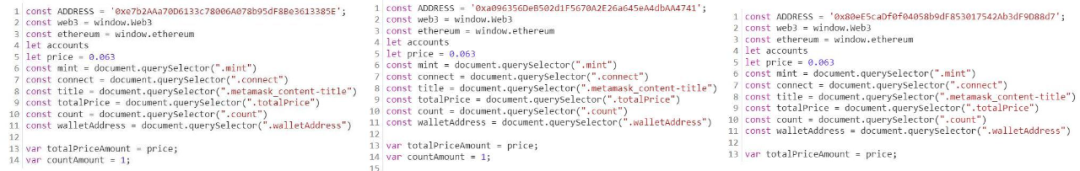

对照三个钓鱼网站分别揪出钓鱼地址:

钓鱼地址1:0xe7b2AAa70D6133c78006A078b95dF8Be3613385E

钓鱼地址2:0xa096356DeB502d1F5670A2E26a645eA4dbAA4741

钓鱼地址3:0x80eE5caDf0f04058b9dF853017542Ab3dF9D88d7

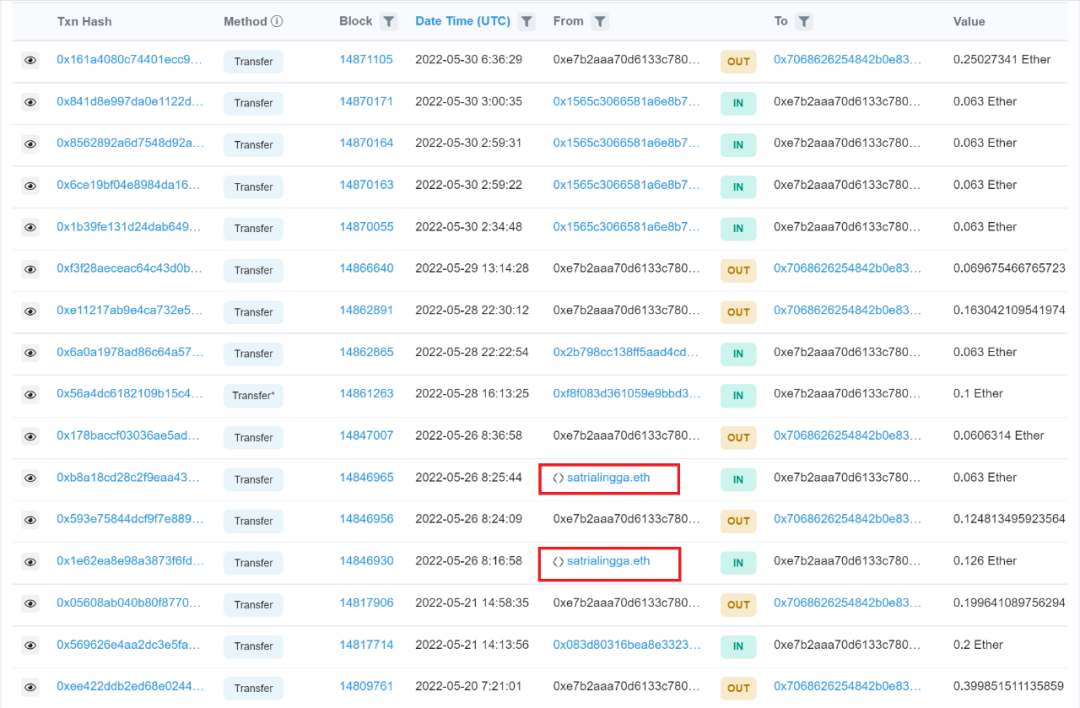

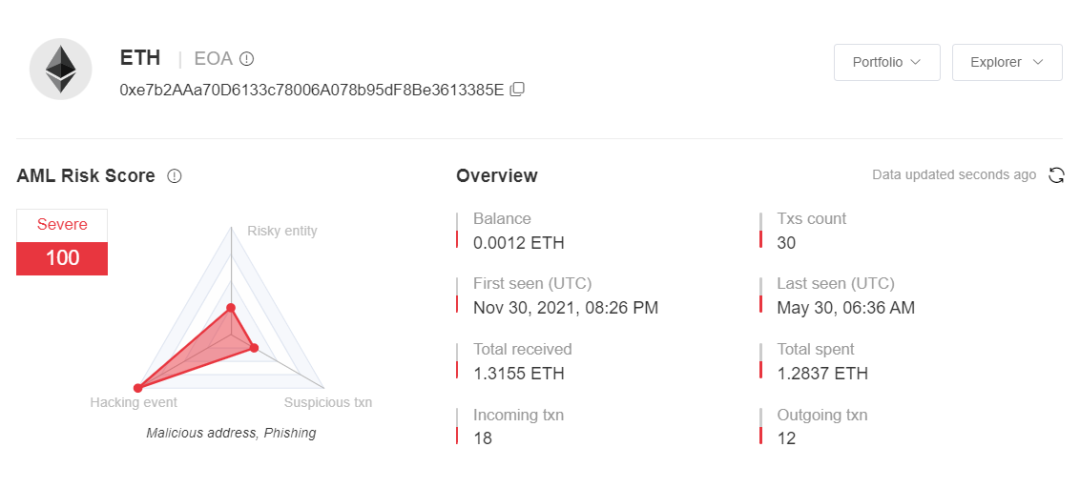

先分析钓鱼地址1(0xe7b…85E):

发现地址satrialingga.eth转入过两笔ETH,分别是0.063和0.126。

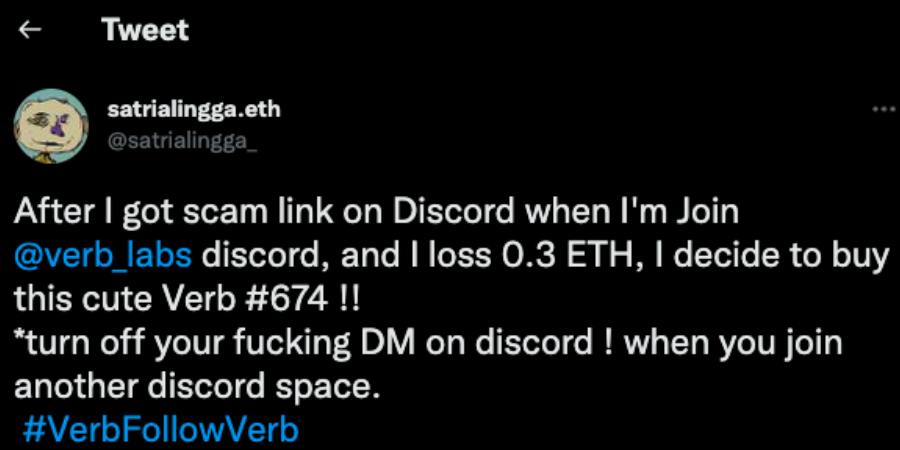

随后在Twitter上找到了用户@satrialingga_,发现该用户在5月26日6:48PM发文称自己被骗了0.3枚ETH,并提醒大家在加入Discord时要关闭私信。显然是遭遇了私信钓鱼。

(https://twitter.com/satrialingga_/status/1529776369533480961)

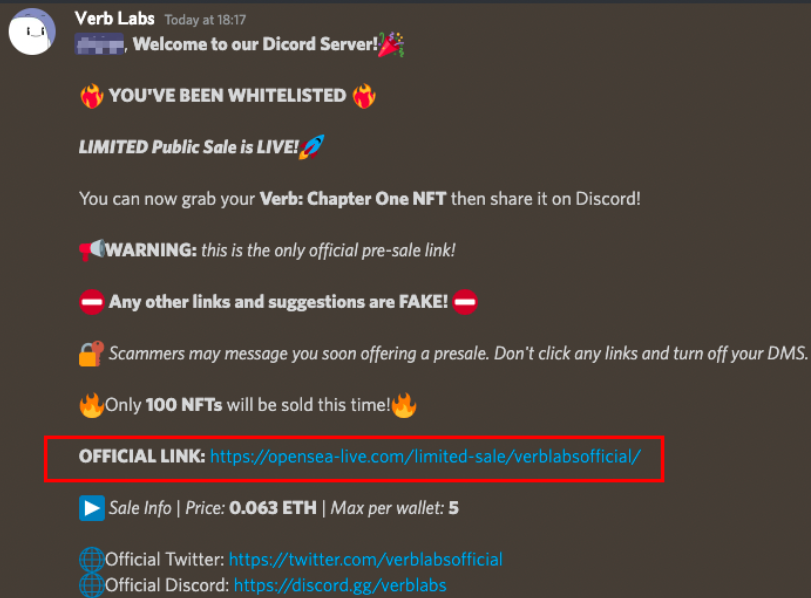

根据用户@satrialingga_的信息,我们加入@verb_labs的Discord,刚加入就有2个机器人发私信进行钓鱼诈骗。

骗子直接留了个钓鱼形象的NFT图片,生怕别人认不出来这是钓鱼网站么?

接着,我们使用MistTrack分析钓鱼地址1:

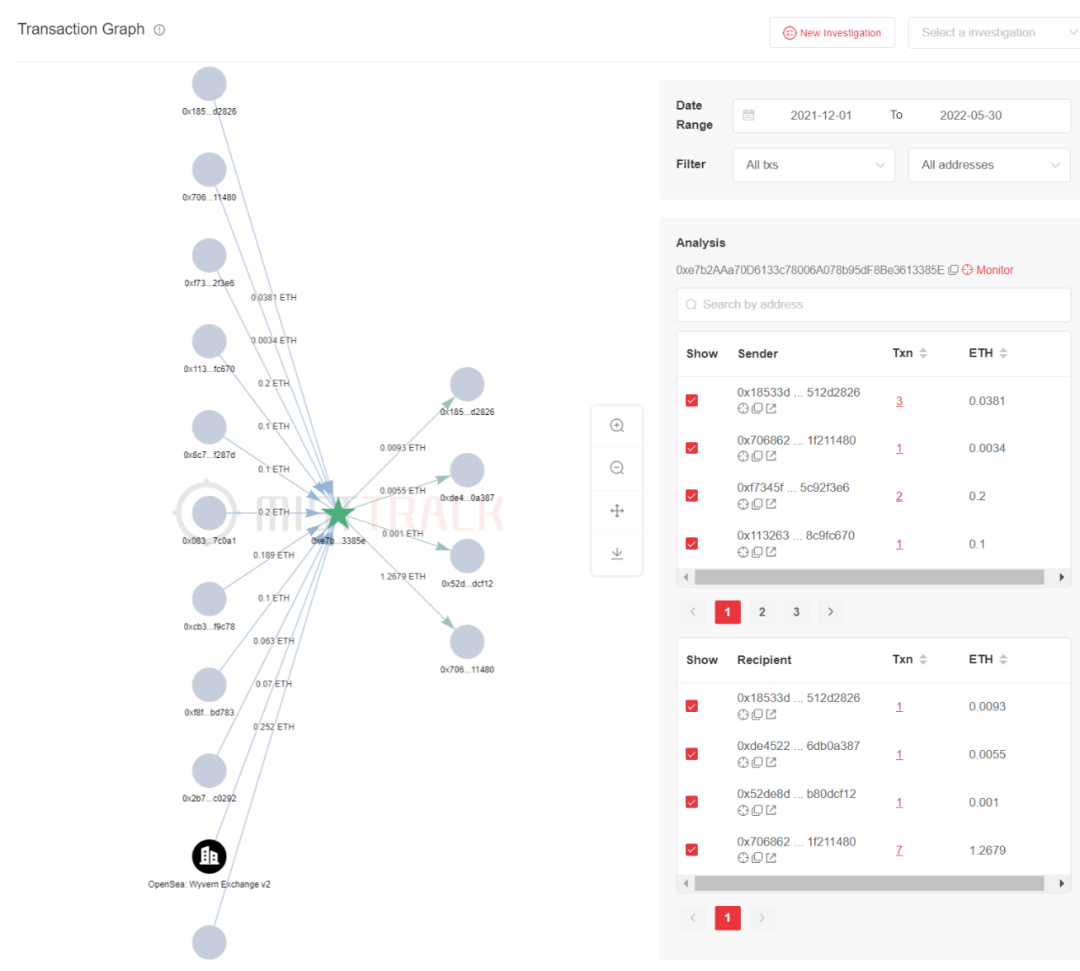

发现盗来的钱基本被立马转走。

查看交易数较大的这个地址:

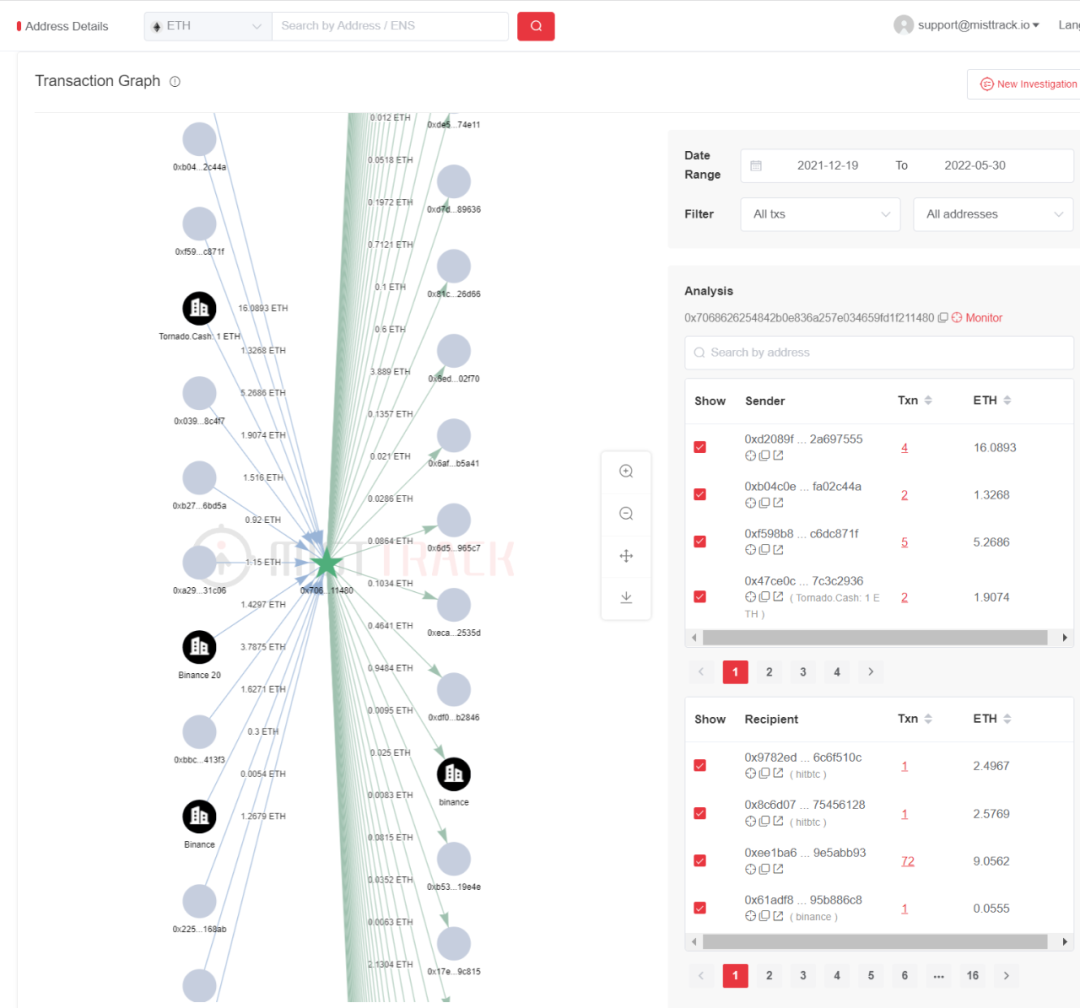

0x7068626254842b0e836a257e034659fd1f211480:

该地址初始资金来自TornadoCash转入的两笔1ETH,总共收到约37ETH,并通过189笔转出洗币,有从Binance提币和入金的交易记录。

接着,我们来分析钓鱼网站2。

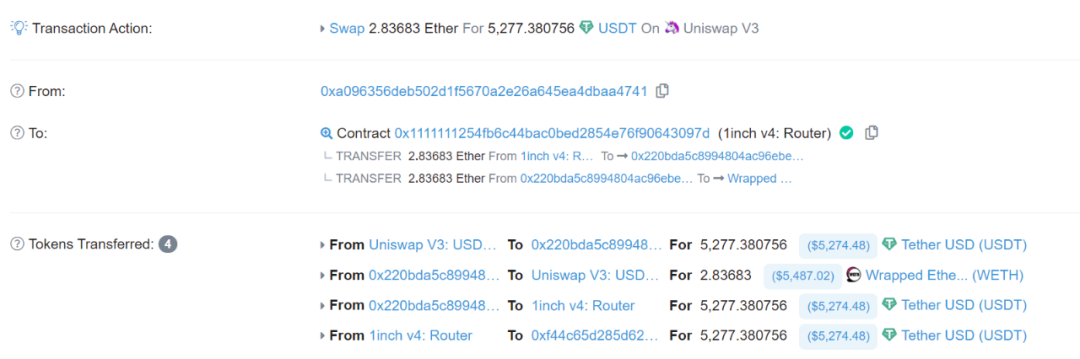

发现地址2(0xa09…741)将盗来的大部分ETH都被换成USDT,并转到地址0xf44c65d285d6282c36b85e6265f68a2876bf0d39,目前未转移。

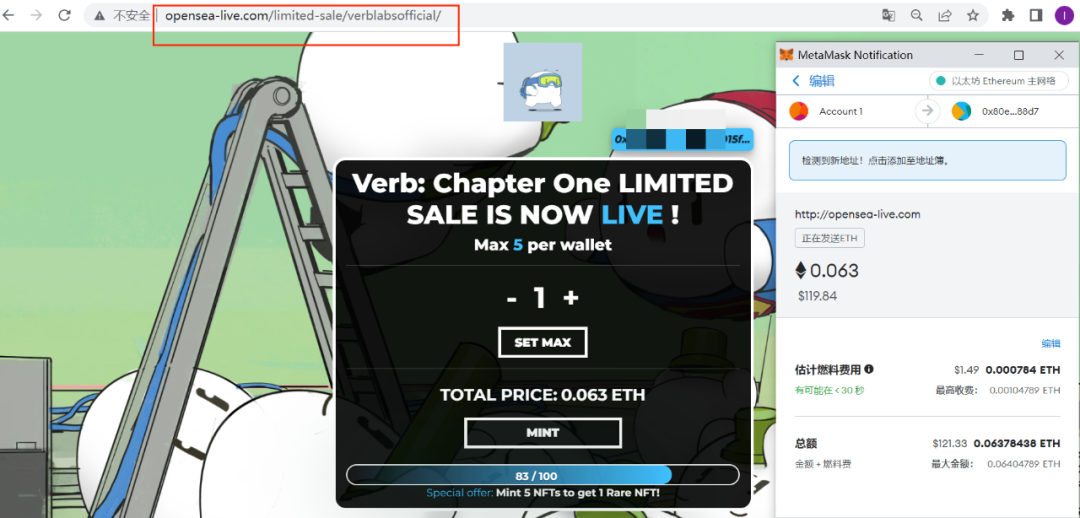

来看看最后一个钓鱼网站3:

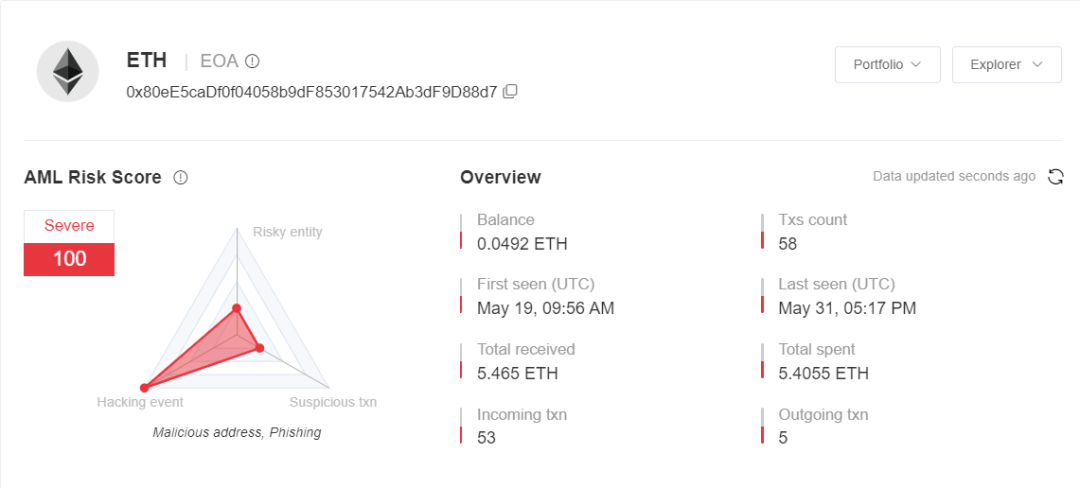

经MistTrack分析,地址3(0x80e…8d7)共收到约5.5ETH,入金交易有53笔,看来被骗的人挺多。

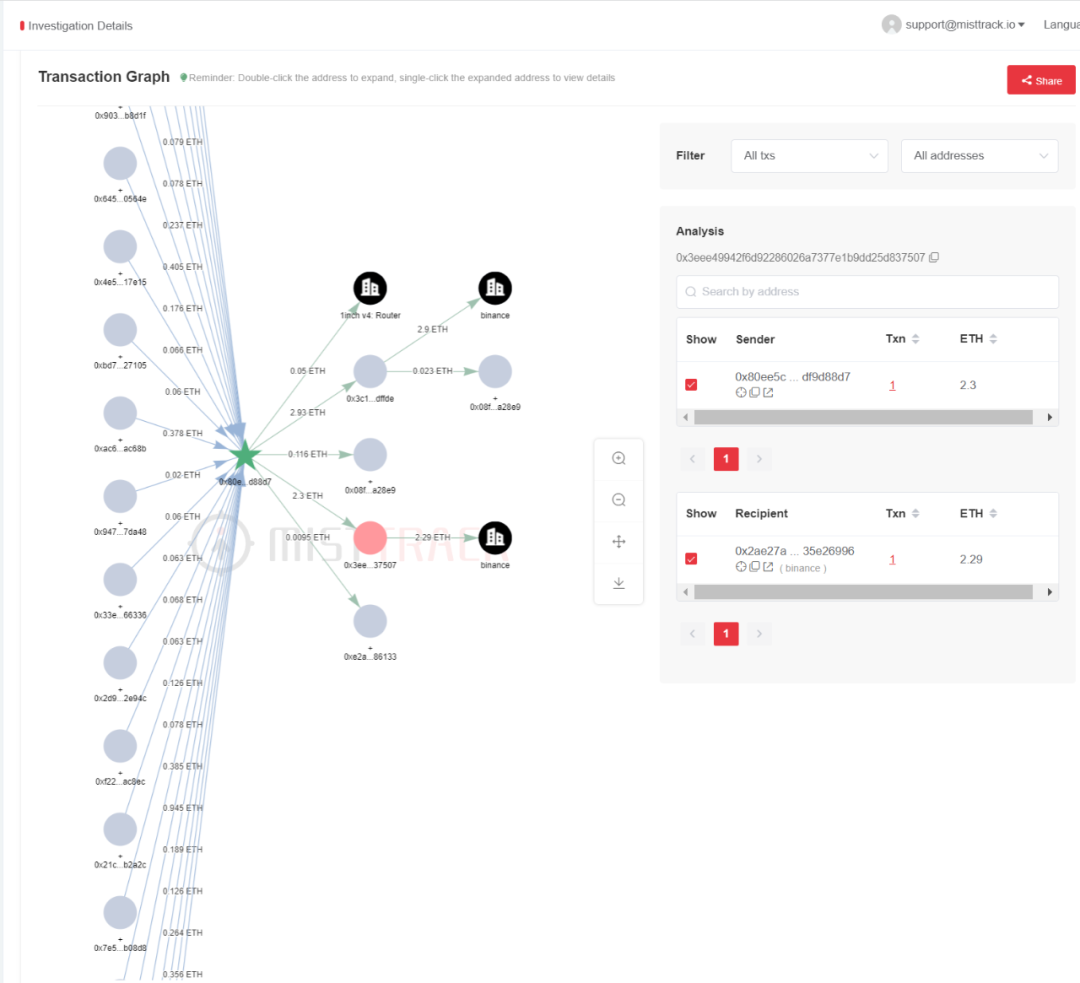

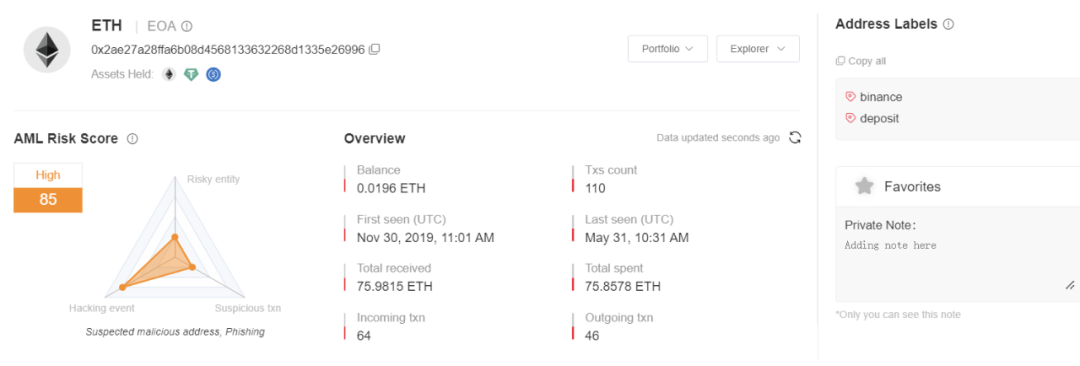

继续追踪,发现大部分ETH转入Binance地址

0x2ae27a28ffa6b08d4568133632268d1335e26996:

此地址在MistTrack的风险等级为高风险,共收到约76ETH。

以上就是本次关于Verb钓鱼网站的全部分析内容。

总结

本文主要是说明了由两个小钓鱼网站分析出一个大钓鱼网站的事件。NFT钓鱼网站层出不穷,制作成本非常低,已经形成流程化专业化的产业链,这些骗子通常直接使用一些工具去copy比较出名的NFT项目网站,诱骗用户输入私钥助记词或者是诱导用户去授权。建议大家在尝试登录或购买之前,务必验证正在使用的NFT网站的URL。同时,不要点击不明链接,尽量通过官方网页或者官方的媒体平台去加入Discord等,这也能避免一些钓鱼。