Guide des bonnes pratiques de sécurité pour les utilisateurs de Nanobot : La dernière ligne de défense des autorités de l'IA

Guide de bonnes pratiques de sécurité pour les utilisateurs de Nanobot : La dernière ligne de défense pour sécuriser les permissions de l'IA

Quand un Agent IA dispose de capacités système comme l'exécution de shell, la lecture/écriture de fichiers, les requêtes réseau et les tâches planifiées, il devient un opérateur avec de réels privilèges. Cela implique des risques : une commande induite par une injection de prompt peut supprimer des données cruciales, un Skill empoisonné peut exfiltrer des identifiants, et une opération non vérifiée peut causer des pertes irréversibles.

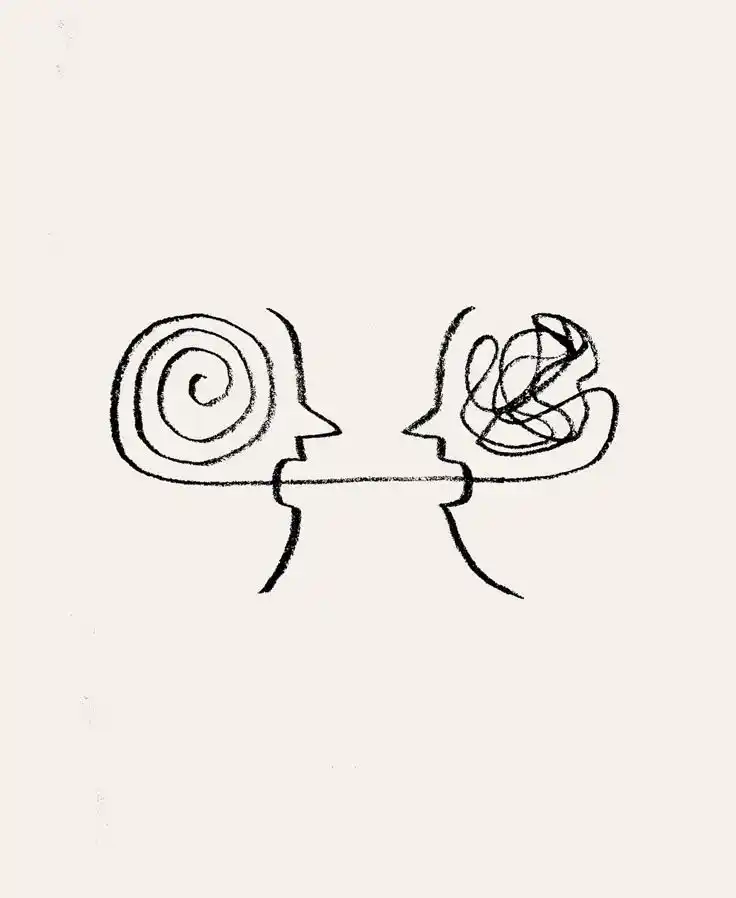

BitsLab propose une approche équilibrée qui répartit les responsabilités de sécurité entre trois acteurs :

- **L'utilisateur final** : Dernière ligne de défense, responsable des décisions critiques et des révisions périodiques.

- **L'Agent lui-même** : Doit respecter les normes de comportement et les processus d'audit lors de son exécution, aidé par des Skills de sécurité.

- **Les scripts déterministes** : Exécutent des vérifications mécaniques, à l'abri des injections de prompt.

Recommandations clés pour l'utilisateur :

- Gestion sécurisée des clés API (ne jamais les commettre dans un dépôt de code).

- Contrôle d'accès impératif des canaux (Channel) via une liste blanche (`allowFrom`).

- Exécuter l'Agent avec un compte utilisateur dédié, jamais en root.

- Éviter le canal email, considéré comme plus risqué.

- Déploiement recommandé dans Docker pour l'isolation.

L'outil de sécurité implémente des mécanismes avancés :

- Vérification de l'intention par "éveil cognitif" pour intercepter les instructions malveillantes.

- Blocage des commandes système dangereuses (ex: `rm -rf`, shells inversés).

- Protection des données sensibles contre l'exfiltration (fichiers `config.json`, `.env`).

- Audit de sécurité des Skills MCP et analyse automatique des nouveaux Skills téléchargés.

- Vérification de l'intégrité par hachage SHA256 des fichiers critiques.

- Sauvegardes automatiques quotidiennes avec rotation sur 7 jours.

Aucune mesure n'étant infaillible, ce guide constitue une référence de "meilleurs efforts" et ne remplace pas un audit de sécurité professionnel pour les scénarios critiques. L'utilisateur assume la responsabilité finale de la configuration et de l'utilisation sécurisée de Nanobot.

marsbit03/11 10:21