Escrito por: Tiger Research

Puntos clave

- La ventaja central de la cadena de bloques —la transparencia— puede exponer secretos comerciales y estrategias de inversión de las empresas, representando un riesgo sustancial.

- Modelos de privacidad completamente anónimos, como Monero, no admiten KYC o AML, lo que los hace inadecuados para instituciones reguladas.

- Las instituciones financieras necesitan una privacidad selectiva que proteja los datos de las transacciones y, a la vez, sea compatible con el cumplimiento normativo.

- Las instituciones financieras deben determinar cómo conectarse con los mercados abiertos de Web3 para expandirse.

1. ¿Por qué es necesaria la privacidad en la cadena de bloques?

Una de las características centrales de la cadena de bloques es la transparencia. Cualquiera puede inspeccionar las transacciones en la cadena en tiempo real, incluyendo quién envió los fondos, a quién, la cantidad y cuándo se envió.

Sin embargo, desde una perspectiva institucional, esta transparencia plantea problemas evidentes. Imaginen un escenario en el que el mercado pudiera observar cuánto dinero transfiere NVIDIA a Samsung Electronics, o cuándo exactamente un fondo de cobertura despliega su capital. Esta visibilidad cambiaría fundamentalmente la dinámica competitiva.

El nivel de divulgación de información que un individuo puede tolerar es diferente al que pueden aceptar las empresas y las instituciones financieras. El historial de transacciones de una empresa y el momento de las inversiones institucionales constituyen información altamente sensible.

Por lo tanto, no es realista esperar que las instituciones operen en cadenas de bloques donde toda su actividad esté completamente expuesta. Para estos participantes, un sistema sin privacidad es más un ideal abstracto con aplicaciones prácticas limitadas que una infraestructura útil.

2. Formas de privacidad en la cadena de bloques

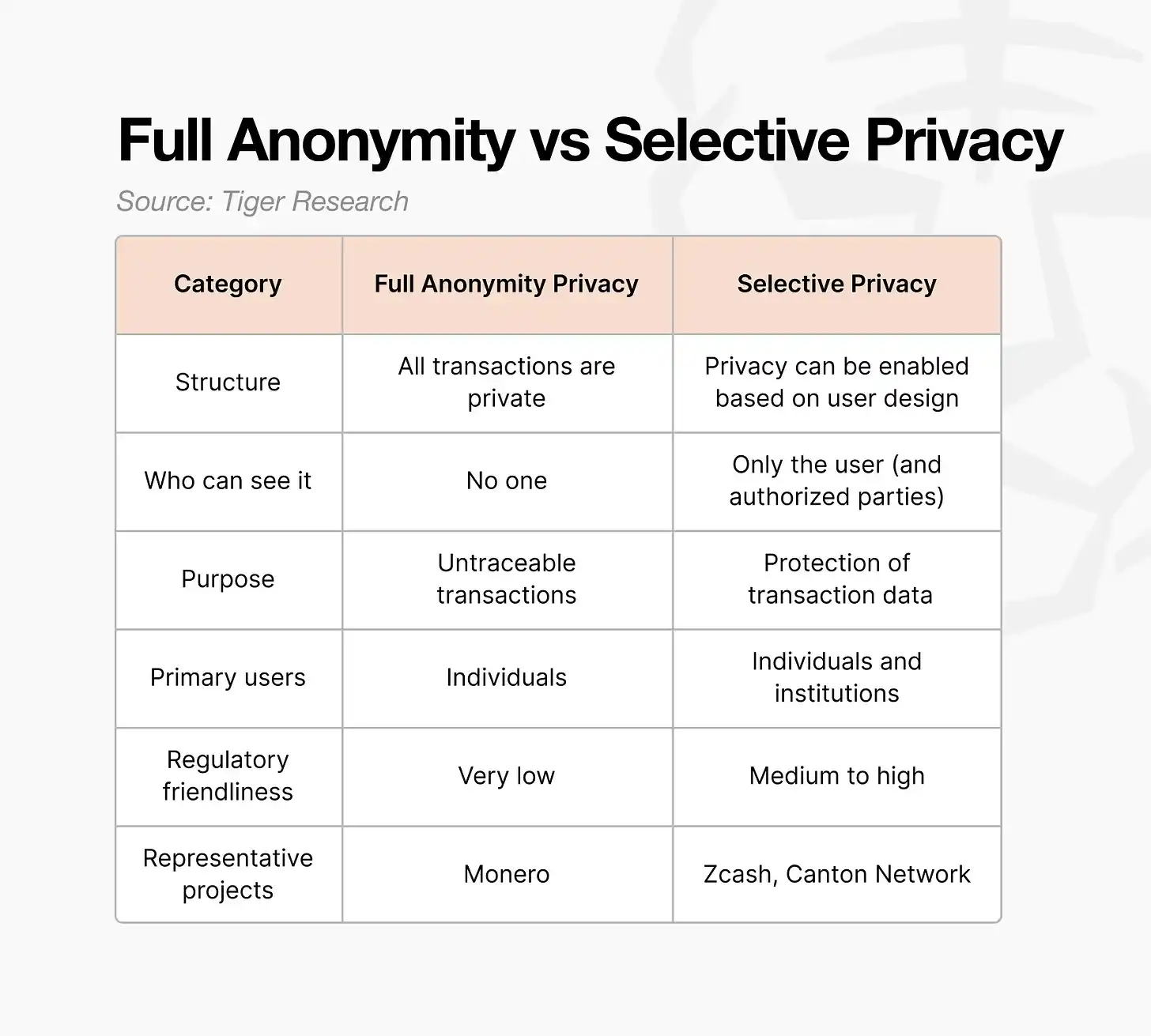

La privacidad en la cadena de bloques generalmente se divide en dos categorías:

- Privacidad completamente anónima

- Privacidad selectiva

La diferencia clave es si la información puede ser divulgada cuando otra parte necesita verificarla.

2.1. Privacidad completamente anónima

La privacidad completamente anónima, en pocas palabras, oculta todo.

El remitente, el receptor y el monto de la transacción están ocultos. Este modelo se opone directamente a las cadenas de bloques tradicionales, que priorizan la transparencia por defecto.

El objetivo principal de los sistemas completamente anónimos es prevenir la vigilancia de terceros. No buscan lograr una divulgación selectiva, sino impedir por completo que observadores externos extraigan información significativa.

Fuente: Tiger Research

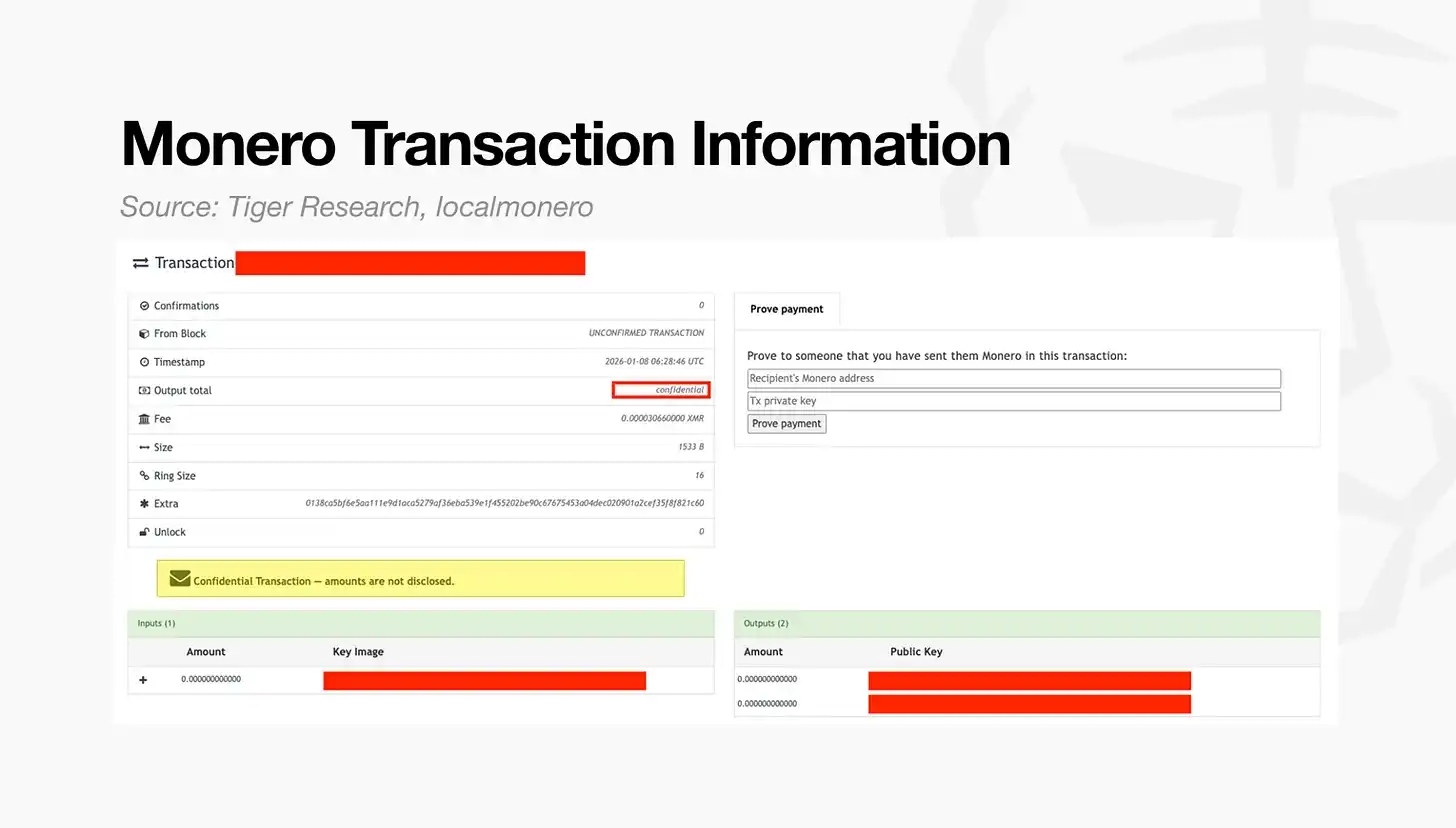

La imagen superior muestra el registro de transacciones de Monero, un ejemplo representativo de privacidad completamente anónima. A diferencia de una cadena de bloques transparente, detalles como el monto de la transferencia y la contraparte no son visibles.

Dos características ilustran por qué este modelo se considera completamente anónimo:

- Total de salidas: El libro mayor no muestra cifras específicas, sino que muestra los valores como "confidenciales". Las transacciones se registran, pero su contenido no se puede interpretar.

- Tamaño de la firma de anillo: Aunque es un solo remitente quien inicia la transacción, el libro mayor la mezcla con múltiples señuelos, haciendo parecer que múltiples partes envían fondos simultáneamente.

Estos mecanismos aseguran que los datos de la transacción permanezcan opacos para todos los observadores externos, sin excepción.

2.2. Privacidad selectiva

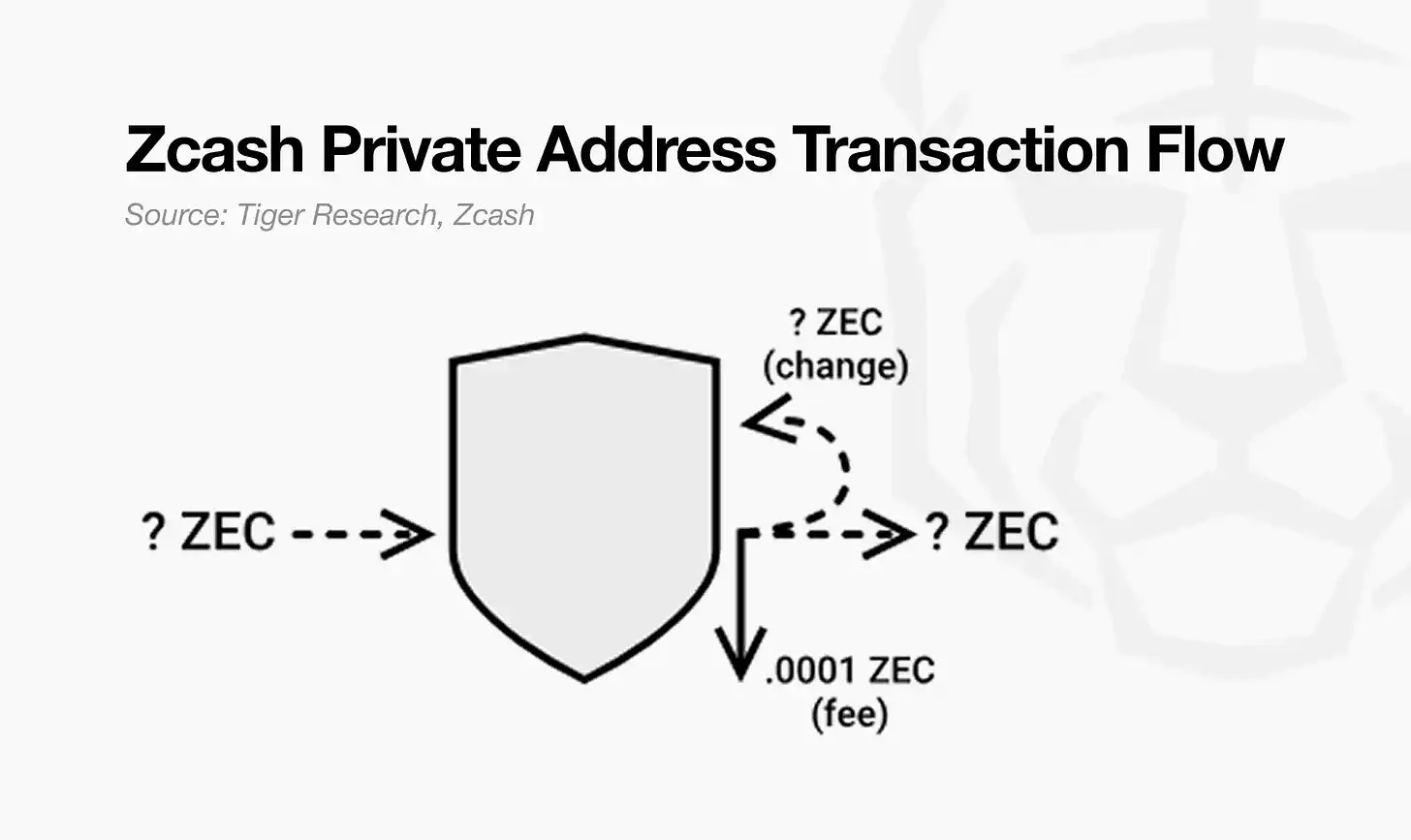

La privacidad selectiva opera bajo supuestos diferentes. Las transacciones son públicas por defecto, pero los usuarios pueden optar por hacer privadas transacciones específicas utilizando direcciones habilitadas para la privacidad designadas.

Zcash proporciona un ejemplo claro. Al iniciar una transacción, los usuarios pueden elegir entre dos tipos de direcciones:

- Direcciones transparentes: Todos los detalles de la transacción son visibles, similar a Bitcoin.

- Direcciones blindadas: Los detalles de la transacción se encriptan y ocultan.

Fuente: Tiger Research

La imagen superior ilustra qué elementos puede encriptar Zcash cuando se utilizan direcciones blindadas. Las transacciones enviadas a direcciones blindadas se registran en la cadena de bloques, pero su contenido se almacena en estado encriptado.

Aunque la existencia de la transacción sigue siendo visible, se oculta la siguiente información:

- Tipo de dirección: Se utiliza una dirección blindada (Z) en lugar de una transparente (T).

- Registro de transacción: El libro mayor confirma que ocurrió una transacción.

- Monto, remitente, receptor: Todo está encriptado, imposible de observar externamente.

- Permisos de visualización: Solo las partes a las que se les ha concedido una clave de visualización pueden inspeccionar los detalles de la transacción.

Este es el núcleo de la privacidad selectiva. Las transacciones permanecen en la cadena, pero el usuario controla quién puede ver su contenido. Cuando es necesario, el usuario puede compartir la clave de visualización para demostrar los detalles de la transacción a otra parte, mientras que todos los demás terceros siguen sin acceso a esa información.

3. Por qué las instituciones financieras prefieren la privacidad selectiva

La mayoría de las instituciones financieras tienen obligaciones de Conozca a Su Cliente (KYC) y Anti-Lavado de Dinero (AML) para cada transacción. Deben retener internamente los datos de las transacciones y responder inmediatamente a las solicitudes de los reguladores o organismos supervisores.

Sin embargo, en un entorno construido sobre una privacidad completamente anónima, todos los datos de las transacciones se ocultan de forma irreversible. Debido a que la información no puede ser accedida o divulgada bajo ninguna condición, las instituciones son estructuralmente incapaces de cumplir con sus obligaciones de cumplimiento.

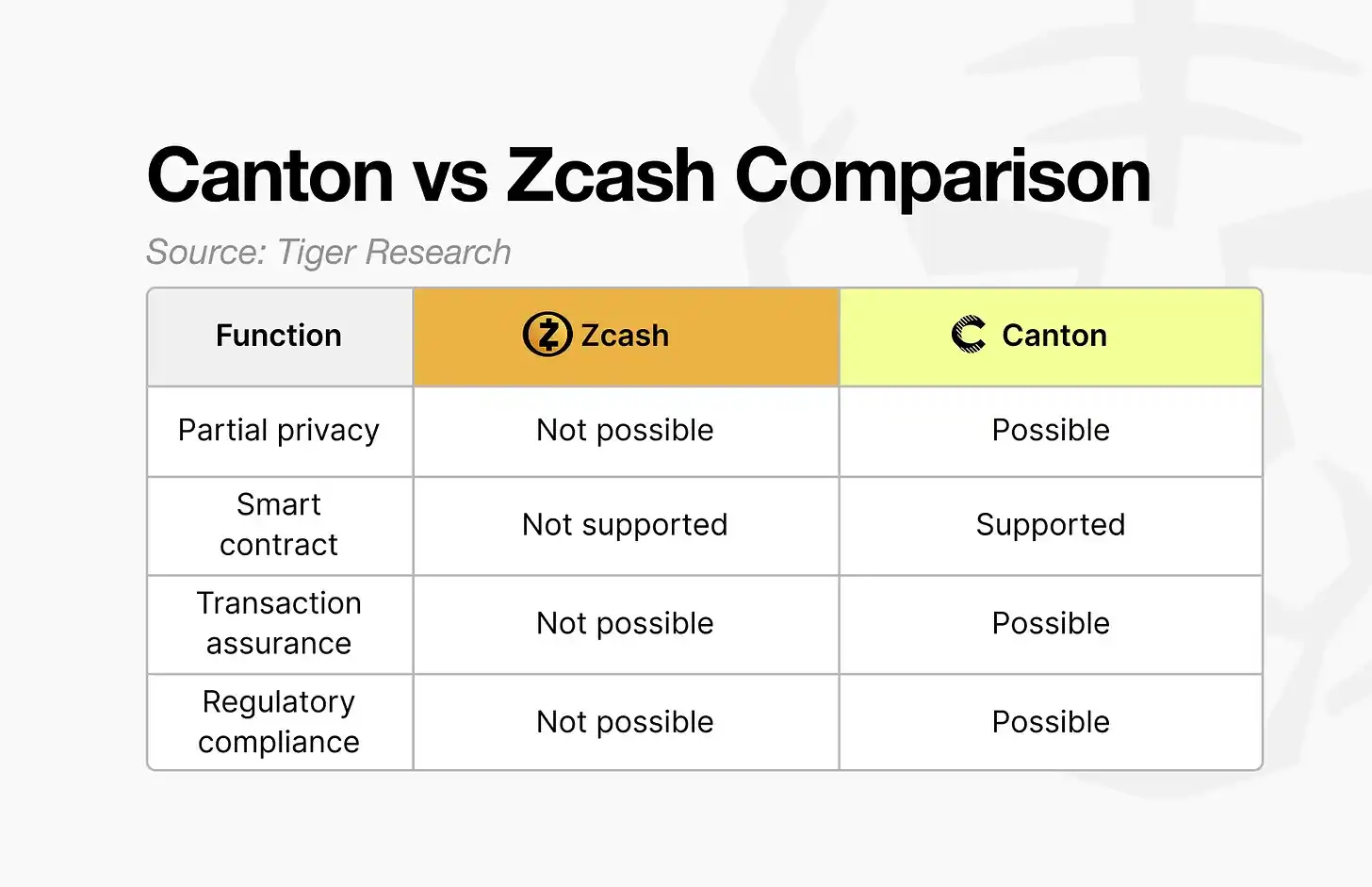

Un ejemplo representativo es Canton Network, que ha sido adoptado por el Depository Trust & Clearing Corporation (DTCC) y es utilizado actualmente por más de 400 empresas e instituciones. En contraste, Zcash, aunque también es un proyecto de privacidad selectiva, tiene una adopción institucional muy limitada en el mundo real.

¿Cuál es la razón de esta diferencia?

Fuente: Tiger Research

Zcash ofrece privacidad selectiva, pero los usuarios no pueden elegir qué información divulgar. En su lugar, deben elegir si divulgar la transacción completa o no.

Por ejemplo, en una transacción donde "A envía 100 dólares a B", Zcash no permite ocultar solo el monto. La transacción en sí debe estar completamente oculta o completamente divulgada.

En las transacciones institucionales, diferentes participantes necesitan información diferente. No todos los participantes necesitan acceso a todos los datos de una sola transacción. Sin embargo, la estructura de Zcash obliga a una elección binaria entre divulgación completa y privacidad completa, lo que lo hace inadecuado para los flujos de trabajo de transacciones institucionales.

En contraste, Canton permite dividir la información de la transacción en componentes separados para su gestión. Por ejemplo, si un regulador solo requiere el monto de una transacción entre A y B, Canton permite a la institución proporcionar solo esa información específica. Esta funcionalidad se implementa a través de Daml, el lenguaje de contratos inteligentes utilizado por Canton Network.

Otras razones para la adopción institucional de Canton se explican con más detalle en una investigación previa sobre Canton.

4. La cadena de bloques de privacidad en la era institucional

La cadena de bloques de privacidad evoluciona con las cambiantes demandas.

Los primeros proyectos, como Monero, tenían como objetivo proteger el anonimato individual. Sin embargo, a medida que las instituciones financieras y las empresas comenzaron a entrar en el entorno de la cadena de bloques, el significado de la privacidad ha cambiado.

La privacidad ya no se define como mantener las transacciones invisibles para todos. En cambio, el objetivo central se ha convertido en proteger las transacciones mientras se cumplen los requisitos regulatorios.

Este cambio explica por qué modelos de privacidad selectiva como Canton Network han ganado atención. Las instituciones necesitan más que tecnología de privacidad; necesitan una infraestructura diseñada para coincidir con los flujos de trabajo de transacciones financieras del mundo real.

En respuesta a estas demandas, continúan surgiendo más proyectos de privacidad orientados a instituciones. De cara al futuro, el factor diferenciador clave será la eficacia con la que la tecnología de privacidad pueda aplicarse a entornos de transacciones reales.

Pueden surgir formas alternativas de privacidad que se opongan a la tendencia actual impulsada por las instituciones. Sin embargo, a corto plazo, es probable que la cadena de bloques de privacidad continúe desarrollándose en torno a las transacciones institucionales.