据4月2日报道,由 Anthropic 人为失误导致的 Claude Code 源码泄露事件 仍在持续发酵。目前,已有黑客利用该热点在 GitHub 上通过虚假仓库传播名为 Vidar 的信息窃取恶意软件。

诱饵升级:声称“解锁企业级功能”

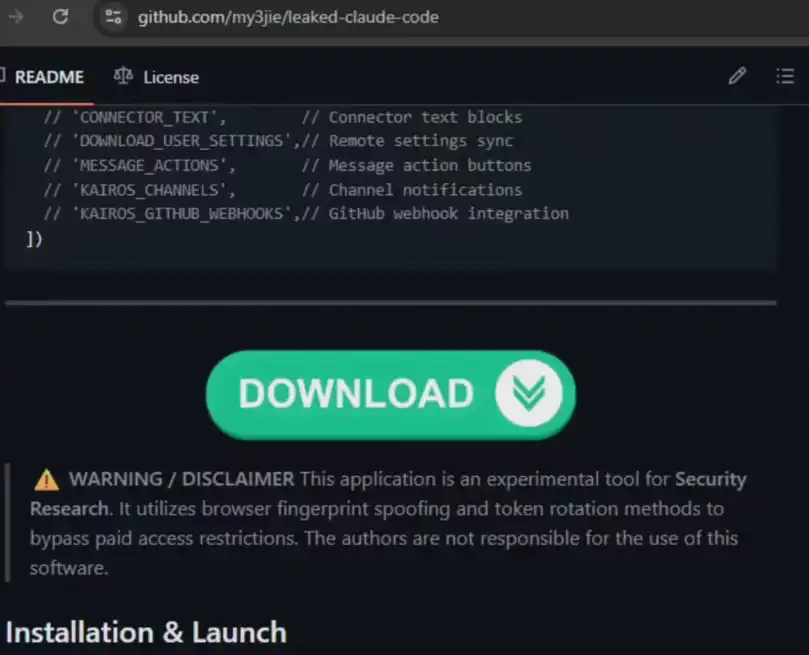

安全公司 Zscaler 的监测报告显示,一个名为 idbzoomh 的用户在 GitHub 上建立了多个虚假仓库。

精准钓鱼: 该黑客在仓库说明中声称提供“解锁企业功能”的泄露版源码,诱导急于尝鲜的开发者下载。

SEO 优化: 为了扩大杀伤力,攻击者针对搜索引擎进行了关键词优化,导致用户在搜索“Claude Code 泄露”等关键词时,这些恶意仓库往往位居前列。

病毒画像:Vidar 潜入,数据“搬家”

用户一旦信以为真,下载并运行其中的可执行文件,系统将迅速沦陷:

信息窃密: 植入的 Vidar 是一款在暗网高度成熟的恶意软件,专门收割浏览器账号密码、加密货币钱包及各类敏感个人信息。

持久潜伏: 病毒还会同步部署 GhostSocks 代理工具,为后续的远程控制和数据回传架设秘密通道。

风险提示:警惕非官方渠道的“免费午餐”

安全研究人员指出,这些虚假仓库的恶意压缩包更新频率极高,极易绕过基础的安全检测。目前已发现至少两个手法相似的仓库,推测为同一攻击者在进行不同传播策略的测试。

行业观察:AI 安全的“连环套”

从 Anthropic 源码打包失误 ,到黑客二次利用热点进行钓鱼,这起事件折射出 AI 时代安全风险的复杂性。当开发者群体成为攻击目标,基础的数字素养——不运行未知来源的二进制文件——依然是最后一道防火墙。

小编提醒广大开发者: 请务必通过 Anthropic 官方渠道获取工具,切勿因好奇或追求“破解功能”而掉入黑客精心设计的陷阱。