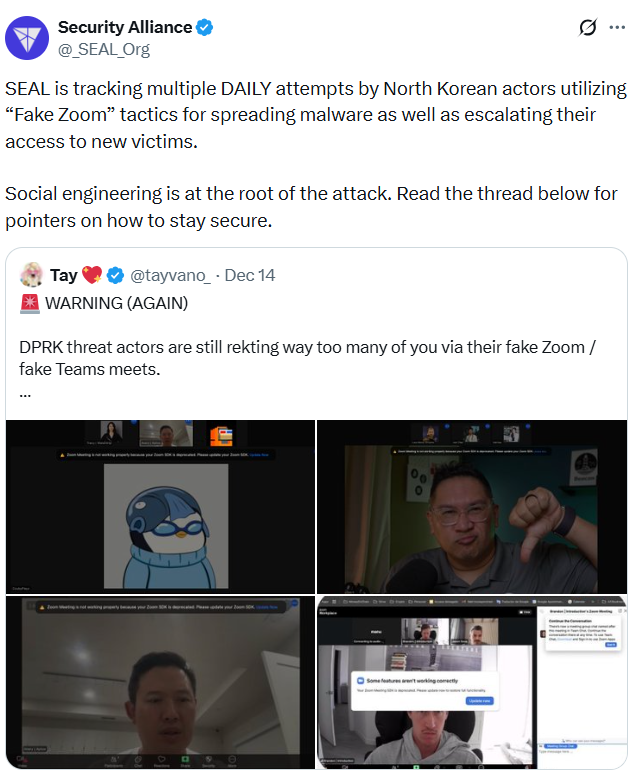

Tổ chức phi lợi nhuận an ninh mạng Security Alliance (SEAL) cảnh báo họ hiện chứng kiến nhiều nỗ lực hàng ngày của tin tặc Triều Tiên nhằm lừa đảo nạn nhân bằng cách sử dụng các cuộc họp Zoom giả mạo.

Vụ lừa đảo liên quan đến việc đánh lừa nạn nhân tải xuống phần mềm độc hại trong một cuộc gọi Zoom giả, cho phép tin tặc đánh cắp dữ liệu nhạy cảm, bao gồm mật khẩu và khóa riêng tư. Nhà nghiên cứu bảo mật Taylor Monahan cảnh báo rằng chiến thuật này đã cướp đi hơn 300 triệu USD từ người dùng.

Cách thức hoạt động của cuộc gọi Zoom giả mạo

Monahan cho biết vụ lừa đảo bắt đầu bằng một tin nhắn từ tài khoản Telegram của một người mà nạn nhân quen biết, người này bị đánh lừa vào cảm giác an toàn giả tạo do sự quen thuộc. Cuộc trò chuyện sau đó dẫn đến lời mời kết nối lại qua Zoom.

“Họ sẽ chia sẻ một liên kết trước cuộc gọi thường được ngụy trang để trông có vẻ thật. Ở đó, bạn có thể thấy người đó + một số đối tác/đồng nghiệp của họ. Những video này không phải là deepfake như đã được báo cáo rộng rãi. Chúng là các bản ghi hình thực từ khi họ bị hack hoặc từ các nguồn công khai (podcast),” bà nói.

Tuy nhiên, một khi cuộc gọi bắt đầu, tin tặc giả vờ có sự cố về âm thanh và gửi một tệp patch, khi được mở ra, sẽ lây nhiễm phần mềm độc hại vào thiết bị. Tin tặc sau đó kết thúc cuộc gọi giả mạo với cái cớ dời lịch vào ngày khác.

Liên quan: Vụ hack Upbit đặt chính sách đóng băng khẩn cấp của Binance dưới sự giám sát

“Thật không may, máy tính của bạn đã bị xâm phạm. Họ chỉ tỏ ra bình đang gặp sự cố để tránh bị phát hiện. Cuối cùng họ sẽ lấy hết tiền mã hóa của bạn. Và mật khẩu của bạn. Và thông tin công ty/giao thức của bạn. Và tài khoản Telegram của bạn. Sau đó, bạn sẽ tiếp tục làm hỏng (rekt) tất cả bạn bè của mình.”

Đây là việc cần làm nếu bạn đã nhấp vào liên kết phần mềm độc hại

Monahan cảnh báo rằng bất kỳ ai đã nhấp vào liên kết được chia sẻ trong một cuộc gọi Zoom đáng ngờ nên ngay lập tức ngắt kết nối WiFi và tắt thiết bị bị ảnh hưởng.

Sau đó, sử dụng một thiết bị khác để chuyển tiền mã hóa sang ví mới, thay đổi tất cả mật khẩu, kích hoạt xác thực hai yếu tố nếu có thể và thực hiện xóa bộ nhớ hoàn toàn trên thiết bị bị nhiễm trước khi sử dụng lại.

Bà cũng nhấn mạnh việc bảo mật tài khoản Telegram là “cực kỳ quan trọng” để ngăn chặn các đối tượng xấu giành quyền kiểm soát bằng cách mở ứng dụng trên điện thoại, vào cài đặt, thiết bị, chấm dứt tất cả các phiên khác, thay đổi mật khẩu và thêm hoặc cập nhật xác thực đa yếu tố.

Monahan cho biết tin tặc đang giành quyền kiểm soát tài khoản Telegram và sử dụng danh bạ được lưu trữ để tìm kiếm và lừa đảo các nạn nhân mới.

“Cuối cùng, nếu họ hack telegram của bạn, bạn cần NÓI VỚI MỌI NGƯỜI CÀNG SỚM CÀNG TỐT. Bạn sắp hack bạn bè của mình. Hãy gạt niềm tự hào sang một bên và HÉT LÊN về điều đó.”

Tạp chí: Gặp gỡ các thám tử onchain tiền mã hóa chống tội phạm tốt hơn cả cảnh sát