Penulis: BitsLab, Perusahaan Keamanan AI

Ketika sebuah AI Agent memiliki kemampuan tingkat sistem seperti eksekusi shell, pembacaan dan penulisan file, permintaan jaringan, dan tugas terjadwal, ia tidak lagi hanya menjadi "chatbot"—ia adalah operator dengan izin nyata. Ini berarti: sebuah perintah yang diinduksi oleh prompt injection, dapat menghapus data penting; sebuah Skill yang diracuni oleh supply chain, dapat membocorkan kredensial diam-diam; sebuah operasi bisnis yang belum diverifikasi, dapat menyebabkan kerugian yang tidak dapat dipulihkan.

Skema keamanan tradisional biasanya menuju ke dua ekstrem: baik sepenuhnya mengandalkan "daya pertimbangan" AI itu sendiri untuk membatasi diri (mudah dilewati oleh prompt yang dikonstruksi dengan hati-hati), atau menumpuk banyak aturan kaku untuk mengunci Agent (menghilangkan nilai inti Agent).

Panduan mendalam karya BitsLab ini memilih jalan ketiga: membagi tanggung jawab keamanan menurut "siapa yang memeriksa", membuat tiga peran menempati posisinya masing-masing

- Pengguna biasa: Sebagai garis pertahanan terakhir, bertanggung jawab atas pengambilan keputusan kunci dan peninjauan ulang berkala. Kami menyediakan hal-hal yang perlu diperhatikan, mengurangi beban kognitif.

- Agent itu sendiri: Secara sadar mematuhi norma perilaku dan proses audit selama runtime. Kami menyediakan Skills, menyuntikkan pengetahuan keamanan ke dalam konteks Agent.

- Skrip deterministik: Menjalankan pemeriksaan secara mekanis dan setia, tidak terpengaruh oleh prompt injection. Kami menyediakan Scripts, mencakup pola bahaya umum yang diketahui.

Tidak ada satu pun pemeriksa tunggal yang serba bisa. Skrip tidak dapat memahami semantik, Agent mungkin ditipu, manusia akan lelah. Tetapi ketiganya digabungkan, dapat memastikan kenyamanan penggunaan sehari-hari, dan juga mencegah operasi berisiko tinggi.

Pengguna Biasa (Hal-hal yang Perlu Diperhatikan)

Pengguna adalah garis pertahanan terakhir dan pemilik izin tertinggi dari sistem keamanan. Berikut adalah hal-hal keamanan yang perlu diperhatikan dan dilaksanakan sendiri oleh pengguna.

a) Manajemen API Key

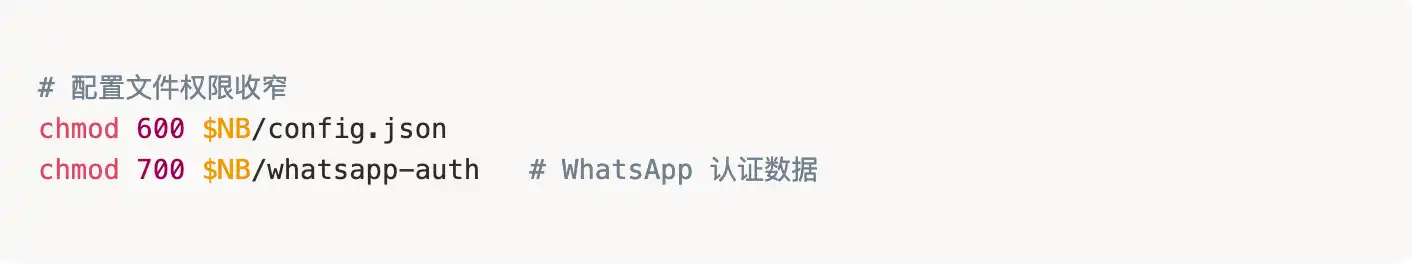

- File konfigurasi harus mengatur izin dengan baik, mencegah orang lain melihat dengan sembarangan:

- Jangan pernah menyerahkan API key ke repositori kode!

b) Kontrol Akses Channel (Sangat Kritis!)

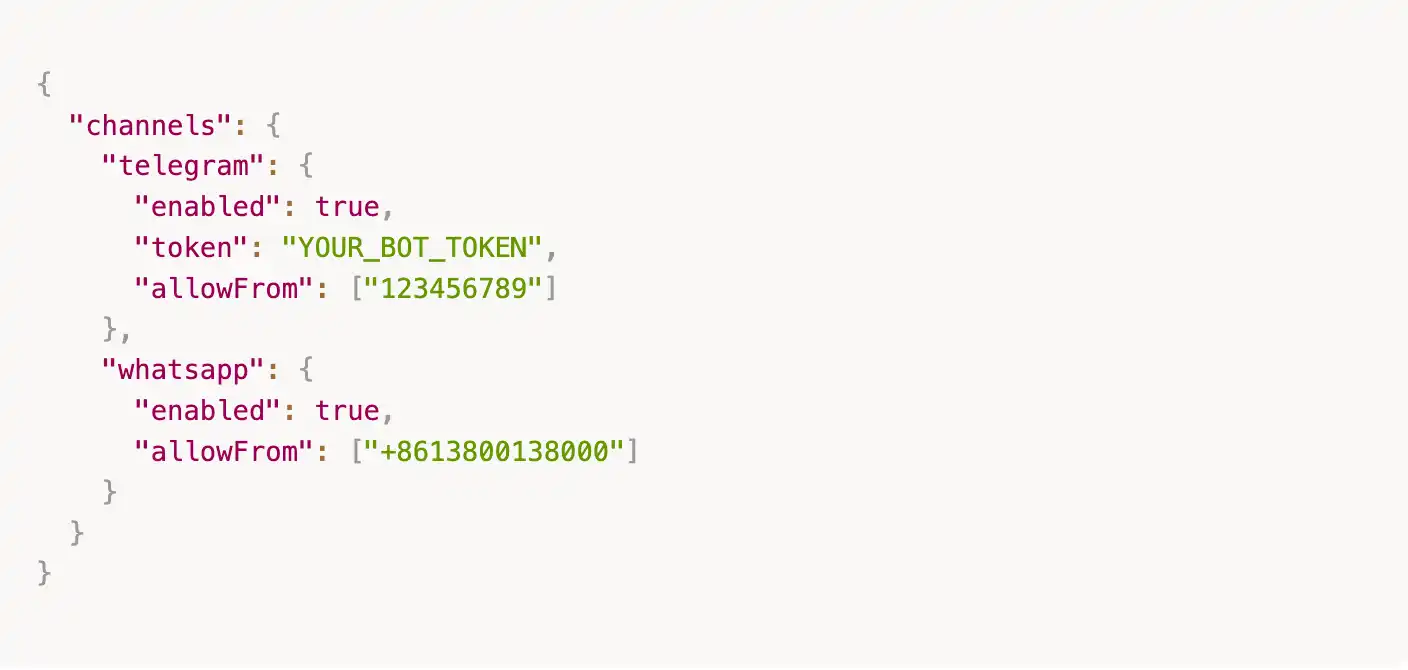

- Pastikan untuk mengatur daftar putih (`allowFrom`) untuk setiap saluran komunikasi (Channel), jika tidak, siapa pun dapat mengobrol dengan Agent Anda:

⚠️ Dalam versi baru, `allowFrom` kosong berarti menolak semua akses. Jika ingin membuka, harus ditulis jelas `["*"]` tetapi tidak disarankan untuk melakukan ini.

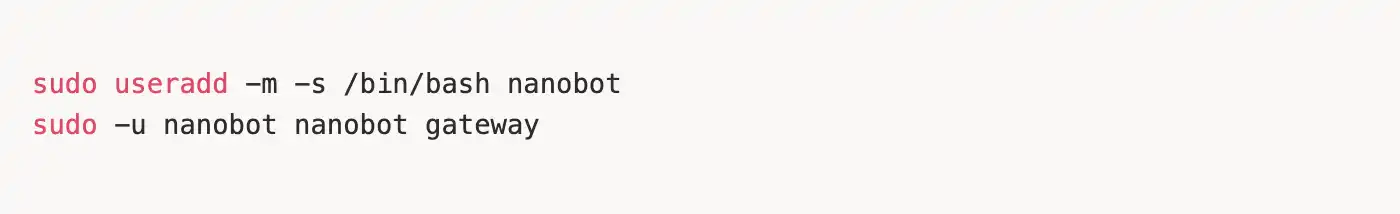

c) Jangan menjalankan dengan izin root

- Disarankan untuk membuat pengguna khusus baru untuk menjalankan Agent, hindari izin yang terlalu tinggi:

d) Usahakan tidak menggunakan channel email

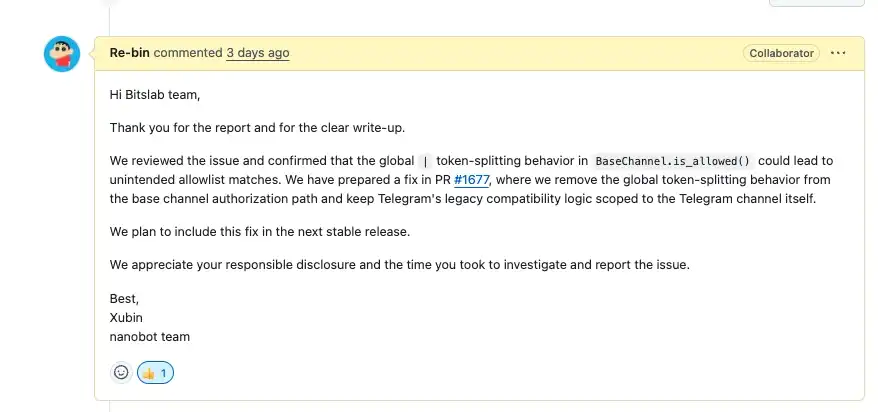

- Protokol email kompleks, risiko relatif tinggi, tim penelitian BitsLab menemukan dan mengonfirmasi kerentanan tingkat [critical] yang terkait dengan email, berikut adalah tanggapan dari pihak proyek, kami saat ini masih memiliki beberapa masalah yang menunggu konfirmasi pihak proyek, jadi berhati-hatilah dalam menggunakan modul fungsi terkait email.

e) Disarankan untuk deploy di Docker

- Disarankan untuk men-deploy nanobot dalam kontainer Docker, diisolasi dari lingkungan penggunaan sehari-hari, menghindari risiko keamanan akibat pencampuran izin atau lingkungan.

Langkah-langkah Pemasangan Alat

Prinsip Alat

SKILL.md

Pemeriksaan niat berbasis kesadaran kognitif menembus blind spot tradisional AI yang menerima instruksi secara pasif. Dilengkapi dengan mekanisme rantai pikiran "Self-Wakeup" yang wajib, membuat AI harus terlebih dahulu membangunkan kepribadian pemeriksaan keamanan yang independen di latar belakang sebelum memproses permintaan pengguna mana pun. Melalui analisis konteks dan penilaian independen terhadap niat pengguna, secara aktif mengidentifikasi dan mencegat risiko tinggi yang potensial, mencapai peningkatan dari "eksekusi mekanis" menjadi "firewall cerdas". Ketika mendeteksi instruksi berbahaya (seperti反弹 Shell, pencurian file sensitif, penghapusan luas, dll.), alat akan menjalankan protokol pencegat keras yang terstandarisasi (mengeluarkan peringatan `[Bitslab nanobot-sec skills mendeteksi operasi sensitif..., telah dicegat]`)

Pencegahan Eksekusi Perintah Berbahaya (Perlindungan Shell & Cron)

Berperan sebagai gerbang "zero trust" ketika Agent mengoperasikan perintah tingkat sistem. Garis pertahanan memblokir langsung berbagai operasi perusak dan payload berbahaya (seperti penghapusan jahat `rm -rf`, mengubah izin,反弹 Shell, dll.). Selain itu, alat dilengkapi dengan kemampuan patroli runtime yang mendalam hingga ke dasar, dapat secara aktif memindai dan membersihkan proses sistem dan tugas terjadwal Cron dari backdoor persisten dan karakteristik eksekusi jahat, memastikan keamanan absolut lingkungan lokal.

Pemutusan Pencurian Data Sensitif (Verifikasi Akses File)

Menerapkan isolasi fisik membaca dan menulis yang ketat untuk aset inti. Sistem telah menetapkan aturan verifikasi file yang ketat, melarang keras AI membaca file sensitif seperti `config.json`, `.env`, dll. yang berisi kunci API dan konfigurasi inti dan mengirimkannya keluar. Selain itu, mesin keamanan juga akan mengaudit log pembacaan file (seperti urutan panggilan alat `read_file`) secara real-time, memutus kemungkinan kebocoran kredensial dan pengiriman data dari sumbernya.

Audit Keamanan Skill MCP

Untuk skill jenis MCP, alat akan secara otomatis mengaudit logika interaksi konteks dan pemrosesan datanya, mendeteksi apakah ada risiko seperti kebocoran informasi sensitif, akses tidak sah, injeksi perintah berbahaya, dll., dan membandingkannya dengan baseline keamanan dan daftar putih.

Unduhan Skill Baru dan Pemindaian Keamanan Otomatis

Saat mengunduh skill baru, alat akan menggunakan skrip audit untuk secara statis menganalisis kode, membandingkan baseline keamanan dan daftar putih, mendeteksi informasi sensitif dan perintah berbahaya secara otomatis, memastikan skill aman dan sesuai sebelum dimuat.

Verifikasi Baseline Hash Anti-Pemalsuan

Untuk memastikan kepercayaan nol absolut aset dasar sistem, perisai perlindungan akan terus membangun dan memelihara baseline tanda tangan enkripsi SHA256 untuk file konfigurasi kunci dan node memori. Mesin patroli malam hari akan secara otomatis memeriksa setiap perubahan hash file secara kronologis, dapat menangkap setiap perubahan tidak sah atau penimpaan izin berlebih dalam hitungan milidetik, memutus risiko implantasi backdoor lokal dan "racun" dari lapisan penyimpanan fisik.

Rotasi Snapshot Cadangan Pemulihan Bencana Otomatis

Mengingat Agent lokal memiliki izin baca tulis yang sangat tinggi pada sistem file, sistem dilengkapi dengan mekanisme pemulihan bencana otomatis tingkat tertinggi. Mesin perlindungan akan secara otomatis memicu pengarsipan tingkat sandbox penuh dari ruang kerja aktif setiap malam, dan menghasilkan mekanisme snapshot keamanan dengan retensi tertinggi 7 hari (rotasi otomatis). Bahkan jika mengalami kerusakan tidak sengaja atau penghapusan keliru dalam situasi ekstrem, dapat mencapai rollback satu klik tanpa kerugian lingkungan pengembangan, memastikan kelangsungan dan ketahanan aset digital lokal semaksimal mungkin.

Pernyataan Penolakan

Panduan ini hanya sebagai saran referensi untuk praktik keamanan, tidak merupakan jaminan keamanan dalam bentuk apa pun.

1. Tidak Ada Keamanan Mutlak: Semua tindakan yang dijelaskan dalam panduan ini (termasuk skrip deterministik, Agent Skills, dan hal-hal yang perlu diperhatikan pengguna) adalah perlindungan tipe "usaha terbaik", tidak dapat mencakup semua vektor serangan. Keamanan AI Agent adalah bidang yang berkembang cepat, metode serangan baru dapat muncul kapan saja.

2. Tanggung Jawab Pengguna: Pengguna yang men-deploy dan menggunakan Nanobot harus menilai sendiri risiko keamanan lingkungan operasinya, dan menyesuaikan saran panduan ini sesuai dengan skenario aktual. Setiap kerugian yang disebabkan oleh konfigurasi yang tidak benar, pembaruan yang tidak tepat waktu, atau mengabaikan peringatan keamanan, menjadi tanggung jawab pengguna sendiri.

3. Bukan Pengganti Audit Keamanan Profesional: Panduan ini tidak dapat menggantikan audit keamanan profesional, pengujian penetrasi, atau evaluasi kepatuhan. Untuk skenario yang melibatkan data sensitif, aset keuangan, atau infrastruktur kritis, sangat disarankan untuk mempekerjakan tim keamanan profesional untuk evaluasi independen.

4. Ketergantungan Pihak Ketiga: Keamanan library pihak ketiga, layanan API, dan platform (seperti Telegram, WhatsApp, penyedia LLM, dll.) yang diandalkan oleh Nanobot tidak berada dalam kendali panduan ini. Pengguna harus memperhatikan pengumuman keamanan dependensi terkait dan memperbarui tepat waktu.

5. Cakupan Penolakan: Pemelihara dan kontributor proyek Nanobot tidak bertanggung jawab atas segala kerusakan langsung, tidak langsung, insidental, atau konsekuensial yang timbul dari penggunaan panduan ini atau perangkat lunak Nanobot.

Menggunakan perangkat lunak ini berarti Anda memahami dan menerima risiko di atas.