Sebuah platform Crypto mengonfirmasi bahwa situs web domain utama mereka telah diretas, yang membuat penggunanya terpapar pada eksploitasi pengosongan dompet.

Peretasan Crypto yang Tidak Menyenangkan

Sebuah kebenaran yang diakui secara universal bahwa, tidak peduli besarnya krisis geopolitik global, peretas akan terus merusuk pasar crypto. Kali ini, korbannya adalah platform penerbitan memecoin Bonk.fun. Dalam sebuah postingan tanggal 12 Maret di jaringan sosial X, Tom (@SolportTom), salah satu operatornya, memperingatkan pengguna untuk tidak berinteraksi dengan domain "sampai pemberitahuan lebih lanjut", karena peretas telah menyuntikkan pengosong dompet crypto di dalamnya:

Jangan gunakan domain https://t.co/4xXs3cMJx0 sampai pemberitahuan lebih lanjut, peretas telah membajak akun tim dan memaksa pemasangan pengosong dompet pada DOMAIN tersebut.

DARURAT.

— Tom (@SolportTom) 12 Maret 2026

Akun X resmi dari peluncur token Solana ini, yang didukung oleh Raydium dan komunitas BONK, juga mengumumkan peretasan tersebut dan menggemakan peringatan mencolok dari Tom:

Aktor jahat telah membobol domain BONKfun, jangan berinteraksi dengan situs web sampai kami mengamankan semuanya.

— BONK.fun (@bonkfun) 12 Maret 2026

Siapa yang Terdampak dan Bagaimana

Tom menjelaskan bahwa scam phishing tersebut memasang prompt tanda tangan "Syarat dan Ketentuan" (TOS) palsu yang, ketika ditandatangani, memungkinkan pengosong dompet untuk memindahkan dana pengguna yang tidak menyadarinya. Menurut Tom, satu-satunya pengguna yang dikompromikan adalah mereka yang berinteraksi dengan TOS palsu tersebut. Dia memperjelas bahwa baik pengguna yang sebelumnya terhubung maupun pedagang token bonk fun di terminal pihak ketiga tidak terpengaruh. Dia juga meyakinkan bahwa pelanggaran keamanan tersebut terdeteksi lebih awal sehingga "kerugian hingga saat ini minimal":

Untuk menjawab kekhawatiran yang saya lihat:

1. Tidak, jika Anda terhubung ke bonk fun di masa lalu, Anda tidak terpengaruh

2. Tidak, jika Anda memperdagangkan token bonk fun di terminal dll, Anda tidak terpengaruh

3. Satu-satunya orang yang terkena dampak adalah orang yang menandatangani pesan TOS palsu pada domain bonkfun setelah...

— Tom (@SolportTom) 12 Maret 2026

Ini bukanlah eksploitasi kontrak pintar Raydium atau BONK, tetapi merupakan kasus kegagalan infrastruktur Web2 yang langsung merembes ke Web3. Jenis pembajakan domain dan script pengosong phishing ini bekerja dengan cara peretas mengambil alih frontend dan menampilkan prompt yang terlihat normal yang menyalahgunakan persetujuan dompet.

Pola Kerentanan yang Dieksploitasi

Dalam beberapa tahun terakhir, penipuan persetujuan-phishing dan serangan "UI palsu" telah mencuri miliaran dolar: satu investigasi Chainalysis melaporkan jumlah $14 miliar dalam aliran scam on-chain pada tahun 2025, dengan proyeksi menunjuk di atas $17 miliar karena lebih banyak dompet terus diidentifikasi.

Seiring pendapatan scam tumbuh dan peniruan yang digerakkan oleh AI semakin meluas, keamanan crypto pada tahun 2026 lebih sedikit tentang kode yang sempurna dan lebih tentang mempertahankan segala sesuatu di sekitarnya: dari domain hingga akun sosial, pengambilan keputusan karyawan dan pengguna. Pada Februari tahun lalu, para penyerang membajak akun X Pump.fun untuk mendorong token PUMP palsu, seperti yang diliput oleh situs saudara kami NewsBTC. Tidak terlalu lama lalu, trader OG Sillytuna diusir dari pasar crypto setelah pencurian senilai multi-juta dolar yang menggabungkan peracunan alamat online dan tindakan kekerasan offline.

Zaman ini menguji trader secara online dan offline, baik di dalam maupun di luar blok. Seiring lanskap crypto menjadi lebih kompleks, para trader akan lebih baik untuk meningkatkan kewaspadaan mereka: lebih memilih interaksi kontrak langsung atau agregator tepercaya, dan menggunakan alat untuk memantau dan secara teratur mencabut persetujuan token.

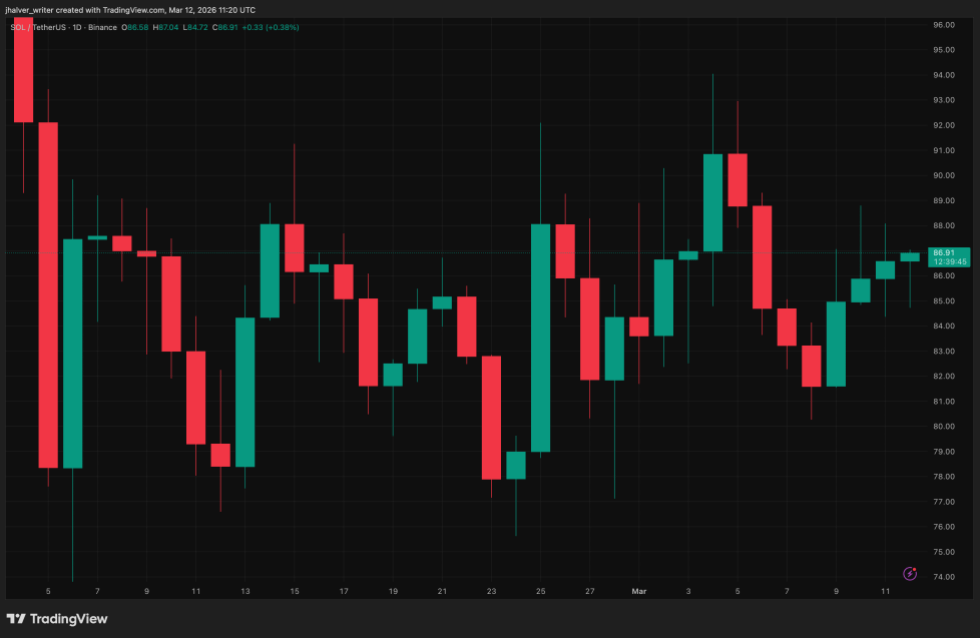

Tren harga SOL ke atas pada grafik harian. Sumber: SOLUSDT di Tradingview

Gambar sampul dari Perplexity, grafik SOLUSDT dari Tradingview