Penulis: Zero Time Technology

Pendahuluan

Dengan perkembangan pesat DeFi, "keuangan terdesentralisasi" telah berubah dari mainan para geek menjadi ladang panas bagi orang biasa untuk mengejar imbal hasil tinggi. Staking mining, liquidity mining, pinjaman berbunga... berbagai cara bermunculan, dengan imbal hasil tahunan seringkali mencapai puluhan bahkan ratusan persen, sulit untuk tidak tergoda.

Namun, di balik imbal hasil ada risiko. Pada 1 April 2026, DEX kontrak berkelanjutan terkemuka di ekosistem Solana, Drift Protocol, mengalami serangan besar dengan kerugian sekitar $220 hingga $285 juta, menjadikannya peristiwa peretasan DeFi terbesar sepanjang 2026.

Peristiwa ini sekali lagi membunyikan alarm: Di dunia DeFi, tidak ada layanan pelanggan yang membantu menarik kembali dana, tidak ada bank yang menjamin. Setiap interaksi adalah tanggung jawab penuh Anda atas aset Anda.

Untuk membantu menghindari risiko, tim keamanan Zero Time Technology merangkum 5 pemeriksaan keamanan kunci yang harus diselesaikan sebelum berpartisipasi dalam DeFi, berdasarkan kasus serangan nyata, membantu Anda mengidentifikasi risiko sebelum bertindak dan menjaga batas keamanan aset.

Bagaimana Risiko DeFi Terjadi?

Banyak orang mengira serangan peretas jauh dari mereka, tetapi kenyataannya: Sebagian besar kerugian aset terjadi saat pengguna beroperasi "secara normal".

Anda tidak melakukan kesalahan khusus, hanya lalai pada suatu link. Berikut adalah empat jalur risiko paling umum:

1. Otorisasi yang Tidak Tepat → Aset Dialihkan

Anda mengeklik sekali "Approve", memberikan izin tanpa batas kepada kontrak untuk menggunakan dompet Anda. Begitu kontrak berbahaya atau diretas, aset langsung habis.

2. Mengakses Situs Phishing → Dompet Diambil Alih

Anda mencari sebuah proyek, membuka link iklan teratas, halamannya persis seperti situs resmi. Setelah menghubungkan dompet, frasa seed atau tanda tangan Anda telah diperoleh peretas.

3. Kerentanan Kontrak → Dana "Dicuri Secara Legal"

Proyeknya sendiri sah, tetapi kodenya memiliki kerentanan. Peretas memanfaatkan kerentanan untuk melewati batasan, menarik dana dari kas protokol — aset Anda juga ada di dalamnya.

4. Rug Pull Proyek → Likuiditas Ditarik Habis

Tim proyek adalah penipu dari awal. Begitu dana Anda cukup banyak disimpan, mereka langsung menarik koin dari kolam likuiditas, token langsung menjadi nol.

Memahami dari mana risiko berasal, lihat 5 pemeriksaan di bawah, Anda akan tahu setiap langkah memotong di mana.

✅Pemeriksaan 1: Keamanan Kontrak — Sumber Terbuka + Audit adalah Batas Dasar

Banyak aset dicuri, bukan karena teknologi peretas yang hebat, tetapi karena kontrak proyek itu sendiri "beracun".

⚠️Yang harus Anda lakukan bukan "mempercayai proyek", tetapi:

•Apakah kode sumber terbuka: Periksa di penjelajah blok (seperti Etherscan, Solscan) apakah kontrak "Terverifikasi (Verified)". Kontrak yang tidak sumber terbuka, sama dengan menyembunyikan aturan dalam kotak hitam — jangan sentuh.

•Apakah telah diaudit: Kunjungi situs web lembaga audit seperti CertiK, PeckShield, SlowMist untuk mencari nama proyek, pastikan ada laporan audit nyata, dan kerentanan tinggi telah diperbaiki.

•Apakah ada riwayat kerentanan: Gunakan platform pihak ketiga seperti DeFi Safety, RugDoc, masukkan alamat kontrak, lihat skor keamanan dan catatan risiko sebelumnya.

🚩Sinyal Risiko Tinggi:

•Kontrak tidak sumber terbuka

• Tidak ada laporan audit pihak ketiga, atau hanya "audit sendiri"

• Kontrak baru diterapkan beberapa hari lalu

🔗Tips: Di halaman "Contract" penjelajah blok, jika melihat "Source Code Not Verified", tutup halaman langsung.

✅Pemeriksaan 2: Manajemen Otorisasi — Jangan Biarkan Kontrak "Penarikan Tanpa Batas"

Banyak aset dicuri, bukan karena diretas, tetapi karena memberikan otorisasi kepada kontrak yang tidak seharusnya. Anda mengeklik sekali "Approve", sama dengan memberikan kunci kepada kontrak — jika kunci ini adalah "kunci master", kontrak dapat membuka pintu semua aset sejenis di dompet Anda kapan saja.

⚠️Periksa dengan Teliti

•Apakah meminta "otorisasi tanpa batas": Dalam pop-up otorisasi, jumlah ditampilkan sebagai unlimited atau nilai maksimum uint256. Ini berarti kontrak dapat mengalihkan aset Anda tanpa batas, tidak terbatas pada jumlah yang Anda setor.

•Apakah alamat kontrak asing: Periksa dengan cermat alamat kontrak objek otorisasi, apakah sesuai dengan alamat yang dipublikasikan secara resmi oleh proyek. Selisih satu huruf bisa jadi phishing.

👉Saran

•Prioritaskan "Otorisasi Minimal": Setiap kali mengotorisasi, ubah manual jumlahnya menjadi jumlah yang dibutuhkan untuk transaksi ini. Misalnya hanya menyetor 0.1 ETH, setel jumlah otorisasi menjadi 0.1 ETH. Dompet seperti Rabby, MetaMask versi kustom sudah mendukung fitur ini.

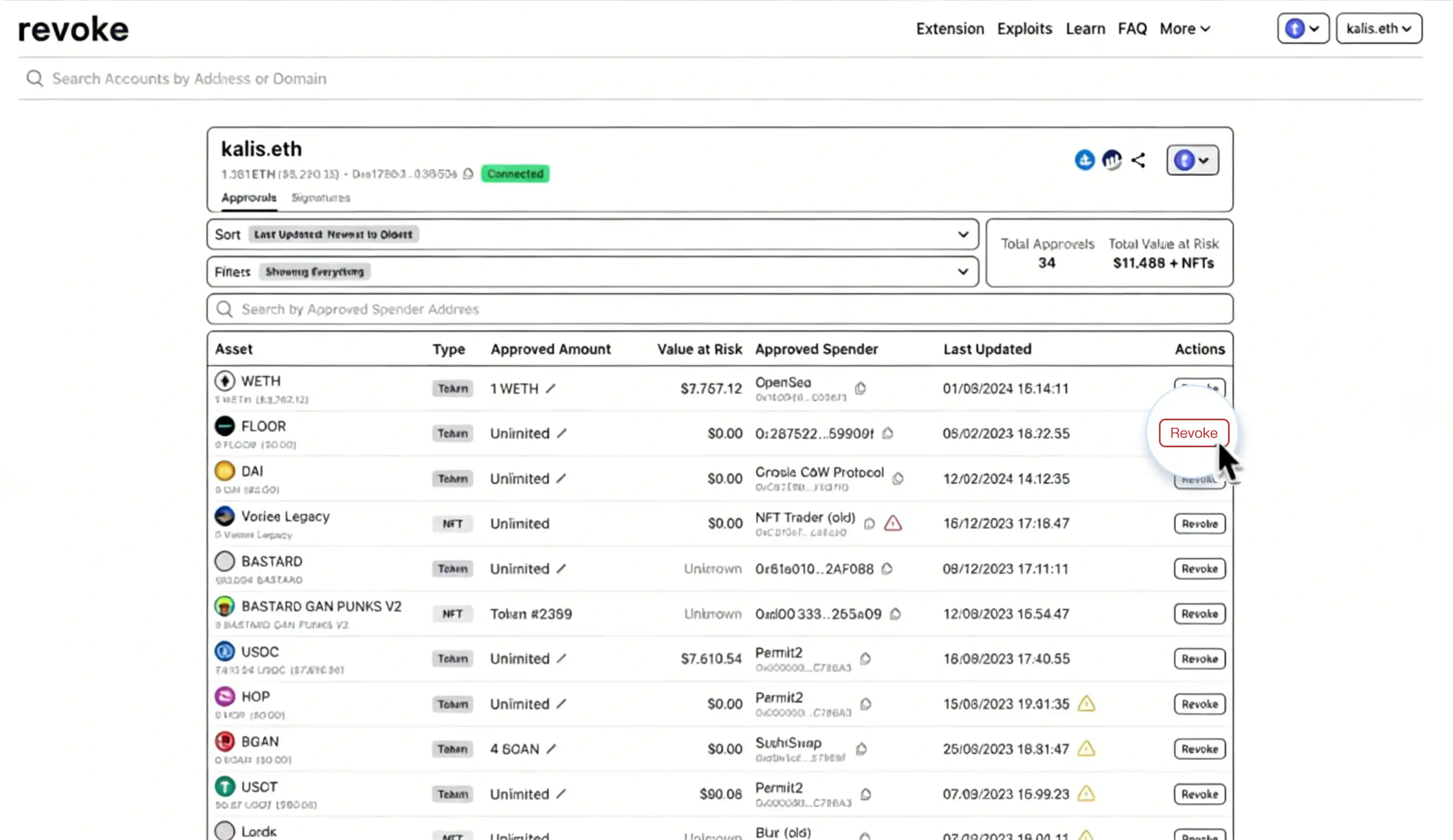

•Bersihkan Otorisasi Secara Berkala: Akses revoke.cash atau etherscan.io/tokenapprovalchecker, lihat kontrak apa saja yang telah Anda otorisasi, temukan yang mencurigakan atau tidak dikenal, cabut dengan satu klik.

Contoh antarmuka situs web revoke.cash. Otorisasi "Unlimited" yang dilingkari disarankan untuk segera dicabut.

✅Pemeriksaan 3: Pintu Masuk Resmi — Situs Phishing Lebih Menakutkan daripada Peretas

Menurut statistik, lebih dari 60% kerugian aset DeFi berasal dari serangan phishing, bukan kerentanan kontrak.

⚠️Pola Umum

•Meniru Situs Resmi: Domain hanya selisih satu huruf (seperti uniswap.com vs uniswao.com), halaman disalin sepenuhnya.

•Halaman Airdrop Palsu: Promosi "klaim gratis airdrop XX" di Twitter, Discord, setelah menghubungkan dompet, otorisasi mengalihkan aset.

•Racun Iklan Mesin Pencari: Mencari "Uniswap", iklan pertama mungkin situs phishing, domain sangat mirip dengan resmi.

👉Saran

•Hanya Masuk Melalui Saluran Resmi: Dapatkan link situs web resmi dari Twitter resmi proyek, pengumuman Discord, repositori GitHub, jangan percaya iklan mesin pencari.

•Simpan Situs Web DeFi yang Sering Digunakan: Tambahkan situs web resmi protokol yang sering digunakan ke bookmark browser, masuk setiap kali dari bookmark.

•Jangan Klik Link Asing: Link dari siapa pun (termasuk anggota grup, pesan pribadi), curigai dulu.

🔗Tips: Pasang plugin dompet seperti Rabby atau MetaMask deteksi phishing, mereka akan memblokir otomatis domain phishing yang diketahui.

✅Pemeriksaan 4: Imbal Hasil Tidak Normal — Di Balik Imbal Hasil Tinggi Pasti Ada Risiko Tinggi

Jika sebuah proyek:

•Imbal hasil tahunan jauh lebih tinggi dari rata-rata pasar (misalnya APY stablecoin melebihi 20%)

• Menekankan "arbitrase tanpa risiko", "pasti untung"

• Mendorong "berpartisipasi awal, investasi cepat", menciptakan emosi FOMO (takut ketinggalan)

Pada dasarnya dapat dinilai: Risiko ≈ Janji imbal hasil × 10 kali lipat

Banyak proyek Rug Pull memanfaatkan "imbal hasil tinggi" untuk menarik likuiditas. Imbal hasil awal mereka mungkin berasal dari modal pengguna baru (model Ponzi), begitu aliran dana baru melambat, tim proyek langsung menarik kolam dan kabur.

👉Saran

•Bandingkan dengan Patokan Pasar: APY stablecoin protokol DeFi utama (seperti Aave, Compound) biasanya antara 2% - 8%. Lebih tinggi dari kisaran ini 3 kali lipat atau lebih, harus sangat waspada.

•Periksa Masa Hidup Proyek: Yang baru上线 beberapa hari langsung menawarkan imbal hasil super tinggi, kemungkinan besar adalah "honeypot".

•Cari Nama Proyek + scam / rug: Gunakan Google atau Twitter untuk mencari, lihat ada tidaknya laporan pengguna.

🚩 Prinsip satu kalimat: Jika itu terlalu bagus untuk menjadi kenyataan, kemungkinan besar itu palsu.

✅Pemeriksaan 5: Isolasi Aset — Jangan Menaruh Semua Telur dalam Satu Keranjang

Banyak pengguna hanya memiliki satu dompet utama, semua aset, semua interaksi DeFi, semua mint NFT dilakukan di dompet ini. Begitu dompet ini terkena phishing, memberikan otorisasi kepada kontrak jahat, atau privKey bocor, semua aset sekaligus menjadi nol.

Disarankan membangun sistem "tiga dompet":

⚠️Intinya: Kendalikan risiko titik tunggal, hindari "kerugian penuh sekaligus"

• Berpartisipasi dalam proyek baru atau protokol yang belum terverifikasi, selalu gunakan dompet sementara, setor jumlah minimum untuk uji coba.

•Dompet interaksi utama bersihkan otorisasi secara berkala (mingguan atau bulanan).

• Aset inti disimpan di dompet dingin, jangan pernah menandatangani, mengotorisasi, menghubungkan ke situs web mana pun.

Lebih Menakutkan daripada Peretas adalah "Orang Dalam"

Selain serangan eksternal, ada risiko yang sering diabaikan — orang dalam yang berbuat jahat. Mereka mungkin adalah pengembang, operasi, bahkan layanan pelanggan.

⚠️Dari mana orang dalam berasal?

•Pengembang atau auditor menyisipkan pintu belakang: Pengembang dan auditor memiliki izin提交 dan akses sistem. Begitu salah satu dari mereka berbuat jahat, dapat menyisipkan pintu belakang, mencuri kunci sensitif, dan menyamar sebagai aktivitas pengembangan normal sulit dideteksi.

•Manajer izin inti mencuri yang dijaga: Orang yang memegang private key admin, jika berniat jahat, semua aset pengguna dapat dikosongkan sekaligus.

•Karyawan menyalahgunakan izin jabatan untuk mencuri informasi pengguna: Pada Februari 2026, seorang insinyur jaringan berusia 34 tahun di perusahaan investasi kripto Hong Kong, menggunakan hak akses sistemnya, masuk tanpa izin ke basis data perusahaan, mencuri sekitar 20 pelanggan 267 juta USDT (sekitar HK$20,87 juta). Karyawan ini bekerja di perusahaan selama 4 tahun, bertanggung jawab atas pengembangan dan pemeliharaan APP, justru "izin legal" inilah yang memungkinkannya melakukan pencurian.

👉Bagaimana mencegahnya?

•Pengguna individu: Pilih protokol dengan "time lock" (operasi penting perlu ditunda 24-48 jam untuk dieksekusi), perhatikan apakah manajer multi-tanda tangan pihak proyek transparan dan terbuka.

•Pihak proyek: Izin inti harus dikelola dengan dompet multi-tanda tangan, atur periode penyangga time lock, audit log akses internal secara berkala.

Mengapa Anda "sudah sangat hati-hati", masih bisa kena?

Karena serangan telah beralih dari "kerentanan teknis" ke "kerentanan manusia".

⚠️Kesalahan Psikologis Umum

• "Proyek ini sangat populer, seharusnya tidak masalah"

•"Semua orang menggunakannya, tidak akan terjadi apa-apa"

• "Saya hanya beroperasi sekali, tidak akan begitu kebetulan"

👉 Kenyataannya: Penyerang hanya perlu Anda membuat satu kesalahan

⚠️Trend Baru: AI + Serangan Phishing

• Halaman situs web tiruan berkualitas tinggi

•Percakapan layanan pelanggan yang dihasilkan otomatis

• Menargetkan pengguna dengan tepat

👉Pengguna semakin sulit membedakan yang asli dan palsu

Prinsip Keamanan DeFi Paling Sederhana

Jika Anda tidak dapat mengingat semua pemeriksaan, ingat 3 ini👇

•Tidak sembarang mengotorisasi

• Tidak mengklik link asing

• Tidak All in satu proyek

🔑 Kesimpulan dalam satu kalimat: Risiko DeFi, tidak ada dalam kode yang tidak Anda mengerti, tetapi dalam setiap operasi yang Anda abaikan.

Penutup

DeFi membawa keterbukaan dan kebebasan, juga membawa tantangan keamanan baru. Dari peristiwa Drift Protocol hingga serangan phishing sehari-hari, risiko telah berubah dari "peristiwa ekstrem" menjadi "ancaman normal".

Menghadapi lingkungan on-chain yang kompleks, yang benar-benar melindungi aset bukanlah keberuntungan, tetapi pemahaman dan kebiasaan.

Jika Anda memiliki pertanyaan tentang proyek DeFi yang sedang digunakan, disarankan untuk melakukan pemeriksaan keamanan sesegera mungkin.

👉Di dunia on-chain, keamanan bukanlah tambahan, tetapi ambang batas masuk.