Penulis: Zhou, ChainCatcher

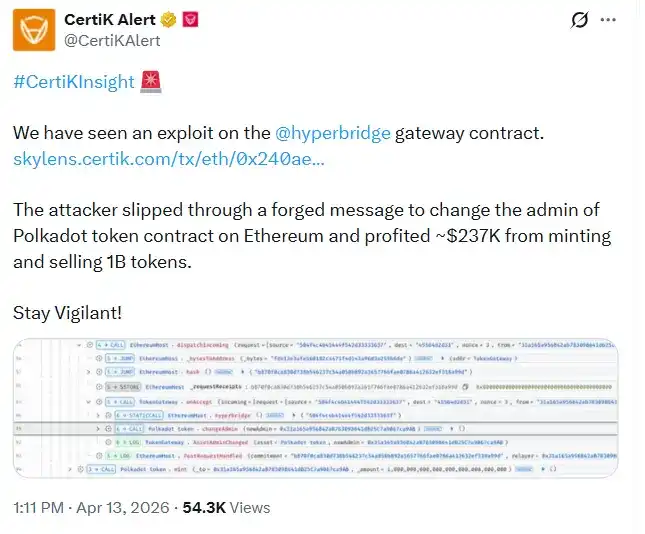

Menurut analisis CertiK, penyerang mengajukan permintaan lintas rantai yang dirancang dengan cermat ke kontrak HandlerV1 di sisi Ethereum melalui protokol ISMP Hyperbridge, dan dengan menggunakan bukti MMR yang pernah diterima secara historis oleh sistem, berhasil melewati mekanisme verifikasi.

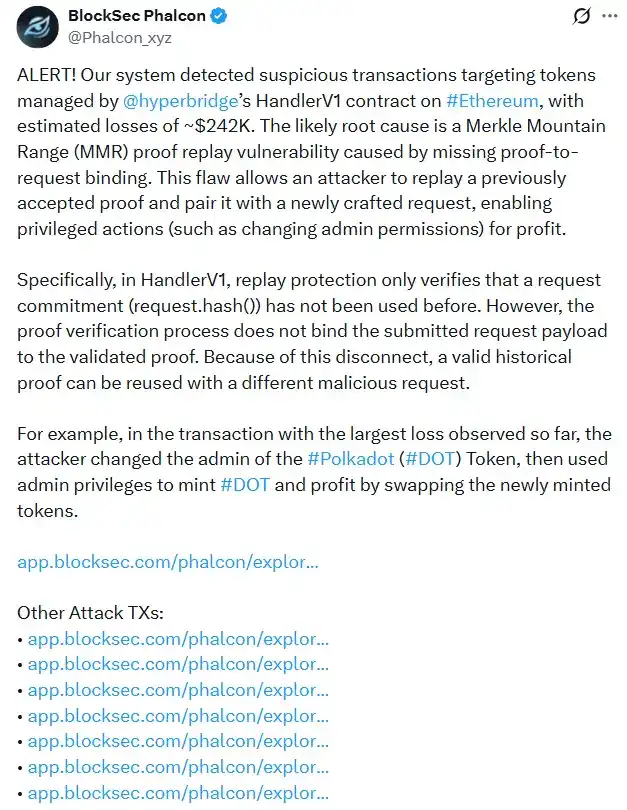

BlockSec Phalcon kemudian mengeluarkan peringatan teknis, mengkategorikan kerentanan ini sebagai kerentanan replay bukti MMR. Menurut analisis mereka, akar kerentanan terletak pada perlindungan replay kontrak HandlerV1 yang hanya memverifikasi apakah hash dari suatu permintaan pernah digunakan sebelumnya, tetapi proses verifikasi bukti tidak mengikat payload permintaan yang diajukan dengan bukti yang diverifikasi.

Kesenjangan logika ini memungkinkan penyerang untuk memutar ulang bukti yang efektif secara historis dan mencocokkannya dengan permintaan jahat yang baru dibangun, kemudian menjalankan operasi ChangeAssetAdmin melalui jalur TokenGateway.onAccept(), mentransfer hak admin dan pencetakan untuk kontrak wrapped DOT di Ethereum (alamat: 0x8d...8F90b8) ke alamat yang dikendalikan penyerang.

Data on-chain menunjukkan, setelah mendapatkan izin pencetakan, penyerang mencetak 10 miliar token DOT versi jembatan, jumlah ini sekitar 2805 kali lipat dari jumlah sirkulasi yang dilaporkan sekitar 356.000 token di Ethereum pada saat itu.

Kemudian penyerang menukar semua token tersebut menjadi sekitar 108,2 ETH melalui Odos Router dan pool likuiditas Uniswap V4, dan mentransfernya ke akun eksternal penyerang, menghasilkan keuntungan sekitar $237.000 berdasarkan harga saat itu, dengan biaya gas yang dikonsumsi untuk seluruh serangan hanya sekitar $0,74.

BlockSec Phalcon juga menyebutkan bahwa sebelumnya telah terjadi serangan dengan metode yang sama, yang menargetkan token MANTA dan CERE, dengan kerugian sekitar $12.000. Total kerugian dari kedua serangan tersebut sekitar $242.000.

Setelah kejadian, bursa terkemuka Korea Selatan Upbit dan Bithumb secara berturut-turut mengumumkan penangguhan layanan deposit dan penarikan untuk DOT dan jaringan AssetHub Polkadot, untuk mencegah risiko deposit palsu yang potensial.

Polkadot resmi menyatakan bahwa kerentanan ini hanya memengaruhi DOT yang dibawa ke Ethereum melalui Hyperbridge, tidak memengaruhi aset DOT di ekosistem Polkadot, dan juga tidak memengaruhi DOT yang ditransfer melalui jembatan lintas rantai lainnya. Polkadot dan parachain-nya, serta DOT asli, tetap aman dan tidak terpengaruh. Saat ini Hyperbridge telah dihentikan sementara untuk menyelidiki masalah ini.

Patut dicatat bahwa, meskipun skala pencetakan mencapai 10 miliar token, kerugian aktual jauh lebih rendah dari angka teoritis.Karena likuiditas on-chain untuk wrapped DOT di Ethereum sangat terbatas, penjualan terpusat 10 miliar token secara instan menjatuhkan harga wrapped DOT dari $1,22 menjadi $0,00012831, penurunan 99,98%, sehingga sebagian besar token tidak dapat diuangkan secara efektif.

Menurut data CoinMarketCap, harga token DOT asli juga sempat terdorong oleh sentimen pasar, turun hampir 5%.

Pengguna di X dengan blak-blakan mengatakan, siapa sangka, DOT, legenda lintas rantai yang pernah sejajar dengan Ethereum, akan meledakkan media sosial dengan cara seperti ini. Jembatan lintas rantai sekali lagi menjadi "Achilles' heel" dunia kripto, kesepian yang dulu tidak diperhatikan, kini menjadi pilu yang penuh luka. Ketika 10 miliar DOT muncul dari udara, semua indikator teknis menjadi sampah.

Ada juga pengguna yang bercanda, likuiditas rendah dalam insiden tak terduga ini "menyelamatkan Polkadot", membatasi kerugian aktual sekitar $237.000.

Namun, likuiditas rendah aset jembatan meskipun membatasi keuntungan peretas, justru mengekspos kerapuhan potensial pada lapangan interoperabilitas lintas rantai.

Diketahui bahwa, Hyperbridge dikembangkan oleh Polytope Labs, merupakan proyek interoperabilitas lintas rantai di ekosistem Polkadot, yang telah lama menggunakan bukti kriptografi sebagai pengganti mekanisme keamanan inti dari komite multisignature, diposisikan sebagai infrastruktur lintas rantai dengan kepercayaan minimal. Proyek ini sebelumnya selalu menekankan kemampuannya untuk menahan serangan jembatan umum.

Tetapi peristiwa ini mungkin menunjukkan bahwa mekanisme bukti kriptografi itu sendiri yang utuh tidak cukup untuk menjamin keamanan, logika implementasi spesifik dari kontrak Gateway di sisi Ethereum juga merupakan permukaan serangan.

Dari perspektif yang lebih makro, peristiwa ini merupakan cerminan dari situasi keamanan DeFi yang terus memburuk sejak tahun 2026. Sejak awal tahun, telah terjadi beberapa insiden serangan besar berturut-turut, termasuk Venus yang menghasilkan kredit macet $2,15 juta karena manipulasi harga, Resolve yang mencetak berlebihan 80 juta USR, serta Drift yang kehilangan aset lebih dari $285 juta, dengan metode serangan yang beragam dan melibatkan bidang yang luas.

Melakukan pencetakan tak terbatas dengan mengambil alih hak pencetakan, bukanlah mode serangan baru. Hanya saja, Hyperbridge karena likuiditasnya yang sangat dangkal, kerugiannya justru ditekan secara tak terduga.

Menurut data CertiK, hanya pada bulan Maret saja tercatat 46 insiden keamanan, dengan total kerugian sekitar $39,8 juta, merupakan rekor tertinggi untuk satu bulan sejak November 2024. CertiK juga mencatat, peningkatan frekuensi eksploitasi kerentanan kode, mungkin terkait dengan munculnya alat penambangan kerentanan berbantuan kecerdasan buatan.

Peningkatan frekuensi serangan, juga mendorong industri untuk meninjau ulang batas antara keamanan dan regulasi. Dante Disparte, Chief Strategy Officer Circle, sebelumnya dalam menanggapi insiden pencurian Drift Protocol menyerukan, protokol, dompet, bursa, dan penerbit stablecoin harus menganggap keamanan dan akuntabilitas sebagai kewajiban bersama, protokol DeFi dapat merujuk pada mekanisme circuit breaker pasar tradisional untuk mengembangkan perlindungan teknis on-chain, dan mendorong legislasi terkait sebelum insiden besar berikutnya terjadi, menuliskan standar perlindungan hak properti dan privasi keuangan ke dalam hukum.