Ayer a las horas de la madrugada, hora de Pekín, el analista on-chain conocido como Specter descubrió un caso en el que casi 50 millones de USDT fueron transferidos a una dirección de hackers por no verificar cuidadosamente la dirección de destino.

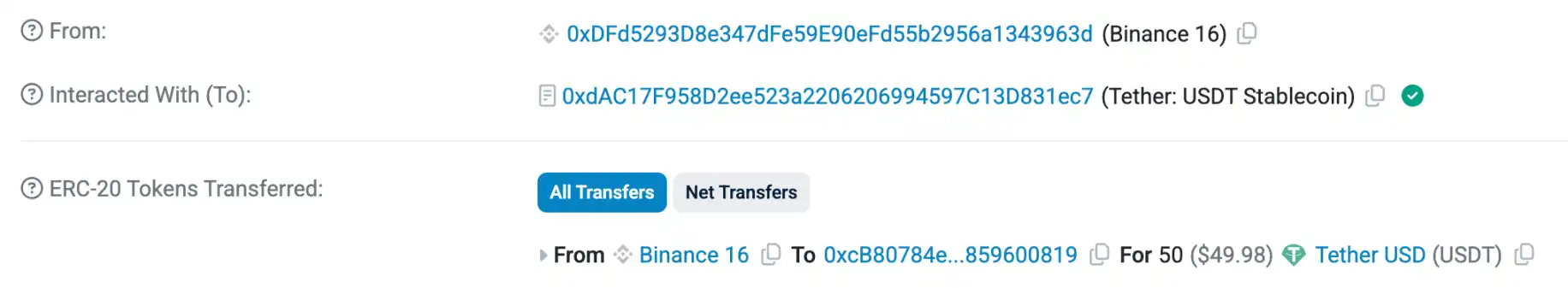

Según la investigación del autor, esta dirección (0xcB80784ef74C98A89b6Ab8D96ebE890859600819) retiró 50 USDT de Binance alrededor de las 13:00 del día 19, hora de Pekín, para realizar una prueba antes de una retirada de gran cantidad.

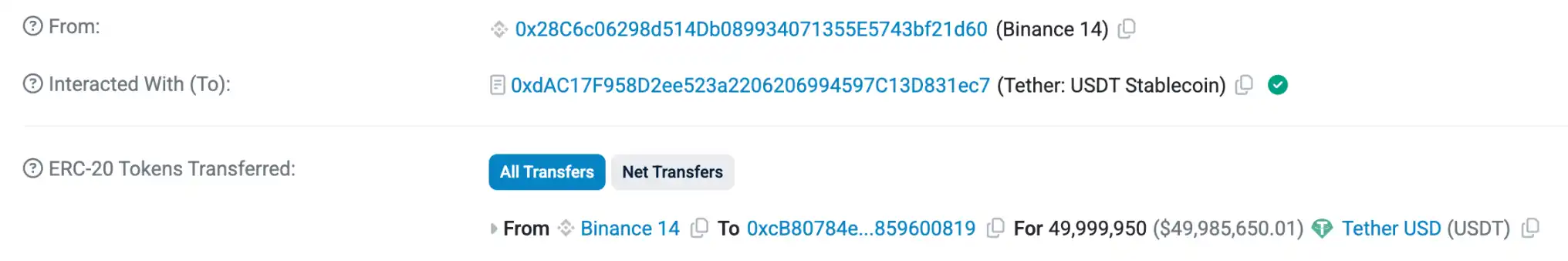

Aproximadamente 10 horas después, la dirección retiró de una vez 49,999,950 USDT de Binance, sumando un total de exactamente 50 millones con los 50 USDT retirados previamente.

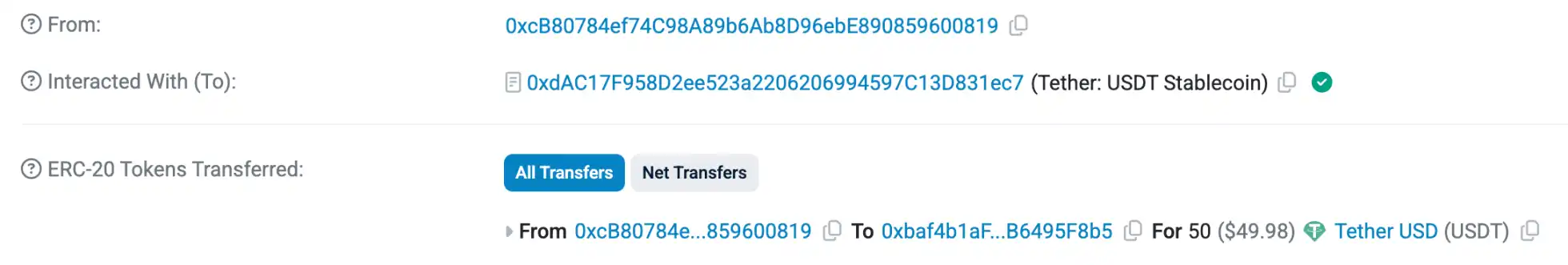

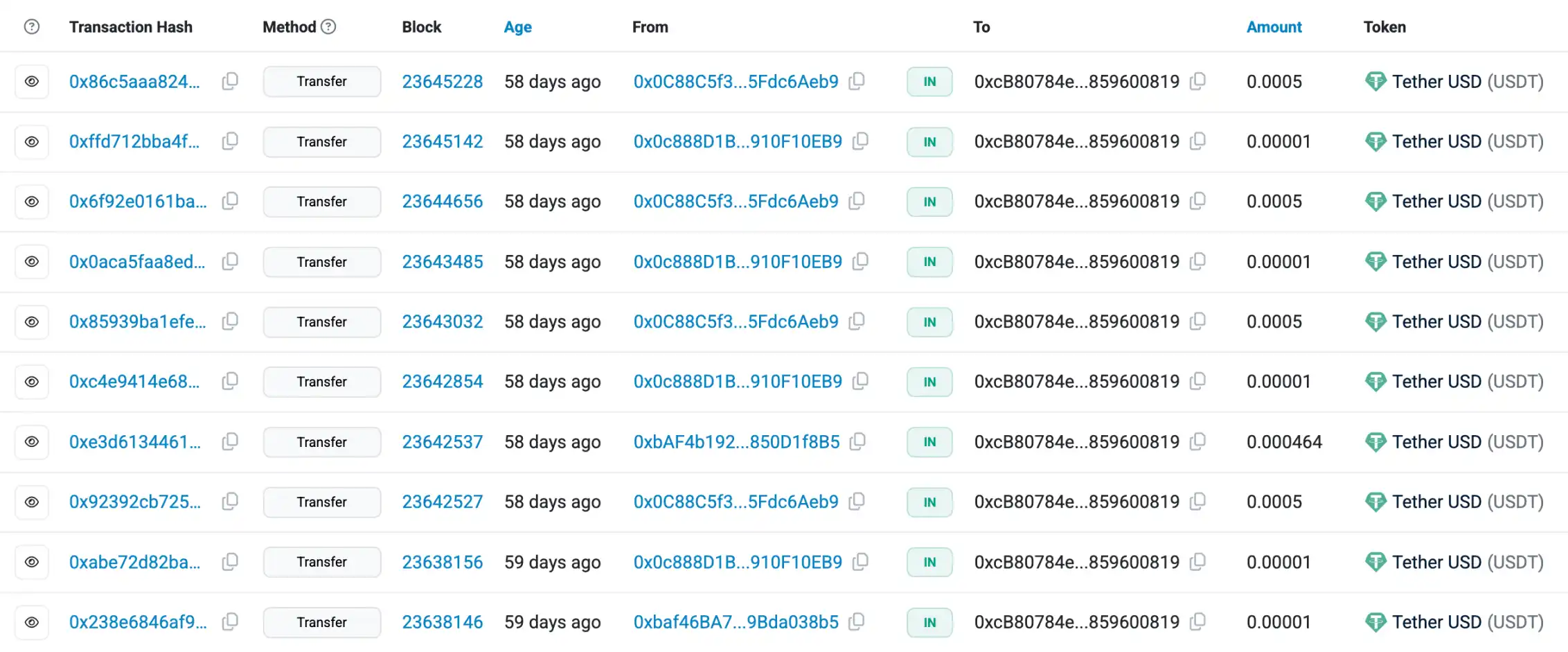

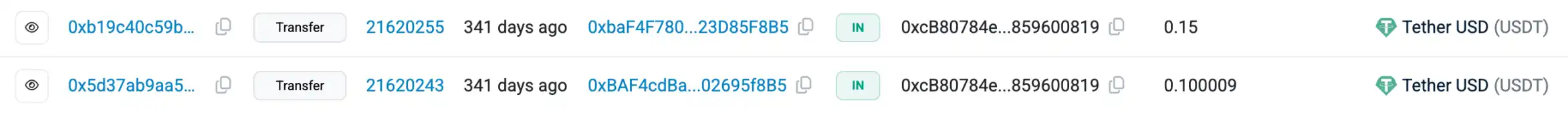

Unos 20 minutos después, la dirección que recibió los 50 millones de USDT primero transfirió 50 USDT a 0xbaf4...95F8b5 como prueba.

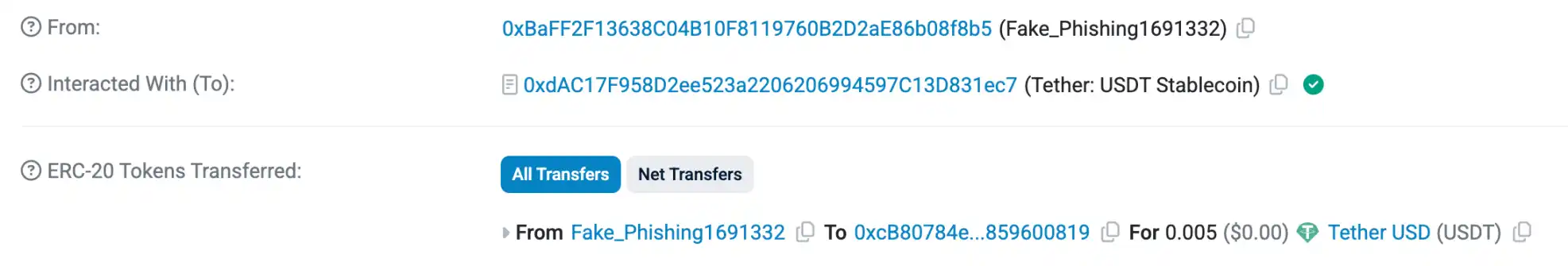

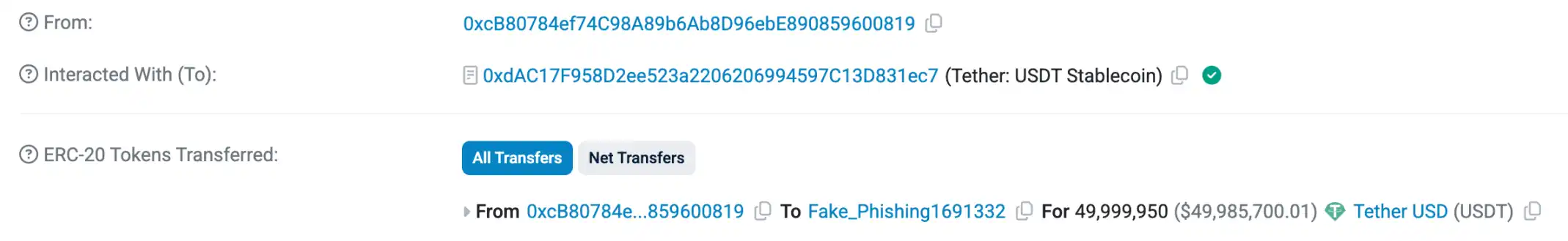

En menos de 15 minutos después de completarse la transferencia de prueba, la dirección del hacker 0xbaff...08f8b5 transfirió 0.005 USDT a la dirección que contenía los 49,999,950 USDT restantes. La dirección utilizada por el hacker era muy similar en su inicio y final a la que recibió los 50 USDT, siendo un claro ataque de "envenenamiento de direcciones".

10 minutos después, cuando la dirección que comienza con 0xcB80 se preparaba para transferir los más de 40 millones de USDT restantes, probablemente por descuido copió la dirección de la transacción anterior, es decir, la dirección utilizada por el hacker para el "envenenamiento", enviando directamente casi 50 millones de USDT a manos del hacker.

Al ver los 50 millones de dólares en su poder, el hacker comenzó a lavar el dinero en 30 minutos. Según el monitoreo de SlowMist, el hacker primero convirtió los USDT en DAI a través de MetaMask, luego usó todos los DAI para comprar aproximadamente 16,690 Ethereum, dejó 10 ETH y transfirió el resto de los Ethereum a Tornado Cash.

Alrededor de las 16:00 hora de Pekín, la víctima se dirigió al hacker en la cadena afirmando que había iniciado procedimientos penales formales y que, con la asistencia de las autoridades encargadas de hacer cumplir la ley, agencias de seguridad cibernética y múltiples protocolos blockchain, había recopilado una gran cantidad de información confiable sobre las actividades del hacker. El propietario de los fondos declaró que el hacker podría quedarse con 1 millón de dólares y devolver el 98% restante de los fondos, y que si lo hacía, no tomaría más acciones; de lo contrario, procedería legalmente para追究 las responsabilidades penales y civiles del hacker y haría pública su identidad. Pero hasta ahora, el hacker no ha dado señales de vida.

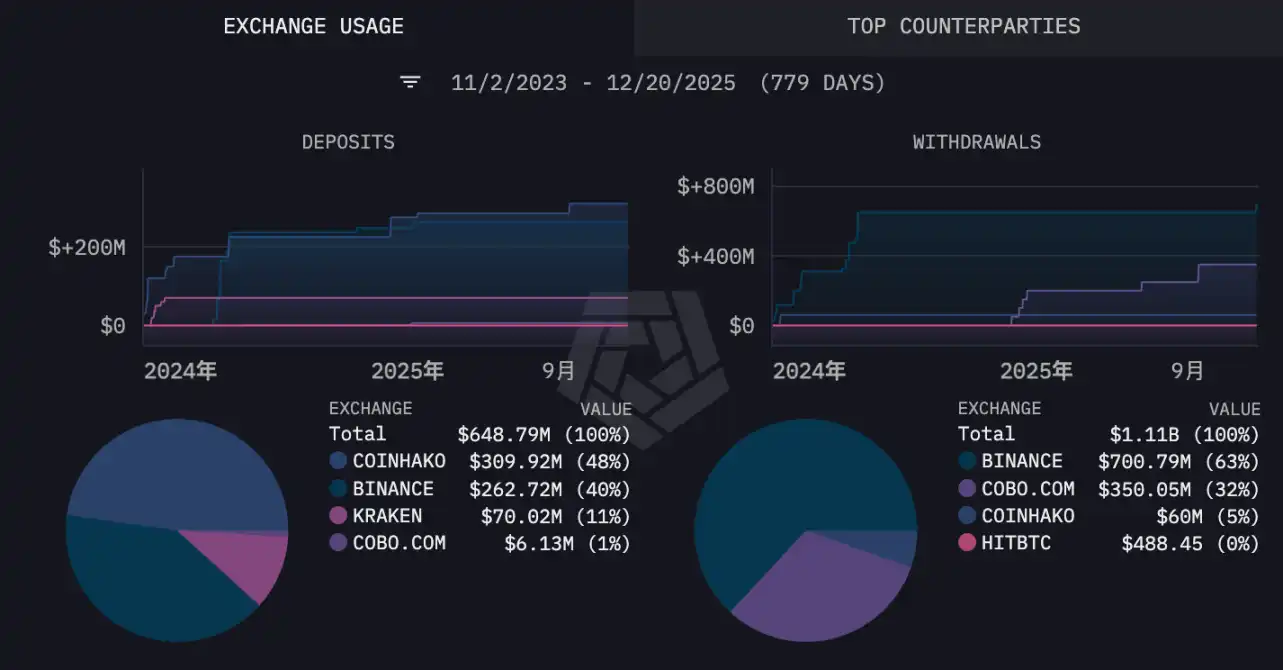

Según los datos compilados por la plataforma Arkham, esta dirección tiene grandes registros de transferencia con direcciones de Binance, Kraken, Coinhako y Cobo. Binance, Kraken y Cobo no necesitan presentación, mientras que Coinhako puede ser un nombre relativamente desconocido. Coinhako es una plataforma de intercambio de criptomonedas local de Singapur establecida en 2014, que obtuvo en 2022 una licencia de Institución de Pago Major del Monetary Authority of Singapore, perteneciendo thus a una plataforma de intercambio regulada en Singapur.

Dado que esta dirección utiliza múltiples plataformas de intercambio y el servicio de custodia de Cobo, así como su capacidad para contactar rápidamente a todas las partes y completar el rastreo del hacker en 24 horas, el autor supone que es muy probable que esta dirección pertenezca a una institución y no a un individuo.

Un error "por descuido" provoca una gran pérdida

La única explicación para el éxito de un ataque de "envenenamiento de direcciones" es la "negligencia". Este tipo de ataques pueden evitarse simplemente verificando la dirección nuevamente antes de realizar una transferencia, pero claramente el protagonista de este incidente se saltó este paso crucial.

Los ataques de envenenamiento de direcciones comenzaron a aparecer en 2022, y su origen se remonta a los generadores de "direcciones vanity", es decir, herramientas que permiten personalizar el comienzo de una dirección EVM. Por ejemplo, el autor mismo podría generar una dirección que comience con 0xeric para etiquetar mejor la dirección.

Posteriormente, los hackers descubrieron que esta herramienta, debido a un defecto de diseño, permitía forzar la clave privada mediante fuerza bruta, lo que llevó a varios importantes robos de fondos. Pero la capacidad de generar direcciones con principios y finales personalizados también le dio a algunas personas con malas intenciones una "idea fantástica": generar direcciones similares en inicio y final a las direcciones常用es de transferencia de los usuarios, y transferir fondos a otras direcciones常用es de los usuarios. De esta manera, algunos usuarios, por descuido, podrían confundir la dirección del hacker con la suya propia y主动 enviar sus activos on-chain al bolsillo del hacker.

La información on-chain pasada muestra que la dirección que comienza con 0xcB80 ya era uno de los objetivos importantes de envenenamiento por parte de hackers antes de este ataque, y los ataques de envenenamiento contra ella comenzaron hace casi un año. Este método de ataque esencialmente consiste en que el hacker apuesta a que algún día, por pereza o falta de atención, caerás en la trampa. Y precisamente es este tipo de método de ataque tan obvio el que hace que los "despistados" se conviertan, uno tras otro, en víctimas.

En respuesta a este incidente, Wang Chun, cofundador de F2Pool, publicó un tweet expresando su solidaridad con la víctima, y mencionó que el año pasado, para probar si su dirección había sufrido una filtración de clave privada, transfirió 500 Bitcoin a ella, y luego fueron robados 490 Bitcoin por hackers. Aunque la experiencia de Wang Chun no está relacionada con un ataque de envenenamiento de direcciones, probablemente quiso expresar que todos tenemos momentos de "estupidez", y no se debe culpar a la víctima por su descuido, sino que se debe apuntar al hacker.

50 millones de dólares no es una pequeña suma, pero no es el robo más grande de este tipo de ataques. En mayo de 2024, una dirección transfirió WBTC por valor de más de 70 millones de dólares a una dirección de hacker debido a este tipo de ataque, pero la víctima, con la ayuda de la empresa de seguridad Match Systems y la plataforma de intercambio Cryptex, recuperó casi todos los fondos through la negociación on-chain. Sin embargo, en este incidente, el hacker rápidamente convirtió los fondos robados en ETH y los transfirió a Tornado Cash, por lo que aún se desconoce si finalmente se podrán recuperar.

Jameson Lopp, cofundador y director de seguridad de Casa, advirtió en abril que los ataques de envenenamiento de direcciones se están extendiendo rápidamente, con hasta 48,000 incidentes de este tipo solo en la red de Bitcoin desde 2023.

Incluyendo enlaces falsos de reuniones de Zoom en Telegram, estos métodos de ataque no son particularmente sofisticados, pero es precisamente esta naturaleza "sencilla" la que puede hacer bajar la guardia. Para nosotros en el bosque oscuro, nunca está de más ser un poco más cauteloso.