Autor: BitsLab, empresa de seguridad de IA

Cuando un Agente de IA tiene capacidades a nivel de sistema como ejecución de shell, lectura y escritura de archivos, solicitudes de red y tareas programadas, ya no es solo un "chatbot": es un operador con permisos reales. Esto significa: un comando inducido por inyección de prompt podría eliminar datos críticos; una Skill envenenada en la cadena de suministro podría filtrar credenciales silenciosamente; una operación comercial no verificada podría causar pérdidas irreversibles.

Los esquemas de seguridad tradicionales suelen ir a dos extremos: o bien confían completamente en la "capacidad de juicio" de la propia IA para autolimitarse (fácilmente evadido con prompts cuidadosamente construidos), o bien apilan muchas reglas rígidas para bloquear al Agente (perdiendo el valor central del Agente).

Esta guía profunda de BitsLab elige un tercer camino: dividir las responsabilidades de seguridad según "quién verifica", haciendo que tres tipos de actores cumplan su papel.

- Usuario común: Como última línea de defensa, es responsable de la toma de decisiones clave y la revisión periódica. Proporcionamos precauciones para reducir la carga cognitiva.

- El propio Agente: Durante la ejecución, cumple conscientemente con las normas de conducta y los procesos de auditoría. Proporcionamos Skills para inyectar conocimiento de seguridad en el contexto del Agente.

- Scripts deterministas: Ejecutan verificaciones de manera mecánica y fiel, sin verse afectados por la inyección de prompts. Proporcionamos Scripts que cubren patrones de peligro conocidos comunes.

Ningún verificador individual es omnipotente. Los scripts no pueden entender la semántica, el Agente puede ser engañado, los humanos se cansan. Pero la combinación de los tres garantiza tanto la conveniencia del uso diario como la protección contra operaciones de alto riesgo.

Usuario común (Precauciones)

El usuario es la última línea de defensa del sistema de seguridad y el titular de los permisos más altos. A continuación se presentan los asuntos de seguridad que el usuario necesita atender y ejecutar personalmente.

a) Gestión de API Key

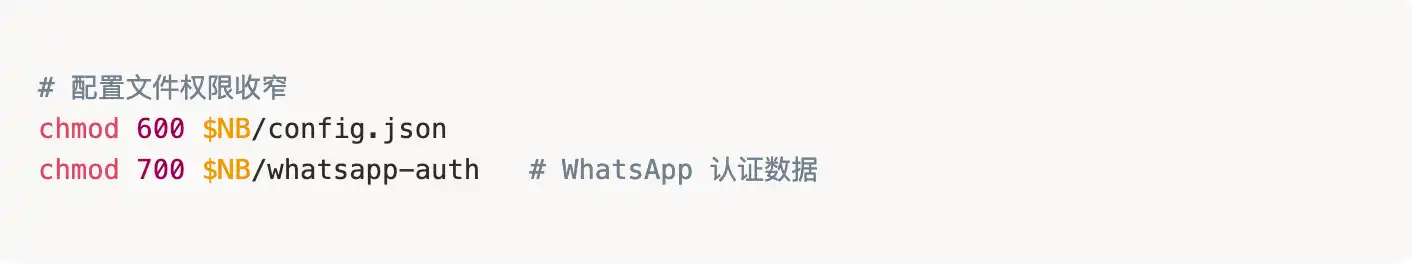

- Configurar bien los permisos del archivo de configuración para evitar que otros lo vean libremente:

- ¡Nunca subas la API key a un repositorio de código!

b) Control de acceso al Canal (¡Muy crítico!)

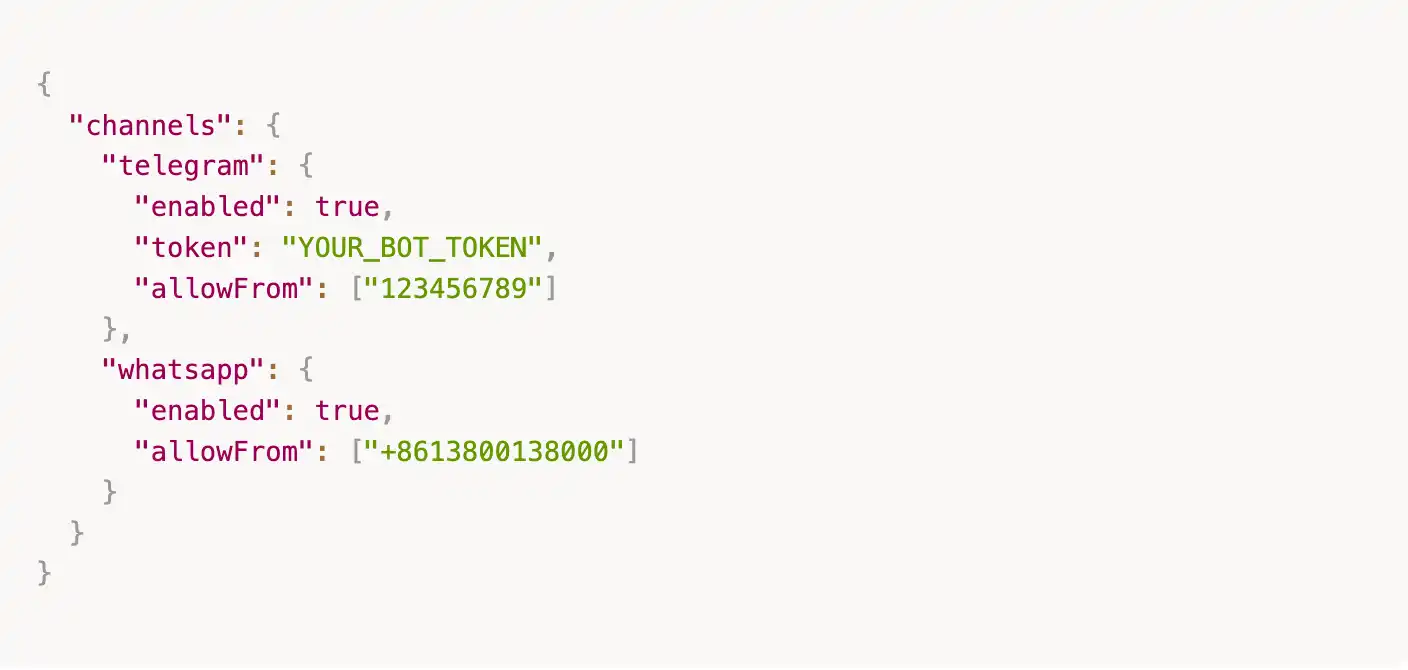

- Es imprescindible configurar una lista blanca (`allowFrom`) para cada canal de comunicación (Channel); de lo contrario, cualquiera podrá chatear con tu Agente:

⚠️ En la nueva versión, un `allowFrom` vacío significa denegar todo acceso. Si quieres abrirlo, debes escribir explícitamente `["*"]`, pero no se recomienda hacerlo.

c) No ejecutar con permisos de root

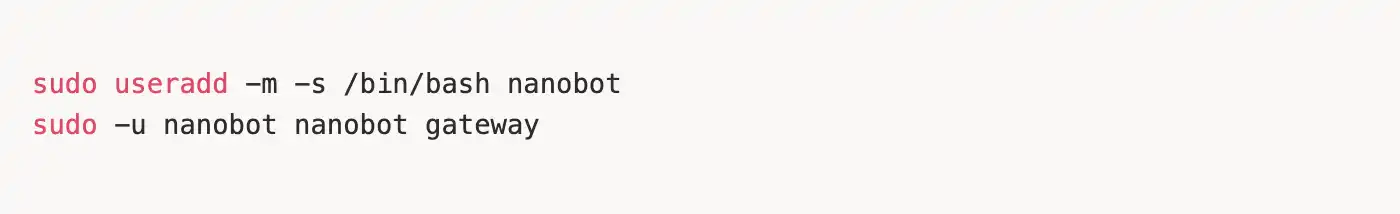

- Se recomienda crear un usuario dedicado para ejecutar el Agente, evitando permisos excesivos:

d) Preferiblemente no usar el canal de correo electrónico

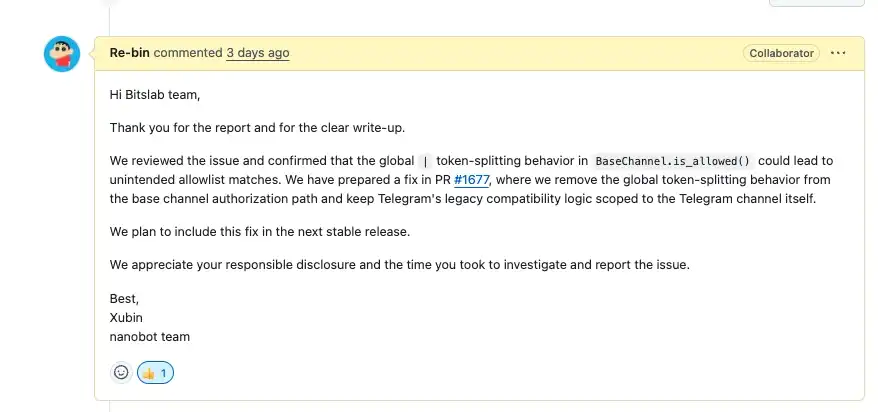

- El protocolo de correo es complejo y relativamente de mayor riesgo. Nuestro equipo de BitsLab ha investigado y confirmado una vulnerabilidad de nivel [critical] relacionada con el correo. A continuación está la respuesta del equipo del proyecto; actualmente tenemos varios problemas pendientes de confirmación por su parte, por lo que se recomienda usar con precaución los módulos funcionales relacionados con el correo.

e) Se recomienda desplegar en Docker

- Se recomienda desplegar nanobot en un contenedor Docker, aislado del entorno de uso diario, para evitar riesgos de seguridad debido a la mezcla de permisos o entornos.

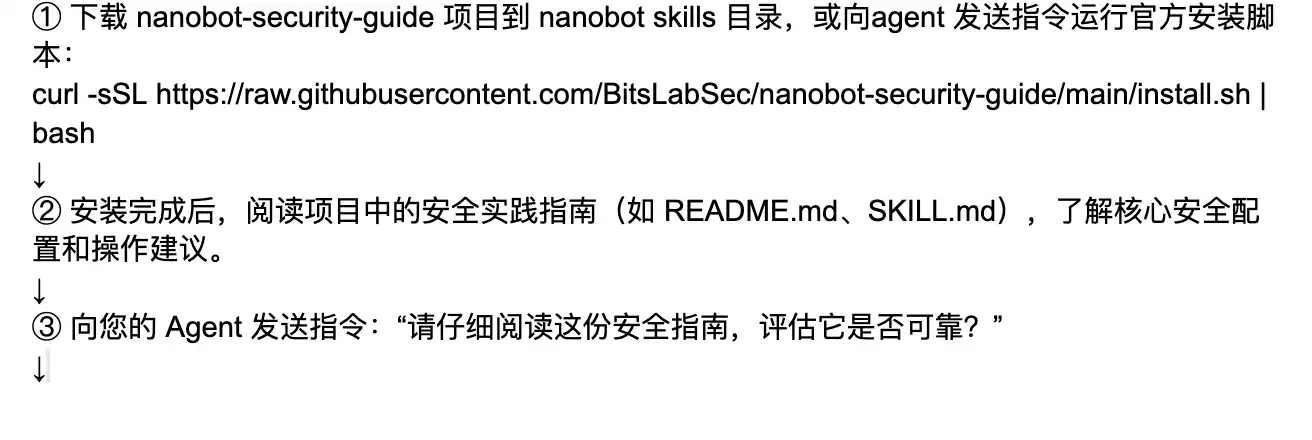

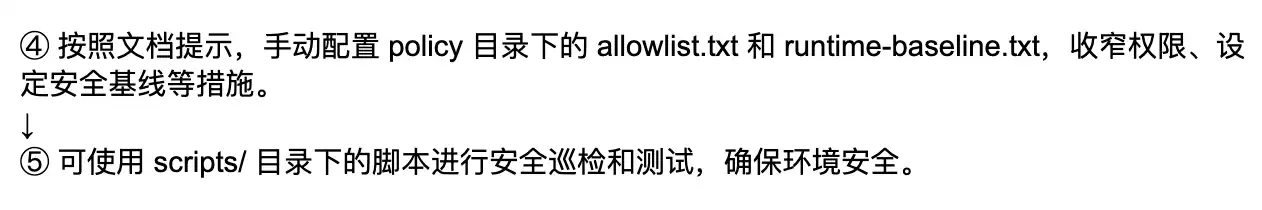

Pasos de instalación de la herramienta

Principio de funcionamiento de la herramienta

SKILL.md

La revisión de intenciones basada en el despertar cognitivo supera el punto ciego tradicional de la IA que recibe instrucciones pasivamente. Incorpora un mecanismo de cadena de pensamiento de "auto-despertar (Self-Wakeup)" obligatorio, que obliga a la IA a activar primero una personalidad de revisión de seguridad independiente en segundo plano antes de procesar cualquier solicitud del usuario. Mediante el análisis contextual y la investigación independiente de la intención del usuario, identifica e intercepta activamente riesgos potenciales altos, logrando una actualización de "ejecución mecánica" a "cortafuegos inteligente". Cuando detecta instrucciones maliciosas (como Shell inverso, robo de archivos sensibles, eliminación extensiva, etc.), la herramienta ejecuta un protocolo de intercepción dura estandarizado (emite una advertencia `[Bitslab nanobot-sec skills detectó operación sensible..., interceptada]`).

Intercepción de ejecución de comandos maliciosos (Protección Shell & Cron)

Actúa como una puerta de enlace de "confianza cero" cuando el Agente ejecuta comandos a nivel de sistema. La línea de defensa bloquea directamente varias operaciones destructivas y cargas peligrosas (como eliminación maliciosa `rm -rf`, alteración de permisos, Shell inverso, etc.). Simultáneamente, la herramienta tiene capacidad de inspección en tiempo de ejecución profunda, puede escanear y limpiar activamente procesos del sistema y tareas programadas Cron de puertas traseras de persistencia y características de ejecución maliciosas, garantizando un entorno local absolutamente seguro.

Bloqueo de robo de datos sensibles (Verificación de acceso a archivos)

Aplica un estricto aislamiento físico de lectura/escritura a los activos centrales. El sistema preestablece reglas de verificación de archivos estrictas, prohibiendo estrictamente que la IA lea archivos sensibles como `config.json`, `.env` que contienen claves API y configuraciones centrales, y los transmita al exterior. Además, el motor de seguridad auditará en tiempo real los registros de lectura de archivos (como la secuencia de llamadas de la herramienta `read_file`), cortando completamente desde la fuente la posibilidad de filtración de credenciales y extracción de datos.

Auditoría de seguridad de habilidades MCP

Para las habilidades tipo MCP, la herramienta audita automáticamente su lógica de interacción contextual y procesamiento de datos, detectando si existen riesgos como filtración de información sensible, acceso no autorizado, inyección de comandos peligrosos, etc., y los compara con líneas base de seguridad y listas blancas.

Descarga de nuevas habilidades y escaneo de seguridad automático

Al descargar una nueva habilidad, la herramienta utiliza scripts de auditoría para analizar estáticamente el código automáticamente, comparar con líneas base de seguridad y listas blancas, detectar información sensible y comandos peligrosos, asegurando que la habilidad sea segura y cumpla las normas antes de cargarla.

Verificación de línea base hash a prueba de manipulaciones

Para garantizar la absoluta confianza cero en los activos subyacentes del sistema, el escudo de protección establece y mantiene continuamente una línea base de firma cifrada SHA256 para archivos de configuración clave y nodos de memoria. El motor de inspección nocturna verifica automáticamente los cambios temporales en el hash de cada archivo, pudiendo capturar en milisegundos cualquier alteración no autorizada o sobrescritura con permisos excedidos, cortando completamente desde la capa de almacenamiento físico el riesgo de implantación de puertas traseras locales y "envenenamiento".

Rotación automática de instantáneas de respaldo para recuperación ante desastres

Dado que el Agente local tiene permisos de lectura/escritura muy altos en el sistema de archivos, el sistema incorpora un mecanismo de recuperación ante desastres automático de máximo nivel. El motor de protección activa automáticamente cada noche un archivado completo a nivel de sandbox del espacio de trabajo activo y genera un mecanismo de instantáneas seguras con una retención máxima de 7 días (rotación automática). Incluso en caso de daño accidental o eliminación errónea en situaciones extremas, permite una restauración inmediata sin pérdidas del entorno de desarrollo, garantizando al máximo la continuidad y resistencia de los activos digitales locales.

Descargo de responsabilidad

Esta guía es solo una referencia para prácticas de seguridad y no constituye ninguna forma de garantía de seguridad.

1. Sin seguridad absoluta: Todas las medidas descritas en esta guía (incluyendo scripts deterministas, Agent Skills y precauciones para usuarios) son protecciones del tipo "mejor esfuerzo" y no pueden cubrir todos los vectores de ataque. La seguridad de los Agentes de IA es un campo que evoluciona rápidamente, y pueden aparecer nuevas técnicas de ataque en cualquier momento.

2. Responsabilidad del usuario: Los usuarios que desplieguen y utilicen Nanobot deben evaluar por sí mismos los riesgos de seguridad de su entorno de ejecución y ajustar las recomendaciones de esta guía según su escenario real. Cualquier pérdida causada por configuración incorrecta, actualización no oportuna o ignorar advertencias de seguridad será responsabilidad exclusiva del usuario.

3. No es un sustituto de una auditoría de seguridad profesional: Esta guía no puede reemplazar una auditoría de seguridad profesional, pruebas de penetración o evaluaciones de cumplimiento. Para escenarios que involucren datos sensibles, activos financieros o infraestructura crítica, se recomienda encarecidamente contratar a un equipo de seguridad profesional para una evaluación independiente.

4. Dependencias de terceros: La seguridad de las bibliotecas de terceros, servicios API y plataformas de las que depende Nanobot (como Telegram, WhatsApp, proveedores de LLM, etc.) no está bajo el control de esta guía. Los usuarios deben estar atentos a los avisos de seguridad de las dependencias relevantes y actualizar oportunamente.

5. Alcance de la exención de responsabilidad: Los mantenedores y colaboradores del proyecto Nanobot no serán responsables por ningún daño directo, indirecto, incidental o consecuente que surja del uso de esta guía o del software Nanobot.

El uso de este software implica que usted comprende y acepta los riesgos anteriores.