· El BIP-360 incorpora por primera vez la resistencia cuántica formalmente en la hoja de ruta de desarrollo de Bitcoin, marcando una evolución técnica prudente y gradual, en lugar de un cambio radical en el sistema criptográfico.

· El riesgo cuántico amenaza principalmente a las claves públicas expuestas, no al algoritmo hash SHA-256 utilizado por Bitcoin. Por lo tanto, reducir la exposición de claves públicas se ha convertido en el problema de seguridad central que los desarrolladores buscan resolver.

· El BIP-360 introduce el script de Pago a Raíz de Merkle (P2MR), que elimina la opción de gasto por ruta de clave (key path spending) de la actualización Taproot, obligando a que todo gasto de un UTXO se realice a través de una ruta de script (script path), minimizando así el riesgo de exposición de las claves públicas de curva elíptica.

· P2MR conserva la flexibilidad de los contratos inteligentes, ya que sigue admitiendo multifirma, timelocks y estructuras de custodia complejas a través del árbol de Merkle de Tapscript.

La filosofía de diseño de Bitcoin le permite resistir desafíos económicos, políticos y técnicos severos. A 10 de marzo de 2026, su equipo de desarrolladores está abordando una nueva amenaza técnica: la computación cuántica.

La reciente publicación de la Propuesta de Mejora de Bitcoin 360 (BIP-360) incluye por primera vez formalmente la resistencia cuántica en la hoja de ruta técnica a largo plazo de Bitcoin. Aunque algunos medios de comunicación tienden a describirlo como un cambio importante, la realidad es más prudente y gradual.

Este artículo profundizará en cómo el BIP-360 reduce la exposición de Bitcoin al riesgo cuántico mediante la introducción del script de Pago a Raíz de Merkle (P2MR), eliminando la funcionalidad de gasto por ruta de clave de Taproot. El artículo tiene como objetivo aclarar las mejoras de la propuesta, los factores de compensación que introduce y por qué aún no hace que Bitcoin sea completamente seguro post-cuántico.

Fuente de la amenaza de la computación cuántica para Bitcoin

La seguridad de Bitcoin se basa en fundamentos criptográficos, principalmente el algoritmo de firma digital de curva elíptica (ECDSA) y, tras la actualización Taproot, las firmas Schnorr. Las computadoras tradicionales no pueden derivar la clave privada a partir de la clave pública en un tiempo viable. Sin embargo, una computadora cuántica con capacidad suficiente ejecutando el algoritmo de Shor podría romper el problema del logaritmo discreto de curva elíptica, comprometiendo así la seguridad de la clave privada.

La diferencia clave es la siguiente:

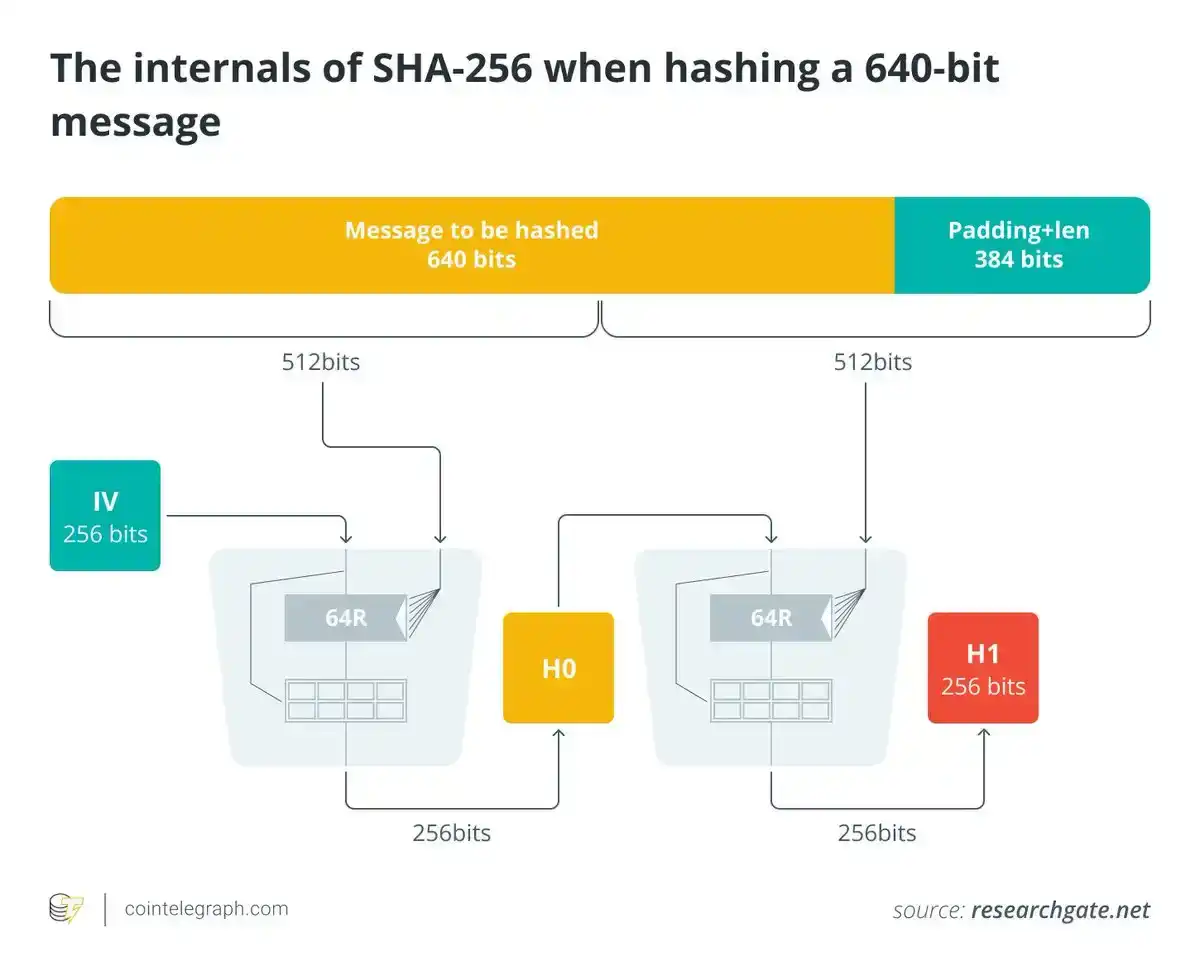

· Los ataques cuánticos amenazan principalmente los sistemas de criptografía de clave pública, no las funciones hash. El algoritmo SHA-256 utilizado por Bitcoin es relativamente robusto frente a la computación cuántica. El algoritmo de Grover solo proporciona una aceleración cuadrática, no exponencial.

· El riesgo real surge cuando la clave pública se hace pública en la cadena de bloques.

Basándose en esto, la comunidad considera universalmente la exposición de la clave pública como la principal fuente de riesgo cuántico.

Puntos potencialmente vulnerables de Bitcoin en 2026

Los distintos tipos de direcciones en la red Bitcoin enfrentan diferentes niveles de amenaza cuántica futura:

· Direcciones reutilizadas: Cuando los fondos se gastan desde esta dirección, su clave pública se hace pública en la cadena, lo que la pone en riesgo si en el futuro aparecen computadoras cuánticas relevantes para la criptografía (CRQC).

· Salidas heredadas de Pago a Clave Pública (P2PK): Las transacciones tempranas de Bitcoin escribían la clave pública directamente en la salida de la transacción.

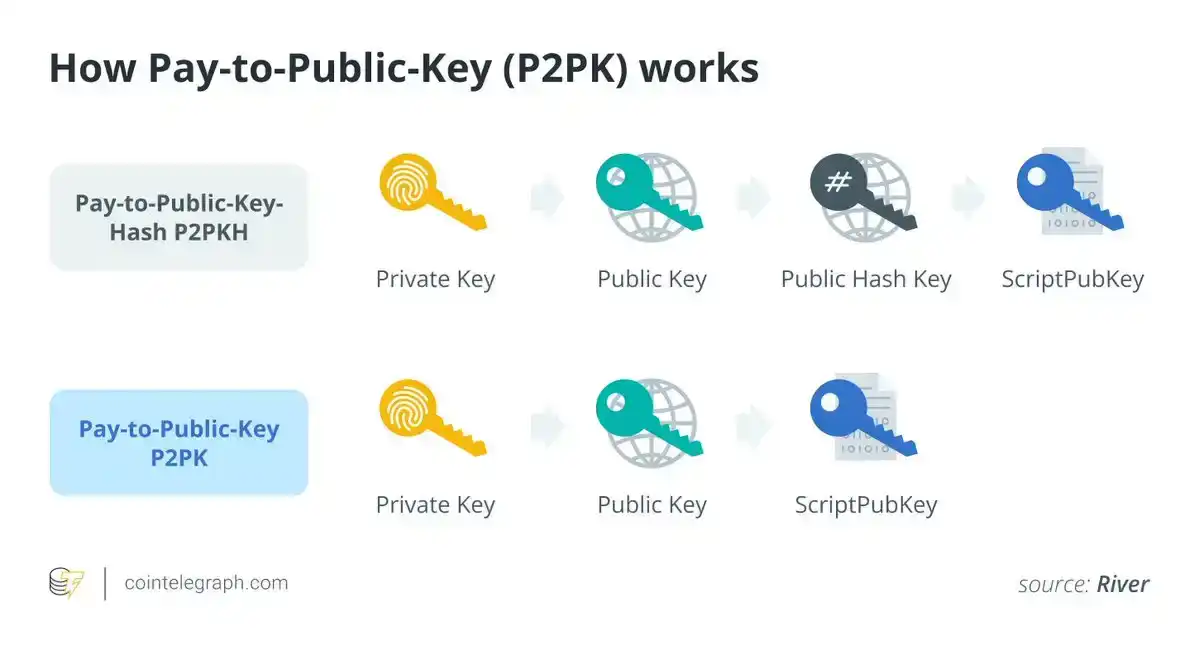

· Gasto por ruta de clave de Taproot: La actualización Taproot (2021) proporcionó dos formas de gasto: una ruta de clave simple (que expone una clave pública ajustada al gastar) y una ruta de script (que expone un script específico a través de una prueba de Merkle). La ruta de clave es el punto débil teórico principal bajo un ataque cuántico.

El BIP-360 está diseñado específicamente para abordar el problema de la exposición de la ruta de clave.

Contenido central del BIP-360: Introducción de P2MR

La propuesta BIP-360 añade un nuevo tipo de salida llamado Pago a Raíz de Merkle (P2MR). Este tipo se inspira estructuralmente en Taproot, pero introduce un cambio clave: elimina por completo la opción de gasto por ruta de clave.

A diferencia de Taproot, que compromete una clave pública interna, P2MR solo compromete a la raíz de Merkle de un árbol de scripts. El proceso para gastar una salida P2MR es:

Revelar un script hoja en el árbol de scripts.

Proporcionar una prueba de Merkle para confirmar que ese script hoja pertenece a la raíz de Merkle comprometida.

En todo este proceso, no existe ninguna ruta de gasto basada en clave pública.

La eliminación del gasto por ruta de clave tiene impactos directos que incluyen:

· Evita la exposición de la clave pública al evitar la verificación directa de la firma.

· Todas las rutas de gasto dependen de compromisos (commitments) basados en hash, que son más resistentes a lo cuántico.

· La cantidad de claves públicas de curva elíptica que permanecen a largo plazo en la cadena se reducirá significativamente.

· Los métodos basados en hash ofrecen una ventaja significativa frente a los ataques cuánticos en comparación con los esquemas que dependen de supuestos de curvas elípticas, reduciendo así enormemente la superficie de ataque potencial.

Funcionalidades que conserva el BIP-360

Un error común es pensar que abandonar la ruta de gasto por clave debilita la funcionalidad de los contratos inteligentes o scripts de Bitcoin. De hecho, P2MR admite completamente las siguientes funcionalidades:

· Configuraciones multifirma

· Timelocks (candados de tiempo)

· Pagos condicionales

· Esquemas de herencia de activos

· Acuerdos de custodia avanzados

El BIP-360 logra todo esto a través del árbol de Merkle de Tapscript. Este esquema conserva toda la capacidad de scripting mientras sacrifica la ruta de firma directa, que es conveniente pero potencialmente riesgosa.

Contexto: Satoshi Nakamoto mencionó brevemente la computacián cuántica en discusiones tempranas del foro, sugiriendo que si se volvía realidad, Bitcoin podría migrar a esquemas de firma más fuertes. Esto indica que dejar flexibilidad para futuras actualizaciones era parte de su pensamiento de diseño inicial.

Impacto práctico del BIP-360

Aunque el BIP-360 parece una mejora puramente técnica, su impacto llegará a carteras, exchanges y servicios de custodia. Si se adopta la propuesta, remodelará gradualmente la forma en que se crean, gastan y custodian las nuevas salidas de Bitcoin, especialmente para los usuarios preocupados por la resistencia cuántica a largo plazo.

· Soporte de carteras: Las aplicaciones de cartera probablemente ofrecerán direcciones P2MR opcionales (posiblemente comenzando con "bc1z") como una opción "reforzada cuánticamente" para que los usuarios reciban nuevas monedas o almacenen activos a largo plazo.

· Tarifas de transacción: Dado que el uso de rutas de script introduce más datos testigo (witness data), las transacciones P2MR serán ligeramente más grandes en comparación con el gasto por ruta de clave de Taproot, lo que podría resultar en un ligero aumento en las tarifas de transacción. Esto representa una compensación entre seguridad y compacidad de la transacción.

· Coordinación del ecosistema: Un despliegue completo de P2MR requerirá actualizaciones correspondientes de carteras, exchanges, custodios y carteras hardware. La planificación y coordinación relevantes deben comenzar con años de anticipación.

Contexto: Los gobiernos ya han comenzado a prestar atención al riesgo de "recopilar ahora, descifrar luego", donde se recopilan y almacenan grandes cantidades de datos cifrados hoy para descifrarlos cuando existan computadoras cuánticas en el futuro. Esta estrategia es análoga a la preocupación potencial sobre las claves públicas ya expuestas de Bitcoin.

Límites claros del BIP-360

Aunque el BIP-360 mejora las defensas de Bitcoin contra futuras amenazas cuánticas, no es una reconstrucción completa del sistema criptográfico. Comprender sus limitaciones es igualmente crucial:

· Los activos existentes no se actualizan automáticamente: Todos los antiguos UTXO (salidas de transacción no gastadas) permanecen vulnerables hasta que los usuarios transfieran activamente los fondos a salidas P2MR. Por lo tanto, el proceso de migración depende completamente de la acción individual del usuario.

· No introduce nuevas firmas post-cuánticas: El BIP-360 no adopta esquemas de firma basados en retículos (como Dilithium o ML-DSA) o basados en hash (como SPHINCS+) para reemplazar los actuales ECDSA o Schnorr. Solo elimina el modo de exposición de clave pública introducido por la ruta de clave de Taproot. Una transición completa a firmas post-cuánticas en la capa base requeriría un cambio de protocolo mucho más grande.

· No proporciona inmunidad cuántica absoluta: Incluso si apareciera de repente una CRQC operativa, resistir el impacto aún requeriría una respuesta coordinada y de alta intensidad a gran escala entre mineros, nodos, exchanges y custodios. Las "monedas dormidas" inactivas durante mucho tiempo podrían plantear complejos problemas de gobernanza y ejercer una enorme presión sobre la red.

Motivación para la planificación prospectiva de los desarrolladores

La trayectoria de desarrollo de la computación cuántica está llena de incertidumbre. Algunas opiniones sugieren que su uso práctico todavía está a décadas de distancia, mientras que otras señalan que el objetivo de IBM de tener una computadora cuántica tolerante a fallos para finales de la década de 2020, los avances de Google en chips cuánticos, la investigación de Microsoft en computación cuántica topológica y el plazo de transición de los sistemas criptográficos establecido por el gobierno de EE. UU. para 2030-2035, indican que el progreso se está acelerando.

La migración de infraestructuras críticas requiere ciclos de tiempo prolongados. Los desarrolladores de Bitcoin enfatizan que se debe planificar sistemáticamente todos los aspectos, desde el diseño del BIP, la implementación del software, la adaptación de la infraestructura hasta la adopción por parte de los usuarios. Si se actúa cuando la amenaza cuántica es inminente, podría no haber tiempo suficiente, lo que llevaría a una situación de desventaja.

Si se alcanza un amplio consenso en la comunidad, el BIP-360 podría implementarse mediante un soft fork por etapas:

· Activación del nuevo tipo de salida P2MR.

· Las carteras, exchanges y custodios agregan gradualmente soporte para él.

· Los usuarios migran progresivamente sus activos a las nuevas direcciones durante varios años.

Este proceso es similar al camino de opcional a ampliamente adoptado que experimentaron actualizaciones anteriores como Segregated Witness (SegWit) y Taproot.

Discusión amplia en torno al BIP-360

Todavía hay un debate continuo dentro de la comunidad sobre la urgencia de implementar el BIP-360 y sus costos potenciales. Los temas centrales incluyen:

· ¿Se puede aceptar el ligero aumento de tarifas para los holders a largo plazo?

· ¿Deberían los usuarios institucionales migrar sus activos primero, sirviendo como ejemplo?

· ¿Cómo se deben manejar adecuadamente aquellos Bitcoin "dormidos" que nunca se moverán?

· ¿Cómo deben transmitir las aplicaciones de cartera el concepto de "seguridad cuántica" a los usuarios, sin generar pánico innecesario pero proporcionando información efectiva?

Estas discusiones continúan en curso. La propuesta del BIP-360 ha impulsado enormemente la discusión profunda de estos temas, pero está lejos de poner punto final a todas las preguntas.

Contexto: La concepción teórica de que las computadoras cuánticas podrían romper la criptografía actual se remonta a 1994, cuando el matemático Peter Shor propuso el algoritmo de Shor, mucho antes de la aparición de Bitcoin. Por lo tanto, la planificación de Bitcoin para la amenaza cuántica futura es esencialmente una respuesta a este avance teórico que ya tiene más de treinta años.

Medidas que los usuarios pueden tomar actualmente

Actualmente, la amenaza cuántica no es inminente y los usuarios no necesitan preocuparse excesivamente. Pero es beneficioso tomar algunas medidas prudentes:

· Adherirse al principio de no reutilizar direcciones.

· Utilizar siempre la versión más reciente del software de cartera.

· Estar atento a las actualizaciones del protocolo Bitcoin.

· Prestar atención a cuándo las aplicaciones de cartera comiencen a admitir el tipo de dirección P2MR.

· Los usuarios con grandes cantidades de Bitcoin deberían evaluar silenciosamente su exposición al riesgo y considerar la elaboración de planes de contingencia correspondientes.

BIP-360: El primer paso hacia la era de la resistencia cuántica

El BIP-360 marca el primer paso concreto de Bitcoin para reducir la exposición al riesgo cuántico a nivel de protocolo. Redefine la forma en que se crean las nuevas salidas, minimiza la fuga accidental de claves públicas y sienta las bases para la planificación de una migración a largo plazo.

No actualiza automáticamente los Bitcoin existentes, conserva el sistema de firma actual y resalta un hecho: lograr una verdadera resistencia cuántica requiere un esfuerzo continuo, cuidadosamente coordinado y que cubra todo el ecosistema. Esto depende de prácticas de ingeniería a largo plazo y de una adopción comunitaria por etapas, no de lo que una sola propuesta BIP pueda lograr de la noche a la mañana.