Autor: Deep Tide TechFlow

La semana pasada, KelpDAO fue hackeada y perdió casi 300 millones de dólares, convirtiéndose en el mayor incidente de seguridad negativo en DeFi este año hasta ahora.

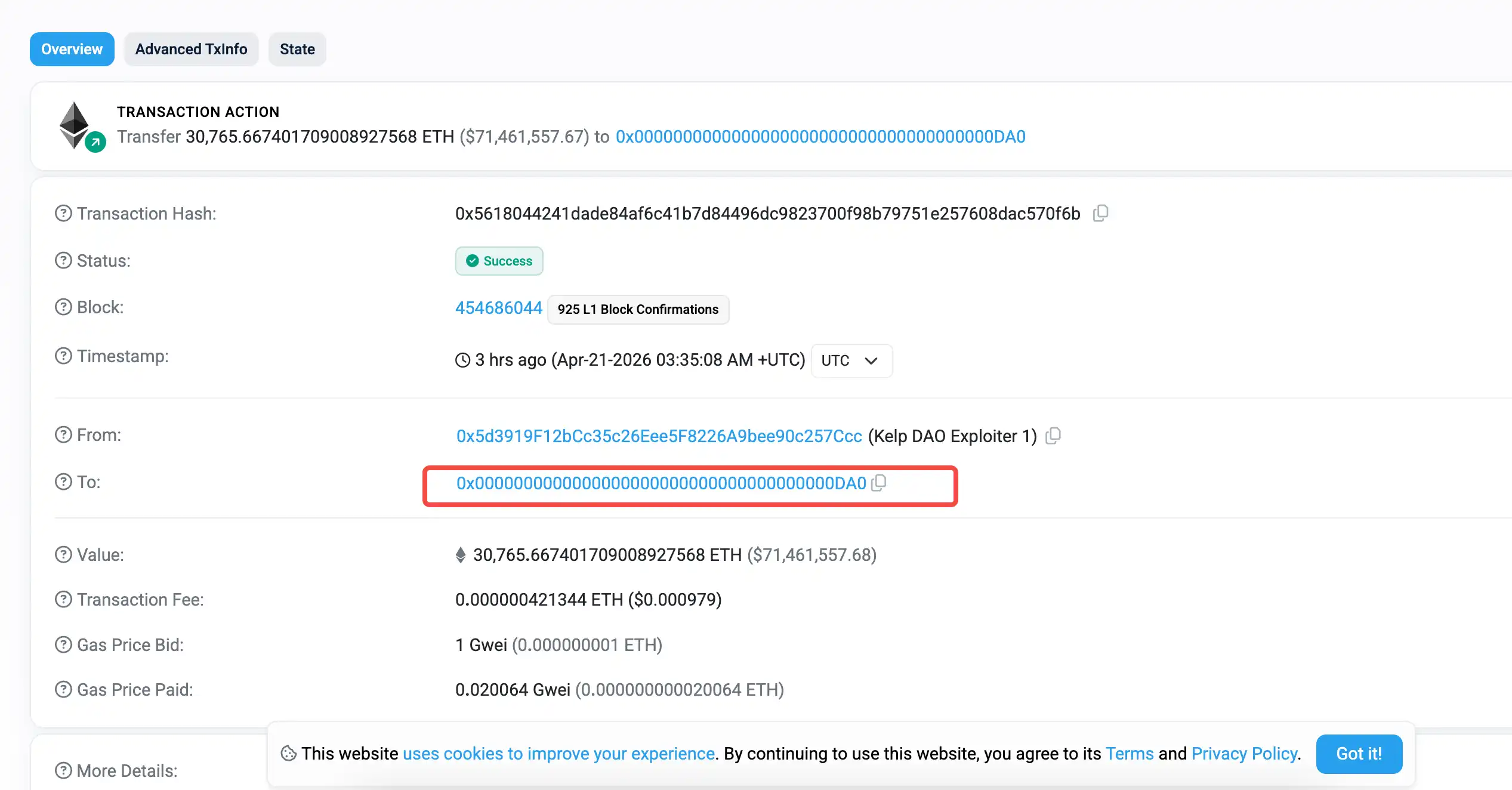

El ETH robados ahora están dispersos en múltiples cadenas, de los cuales aproximadamente 30,765 permanecieron en una dirección en la cadena de Arbitrum, con un valor de más de 70 millones de dólares.

Se pensó que esta historia ya había terminado, pero hoy tuvo una secuela.

Según el monitoreo de la agencia de seguridad on-chain PeckShield, el dinero en la dirección del hacker en la cadena de Arbitrum fue transferido hace unas horas, pero extrañamente, fue enviado a una dirección extraña que parece ser casi toda ceros: 0x00000...

En ese momento, todos especulaban: ¿el hacker quemó su propio dinero enviándolo a una dirección negra (black hole)? ¿O tuvo un arrepentimiento de conciencia o fue reclutado?

Nada de eso.

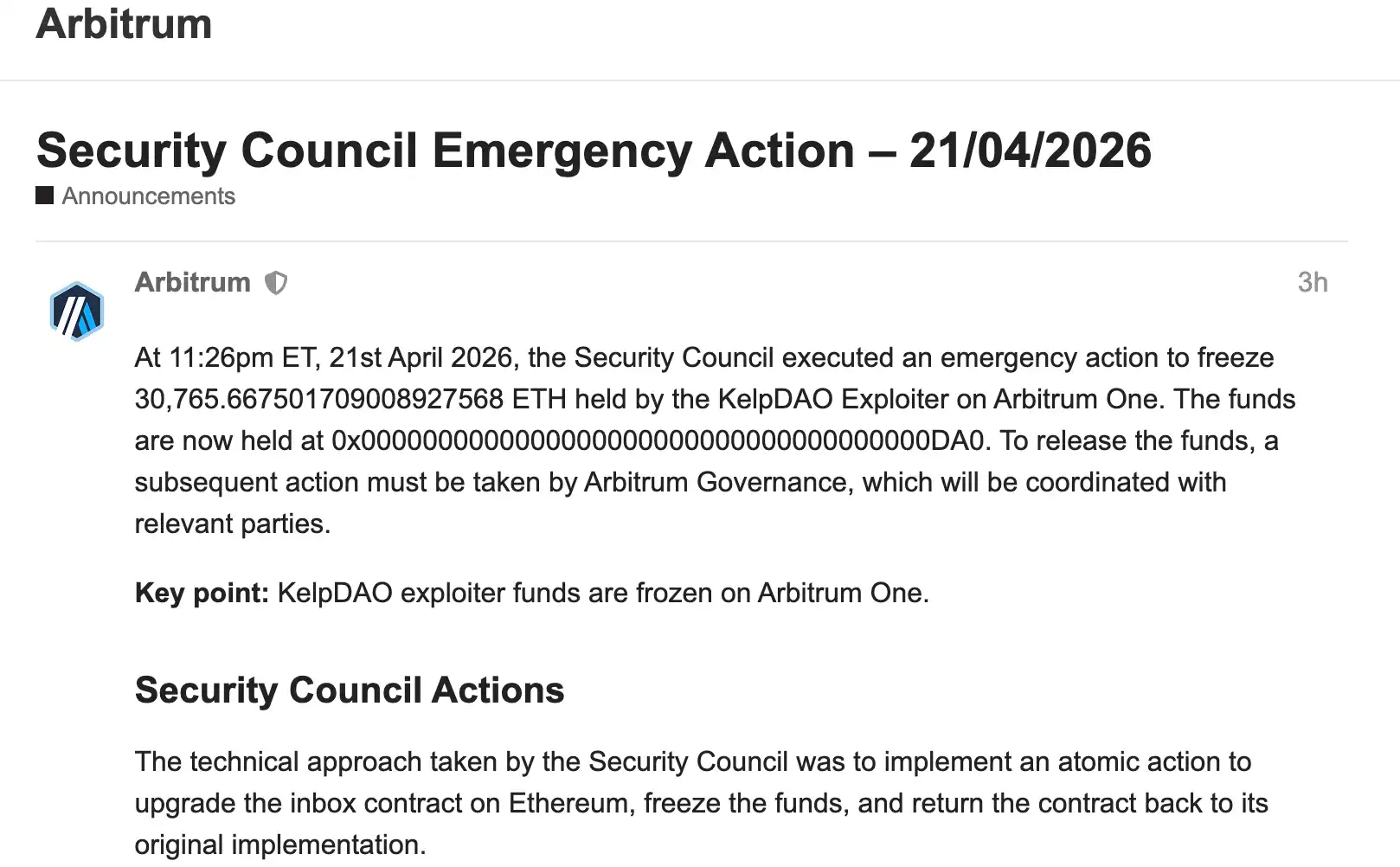

Hace unas horas, el foro oficial de Arbitrum publicó un anuncio de acción de emergencia explicando la situación. El dinero del hacker fue transferido por el Consejo de Seguridad de Arbitrum.

Sin embargo, lo sorprendente es que, sin conocer la clave privada de la dirección del hacker, el consejo de Arbitrum no congeló el dinero ni tuvo permisos para transferirlo, sino que directamente emitió una instrucción de transferencia "en nombre del hacker".

El hacker no estaba al tanto, la clave privada no fue filtrada, y el registro on-chain pareció como si el hacker mismo lo hubiera operado.

El principio para lograr esta operación es que todos los mensajes de跨链 (cross-chain) entre Arbitrum y Ethereum deben pasar por un contrato de puente llamado Inbox. El Consejo de Seguridad utilizó permisos de emergencia para actualizar temporalmente este contrato, agregando una nueva función:

Emitir una transacción跨链 en nombre de cualquier dirección de billetera, pero sin necesitar la clave privada de esa billetera.

Luego usaron esta función para falsificar un mensaje, donde el remitente era la billetera del hacker, y el contenido decía "transfiere todo mi ETH a la dirección de congelación". La cadena de Arbitrum lo recibió y ejecutó como de costumbre, dando lugar a la escena extraña capturada en la screenshot de la transferencia on-chain mencionada anteriormente.

Después de transferir el dinero del hacker, este contrato fue revertido inmediatamente a su versión original. La actualización, la falsificación, la transferencia y la restauración se completaron todas empaquetadas en una sola transacción de Ethereum. Otros usuarios y aplicaciones no se vieron afectados en absoluto.

Esta operación no tiene precedentes en la historia de Arbitrum.

Según el anuncio del foro, el Consejo de Seguridad confirmó previamente la identidad del hacker con las autoridades, apuntando al Lazarus Group de Corea del Norte, el grupo de hackers a nivel nacional más activo en el campo de DeFi este año. El consejo realizó una evaluación técnica para asegurarse de no afectar a otros usuarios antes de actuar.

Dado que el hacker actuó mal primero, este movimiento tiene un poco de "no nos culpen por no seguir las reglas". En cuanto a cómo se manejarán los ETH congelados en el futuro, deberá pasar por una votación de gobernanza del DAO de Arbitrum y coordinarse con las autoridades.

Recuperar más de 70 millones de dólares en fondos robados es, por supuesto, algo bueno. Pero vale la pena prestar atención al requisito previo para lograr esto: 9 firmas de los 12 miembros del Consejo de Seguridad son suficientes para omitir todas las votaciones de gobernanza y actualizar cualquier contrato central on-chain con cero demora.

¿Elogiar el resultado, preocuparse por la capacidad?

Actualmente, la reacción de la comunidad está dividida.

Algunos piensan que Arbitrum actuó brillantemente, protegiendo los activos en un momento crucial, lo que incluso aumentó un poco la confianza en las L2. Otros hicieron una pregunta muy directa: si 9 personas pueden firmar para mover cualquier activo en nombre de cualquier persona, ¿eso todavía se llama descentralización?

En mi opinión, las dos partes en realidad no están hablando de lo mismo.

Los primeros hablan del resultado, los últimos de la capacidad. El resultado de este evento es definitivamente bueno: se recuperaron más de 70 millones de dólares en fondos robados. Pero la capacidad misma mostrada por Arbitrum esta vez de modificar funciones de contrato con multisignatura es neutral; usarla para perseguir hackers esta vez, para qué usarla en el futuro, si se puede usar y cómo, en realidad depende de la gobernanza del comité.

Sin embargo, para la mayoría de las personas que usan Arbitrum, esta discusión podría ser menos práctica que otro hecho. Arbitrum no es especial; actualmente, casi todas las L2 principales保留 (retienen) permisos de actualización de emergencia similares.

La cadena que usas también tiene un consejo de seguridad similar con capacidades similares. Esto ya no es una elección única de Arbitrum; las L2 en esta etapa casi todas tienen este diseño general.

Visto desde otro ángulo, esta ofensiva y defensa en realidad expuso un panorama más grande.

El atacante es el Lazarus Group de Corea del Norte, al que se le han atribuido al menos 18 ataques a DeFi este año. Hace tres semanas, acaban de robar 285 millones de dólares del Drift Protocol usando un método completamente diferente.

Por un lado, hackers a nivel nacional están actualizando constantemente sus métodos de ataque; por el otro, las L2 están comenzando a utilizar permisos de nivel inferior para contraatacar. La guerra de seguridad en DeFi está entrando en una nueva etapa, pasando de "congelar después del hecho, gritar on-chain, rezar por la intervención de sombreros blancos".

En tiempos excepcionales, forjaron una llave maestra para abrir la dirección del hacker, y luego fundieron la llave después de usarla. Solo por este evento, tener la capacidad de responder a los ataques de hackers no está mal.

Y si es necesario elevar el asunto a una discusión filosófica de "esto no es para nada descentralizado", entonces hay mucho de qué hablar. Las diversas operaciones centralizadas en la industria de las criptomonedas son numerosas; esta vez al menos se está manejando un evento negativo y resolviendo un problema, no creando uno.

Volviendo a ser pragmáticos, lo robado de KelpDAO fueron 292 millones, y se recuperaron poco más de 70 millones, menos de un cuarto del total. El resto del ETH todavía está disperso en otras cadenas, los más de 100 millones de dólares en deuda incobrable en Aave aún no tienen solución, y aún se desconoce cuánto recuperarán los tenedores de rsETH.

Incluso si Arbitrum utilizó permisos divinos, esta batalla claramente está lejos de terminar.