Ha estado disponible un parche durante casi un año, pero millones de usuarios de Android podrían seguir ejecutando aplicaciones vulnerables de carteras de criptomonedas, lo que deja sus fondos y claves privadas expuestos a una falla de seguridad conocida.

El Equipo de Investigación de Seguridad Defender de Microsoft hizo pública la semana pasada los detalles de una vulnerabilidad que detectó por primera vez en abril de 2025. La falla se encontraba dentro de un componente de software muy utilizado llamado EngageLab SDK, versión 4.5.4.

Debido a que ese SDK está integrado en miles de aplicaciones de Android, una sola aplicación maliciosa podría desencadenar una reacción en cadena que llegara mucho más allá de sí misma.

Cómo Funciona el Ataque

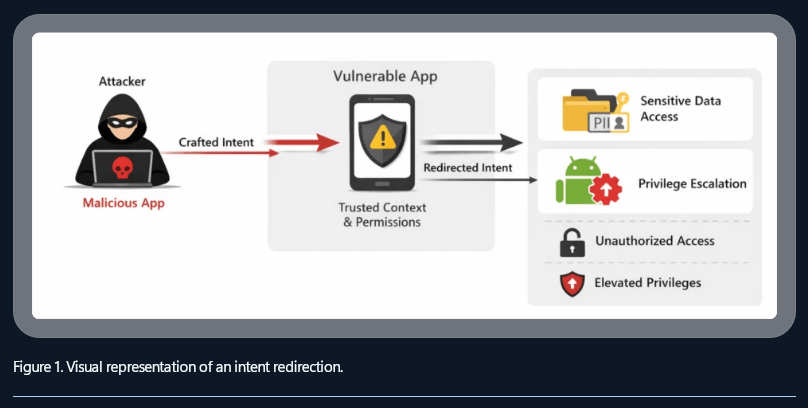

El método se llama "redireccionamiento de intents". La aplicación de un atacante envía un mensaje especialmente manipulado a cualquier aplicación que ejecute la versión vulnerable del SDK. Una vez que ese mensaje llega, la aplicación objetivo es engañada para que conceda acceso de lectura y escritura a sus propios datos, incluidas las frases semilla almacenadas y las direcciones de las carteras.

Fuente: Microsoft

El sistema de sandbox integrado de Android, que normalmente impide que las aplicaciones vean los datos de las demás, fue bypassado por completo. Según Microsoft, el ataque afectó a más de 50 millones de aplicaciones en todo el ecosistema Android, de las cuales aproximadamente 30 millones eran carteras de criptomonedas.

La vulnerabilidad no requería que el usuario hiciera nada malo. Sin enlaces sospechosos. Sin páginas de phishing. Bastaba con tener las aplicaciones incorrectas instaladas al mismo tiempo.

Fuente: Microsoft

Respuesta de Microsoft y Google

Microsoft actuó rápidamente después de su descubrimiento. En mayo de 2025, la compañía había involucrado a Google y al Equipo de Seguridad de Android en la respuesta. EngageLab lanzó una versión corregida, el SDK 5.2.1, poco después.

Los informes indican que tanto Microsoft como Google han dirigido desde entonces a los usuarios sobre cómo verificar si sus aplicaciones de cartera se han actualizado a través de Google Play Protect.

BTCUSD cotizando a $72,906 en el gráfico de 24 horas: TradingView

Los funcionarios también señalaron una preocupación más amplia: las aplicaciones instaladas como archivos APK desde fuera de Play Store corren un mayor riesgo, ya que eluden los controles de seguridad que Google aplica a las aplicaciones listadas en su mercado oficial.

Qué Deben Hacer los Usuarios Ahora

Para la mayoría de los usuarios que actualizan sus aplicaciones regularmente, el riesgo probablemente ya ha pasado. Pero para cualquiera que no haya actualizado desde mediados de 2025, la acción recomendada va más allá de una simple actualización de la aplicación.

Los equipos de seguridad aconsejan a esos usuarios que trasladen sus fondos a carteras completamente nuevas, generadas con nuevas frases semilla. Cualquier cartera que estuviera activa y sin parchear durante el período de exposición debe tratarse como potencialmente comprometida.

La divulgación llega junto con una vulnerabilidad separada en chips de Android señalada el mes anterior y una nueva iniciativa del Tesoro de EE. UU. que empareja a agencias gubernamentales con empresas de criptomonedas para compartir información sobre amenazas de ciberseguridad, una señal de que la seguridad móvil en el espacio de las criptomonedas está atrayendo atención en los niveles más altos.

Imagen destacada de Bleeping Computer, gráfico de TradingView