"Las herramientas de 'vibe coding' están filtrando una gran cantidad de datos personales y corporativos". Recientemente, investigadores de la startup israelí de ciberseguridad RedAccess descubrieron, mientras estudiaban la tendencia de la "IA en la sombra" (shadow AI), que las herramientas de IA que usan los desarrolladores para crear software rápidamente han expuesto registros médicos, datos financieros y documentos internos de empresas Fortune 500 en la red abierta.

Dor Zvi, CEO de RedAccess, afirmó que los investigadores encontraron aproximadamente 380,000 aplicaciones y otros activos accesibles públicamente, creados por desarrolladores usando herramientas como Lovable, Base44, Netlify y Replit. De ellos, unos 5,000 contenían información sensible de empresas, pero cerca de 2,000 aplicaciones parecían exponer datos confidenciales tras una inspección más detallada. Axios verificó de forma independiente múltiples aplicaciones expuestas, y WIRED también confirmó estos hallazgos por separado.

El 40% de las aplicaciones codificadas con IA exponen datos sensibles,

incluso permisos de administrador

A medida que la IA asume cada vez más el trabajo de los programadores modernos, el ámbito de la ciberseguridad ya había advertido: las herramientas de codificación automatizada inevitablemente introducirán una gran cantidad de vulnerabilidades explotables en el software. Sin embargo, cuando estas herramientas de 'vibe coding' permiten que cualquiera pueda crear y alojar una aplicación web con un solo clic, el problema ya no son solo las vulnerabilidades, sino la casi total ausencia de cualquier protección de seguridad, incluso para datos altamente confidenciales de empresas y personas.

Según se informa, el equipo de RedAccess analizó miles de aplicaciones web creadas con herramientas de desarrollo de software con IA como Lovable, Replit, Base44 y Netlify, y descubrió que más de 5,000 de ellas carecían casi por completo de mecanismos de seguridad o autenticación. Muchas de estas aplicaciones web son directamente accesibles, junto con sus datos, para cualquiera que tenga su URL. Otras, aunque tienen algún requisito de acceso, son extremadamente simples, como permitir el registro con cualquier dirección de correo electrónico.

De esas 5,000 aplicaciones codificadas con IA a las que cualquiera puede acceder simplemente introduciendo la URL en el navegador, Zvi descubrió que cerca de 2,000 parecían exponer datos privados tras un examen más profundo. Zvi señaló que aproximadamente el 40% de las aplicaciones exponían datos sensibles, incluyendo información médica, datos financieros, presentaciones corporativas y documentos estratégicos, así como registros detallados de conversaciones de usuarios con chatbots.

Las capturas de pantalla de aplicaciones web que compartió (algunas de las cuales se verificaron que seguían en línea y expuestas) mostraban, entre otras cosas, información de asignación de trabajo de un hospital (con datos personales de médicos), datos detallados de compra de publicidad de una empresa, una presentación sobre estrategia de entrada al mercado de otra compañía, el registro completo de conversaciones de un chatbot de un minorista (con nombres completos y datos de contacto de clientes), registros de carga de una naviera, y varios tipos de datos de ventas y finanzas de múltiples empresas. Zvi también afirmó que, en algunos casos, estas aplicaciones expuestas incluso podrían haberle permitido obtener permisos de administrador del sistema, o incluso eliminar a otros administradores.

Zvi indicó que fue sorprendentemente fácil para RedAccess buscar aplicaciones web vulnerables. Lovable, Replit, Base44 y Netlify permiten a los usuarios alojar aplicaciones web en los dominios propios de estas empresas de IA, en lugar de en dominios del usuario. Por lo tanto, los investigadores solo necesitaron realizar búsquedas simples en Google y Bing, utilizando los dominios de estas empresas junto con otras palabras clave, para identificar miles de aplicaciones desarrolladas con estas herramientas de 'vibe coding'.

En el caso de Lovable, Zvi también descubrió numerosos sitios de phishing que imitaban a grandes empresas, aparentemente creados con esta herramienta de codificación con IA y alojados en su dominio, incluyendo marcas como Bank of America, Costco, FedEx, Trader Joe's y McDonald's. Zvi también señaló que las 5,000 aplicaciones expuestas descubiertas por RedAccess estaban alojadas únicamente en los dominios propios de las herramientas de codificación con IA, pero en realidad podría haber decenas de miles más alojadas en dominios adquiridos por los usuarios.

El investigador de seguridad Joel Margolis señaló que no es fácil verificar si los datos expuestos en una aplicación web de codificación con IA sin protección son reales. Él y sus colegas habían descubierto previamente un juguete de chat con IA que exponía 50,000 registros de conversaciones con niños en un sitio web con poca protección. Comentó que los datos en aplicaciones de 'vibe coding' podrían ser solo marcadores de posición, o que la aplicación misma podría ser solo una prueba de concepto (POC). Brodie, de Wix, también opinó que los dos ejemplos proporcionados a Base44 parecían sitios de prueba o contenían datos generados por IA.

A pesar de esto, Margolis cree que el problema de la exposición de datos por aplicaciones web construidas con IA es muy real. Afirmó encontrarse a menudo con el tipo de exposiciones descritas por Zvi. "Alguien en el equipo de marketing quiere hacer un sitio web, no es ingeniero, probablemente tiene poco o ningún conocimiento o antecedentes en seguridad". Señaló que las herramientas de codificación con IA harán lo que les pidas, pero si no les pides que lo hagan de forma segura, no lo harán por iniciativa propia.

"La gente puede crear libremente"

pero la configuración por defecto es el problema

Menos de dos semanas antes de la publicación de la investigación de RedAccess, ocurrió otro incidente: Cursor, ejecutando el modelo Claude Opus 4.6, eliminó toda la base de datos de producción y todas las copias de seguridad a nivel de volumen de PocketOS en 9 segundos, mediante una llamada API al proveedor de infraestructura Railway.

Zvi fue directo al afirmar: "La gente puede crear libremente algo y luego usarlo directamente en producción, representando a la empresa, sin siquiera necesitar ningún permiso. Este comportamiento casi no tiene límites. No creo que podamos educar en seguridad a todo el mundo". Añadió que su madre también usa Lovable para 'vibe coding', "pero no creo que ella considere el control de acceso basado en roles".

Los investigadores de RedAccess descubrieron que la configuración de privacidad predeterminada en múltiples plataformas de 'vibe coding' hace que las aplicaciones sean públicas, a menos que el usuario las cambie manualmente a privadas. Muchas de estas aplicaciones también son indexadas por motores de búsqueda como Google, permitiendo que cualquier persona en Internet acceda a ellas accidentalmente.

Zvi cree que las herramientas actuales de desarrollo de aplicaciones web con IA están generando una nueva ola de exposición de datos, cuya raíz es nuevamente la combinación de error del usuario y la insuficiente protección de seguridad. Pero el problema más fundamental que estos defectos específicos es que estas herramientas permiten a un nuevo tipo de personas dentro de las organizaciones crear aplicaciones; personas que a menudo carecen de conciencia de seguridad y que eluden los procesos de desarrollo de software establecidos por la empresa y los controles de seguridad previos a la implementación.

"Cualquiera en la empresa puede generar una aplicación en cualquier momento, y completamente fuera de cualquier proceso de desarrollo o control de seguridad. La gente puede usarla en producción sin consultar a nadie. Y de hecho, eso es lo que hacen", dijo Zvi. "El resultado final es que las empresas están filtrando efectivamente datos confidenciales a través de estas aplicaciones de 'vibe coding'. Es uno de los incidentes más grandes de la historia, donde la gente está exponiendo información corporativa u otro tipo de información sensible a cualquiera en el mundo".

En octubre del año pasado, Escape.tech escaneó 5,600 aplicaciones públicas de 'vibe coding' y también descubrió que más de 2,000 tenían vulnerabilidades de alto riesgo, más de 400 exponían información sensible (incluyendo claves API y tokens de acceso), y 175 casos de filtración de datos personales (incluyendo registros médicos e información de cuentas bancarias). Todas las vulnerabilidades encontradas por Escape existían en sistemas de producción reales y podían descubrirse en cuestión de horas. En marzo de este año, la compañía completó una ronda de financiación Serie A de 18 millones de dólares liderada por Balderton, siendo una de las lógicas centrales de inversión la brecha de seguridad generada por el código producido por IA.

Gartner, en su informe "Predicciones para 2026", señala que para 2028, el enfoque 'prompt-to-app' (aplicación generada por indicaciones) adoptado por "desarrolladores ciudadanos" aumentará la cantidad de defectos de software en un 2500%. Gartner cree que una nueva característica clave de estos defectos será: el código generado por IA es sintácticamente correcto, pero carece de comprensión de la arquitectura general del sistema y de reglas de negocio complejas. El costo de corregir estos "errores de contexto profundo" erosionará el presupuesto originalmente destinado a la innovación.

Respuestas y refutaciones de las plataformas

Actualmente, tres empresas de codificación con IA han cuestionado las afirmaciones de los investigadores de RedAccess, argumentando que la información compartida no era suficiente y que no se les dio tiempo suficiente para responder. Pero Zvi afirmó que, para docenas de aplicaciones web expuestas, contactaron proactivamente a los presuntos propietarios. Los ejecutivos de las empresas indicaron que toman estos informes en serio, al tiempo que señalaron que el hecho de que las aplicaciones sean accesibles públicamente no necesariamente implica una filtración de datos o una vulnerabilidad de seguridad. Sin embargo, estas empresas tampoco negaron que las aplicaciones web descubiertas por RedAccess estuvieran efectivamente expuestas públicamente.

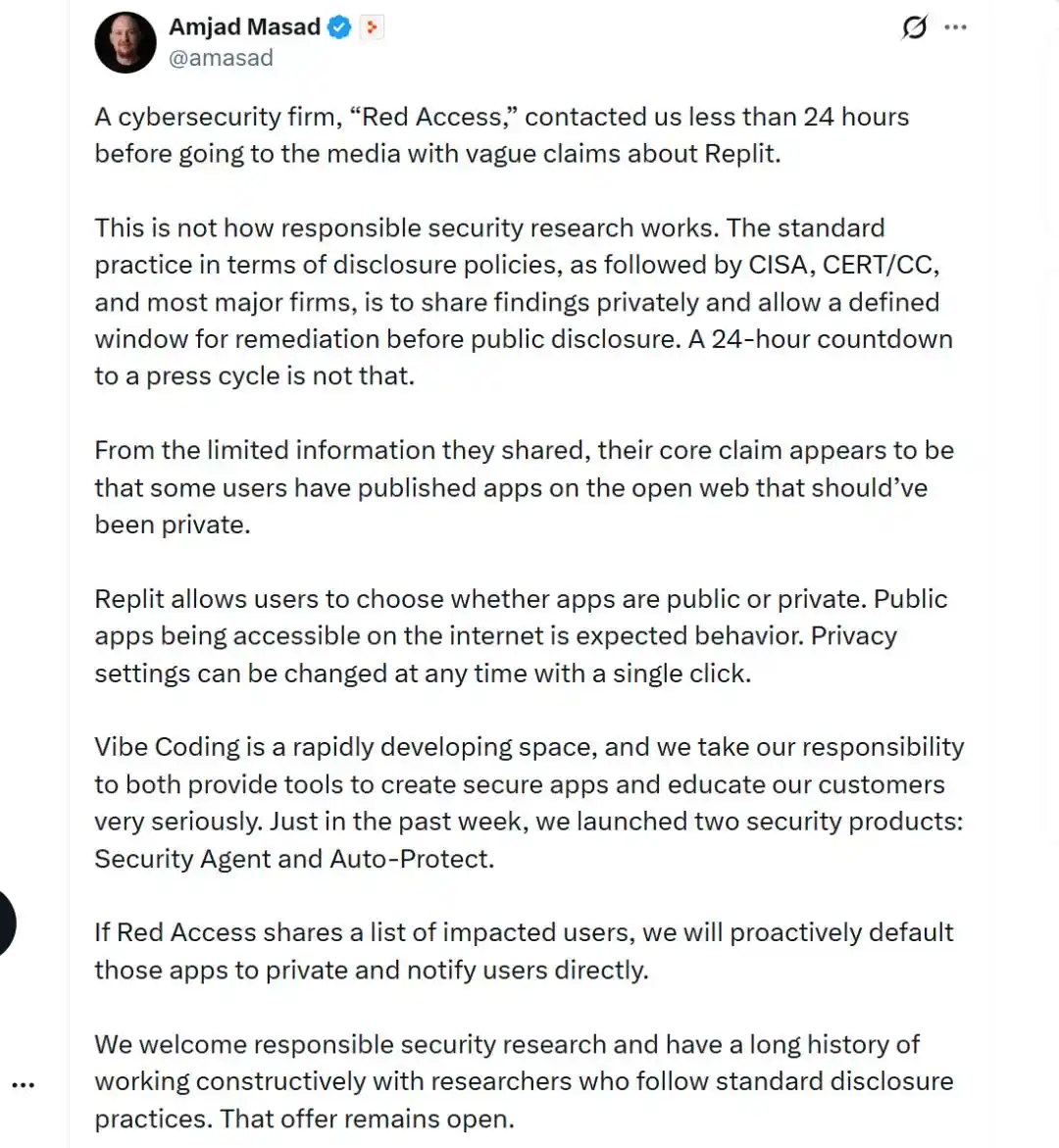

Amjad Masad, CEO de Replit, afirmó que RedAccess solo les dio 24 horas para responder antes de la divulgación. En su respuesta en X escribió: "Según la limitada información que compartieron, la acusación central de RedAccess parece ser: algunos usuarios publicaron aplicaciones que deberían ser privadas en Internet abierto. Replit permite a los usuarios elegir si sus aplicaciones son públicas o privadas. Que las aplicaciones públicas sean accesibles en Internet es el comportamiento esperado. La configuración de privacidad también se puede cambiar con un clic en cualquier momento. Si RedAccess comparte una lista de usuarios afectados, estableceremos por defecto esas aplicaciones como privadas y notificaremos directamente a los usuarios".

Un portavoz de Lovable respondió en un comunicado: "Lovable toma muy en serio los informes sobre exposición de datos y sitios de phishing, y estamos buscando activamente la información necesaria para investigar. Este asunto sigue en curso. También es importante señalar que Lovable proporciona a los desarrolladores herramientas para construir aplicaciones de forma segura, pero la configuración final de la aplicación es responsabilidad del creador".

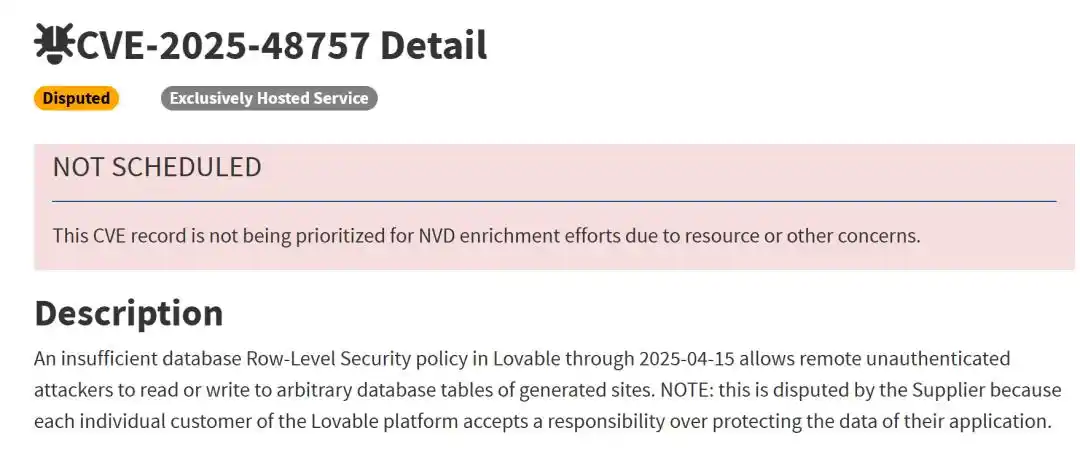

En el CVE-2025-48757 publicado previamente, se registró que los proyectos de Supabase generados por Lovable tenían políticas de seguridad a nivel de fila (Row-Level Security) insuficientes o incluso ausentes. Algunas consultas omitían por completo las comprobaciones de control de acceso, lo que provocó la exposición de datos en más de 170 aplicaciones de producción. La IA generó la capa de base de datos, pero no generó las políticas de seguridad que deberían haber restringido el acceso a los datos. Lovable objetó la clasificación de este CVE, argumentando que proteger los datos de la aplicación es responsabilidad del cliente.

Blake Brodie, directora de relaciones públicas de Wix, empresa matriz de Base44, declaró: "Base44 proporciona a los usuarios herramientas sólidas para configurar la seguridad de sus aplicaciones, incluidos controles de acceso y configuración de visibilidad". Añadió: "Desactivar estos controles es una acción intencional y sencilla que cualquier usuario puede realizar. Si una aplicación es accesible públicamente, eso refleja la elección de configuración del usuario, no una vulnerabilidad de la plataforma".

Brodie también señaló: "Es muy fácil falsificar aplicaciones que parecen contener datos reales de usuarios. Sin proporcionarnos ningún caso verificado, no podemos evaluar la veracidad de estas acusaciones". En respuesta, RedAccess refutó que sí había proporcionado ejemplos relevantes a Base44. RedAccess también compartió varios registros de comunicación anónimos que mostraban a usuarios de Base44 agradeciendo a los investigadores por alertarles sobre la exposición de sus aplicaciones, tras lo cual estas fueron reforzadas o retiradas.

Según se informa, Wiz Research descubrió de forma independiente en julio del año pasado que Base44 tenía una vulnerabilidad a nivel de plataforma para omitir la autenticación. Las interfaces API expuestas permitían a cualquier persona crear una "cuenta verificada" en una aplicación privada utilizando solo un `app_id` visible públicamente. Esta vulnerabilidad equivalía a estar frente a la puerta de un edificio cerrado y que, con solo decir un número de habitación, la puerta se abriera automáticamente. Wix corrigió la vulnerabilidad en 24 horas tras el informe de Wiz, pero el incidente puso de manifiesto un problema: en estas plataformas, millones de aplicaciones son creadas por usuarios que a menudo asumen que la plataforma ya ha manejado la seguridad por ellos, cuando los mecanismos de autenticación reales son muy débiles.

Enlaces de referencia:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Este artículo proviene del WeChat Official Account "AI前线" (ID: ai-front), autor: Huawei