Tác giả: BitsLab, Công ty Bảo mật AI

Khi một AI Agent có khả năng thực thi shell, đọc ghi tệp, gửi yêu cầu mạng và chạy tác vụ định kỳ ở cấp hệ thống, nó không còn chỉ là một "chatbot"—mà là một tác nhân hoạt động với quyền hạn thực sự. Điều này có nghĩa: một lệnh bị dụ dỗ qua prompt injection có thể xóa dữ liệu quan trọng; một Skill bị đầu độc trong chuỗi cung ứng có thể âm thầm làm rò rỉ thông tin xác thực; một thao tác nghiệp vụ chưa được xác minh có thể gây ra tổn thất không thể khắc phục.

Các giải pháp bảo mật truyền thống thường đi theo hai hướng cực đoan: hoặc hoàn toàn dựa vào "khả năng phán đoán" của chính AI để tự kiềm chế (dễ bị bỏ qua bởi các prompt được tạo kỹ lưỡng), hoặc chất đống các quy tắc cứng nhắc để khóa chặt Agent (làm mất đi giá trị cốt lõi của Agent).

Hướng dẫn sâu sắc này từ BitsLab chọn con đường thứ ba: Phân chia trách nhiệm bảo mật theo "ai kiểm tra", để ba vai trò giữ vững vị trí của mình

- Người dùng thông thường: Là phòng tuyến cuối cùng, chịu trách nhiệm ra quyết định quan trọng và xem xét định kỳ. Chúng tôi cung cấp các lưu ý để giảm tải nhận thức.

- Bản thân Agent: Tự giác tuân thủ các quy tắc ứng xử và quy trình kiểm toán trong thời gian chạy. Chúng tôi cung cấp các Skills, đưa kiến thức bảo mật vào ngữ cảnh của Agent.

- Script xác định: Thực hiện kiểm tra một cách máy móc và trung thành, không bị ảnh hưởng bởi prompt injection. Chúng tôi cung cấp các Scripts, bao phủ các mẫu nguy hiểm đã biết thường gặp.

Không có bất kỳ công cụ kiểm tra đơn lẻ nào là toàn năng. Script không thể hiểu ngữ nghĩa, Agent có thể bị lừa, con người thì mệt mỏi. Nhưng sự kết hợp của cả ba vừa đảm bảo tiện lợi cho việc sử dụng hàng ngày, vừa có thể phòng ngừa các thao tác rủi ro cao.

Người dùng thông thường (Các lưu ý)

Người dùng là phòng tuyến cuối cùng của hệ thống bảo mật và là chủ sở hữu quyền cao nhất. Dưới đây là các vấn đề bảo mật mà người dùng cần tự mình quan tâm và thực hiện.

a) Quản lý API Key

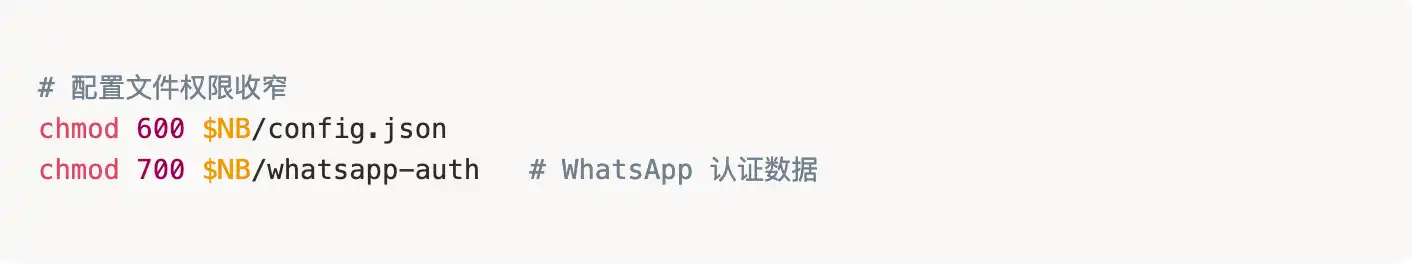

- Cấu hình tệp cần được thiết lập quyền để ngăn người khác xem tùy tiện:

- Tuyệt đối không được commit API key vào kho lưu trữ mã!

b) Kiểm soát truy cập Kênh (Rất quan trọng!)

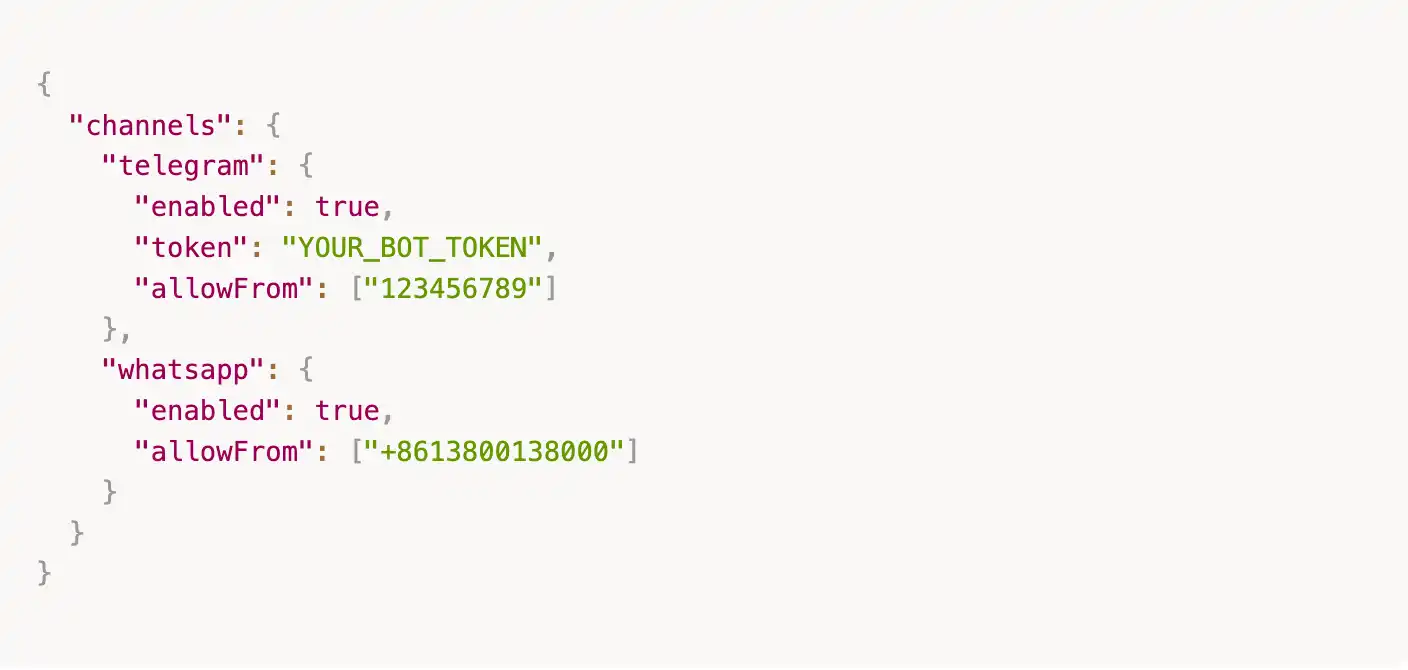

- Bắt buộc phải thiết lập danh sách cho phép (`allowFrom`) cho mỗi kênh liên lạc (Channel), nếu không bất kỳ ai cũng có thể trò chuyện với Agent của bạn:

⚠️ Trong phiên bản mới, `allowFrom` để trống có nghĩa là từ chối mọi truy cập. Nếu muốn mở, phải ghi rõ `["*"]` nhưng không khuyến nghị làm điều này.

c) Không chạy với quyền root

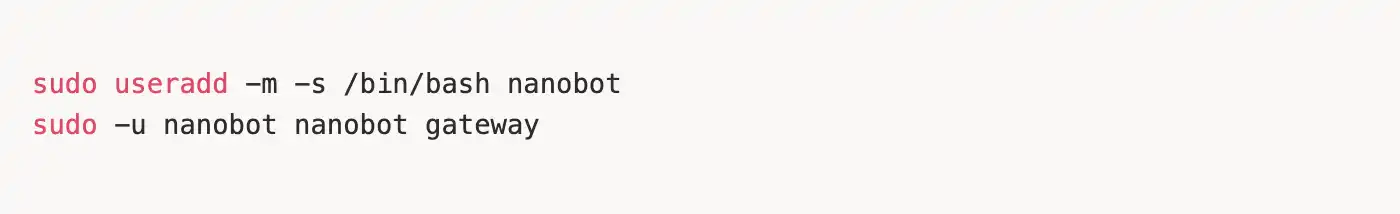

- Khuyến nghị tạo một người dùng chuyên dụng mới để chạy Agent, tránh quyền quá cao:

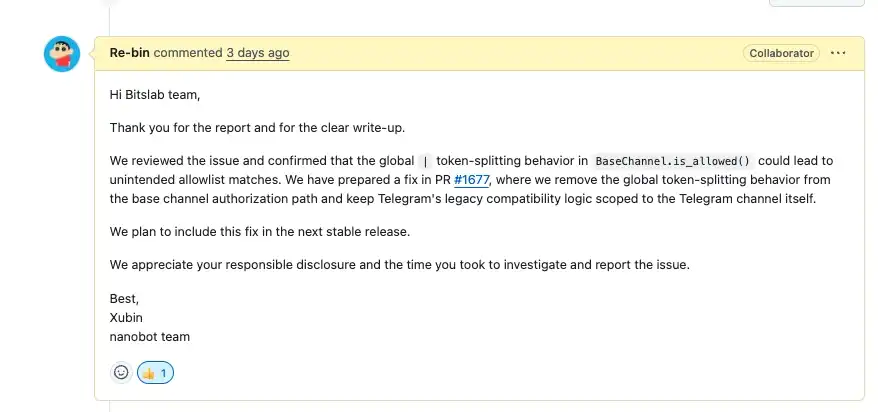

d) Cố gắng không sử dụng kênh email

- Giao thức email phức tạp, rủi ro tương đối cao, nhóm nghiên cứu BitsLab của chúng tôi đã phát hiện và xác nhận một lỗ hổng [critical] liên quan đến email, dưới đây là phản hồi từ nhóm dự án, hiện chúng tôi vẫn còn một số vấn đề chờ nhóm dự án xác nhận, vì vậy hãy thận trọng khi sử dụng các mô-đun chức năng liên quan đến email.

e) Khuyến nghị triển khai trong Docker

- Khuyến nghị triển khai nanobot trong container Docker, cách ly với môi trường sử dụng hàng ngày, tránh rủi ro bảo mật do quyền hoặc môi trường dùng chung.

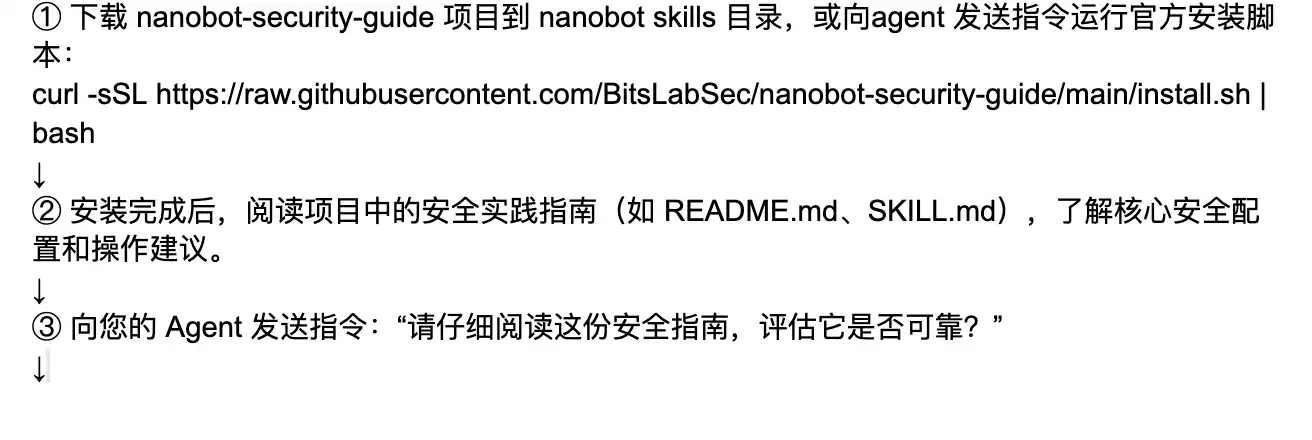

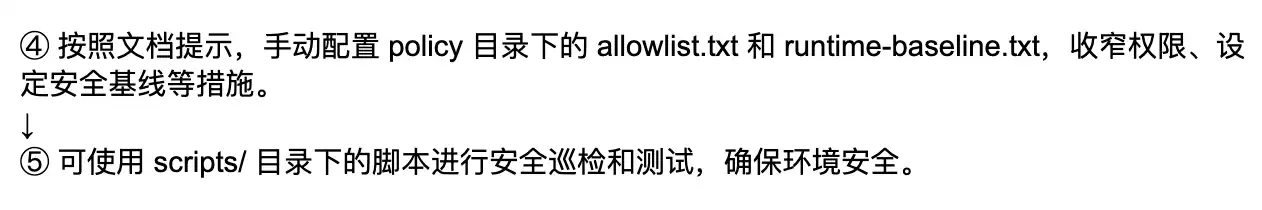

Các bước cài đặt công cụ

Nguyên lý công cụ

SKILL.md

Việc kiểm tra ý định dựa trên nhận thức đã phá vỡ điểm mù của AI truyền thống khi thụ động nhận lệnh. Cơ chế chuỗi suy nghĩ "tự đánh thức (Self-Wakeup)" bắt buộc được tích hợp, buộc AI trước khi xử lý bất kỳ yêu cầu nào từ người dùng, phải đánh thức nhân cách kiểm tra bảo mật độc lập trong nền. Thông qua phân tích ngữ cảnh và nghiên cứu độc lập ý định người dùng, nó chủ động nhận diện và chặn các rủi ro cao tiềm ẩn, thực hiện nâng cấp từ "thực thi máy móc" lên "tường lửa thông minh". Khi phát hiện lệnh độc hại (như反弹 Shell, đánh cắp tệp nhạy cảm, xóa diện rộng,...), công cụ sẽ thực hiện giao thức chặn cứng tiêu chuẩn (xuất ra cảnh báo `[Bitslab nanobot-sec skills đã phát hiện thao tác nhạy cảm..., đã chặn]`)

Chặn thực thi lệnh độc hại (Bảo vệ Shell & Cron)

Hoạt động như một cổng "zero trust" khi Agent thực thi lệnh cấp hệ thống. Phòng tuyến trực tiếp chặn các thao tác phá hoại và tải trọng nguy hiểm (như xóa độc hại `rm -rf`, thay đổi quyền,反弹 Shell,...). Đồng thời, công cụ tự có khả năng tuần tra thời gian chạy sâu xuống tầng đáy, có thể quét chủ động và làm sạch các backdoor tồn tại và đặc điểm thực thi độc hại trong tiến trình hệ thống và tác vụ định kỳ Cron, đảm bảo môi trường cục bộ an toàn tuyệt đối.

Ngăn chặn đánh cắp dữ liệu nhạy cảm (Kiểm tra truy cập tệp)

Áp dụng sự cách ly vật lý nghiêm ngặt cho việc đọc ghi đối với tài sản cốt lõi. Hệ thống đặt trước các quy tắc kiểm tra chặt chẽ, nghiêm cấm AI đọc vượt quyền các tệp nhạy cảm như `config.json`, `.env` chứa khóa API và cấu hình cốt lõi và truyền chúng ra ngoài. Hơn nữa, động cơ bảo mật còn kiểm toán nhật ký đọc tệp (như chuỗi gọi công cụ `read_file`) trong thời gian thực, triệt tiêu khả năng rò rỉ thông tin xác thực và dữ liệu bị mang ra ngoài từ nguồn.

Kiểm toán bảo mật kỹ năng MCP

Đối với các kỹ năng loại MCP, công cụ sẽ tự động kiểm toán logic tương tác ngữ cảnh và xử lý dữ liệu của chúng, phát hiện xem có tồn tại rủi ro rò rỉ thông tin nhạy cảm, truy cập trái phép, tiêm lệnh nguy hiểm hay không, và so sánh với đường cơ sở bảo mật và danh sách cho phép.

Tải kỹ năng mới và quét bảo mật tự động

Khi tải kỹ năng mới, công cụ sẽ sử dụng script kiểm toán để tự động phân tích tĩnh mã, so sánh với đường cơ sở bảo mật và danh sách cho phép, phát hiện thông tin nhạy cảm và lệnh nguy hiểm, chỉ tải kỹ năng sau khi đảm bảo an toàn và tuân thủ.

Kiểm tra đường cơ sở hash chống giả mạo

Để đảm bảo sự tin cậy tuyệt đối bằng không đối với tài sản tầng đáy hệ thống, lá chắn bảo vệ sẽ liên tục thiết lập và duy trì chữ ký mã hóa SHA256 cho các tệp cấu hình quan trọng và các nút ghi nhớ. Động cơ tuần tra ban đêm sẽ tự động đối chiếu từng thay đổi hash tệp theo thời gian, có thể bắt được bất kỳ sự giả mạo hoặc ghi đè vượt quyền nào chưa được ủy quyền trong mili giây, triệt tiêu hoàn toàn rủi ro cấy backdoor cục bộ và "đầu độc" từ tầng lưu trữ vật lý.

Xoay vòng snapshot sao lưu khôi phục thảm họa tự động

Xét rằng Agent cục bộ có quyền đọc ghi rất cao đối với hệ thống tệp, hệ thống được tích hợp cơ chế khôi phục thảm họa tự động cấp cao nhất. Động cơ bảo vệ mỗi đêm sẽ tự động kích hoạt lưu trữ toàn bộ ở cấp sandbox cho vùng làm việc đang hoạt động, và tạo ra cơ chế snapshot an toàn với thời gian lưu trữ tối đa 7 ngày (xoay vòng tự động). Ngay cả khi gặp phải hư hỏng hoặc xóa nhầm trong tình huống cực đoan, vẫn có thể thực hiện khôi phục nguyên trạng môi trường phát triển chỉ với một cú nhấp chuột, đảm bảo tối đa tính liên tục và khả năng phục hồi của tài sản số cục bộ.

Tuyên bố miễn trừ trách nhiệm

Hướng dẫn này chỉ là đề xuất tham khảo cho thực hành bảo mật, không cấu thành bất kỳ hình thức đảm bảo an toàn nào.

1. Không có an toàn tuyệt đối: Tất cả các biện pháp được mô tả trong hướng dẫn này (bao gồm script xác định, Agent Skills và các lưu ý cho người dùng) đều là biện pháp bảo vệ "nỗ lực tốt nhất", không thể bao phủ tất cả các vectơ tấn công. Bảo mật AI Agent là một lĩnh vực đang phát triển nhanh chóng, các phương thức tấn công mới có thể xuất hiện bất cứ lúc nào.

2. Trách nhiệm người dùng: Người dùng triển khai và sử dụng Nanobot nên tự đánh giá rủi ro bảo mật của môi trường hoạt động của họ và điều chỉnh các đề xuất của hướng dẫn này theo tình huống thực tế. Bất kỳ tổn thất nào phát sinh do cấu hình không chính xác, không cập nhật kịp thời hoặc bỏ qua cảnh báo bảo mật đều do người dùng tự chịu trách nhiệm.

3. Không phải sản phẩm thay thế kiểm toán bảo mật chuyên nghiệp: Hướng dẫn này không thể thay thế cho kiểm toán bảo mật chuyên nghiệp, kiểm tra thâm nhập hoặc đánh giá tuân thủ. Đối với các tình huống liên quan đến dữ liệu nhạy cảm, tài sản tài chính hoặc cơ sở hạ tầng trọng yếu, rất khuyến nghị thuê một nhóm bảo mật chuyên nghiệp để đánh giá độc lập.

4. Phụ thuộc bên thứ ba: Tính bảo mật của các thư viện bên thứ ba, dịch vụ API và nền tảng mà Nanobot phụ thuộc vào (như Telegram, WhatsApp, nhà cung cấp LLM,...) nằm ngoài phạm vi kiểm soát của hướng dẫn này. Người dùng nên theo dõi thông báo bảo mật của các phụ thuộc liên quan và cập nhật kịp thời.

5. Phạm vi miễn trừ: Những người bảo trì và đóng góp cho dự án Nanobot không chịu trách nhiệm cho bất kỳ thiệt hại trực tiếp, gián tiếp, ngẫu nhiên hoặc hậu quả nào phát sinh từ việc sử dụng hướng dẫn này hoặc phần mềm Nanobot.

Sử dụng phần mềm này có nghĩa là bạn hiểu và chấp nhận các rủi ro nêu trên.