Bản vá đã có sẵn trong gần một năm, nhưng hàng triệu người dùng Android vẫn có thể đang chạy các ứng dụng ví tiền điện tử dễ bị tấn công — khiến số tiền và khóa cá nhân của họ bị lộ ra do một lỗ hổng bảo mật đã biết.

Nhóm Nghiên cứu Bảo mật Defender của Microsoft đã công bố công khai vào tuần trước các chi tiết về một lỗ hổng mà họ lần đầu phát hiện vào tháng 4 năm 2025. Lỗ hổng này nằm bên trong một thành phần phần mềm được sử dụng rộng rãi có tên là EngageLab SDK, phiên bản 4.5.4.

Bởi vì SDK đó được tích hợp vào hàng nghìn ứng dụng Android, một ứng dụng độc hại duy nhất có thể kích hoạt một phản ứng dây chuyền với phạm vi ảnh hưởng vượt xa bản thân nó.

Cách thức hoạt động của cuộc tấn công

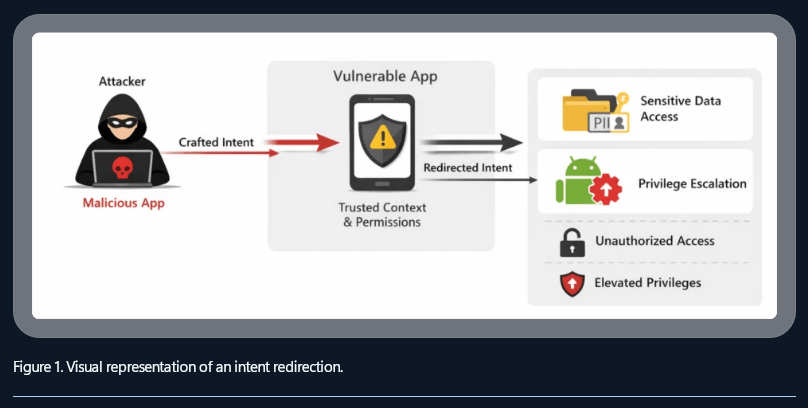

Phương pháp này được gọi là "chuyển hướng ý định" (intent redirection). Ứng dụng của kẻ tấn công gửi một thông điệp được tạo đặc biệt đến bất kỳ ứng dụng nào đang chạy phiên bản SDK bị lỗi. Một khi thông điệp đó đến nơi, ứng dụng được nhắm mục tiêu bị lừa để trao quyền truy cập đọc và ghi vào dữ liệu của chính nó — bao gồm các cụm từ seed (seed phrases) và địa chỉ ví được lưu trữ.

Nguồn: Microsoft

Hệ thống sandbox (hộp cát) tích hợp của Android, vốn thường ngăn các ứng dụng nhìn thấy dữ liệu của nhau, đã bị bỏ qua hoàn toàn. Theo Microsoft, cuộc tấn công ảnh hưởng đến hơn 50 triệu ứng dụng trên toàn bộ hệ sinh thái Android, với khoảng 30 triệu trong số đó là ví tiền điện tử.

Lỗ hổng này không yêu cầu người dùng làm bất cứ điều gì sai. Không có liên kết đáng ngờ. Không có trang lừa đảo. Chỉ cần cài đặt nhầm ứng dụng cùng lúc là đủ.

Nguồn: Microsoft

Phản hồi từ Microsoft và Google

Microsoft đã hành động nhanh chóng sau khi phát hiện. Đến tháng 5 năm 2025, công ty đã đưa Google và Nhóm Bảo mật Android vào cuộc phản hồi. EngageLab đã phát hành một phiên bản đã sửa lỗi — SDK 5.2.1 — ngay sau đó.

Báo cáo chỉ ra rằng cả Microsoft và Google kể từ đó đã hướng dẫn người dùng cách xác minh xem ứng dụng ví của họ đã được cập nhật thông qua Google Play Protect hay chưa.

BTCUSD giao dịch ở mức $72,906 trên biểu đồ 24 giờ: TradingView

Giới chức cũng chỉ ra một mối lo ngại rộng hơn: các ứng dụng được cài đặt dưới dạng tệp APK từ bên ngoài Cửa hàng Play Store có nguy cơ cao hơn, vì chúng bỏ qua các kiểm tra bảo mật mà Google áp dụng cho các ứng dụng được liệt kê trên chợ ứng dụng chính thức của mình.

Người dùng nên làm gì bây giờ

Đối với hầu hết người dùng thường xuyên cập nhật ứng dụng của họ, rủi ro có lẽ đã qua. Nhưng đối với bất kỳ ai chưa cập nhật kể từ giữa năm 2025, hành động được khuyến nghị vượt ra ngoài việc làm mới ứng dụng đơn thuần.

Các nhóm bảo mật đang khuyên những người dùng đó nên chuyển số tiền của họ vào các ví hoàn toàn mới, được tạo bằng các cụm từ seed mới. Bất kỳ ví nào đang hoạt động và chưa được vá trong thời gian lộ diện nên được coi là có khả năng đã bị xâm phạm.

Việc tiết lộ này đi kèm với một lỗ hổng chip Android riêng biệt được cảnh báo vào tháng trước đó và một sáng kiến mới của Bộ Tài chính Hoa Kỳ kết hợp các cơ quan chính phủ với các công ty tiền điện tử để chia sẻ thông tin về mối đe dọa an ninh mạng — một dấu hiệu cho thấy bảo mật di động trong lĩnh vực tiền điện tử đang thu hút sự chú ý ở cấp cao nhất.

Hình ảnh nổi bật từ Bleeping Computer, biểu đồ từ TradingView