Tác giả: Shenchao TechFlow

Tuần trước, KelpDAO đã bị hacker đánh cắp gần 3 triệu ETH, trở thành sự kiện an ninh tiêu cực lớn nhất của DeFi trong năm nay cho đến nay.

Số ETH bị đánh cắp hiện đang nằm rải rác trên nhiều chuỗi, trong đó khoảng 30.765 ETH được giữ lại trong một địa chỉ trên chuỗi Arbitrum, trị giá hơn 70 triệu USD.

Câu chuyện tưởng chừng đã kết thúc, nhưng hôm nay lại có phần tiếp theo.

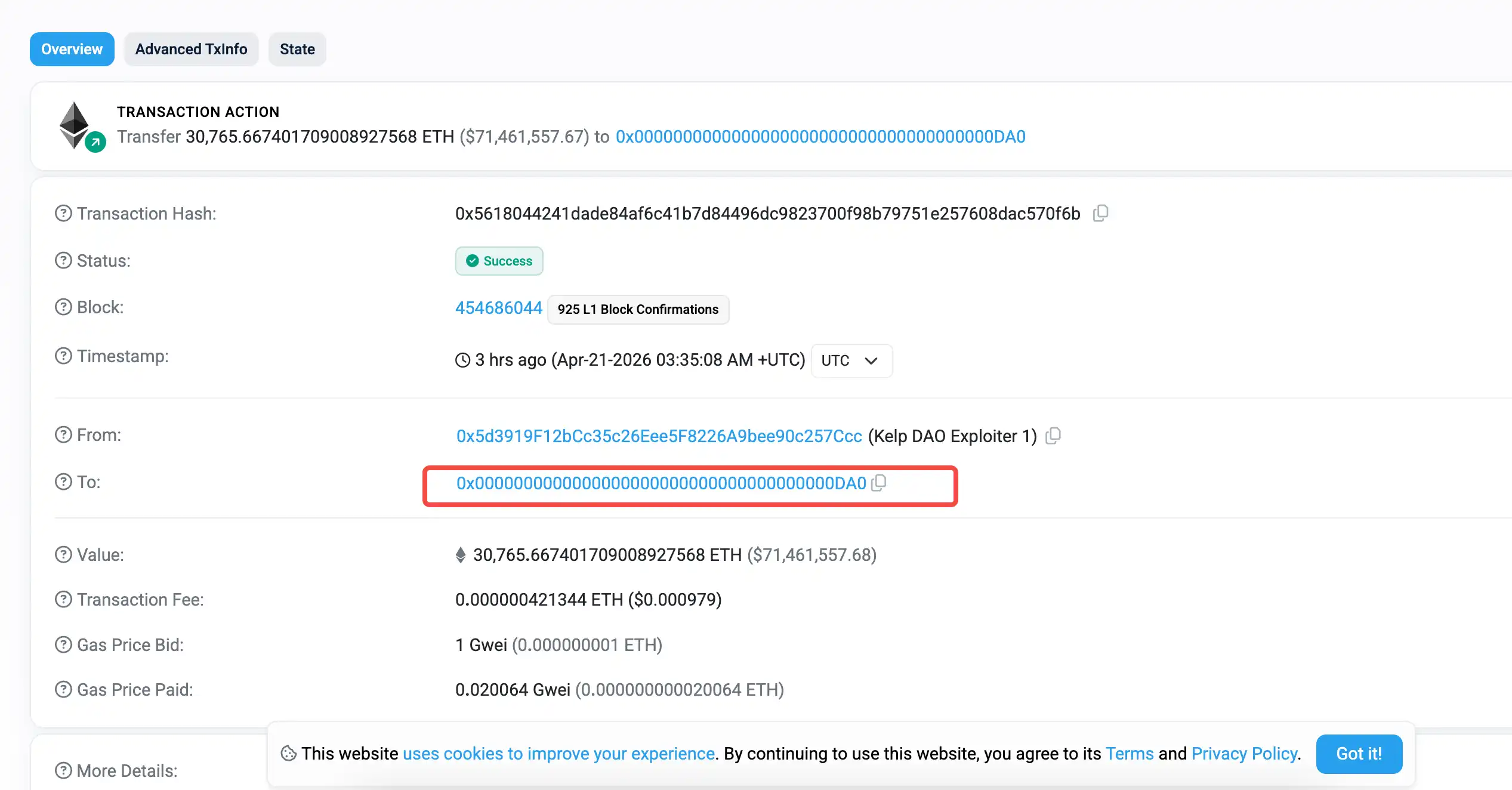

Theo theo dõi của cơ quan an ninh trên chuỗi PeckShield, số tiền trong địa chỉ hacker trên chuỗi Arbitrum đã được chuyển đi vài giờ trước, nhưng kỳ lạ là số tiền này được chuyển đến một địa chỉ trông gần như toàn số 0: 0x00000...

Mọi người lúc đó đều đoán: Liệu hacker tự đốt số tiền của mình vào địa chỉ hố đen? Hay là họ thức tỉnh lương tâm hoặc đã bị chiêu an?

Không phải vậy.

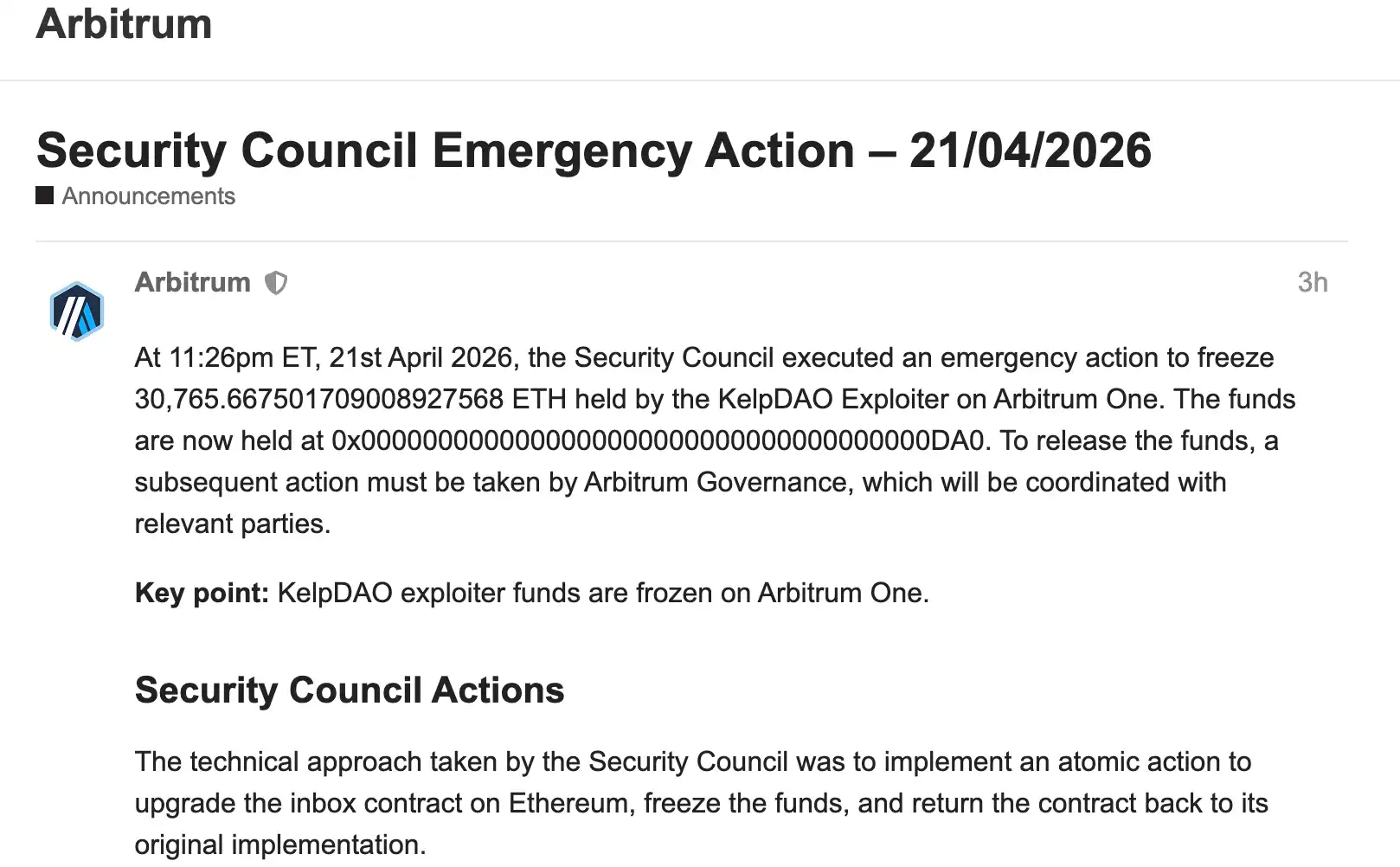

Vài giờ trước, diễn đàn chính thức của Arbitrum đã đăng một thông báo hành động khẩn cấp giải thích tình hình. Số tiền của hacker đã được Hội đồng Bảo mật của Arbitrum chuyển đi.

Điều thần kỳ là, trong khi không biết khóa riêng của địa chỉ hacker, Hội đồng Arbitrum không đóng băng cũng không có quyền chuyển tiền, mà trực tiếp "nhân danh hacker" đưa ra một lệnh chuyển tiền.

Bản thân hacker không hay biết, khóa riêng không bị lộ, ghi chép trên chuỗi trông giống như chính hacker đã thao tác.

Nguyên lý thực hiện thao tác này là: Tất cả thông điệp cross-chain giữa Arbitrum và Ethereum đều phải đi qua một hợp đồng bridge gọi là Inbox. Hội đồng Bảo mật đã sử dụng quyền khẩn cấp để nâng cấp tạm thời hợp đồng này, thêm vào một hàm mới:

Cho phép phát ra giao dịch cross-chain nhân danh bất kỳ địa chỉ ví nào, nhưng không cần khóa riêng của ví đó.

Sau đó, họ sử dụng hàm này để giả mạo một tin nhắn, người gửi ghi là ví của hacker, nội dung là "chuyển toàn bộ ETH của tôi đến địa chỉ đóng băng". Chuỗi Arbitrum nhận được và thực thi như bình thường, do đó tạo ra cảnh tượng kỳ lạ trong ảnh chụp giao dịch trên chuỗi ở trên.

Sau khi chuyển hết tiền của hacker, hợp đồng này ngay lập tức được hạ cấp trở về phiên bản gốc. Nâng cấp, giả mạo, chuyển tiền, khôi phục, tất cả được hoàn thành trong một giao dịch Ethereum duy nhất. Người dùng và ứng dụng khác hoàn toàn không bị ảnh hưởng.

Thao tác này chưa có tiền lệ trong lịch sử Arbitrum.

Theo thông báo trên diễn đàn, Hội đồng Bảo mật đã xác nhận danh tính hacker với cơ quan thực thi pháp luật trước đó, chỉ ra Lazarus Group của Triều Tiên, tổ chức hacker cấp quốc gia hoạt động tích cực nhất trong lĩnh vực DeFi năm nay. Hội đồng đã đánh giá kỹ thuật, đảm bảo không ảnh hưởng đến người dùng khác trước khi hành động.

Vì hacker đã làm sai trước, chiêu này có chút ý nghĩa "đừng trách mọi người không nói đạo lý". Về việc xử lý số ETH bị đóng băng sau đó, sẽ cần thông qua bỏ phiếu quản trị DAO của Arbitrum và phối hợp với cơ quan thực thi pháp luật.

Việc truy hồi được hơn 70 triệu USD tiền bị đánh cắp chắc chắn là điều tốt. Nhưng điều kiện tiên quyết để thực hiện việc này đáng chú ý: Chỉ cần 9 trong số 12 thành viên Hội đồng Bảo mật ký tên, họ có thể bỏ qua tất cả các cuộc bỏ phiếu quản trị, nâng cấp bất kỳ hợp đồng cốt lõi nào trên chuỗi với độ trễ bằng không.

Khen ngợi kết quả, lo ngại về năng lực?

Hiện tại, phản ứng của cộng đồng về vụ việc này rất chia rẽ.

Một số người cho rằng Arbitrum đã làm rất hay, bảo vệ tài sản trong thời khắc then chốt, thậm chí còn tăng thêm chút niềm tin vào L2. Một số khác thì đặt ra một câu hỏi rất trực tiếp: Nếu 9 người ký tên có thể nhân danh bất kỳ ai để động chạm vào bất kỳ tài sản nào, thì đây còn gọi là phi tập trung nữa không.

Theo người viết, hai bên thực ra không nói về cùng một vấn đề.

Bên trước nói về kết quả, bên sau nói về năng lực. Kết quả của vụ việc này chắc chắn là tốt, hơn 70 triệu USD tiền bị đánh cắp đã được truy hồi. Nhưng bản thân năng lực thay đổi hàm hợp đồng bằng đa ký (multisig) mà Arbitrum thể hiện lần này là trung tính; lần này dùng để truy bắt hacker, sau này dùng để làm gì, có thể làm không, làm như thế nào, thực tế đều phụ thuộc vào quản trị của ủy ban.

Tuy nhiên, đối với hầu hết những người sử dụng Arbitrum, cuộc thảo luận này có lẽ không thực tế bằng một sự thật khác. Arbitrum không đặc biệt, hầu hết các L2 chính thống hiện nay đều giữ lại quyền nâng cấp khẩn cấp tương tự.

Chuỗi bạn đang sử dụng rất có thể cũng có một Hội đồng Bảo mật tương tự, sở hữu năng lực tương tự. Đây không còn là lựa chọn đặc thù của Arbitrum nữa, L2 trong giai đoạn hiện tại hầu như đều có thiết kế chung này.

Nhìn từ một góc độ khác, cuộc phòng thủ và tấn công lần này thực ra đã phơi bày một bức tranh lớn hơn.

Bên tấn công là Lazarus Group của Triều Tiên, được cho là đứng sau ít nhất 18 vụ tấn công DeFi tính từ đầu năm nay. Ba tuần trước vừa đánh cắp 2,85 triệu USD từ Drift Protocol, sử dụng một phương thức hoàn toàn khác.

Một bên là các hacker cấp quốc gia không ngừng nâng cấp phương thức tấn công, một bên là L2 bắt đầu sử dụng quyền hạn cấp thấp để phản kích. Cuộc chiến an ninh DeFi đang từ giai đoạn "đóng băng sau sự kiện, kêu gọi trên chuỗi, cầu nguyện mũ trắng can thiệp" bước vào một giai đoạn mới.

Trong thời điểm đặc biệt, đã tạo ra một chìa khóa vạn năng để mở địa chỉ của hacker, sau khi hoàn thành thì nấu chảy chìa khóa đi. Chỉ xét riêng việc này, có khả năng ứng phó với các cuộc tấn công của hacker, không phải là điều tồi.

Và nếu nhất định phải đưa vấn đề lên thành thảo luận triết học rằng "điều này chẳng phi tập trung chút nào", thì có thể nói的事情就太多了 (có quá nhiều điều để nói). Các thao tác tập trung hóa trong ngành crypto không ít, lần này ít nhất là đang xử lý sự kiện tiêu cực và giải quyết vấn đề, chứ không phải tạo ra sự kiện tiêu cực.

Quay lại nhìn nhận thực tế một chút, KelpDAO bị đánh cắp 292 triệu USD, truy hồi được hơn 70 triệu, chưa bằng một phần tư tổng số. Số ETH còn lại vẫn nằm rải rác trên các chuỗi khác, khoản nợ xấu hơn 100 triệu USD trên Aave vẫn chưa có hồi kết, những người nắm giữ rsETH có thể lấy lại được bao nhiêu vẫn là ẩn số.

Ngay cả khi Arbitrum đã vận dụng quyền năng của Chúa, trận chiến này rõ ràng vẫn chưa kết thúc.