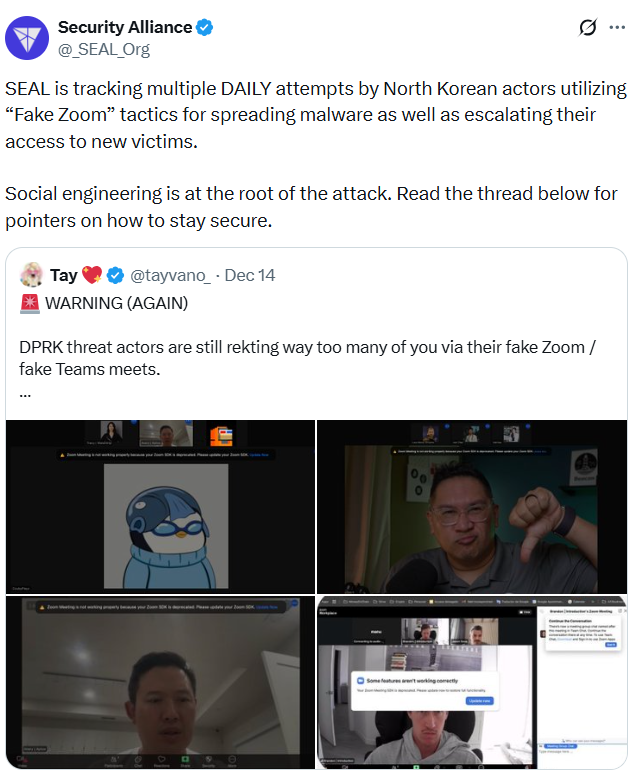

Lembaga keamanan siber nirlaba Security Alliance (SEAL) memperingatkan bahwa mereka kini melihat banyak upaya harian oleh peretas Korea Utara untuk menipu korban menggunakan rapat Zoom palsu.

Penipuan ini melibatkan trik untuk membuat korban mengunduh malware selama panggilan Zoom palsu, yang memungkinkan peretas mencuri data sensitif, termasuk kata sandi dan kunci pribadi. Peneliti keamanan Taylor Monahan memperingatkan bahwa taktik ini telah merampas lebih dari $300 juta dari pengguna.

Cara kerja penipuan panggilan Zoom palsu

Monahan mengatakan penipuan dimulai dengan pesan dari akun Telegram seseorang yang dikenal korban, yang terbuai dalam rasa aman yang palsu karena keakraban. Percakapan kemudian mengarah pada undangan untuk bertemu melalui Zoom.

“Mereka akan membagikan tautan sebelum panggilan yang biasanya disamarkan agar terlihat nyata. Di sana Anda dapat melihat orang tersebut + beberapa mitra/rekan mereka. Video ini bukan deepfake seperti yang banyak dilaporkan. Ini adalah rekaman nyata dari saat mereka diretas atau dari sumber publik (podcast),” katanya.

Namun, begitu panggilan dimulai, peretas berpura-pura mengalami masalah audio dan mengirim file patch, yang ketika dibuka, menginfeksi perangkat dengan malware. Peretas kemudian mengakhiri panggilan palsu dengan dalih menjadwal ulang untuk hari lain.

Terkait: Peretasan Upbit menempatkan kebijakan pembekuan darurat Binance di bawah pengawasan

“Sayangnya, komputer Anda sudah dikompromikan. Mereka hanya bersikap tenang untuk mencegah deteksi. Mereka akhirnya akan mengambil semua kripto Anda. Dan kata sandi Anda. Dan barang-barang perusahaan/protokol Anda. Dan akun Telegram Anda. Kemudian Anda akan merugikan semua teman Anda.”

Ini yang harus dilakukan jika Anda mengklik tautan malware

Monahan memperingatkan bahwa siapa pun yang telah mengklik tautan yang dibagikan selama panggilan Zoom yang mencurigakan harus segera memutuskan sambungan dari WiFi dan mematikan perangkat yang terpengaruh.

Kemudian, gunakan perangkat lain untuk mentransfer kripto ke dompet baru, ubah semua kata sandi, aktifkan autentikasi dua faktor jika memungkinkan, dan lakukan penghapusan memori penuh pada perangkat yang terinfeksi sebelum menggunakannya kembali.

Dia juga menekankan bahwa sangat “kritis” untuk mengamankan akun Telegram untuk mencegah pelaku jahat mendapatkan kendali dengan membuka di ponsel, masuk ke pengaturan, perangkat, mengakhiri semua sesi lain, mengubah kata sandi dan menambahkan atau memperbarui autentikasi multifaktor.

Monahan mengatakan para peretas mendapatkan kendali atas akun Telegram dan menggunakan kontak yang tersimpan untuk menemukan dan menipu korban baru.

“Terakhir, jika mereka meretas telegram Anda, Anda perlu MEMBERITAHU SEMUA ORANG ASAP. Anda akan meretas teman-teman Anda. Tolong kesombongan disingkirkan dan BERTERIAKlah tentang hal itu.”

Majalah: Temu detektif kripto onchain yang memerangi kejahatan lebih baik daripada polisi