Menurut organisasi keamanan siber nirlaba Security Alliance (SEAL), baru-baru ini terjadi peningkatan dalam crypto drainer yang diunggah ke situs web melalui kerentanan dalam pustaka JavaScript front-end sumber terbuka React.

React digunakan untuk membangun antarmuka pengguna, terutama dalam aplikasi web. Tim React mengungkapkan pada 3 Desember bahwa seorang peretas topi putih, Lachlan Davidson, menemukan kerentanan keamanan dalam perangkat lunaknya yang memungkinkan eksekusi kode jarak jauh tanpa otentikasi, yang dapat memungkinkan penyerang menyisipkan dan menjalankan kode mereka sendiri.

Menurut SEAL, pelaku jahat telah menggunakan kerentanan CVE-2025-55182 untuk secara diam-diam menambahkan kode wallet-draining ke situs web crypto.

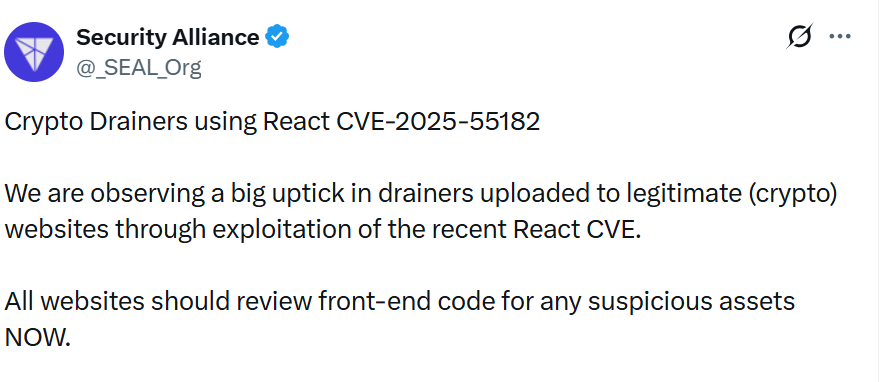

"Kami mengamati peningkatan besar dalam drainer yang diunggah ke situs web crypto yang sah melalui eksploitasi CVE React baru-baru ini. Semua situs web harus meninjau kode front-end untuk aset mencurigakan apa pun SEKARANG," kata Tim SEAL.

"Serangan ini tidak hanya menargetkan protokol Web3! Semua situs web berisiko. Pengguna harus berhati-hati saat menandatangani tanda tangan IZIN APA PUN."

Wallet drainer biasanya menipu pengguna untuk menandatangani transaksi melalui metode seperti pop-up palsu yang menawarkan hadiah atau taktik serupa.

Situs web dengan peringatan phishing harus memeriksa kode

Menurut Tim SEAL, situs web yang terkena dampak mungkin tiba-tiba ditandai sebagai risiko phishing yang mungkin tanpa penjelasan. Mereka merekomendasikan host situs web untuk mengambil tindakan pencegahan untuk memastikan tidak ada drainer tersembunyi yang dapat membahayakan pengguna.

"Pindai host untuk CVE-2025-55182. Periksa apakah kode front-end Anda tiba-tiba memuat aset dari host yang tidak Anda kenali. Periksa apakah ada skrip yang dimuat oleh kode front end Anda yang merupakan JavaScript yang diobfuskasi. Periksa apakah dompet menunjukkan penerima yang benar pada permintaan penandatanganan tanda tangan," kata mereka.

Terkait: Peretasan crypto ‘Zoom palsu’ Korea Utara kini menjadi ancaman harian: SEAL

"Jika proyek Anda diblokir, itu mungkin alasannya. Harap tinjau kode Anda terlebih dahulu sebelum meminta penghapusan peringatan halaman phishing," tambah Tim SEAL.

React telah merilis perbaikan untuk kerentanan

Tim React menerbitkan perbaikan untuk CVE-2025-55182 pada 3 Desember dan menyarankan siapa pun yang menggunakan react-server-dom-webpack, react-server-dom-parcel, react-server-dom-turbopack, untuk segera meningkatkan dan menutup kerentanan.

"Jika kode React aplikasi Anda tidak menggunakan server, aplikasi Anda tidak terpengaruh oleh kerentanan ini. Jika aplikasi Anda tidak menggunakan kerangka kerja, bundler, atau plugin bundler yang mendukung React Server Components, aplikasi Anda tidak terpengaruh oleh kerentanan ini," tambah tim.

Majalah: Temuilah detektif crypto onchain yang memerangi kejahatan lebih baik daripada polisi