Ditulis oleh: etherscan.eth

Dikompilasi oleh: AididiaoJP, Foresight News

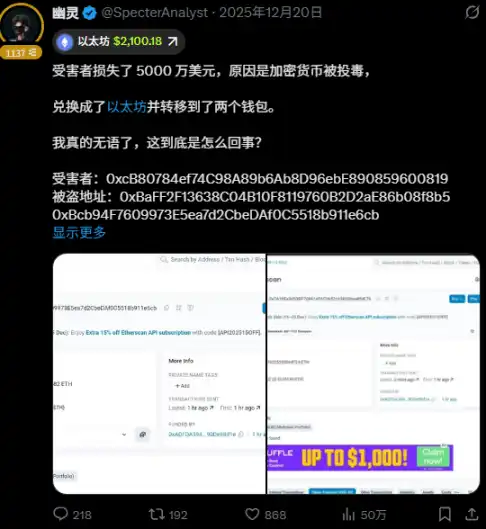

Beberapa minggu yang lalu, seorang pengguna Etherscan bernama Nima berbagi pengalaman yang tidak menyenangkan. Setelah hanya menyelesaikan dua transfer stablecoin, ia menerima lebih dari 89 email peringatan pemantauan alamat dalam waktu singkat.

Seperti yang ditunjukkan Nima, peringatan ini dipicu oleh transaksi peracunan alamat. Penyerang membuat transaksi ini dengan satu-satunya tujuan untuk menanamkan alamat palsu yang sangat mirip ke dalam riwayat transaksi pengguna, dengan maksud menipu pengguna agar secara keliru menyalin dan menggunakan alamat palsu ini saat melakukan transfer berikutnya.

Peracunan alamat telah ada di Ethereum selama beberapa tahun. Namun, peristiwa semacam ini menyoroti bahwa aktivitas serangan semacam ini telah menjadi sangat terotomatisasi dan berskala besar. Sampah informasi yang sebelumnya sporadis, kini dapat dilaksanakan dalam skala besar, dengan penyerang biasanya dapat menyelesaikan penanaman transfer beracun dalam hitungan menit setelah transaksi sah terjadi.

Untuk memahami mengapa serangan semacam ini menjadi lebih umum saat ini, kita perlu menganalisis dari dua dimensi: proses evolusi metode serangan peracunan alamat, dan alasan mendasar mengapa hal ini dapat dengan mudah dioperasikan secara skala besar.

Selain itu, artikel ini akan berfokus pada menjelaskan satu prinsip inti pencegahan untuk membantu pengguna secara efektif menangkis serangan semacam ini.

一、Perkembangan Industrialisasi Peracunan Alamat

Peracunan alamat pernah dianggap sebagai sarana penipuan niche yang digunakan oleh penyerang oportunis. Namun, hingga saat ini, model operasinya semakin menunjukkan karakteristik industrial.

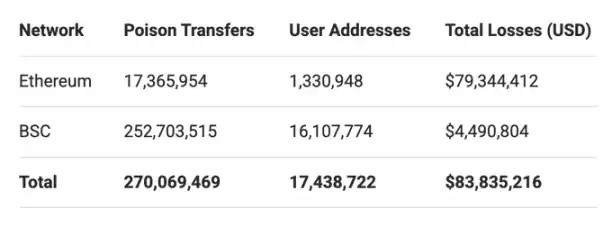

Sebuah penelitian yang diterbitkan pada tahun 2025, menganalisis aktivitas peracunan alamat antara Juli 2022 dan Juni 2024 (yaitu sebelum peningkatan Fusaka). Penelitian ini menunjukkan bahwa terjadi sekitar 17 juta upaya peracunan di Ethereum, melibatkan sekitar 1,3 juta pengguna, dengan kerugian yang dikonfirmasi setidaknya mencapai $79,3 juta.

Tabel di bawah ini, berdasarkan hasil dari "Studi Peracunan Alamat Blockchain", menunjukkan skala aktivitas peracunan alamat di Ethereum dan BSC antara Juli 2022 dan Juni 2024. Data menunjukkan bahwa di rantai BSC dengan biaya transaksi yang jauh lebih rendah, frekuensi transfer beracun lebih tinggi 1355%.

Penyerang biasanya memantau aktivitas blockchain untuk mengidentifikasi target potensial. Begitu transaksi pengguna target terdeteksi, sistem otomatis akan menghasilkan alamat yang sangat mirip dengan karakter awal dan akhir yang sama dengan alamat sah yang pernah berinteraksi dengan pengguna. Kemudian, penyerang mengirim transfer beracun yang berisi alamat palsu ini ke alamat target, membuatnya muncul di riwayat transaksi pengguna.

Penyerang cenderung memilih alamat yang memiliki potensi keuntungan lebih tinggi sebagai target. Alamat yang sering melakukan transfer, memegang saldo token dalam jumlah besar, atau berpartisipasi dalam transfer besar, biasanya menerima lebih banyak upaya peracunan.

Mekanisme Kompetisi Meningkatkan Efisiensi Serangan

Penelitian 2025 mengungkapkan fenomena yang patut diperhatikan: sering kali ada persaingan antar kelompok penyerang yang berbeda. Dalam banyak aktivitas peracunan, beberapa penyerang akan mengirim transfer beracun ke alamat target yang sama hampir bersamaan.

Setiap kelompok penyerang berusaha untuk menjadi yang pertama menanamkan alamat palsu mereka ke dalam riwayat transaksi pengguna, dengan harapan bahwa alamat palsu mereka akan dipilih lebih dulu ketika pengguna menyalin alamat di kemudian hari. Yang berhasil menanamkan lebih dulu, probabilitas alamatnya disalin secara keliru oleh pengguna juga meningkat.

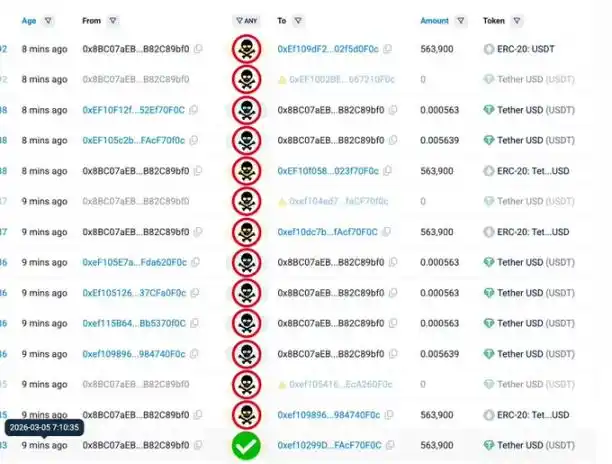

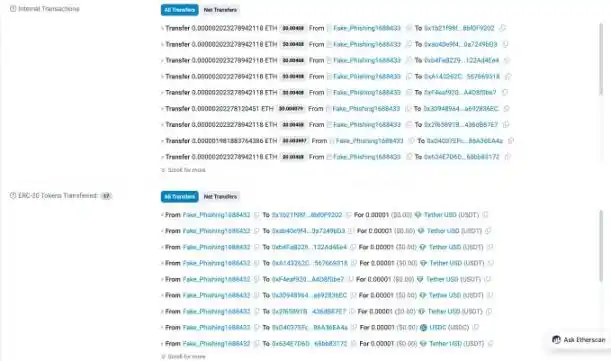

Kasus alamat berikut ini充分 menunjukkan tingkat persaingan yang sengit. Dalam kasus ini, dalam hitungan menit setelah transfer USDT sah selesai, 13 transaksi beracun telah ditanamkan.

Perhatian: Etherscan secara default menyembunyikan transfer nilai nol; disembunyikan untuk tujuan demonstrasi di sini

Metode umum yang digunakan dalam serangan peracunan alamat termasuk: transfer debu, transfer token palsu, dan transfer token nilai nol.

二、Alasan Mudahnya Operasi Skala Besar Peracunan Alamat

Secara sepintas, tingkat keberhasilan peracunan alamat tampaknya tidak tinggi. Bagaimanapun, kebanyakan pengguna tidak tertipu. Namun, dari sudut pandang ekonomi, logika serangan semacam ini sangat berbeda.

Logika Permainan Probabilitas

Para peneliti menemukan bahwa di Ethereum, tingkat keberhasilan satu kali upaya peracunan adalah sekitar 0,01%. Dengan kata lain, dari setiap 10.000 transfer beracun, hanya sekitar 1 yang dapat menyebabkan pengguna secara keliru mengirim dana kepada penyerang.

Mengingat hal ini, aktivitas serangan peracunan tidak lagi terbatas pada beberapa alamat, tetapi cenderung mengirim ribuan bahkan jutaan transfer beracun. Ketika basis percobaan cukup besar, bahkan tingkat keberhasilan yang kecil pun dapat terakumulasi menghasilkan keuntungan ilegal yang signifikan.

Satu penipuan transfer besar yang berhasil, keuntungannya dapat dengan mudah menutupi biaya ribuan percobaan yang gagal.

Biaya Transaksi yang Lebih Rendah Merangsang Peningkatan Upaya Peracunan

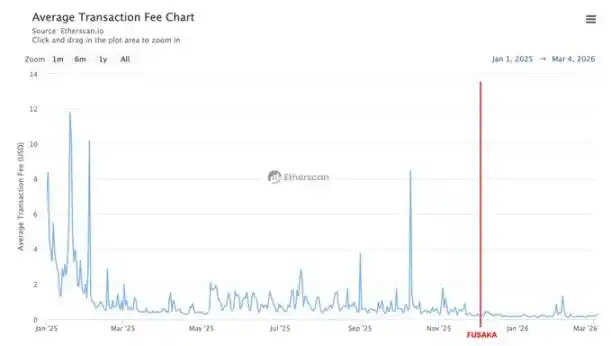

Peningkatan Fusaka, yang diaktifkan pada 3 Desember 2025, memperkenalkan optimasi skalabilitas yang secara efektif mengurangi biaya transaksi di Ethereum. Perubahan ini, sambil menguntungkan pengguna biasa dan pengembang, juga secara signifikan mengurangi biaya bagi penyerang untuk memulai satu kali transfer beracun, memungkinkan mereka untuk mengirim upaya peracunan dalam skala yang belum pernah terjadi sebelumnya.

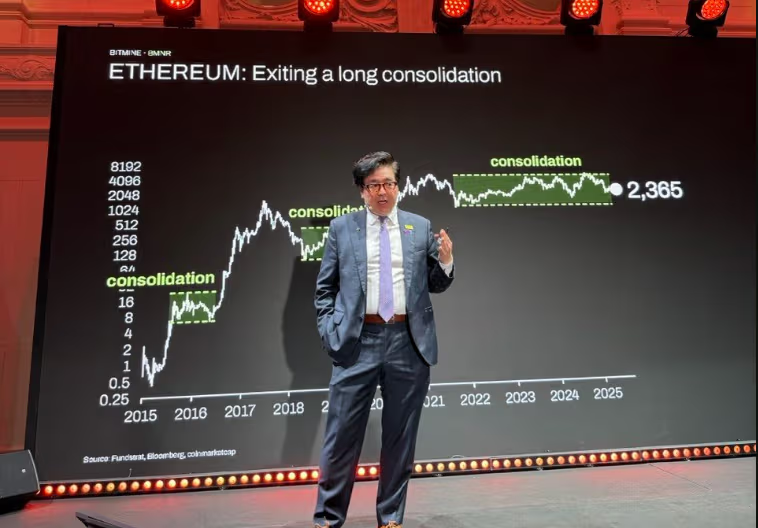

Setelah peningkatan Fusaka, aktivitas jaringan Ethereum meningkat signifikan. Dalam 90 hari setelah peningkatan, volume pemrosesan transaksi harian rata-rata meningkat 30% dibandingkan dengan 90 hari sebelum peningkatan. Pada periode yang sama, jumlah alamat baru yang dibuat setiap hari meningkat rata-rata sekitar 78%.

Selain itu, kami mengamati peningkatan signifikan dalam aktivitas transfer debu. Dalam transfer ini, penyerang mengirim transaksi dengan token yang sama dengan riwayat transfer pengguna tetapi dengan jumlah yang sangat kecil.

Data di bawah ini membandingkan aktivitas transfer debu untuk beberapa aset utama dalam 90 hari sebelum dan sesudah peningkatan Fusaka. Untuk stablecoin seperti USDT, USDC, dan DAI, transfer debu mengacu pada transaksi di bawah $0,01; untuk ETH, mengacu pada transfer di bawah 0,00001 ETH.

USDT

- Sebelum upgrade: 4,2 juta kali

- Setelah upgrade: 29,9 juta kali

- Pertumbuhan: +25,7 juta kali (+612%)

USDC

- Sebelum upgrade: 2,6 juta kali

- Setelah upgrade: 14,9 juta kali

- Pertumbuhan: +12,3 juta kali (+473%)

DAI

- Sebelum upgrade: 142.405 kali

- Setelah upgrade: 811.029 kali

- Pertumbuhan: +668.624 kali (+470%)

ETH

- Sebelum upgrade: 104,5 juta kali

- Setelah upgrade: 169,7 juta kali

- Pertumbuhan: +65,2 juta kali (+62%)

Data menunjukkan bahwa tidak lama setelah peningkatan Fusaka, aktivitas transfer debu (di bawah $0,01) melonjak drastis, mencapai puncak sebelum akhirnya turun, tetapi masih signifikan lebih tinggi dari level sebelum peningkatan. Sebagai perbandingan, aktivitas transfer di atas $0,01 relatif stabil pada periode yang sama.

Grafik: Perbandingan tren transfer debu USDT, USDC, dan DAI (<$0.01) 90 hari sebelum dan sesudah peningkatan Fusaka

Grafik: Perbandingan tren transfer biasa USDT, USDC, dan DAI (>$0.01) 90 hari sebelum dan sesudah peningkatan Fusaka

Dalam banyak aktivitas serangan, penyerang pertama-tama mendistribusikan token dan ETH secara massal ke alamat palsu yang baru dibuat, kemudian alamat palsu ini mengirim transfer debu satu per satu ke alamat target. Karena transfer debu melibatkan jumlah yang sangat rendah, dengan penurunan biaya transaksi, penyerang dapat beroperasi dalam skala besar dengan biaya yang sangat rendah.

Ilustrasi: Alamat Fake_Phishing1688433 mengirim token dan ETH secara massal ke berbagai alamat palsu yang berbeda dalam satu transaksi

Perlu ditegaskan bahwa tidak semua transfer debu merupakan perilaku peracunan. Transfer debu juga dapat berasal dari aktivitas sah, seperti pertukaran token atau interaksi kecil antar alamat. Namun, setelah meninjau sejumlah besar catatan transfer debu, dapat dinilai bahwa sebagian besar kemungkinan besar merupakan upaya peracunan.

三、Prinsip Inti Pencegahan

Sebelum mengirim dana apa pun, pastikan untuk memverifikasi alamat target dengan cermat.

Berikut adalah beberapa saran praktis untuk mengurangi risiko saat menggunakan Etherscan:

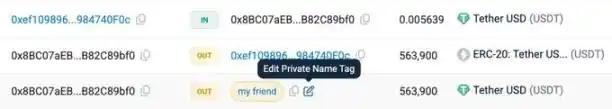

Gunakan Pengenal Alamat yang Dapat Dikenali

Untuk alamat yang sering Anda gunakan, atur label nama pribadi di Etherscan. Tindakan ini membantu membuat alamat sah mudah dikenali di antara banyak alamat serupa.

Menggunakan layanan domain seperti ENS juga dapat meningkatkan keterlihatan alamat di seluruh browser.

Sementara itu, disarankan untuk memanfaatkan fungsi buku alamat dompet, menambahkan alamat yang sering digunakan ke daftar putih, memastikan dana selalu dikirim ke target yang dimaksud.

Aktifkan Fitur Sorotan Alamat

Fitur sorotan alamat Etherscan dapat membantu pengguna membedakan secara visual alamat yang terlihat serupa. Jika dua alamat terlihat hampir sama, tetapi cara sorotan tidak konsisten, kemungkinan besar salah satunya adalah alamat beracun.

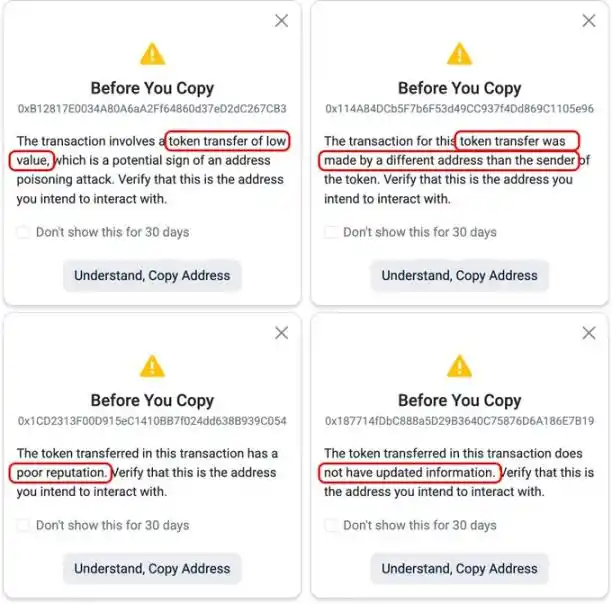

Pastikan untuk Konfirmasi Ganda Sebelum Menyalin Alamat

Etherscan secara proaktif menampilkan jendela peringatan ketika pengguna menyalin alamat yang mungkin terkait dengan aktivitas mencurigakan. Aktivitas mencurigakan ini termasuk:

- Transfer token bernilai rendah

- Transfer token palsu

- Token dengan reputasi buruk

- Token dengan informasi tidak diperbarui

Ketika Anda melihat peringatan seperti ini, pastikan untuk berhenti sejenak dan verifikasi dengan cermat apakah alamat yang Anda salin adalah alamat target yang benar-benar ingin Anda gunakan.

Ingat, dunia crypto tidak memiliki tombol "batalkan". Begitu dana dikirim ke alamat yang salah, kemungkinan untuk mendapatkannya kembali sangat kecil.

Ringkasan

Dengan menurunnya biaya transaksi yang membuat strategi serangan tingkat tinggi lebih ekonomis, serangan peracunan alamat di Ethereum menunjukkan tren yang semakin merajalela. Serangan semacam ini juga berdampak negatif pada pengalaman pengguna, dengan banyak sampah informasi peracunan membanjiri berbagai antarmuka riwayat transaksi yang ditujukan untuk pengguna.

Pencegahan efektif terhadap serangan peracunan alamat memerlukan peningkatan kesadaran keamanan pengguna itu sendiri, dan juga tidak dapat dipisahkan dari dukungan desain antarmuka yang lebih baik. Bagi pengguna, kebiasaan inti yang perlu dibentuk adalah: sebelum mengirim dana, pastikan untuk memverifikasi alamat target dengan cermat.

Pada saat yang sama, alat dan antarmuka pengguna terkait juga harus memainkan peran yang lebih penting dalam membantu pengguna mengidentifikasi aktivitas mencurigakan dengan cepat.

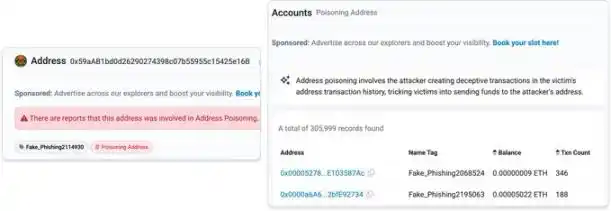

Label alamat beracun di Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Etherscan terus berkomitmen untuk meningkatkan antarmuka browser dan layanan API, untuk membantu pengguna lebih mudah mengidentifikasi serangan semacam ini. Kami secara proaktif menandai alamat palsu, mengidentifikasi dan menyembunyikan transfer token nilai nol, menandai token palsu. Dengan menyediakan data yang telah diatur ini, pengguna tidak perlu menyaring secara manual sejumlah besar catatan transaksi untuk lebih mudah menemukan upaya peracunan alamat potensial.

Seiring dengan peningkatan serangan peracunan dengan bantuan otomatisasi dan transfer debu tingkat tinggi, menyajikan sinyal risiko ini dengan jelas sangat penting untuk membantu pengguna membedakan antara aktivitas mencurigakan dan transaksi sah.