Ripple annonce une refonte complète de la gestion de la sécurité sur le XRP Ledger, en y intégrant des tests assistés par IA, une équipe rouge dédiée, des normes d'examen des amendements plus strictes et une initiative plus large pour moderniser certaines parties de la base de code. Notamment, Ripple lie explicitement la prochaine phase des travaux de sécurité du XRPL à ses ambitions dans les paiements mondiaux, les actifs tokenisés et les infrastructures financières institutionnelles.

Dans son article de blog du 26 mars, Ripple a présenté cette initiative non pas comme une simple mise à niveau d'outils, mais comme un changement structurel dans la manière dont le XRPL est maintenu. Ayo Akinyele, directeur principal de l'ingénierie chez RippleX, a écrit que le XRPL fonctionne depuis 2012 et a, sur cette période, traité plus de 100 millions de registres, facilité plus de 3 milliards de transactions et sécurisé des transferts de valeur de plusieurs milliards. Ripple soutient que cette historique opérationnel est à la fois une force et une complication : une base de code de production de longue date porte des hypothèses héritées, des décisions de conception plus anciennes et des modèles d'ingénierie qui ne correspondent peut-être plus aux exigences d'un réseau plus vaste et plus complexe.

L'argument central de l'entreprise est que l'IA modifie l'équation de la sécurité en facilitant l'exploration des cas limites et des modes de défaillance cachés à grande échelle. « L'IA nous permet de passer du débogage réactif à la découverte proactive et systématique des vulnérabilités, renforçant le registre plus rapidement et avec une plus grande confiance que jamais », a écrit Akinyele. Il a ajouté que pour le XRPL, la résilience « doit être continue : non pas une validation ponctuelle, mais un processus permanent de renforcement, de test et d'amélioration au fur et à mesure que le XRPL évolue. »

Ripple a décomposé le plan en plusieurs couches. L'entreprise a déclaré que l'IA est intégrée tout au long du cycle de vie du développement logiciel via l'analyse de code adversarial, des revues assistées par IA sur chaque demande de tirage (pull request), la modélisation des menaces, la cartographie de la surface d'attaque et des simulations de cas limites et de scénarios de stress qui seraient difficiles à générer manuellement. L'entreprise a également déclaré avoir mis en place une équipe rouge dédiée assistée par IA, concentrée sur la manière dont les fonctionnalités du XRPL interagissent dans des conditions réelles, en particulier là où la logique héritée rencontre les nouvelles fonctionnalités.

Selon Ripple et les développeurs impliqués dans l'initiative, cet effort d'équipe rouge produit déjà des résultats. Dans l'article de blog, Ripple a indiqué que l'équipe a découvert « plus de 10 bogues », seules les problèmes de faible gravité ayant été divulgués publiquement jusqu'à présent et toutes les découvertes étant priorisées pour des correctifs. Dans un post X séparé, Mayukha Vadari a déclaré que l'effort avait déjà été « incroyablement fructueux », ajoutant que l'équipe avait trouvé « un certain nombre de bogues de niveaux de gravité variés ». Elle a décrit le projet comme « exactement le genre de poussée adversarial continue dont le XRPL a besoin alors qu'il continue de croître. »

Ripple profite également de ce moment pour traiter des problèmes plus larges de qualité de code qui dépassent tout bogue individuel. L'article indique que de nombreux problèmes dans les systèmes de longue durée proviennent de faiblesses structurelles telles qu'une sécurité de type limitée, des interactions de fonctionnalités incohérentes, une faible application des invariants et des hypothèses qui ne sont soit pas documentées, soit pas appliquées. La implication est que Ripple n'essaie pas seulement de détecter les vulnérabilités plus tôt, mais aussi de réduire les conditions qui permettent à des classes de vulnérabilités de réapparaître.

Une autre partie majeure de l'annonce concerne la gouvernance autour des amendements. Ripple a déclaré que les changements significatifs seront soumis à plusieurs audits de sécurité indépendants, à des incitations élargies aux programmes de bug bounty, à plus d'« attackathons » et à des critères de préparation plus clairs avant activation. L'entreprise a également déclaré que ces critères seront définis et publiés avec la XRPL Foundation, signalant une tentative de formaliser le seuil de sécurité pour les changements du réseau plutôt que de les évaluer de manière plus souple, au cas par cas.

Notamment, Ripple a également souligné que la prochaine version du XRPL se concentrera sur les corrections de bogues et les améliorations sans introduire de nouvelles fonctionnalités, un choix qui suggère que le renforcement de la pile technique prime sur le déploiement de plus de fonctionnalités. Alors que le XRPL s'aventure plus profondément dans les actifs tokenisés, les paiements et la DeFi institutionnelle, Ripple avance que la prochaine étape de croissance dépend moins de la nouveauté et plus de la capacité du registre à continuer d'élever son seuil de fiabilité publiquement.

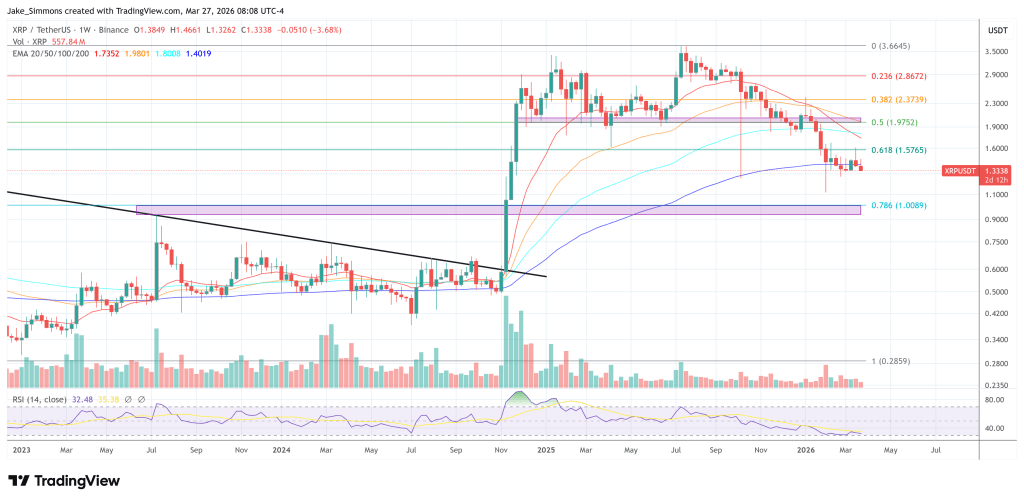

Au moment de la rédaction, le XRP s'échangeait à 1,33 $.