La décision de Google d'avancer à 2029 son calendrier de migration vers la cryptographie post-quantique a eu un impact brutal sur le Bitcoin et la crypto, car l'entreprise n'a pas simplement modifié une date butoir politique. Elle a accompagné cet avertissement d'un nouveau livre blanc soutenant que le cassage de la cryptographie à courbe elliptique 256 bits utilisée par les principales blockchains pourrait nécessiter bien moins de ressources quantiques que ce que beaucoup sur le marché avaient supposé.

C'est le lien que le Partenaire Général de Castle Island Ventures, Nic Carter, a saisi dans une série de publications sur X mardi, affirmant que la réponse à ce que Google avait « vu » était ce document lui-même. Le livre blanc, daté du 30 mars et co-écrit par des chercheurs de Google Quantum AI aux côtés de Justin Drake et Dan Boneh, présente des estimations actualisées pour attaquer la courbe secp256k1 qui se trouve au centre de la sécurité des signatures de l'ère Bitcoin.

Spécifiquement, ce document. C'est une toute nouvelle estimation des ressources qui est considérablement inférieure aux estimations précédentes de ce qu'il faudrait pour casser ECC-256. Avec la participation de l'équipe Google Quantum AI + Justin Drake + Dan Boneh https://t.co/dYRld7HbJY pic.twitter.com/qXlAvzBQkv

— nic carter (@nic_carter) 31 mars 2026

Selon la formulation de Google, l'algorithme de Shor pourrait résoudre le problème cible avec soit pas plus de 1 200 qubits logiques et 90 millions de portes de Toffoli, soit pas plus de 1 450 qubits logiques et 70 millions de portes de Toffoli. Sur une architecture supraconductrice, les auteurs affirment que ces circuits pourraient s'exécuter en quelques minutes avec moins d'un demi-million de qubits physiques.

C'est le vrai choc pour le modèle de menace Bitcoin. Le billet de blog de Google du 25 mars indiquait que l'entreprise était passée à une cible de migration en 2029 en raison des progrès dans le matériel quantique, la correction d'erreurs et les estimations des ressources de factorisation quantique, et précisait qu'elle avait déjà ajusté son modèle de menace pour prioriser la migration post-quantique des services d'authentification. Le document sur la crypto a ensuite donné aux marchés une raison concrète expliquant pourquoi cette échéance aurait pu être avancée.

Le document est également inhabituel dans sa manière de traiter la divulgation. Au lieu de publier les circuits d'attaque dans leur intégralité, les auteurs affirment avoir utilisé une preuve à connaissance nulle pour valider les résultats sans divulguer de détails sensibles. Google a présenté cela comme un choix de divulgation responsable dans un domaine où la discussion publique peut elle-même créer de la peur et de l'instabilité, surtout lorsque les actifs en question sont des instruments au porteur sans couche de recours.

Ce choix a alimenté la réaction sur X. Le partenaire directeur de Dragonfly, Haseeb Qureshi, a qualifié le résultat d'« incroyable », écrivant : « Google Research démontre une implémentation ~20x plus efficace de l'algorithme de Shor qui pourrait casser les clés ECDSA en quelques minutes avec ~500 000 qubits physiques. Google est désormais plus confiant sur une transition post-quantique en 2029. Nous ne regardons plus vers le milieu des années 2030, nous pourrions avoir des ordinateurs quantiques de cette échelle d'ici la fin de la décennie. »

Il a ajouté que Google avait décidé de ne pas publier les circuits réels, mais plutôt une preuve de leur existence. « Ils croient que ce résultat est si grave qu'ils ne publient pas les circuits réels. Ils ont plutôt publié une ZKP (Preuve à Connaissance Zéro) prouvant qu'ils connaissent le circuit quantique avec ces propriétés. C'est très atypique, montrant que Google pense que c'est très sérieux. Toutes les blockchains ont besoin d'un plan de transition ASAP. Le post-quantique n'est plus un exercice », a-t-il ajouté.

C'est incroyable. Google Research démontre une implémentation ~20x plus efficace de l'algorithme de Shor qui pourrait casser les clés ECDSA en quelques minutes avec ~500 000 qubits physiques.

Google est désormais plus confiant sur une transition post-quantique en 2029. Nous ne regardons plus vers le milieu des années 2030,... https://t.co/jGzFk5uLc0 pic.twitter.com/O4V1VbiXkf

— Haseeb >|< (@hosseeb) 31 mars 2026

Le chercheur de l'Ethereum Foundation, Justin Drake, a poussé le même point encore plus loin. « Aujourd'hui est un jour monumental pour l'informatique quantique et la cryptographie. Deux articles révolutionnaires viennent de paraître », a-t-il écrit. « Les résultats sont choquants. Je m'attends à un changement de narratif et à un boost supplémentaire de R&D vers la cryptographie post-quantique. »

Dans une publication séparée, il a ajouté : « Ma confiance en un q-day d'ici 2032 a considérablement augmenté. IMO, il y a au moins 10 % de chances qu'ici 2032, un ordinateur quantique retrouve une clé privée ECDSA secp256k1 à partir d'une clé publique exposée. Bien qu'un ordinateur quantique cryptographiquement pertinent avant 2030 semble encore improbable, c'est sans aucun doute le moment de commencer à se préparer. »

Aujourd'hui est un jour monumental pour l'informatique quantique et la cryptographie. Deux articles révolutionnaires viennent de paraître (liens dans le tweet suivant). Les deux articles améliorent l'algorithme de Shor, tristement célèbre pour craquer le RSA et la cryptographie à courbe elliptique. Les deux résultats se combinent, optimisant des couches séparées de...

— Justin Drake (@drakefjustin) 31 mars 2026

Pour le Bitcoin spécifiquement, la partie la plus importante du document n'est pas une menace future vague pour la « crypto », mais la distinction qu'il établit entre les attaques sur des clés dormantes ou exposées et les attaques sur des transactions en direct. Les auteurs soutiennent que les architectures à horloge rapide telles que les systèmes supraconducteurs et photoniques pourraient最终 permettre des attaques « on-spend » (au moment de la dépense), où une clé publique exposée pendant le flux de transaction est cassée assez rapidement pour devancer le paiement original dans un bloc.

Leur estimation dit explicitement que les systèmes à horloge rapide pourraient résoudre l'ECDLP (Problème du Logarithme Discret de Courbe Elliptique) en environ neuf minutes en moyenne, ce qui place le rythme d'environ 10 minutes par bloc de Bitcoin dangereusement proche de la fenêtre d'attaque. Le document pointe vers les mempools privés et les schémas commit-reveal (engagement-révélation) comme atténuations possibles, mais traite la migration vers la cryptographie post-quantique comme la véritable solution.

Tout aussi important, Google tente de circonscrire la panique. Le document indique que les attaques quantiques sur la preuve de travail de Bitcoin via l'algorithme de Grover ne sont pas une préoccupation pratique « dans les prochaines décennies », arguant que la discussion devrait rester concentrée sur les signatures, et non sur le minage. Cela importe car cela déplace le débat des scénarios d'effondrement du réseau vers la conception des portefeuilles, l'exposition des clés, la confidentialité du mempool et la coordination des mises à niveau.

Le message plus large est difficile à manquer. Le document de Google se termine en exhortant « toutes les communautés de cryptomonnaies vulnérables à rejoindre la migration vers la PQC (Cryptographie Post-Quantique) sans délai », et son calendrier de sécurité distinct pointe désormais vers 2029, et non une date confortablement lointaine au milieu des années 2030.

Le Bitcoin a passé des années à traiter le risque quantique comme un problème à long terme. Ce qui a changé cette semaine, c'est qu'un laboratoire quantique majeur a fourni une estimation technique bien plus serrée de la menace, et certains des observateurs les plus techniquement compétents du secteur ont immédiatement commencé à parler moins de la nécessité de la transition et plus de la rapidité avec laquelle elle doit commencer.

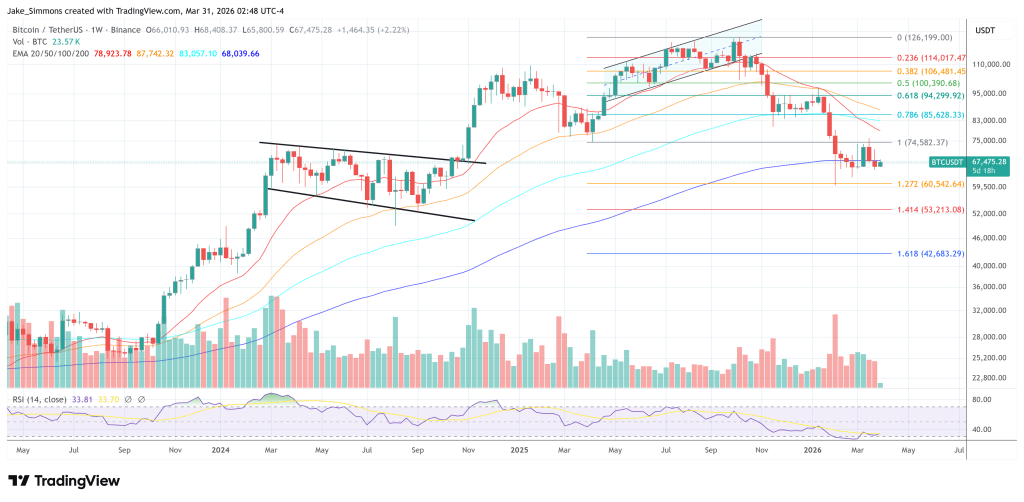

Au moment de la rédaction, le Bitcoin s'échangeait à 67 475 $.