Autor: Frank, PANews

Título original: Menos de 10 céntimos derrumban la liquidez de un millón, el ataque de órdenes podría vaciar los cimientos de liquidez de Polymarket

Una transacción en cadena de menos de 0.1 dólares puede borrar instantáneamente órdenes de market making por valor de decenas de miles de dólares del libro de órdenes de Polymarket. Esto no es una especulación teórica, sino una realidad que está ocurriendo.

En febrero de 2026, un usuario reveló en redes sociales una nueva técnica de ataque dirigida a los market makers de Polymarket. El bloguero BuBBliK lo describió como "elegante y brutal" (elegante & brutal), porque el atacante solo necesita pagar una tarifa de gas de menos de 0.1 dólares en la red Polygon para completar un ciclo de ataque en unos 50 segundos. Mientras tanto, las víctimas, esos market makers y bots de trading automático que colocan órdenes de compra y venta con dinero real en el libro de órdenes, enfrentan múltiples golpes: la eliminación forzosa de sus órdenes, la exposición pasiva de sus posiciones e incluso pérdidas directas.

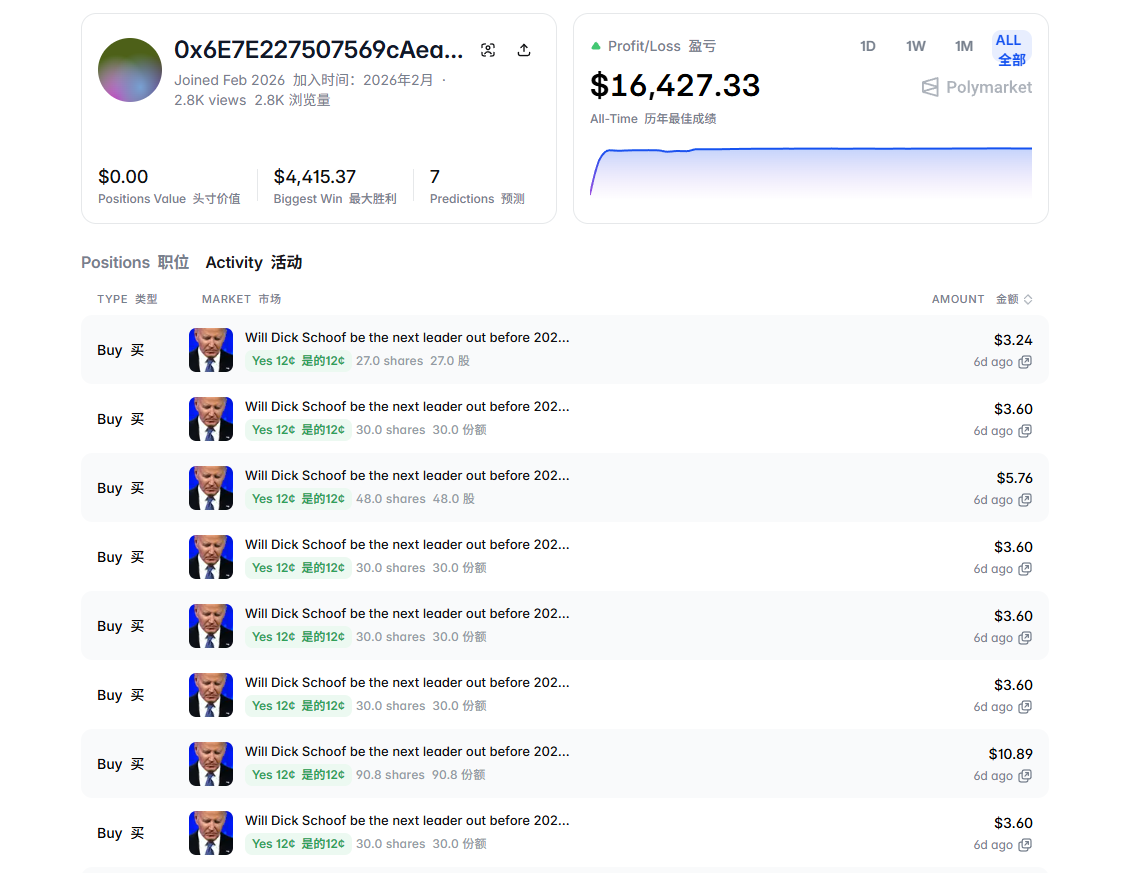

PANews consultó una dirección de atacante marcada por la comunidad y descubrió que esta cuenta se registró en febrero de 2026, participó en solo 7 mercados, pero ya registró una ganancia total de 16,427 dólares, y las ganancias principales se obtuvieron básicamente en un solo día. Cuando un líder del mercado de predicciones valorado en 9 mil millones de dólares ve que sus cimientos de liquidez pueden ser manipulados con un coste de unos pocos céntimos, lo que esto expone va mucho más allá de una simple vulnerabilidad técnica.

PANews analizará en profundidad el mecanismo técnico de este ataque, su lógica económica y su impacto potencial en la industria de los mercados de predicción.

Cómo ocurre el ataque: Una cacería precisa que aprovecha el "desfase temporal"

Para entender este ataque, primero hay que comprender el flujo de transacciones de Polymarket. A diferencia de la mayoría de los DEX, Polymarket, en busca de una experiencia de usuario cercana a la de los exchanges centralizados, adopta una arquitectura híbrida de "emparejamiento fuera de cadena + liquidación en cadena". Los usuarios realizan pedidos y el emparejamiento se completa instantáneamente fuera de cadena, y solo la liquidación final de fondos se envía a la cadena de Polygon para su ejecución. Este diseño permite a los usuarios disfrutar de una experiencia fluida con tarifas de gas cero al colocar órdenes y transacciones en segundos, pero también crea un "desfase temporal" de unos segundos a más de diez segundos entre fuera de cadena y en cadena, y el atacante apuntó precisamente a esta ventana.

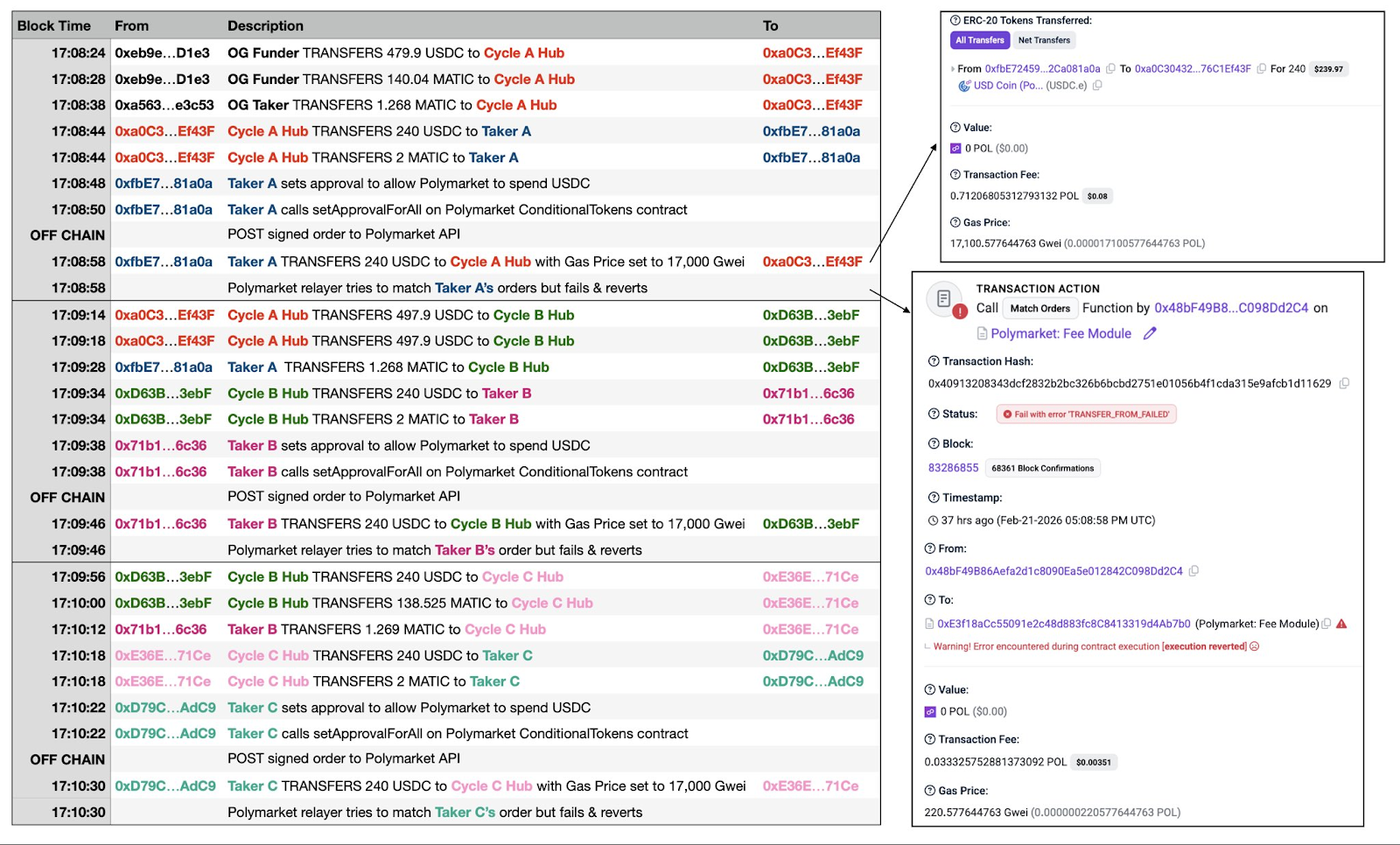

La lógica del ataque no es compleja. El atacante primero coloca una orden de compra o venta normal a través de la API. En este momento, el sistema fuera de cadena verifica que la firma y el saldo son correctos, por lo que la empareja con otras órdenes en el libro de órdenes de otros market makers. Pero casi al mismo tiempo, el atacante inicia una transferencia de USDC en cadena con una tarifa de gas extremadamente alta, transfiriendo todo el dinero de su cartera. Dado que la tarifa de gas es mucho más alta que la configuración predeterminada del relé de la plataforma, esta transacción de "vaciamiento" se confirma prioritariamente en la red. Cuando el relé envía posteriormente el resultado del emparejamiento a la cadena, la cartera del atacante ya está vacía, y la transacción falla y se revierte debido a fondos insuficientes.

Si la historia terminara aquí, solo se habría desperdiciado un poco del gas del relé. Pero el paso realmente fatal es que, aunque la transacción falla en cadena, el sistema fuera de cadena de Polymarket elimina forzosamente del libro de órdenes todas las órdenes de los market makers inocentes que participaron en este emparejamiento fallido. En otras palabras, el atacante usa una transacción destinada al fracaso para "borrar de un golpe" las órdenes de compra y venta que otros colocaron con dinero real.

Usando una analogía: es como pujar en voz alta en una subasta, y en el momento en que cae el martillo, decir "no tengo dinero", pero la casa de subastas confisca todas las placas de identificación de los demás postores normales, haciendo que la subasta fracase.

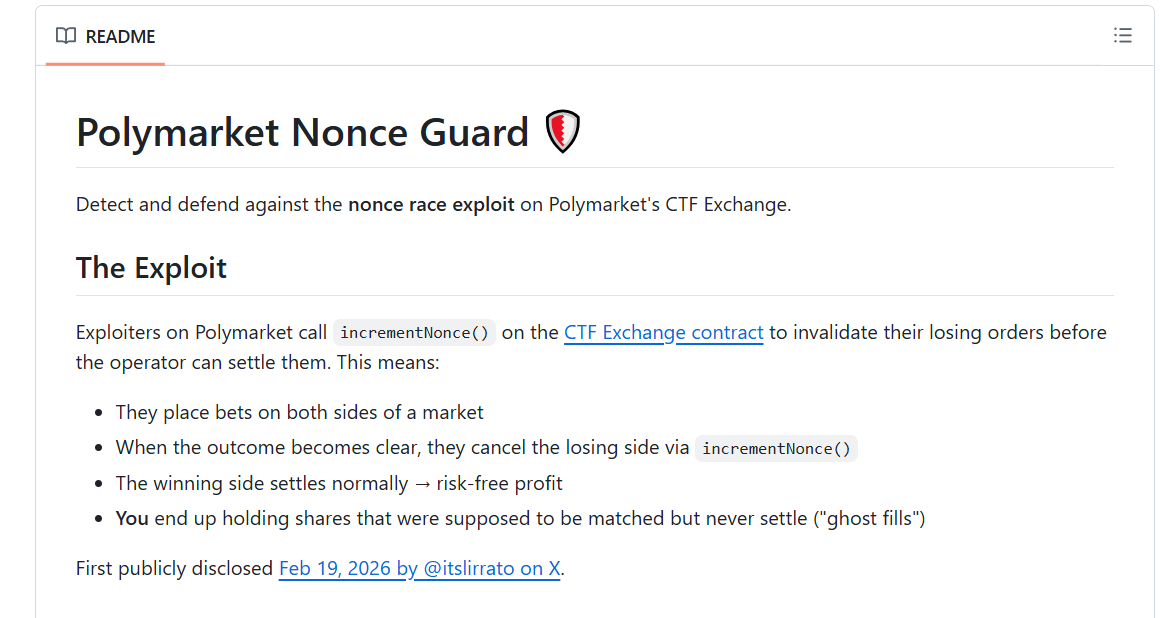

Vale la pena señalar que la comunidad descubrió posteriormente una "versión mejorada" de este ataque, denominada "Ghost Fills" (Ejecuciones fantasma). El atacante ya no necesita adelantarse con una transferencia, sino que después de que la orden se empareja fuera de cadena y antes de la liquidación en cadena, llama directamente a la función del contrato "cancelar todas las órdenes" para que su orden se anule instantáneamente, logrando el mismo efecto. Más astutamente, el atacante puede colocar órdenes en múltiples mercados simultáneamente, observar la tendencia de los precios y luego mantener solo las órdenes favorables para que se ejecuten normalmente, usando este método para cancelar las órdenes desfavorables, creando esencialmente una "opción gratuita" de solo ganar sin perder.

"Economía" del ataque: Unos céntimos de coste, 16 mil dólares de ganancia

Además de eliminar directamente las órdenes de los market makers, esta falta de sincronización entre el estado fuera de cadena y en cadena también se utilizó para cazar bots de trading automatizado. Según el monitoreo del equipo de seguridad de GoPlus, los bots afectados incluyen Negrisk, ClawdBots, MoltBot, entre otros.

El atacante elimina las órdenes de otros, crea "ejecuciones fantasma", estas operaciones en sí mismas no generan ganancias directamente, entonces ¿cómo se gana el dinero?

PANews investigó y descubrió que el atacante tiene principalmente dos caminos para obtener ganancias.

El primero es "monopolizar el market making después de despejar el campo". En condiciones normales, el libro de órdenes de un mercado de predicciones popular tiene múltiples market makers compitiendo por colocar órdenes, el spread entre la mejor oferta de compra (bid) y la mejor oferta de venta (ask) suele ser estrecho, por ejemplo, las órdenes de compra a 49 centavos y las de venta a 51 centavos, los market makers obtienen pequeñas ganancias con un spread de 2 centavos. El atacante, al iniciar repetidamente "transacciones destinadas a fallar", elimina forzosamente todas las órdenes de estos competidores. En este momento, el mercado se queda vacío, y el atacante inmediatamente coloca sus propias órdenes de compra y venta, pero con un spread ampliado significativamente, por ejemplo, órdenes de compra a 40 centavos y órdenes de venta a 60 centavos. Otros usuarios que necesiten operar, al no tener mejores ofertas, se ven obligados a aceptar este precio, y el atacante obtiene ganancias con este "spread monopolístico" de 20 centavos. Este modo se repite cíclicamente: despejar, monopolizar, obtener ganancias, despejar de nuevo.

El segundo camino de ganancia es más directo, es "cazar bots de cobertura". Usemos un ejemplo concreto para explicarlo: Supongamos que el precio del "Sí" en un mercado es de 50 centavos. El atacante, a través de la API, le envía a un bot market maker una orden de compra de "Sí" por 10,000 dólares. El sistema fuera de cadena confirma que el emparejamiento fue exitoso, y la API le dice inmediatamente al bot "has vendido 20,000 acciones de Sí". Después de recibir la señal, el bot, para cubrir el riesgo, inmediatamente compra 20,000 acciones de "No" en otro mercado asociado para asegurar la ganancia. Pero acto seguido, el atacante hace que esa orden de compra de 10,000 dólares falle y se revierta en cadena, lo que significa que el bot en realidad no vendió ningún "Sí". La posición de cobertura que pensó que tenía ahora se convierte en una apuesta unilateral al descubierto, teniendo solo 20,000 acciones de "No" sin la posición corta correspondiente para protegerse. El atacante entonces opera de forma real en el mercado, aprovechando que el bot se ve forzado a vender estas posiciones desprotegidas para obtener ganancias, o arbitra directamente a partir del desplazamiento del precio de mercado.

Desde el lado del coste, cada ciclo de ataque solo requiere pagar una tarifa de gas de menos de 0.1 dólares en la red Polygon, cada ciclo toma unos 50 segundos, teóricamente se pueden ejecutar unas 72 veces por hora. Un atacante configuró un "sistema de ciclo de dos carteras" (Cycle A Hub y Cycle B Hub operando alternativamente), logrando un ataque de alta frecuencia completamente automatizado. Ya hay cientos de transacciones fallidas registradas en cadena.

Y desde el lado de los ingresos, una dirección de atacante marcada por la comunidad consultada por PANews muestra que esta cuenta se registró en febrero de 2026, participó en solo 7 mercados, pero ya obtuvo una ganancia total de 16,427 dólares, con una ganancia máxima única de 4,415 dólares, y las actividades principales de obtención de ganancias se concentraron en una ventana de tiempo muy corta. Es decir, el atacante, con un coste total de gas probablemente inferior a 10 dólares, movilizó ganancias de más de 16,000 dólares en un solo día. Y esto es solo una dirección marcada, las direcciones reales que participaron en el ataque y el monto total de ganancias podrían ser mucho mayores.

Para los market makers afectados, las pérdidas son más difíciles de cuantificar. Un trader que ejecuta un bot en el mercado de 5 minutos de BTC en la comunidad de Reddit dijo que las pérdidas ascendieron a "miles de dólares". Y el daño más profundo radica en el coste de oportunidad por la eliminación forzosa frecuente de órdenes y los gastos operativos por el reajuste forzado de las estrategias de market making.

Un problema más espinoso es que esta vulnerabilidad es un problema de diseño del mecanismo subyacente de Polymarket y no se puede solucionar a corto plazo. A medida que esta técnica de ataque se haga pública, métodos de ataque similares se volverán más comunes, lo que dañará aún más la ya frágil liquidez de Polymarket.

Autodefensa de la comunidad, alertas y el silencio de la plataforma

Hasta la fecha, Polymarket oficialmente no ha emitido una declaración detallada o un plan de reparación para este ataque de órdenes. Algunos usuarios en redes sociales también manifestaron que este bug ya había sido reportado múltiples veces hace meses, pero nunca se le prestó atención. Vale la pena mencionar que anteriormente, Polymarket, al enfrentar el incidente de "ataque de gobernanza" (manipulación de votación del oráculo UMA),同样 eligió un método de manejo que rechazaba los reembolsos (también eligió un método de manejo que rechazaba los reembolsos).

Ante la inacción oficial, la comunidad comenzó a buscar soluciones por su cuenta. Un desarrollador de la comunidad creó espontáneamente una herramienta de monitoreo de código abierto llamada "Nonce Guard". Esta herramienta puede monitorear en tiempo real las operaciones de cancelación de órdenes en la cadena de Polygon, construir una lista negra de direcciones de atacantes y proporcionar señales de alerta general para los bots de trading. Sin embargo, esta solución es esencialmente un parche de monitoreo reforzado y no puede resolver fundamentalmente este tipo de problema de raíz.

En comparación con otros medios de arbitraje, el impacto potencial de este método de ataque podría ser más profundo.

Para los market makers, las órdenes que mantienen con esfuerzo pueden ser eliminadas por lotes sin previo aviso, la estabilidad y previsibilidad de las estrategias de market making se desvanecen, lo que podría sacudir directamente su voluntad de continuar proporcionando liquidez en Polymarket.

Para los usuarios que ejecutan bots de trading automatizado, la señal de ejecución devuelta por la API ya no es confiable. Y los usuarios comunes, durante las transacciones, podrían sufrir grandes pérdidas debido a la liquidez que desaparece instantáneamente.

Y para la propia plataforma Polymarket, cuando los market makers no se atreven a colocar órdenes y los bots no se atreven a cubrirse, la profundidad del libro de órdenes se reducirá inevitablemente, y este ciclo de deterioro se agravará aún más.

Twitter:https://twitter.com/BitpushNewsCN

Grupo de comunicación TG de Bitpush:https://t.me/BitPushCommunity

Suscripción TG de Bitpush: https://t.me/bitpush