Según informes del 2 de abril, el incidente de filtración del código fuente de Claude Code, causado por un error humano de Anthropic, continúa desarrollándose. Actualmente, hackers han aprovechado este tema de interés para difundir un software malicioso de robo de información llamado Vidar a través de repositorios falsos en GitHub.

Señuelo mejorado: Afirman "desbloquear funciones empresariales"

Un informe de monitoreo de la empresa de seguridad Zscaler muestra que un usuario llamado idbzoomh ha creado múltiples repositorios falsos en GitHub.

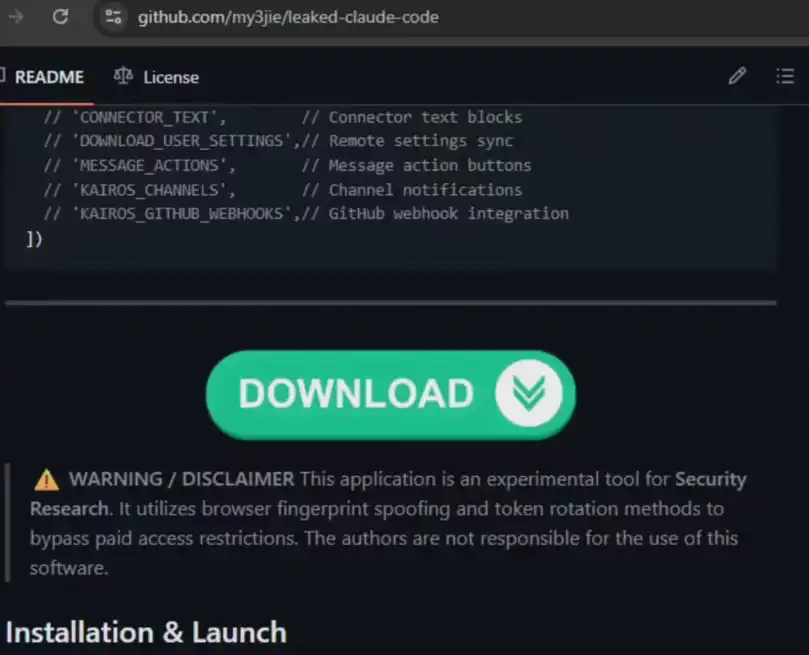

Phishing dirigido: El hacker afirma en la descripción del repositorio ofrecer el código fuente filtrado que "desbloquea funciones empresariales", induciendo a desarrolladores ansiosos por probarlo a que lo descarguen.

Optimización SEO: Para ampliar el impacto, los atacantes optimizaron las palabras clave para los motores de búsqueda, lo que hace que estos repositorios maliciosos aparezcan a menudo en los primeros lugares cuando los usuarios buscan términos como "filtración de código Claude Code".

Perfil del virus: Vidar se infiltra, los datos "se mudan"

Una vez que un usuario cree la información, descargue y ejecute los archivos ejecutables contenidos, el sistema se verá comprometido rápidamente:

Robo de información: El Vidar implantado es un software malicioso muy maduro en la dark web, especializado en cosechar contraseñas de cuentas de navegadores, carteras de criptomonedas y diversos tipos de información personal sensible.

Latencia persistente: El virus también despliega simultáneamente la herramienta de proxy GhostSocks, estableciendo un canal secreto para el control remoto posterior y la retransmisión de datos.

Advertencia de riesgo: Cuidado con los "almuerzos gratis" de canales no oficiales

Los investigadores de seguridad señalan que estos archivos comprimidos maliciosos en repositorios falsos se actualizan con una frecuencia extremadamente alta, lo que les permite eludir fácilmente la detección de seguridad básica. Hasta ahora se han descubierto al menos dos repositorios con técnicas similares, y se sospecha que es el mismo atacante probando diferentes estrategias de propagación.

Observación de la industria: El "encadenamiento" de la seguridad de la IA

Desde el error de empaquetado del código fuente de Anthropic hasta la reutilización del tema de interés por parte de hackers para hacer phishing, este incidente refleja la complejidad de los riesgos de seguridad en la era de la IA. Cuando la comunidad de desarrolladores se convierte en el objetivo, la alfabetización digital básica —no ejecutar archivos binarios de origen desconocido— sigue siendo la última línea de defensa.

El editor recuerda a todos los desarrolladores: Asegúrense de obtener las herramientas a través de los canales oficiales de Anthropic, y no caigan en las trampas cuidadosamente diseñadas por los hackers por curiosidad o por buscar "funciones crackeadas".