Autor original:The Smart Ape

Compilado por: Deep Tide TechFlow

Hace unos días, fui con mi familia a un hotel muy agradable para pasar las vacaciones de fin de año. Un día después de dejar el hotel, mi cartera fue completamente vaciada. No podía entenderlo, ya que no había hecho clic en ningún enlace de phishing ni había firmado ninguna transacción maliciosa.

Después de horas de investigación y con la ayuda de expertos, finalmente entendí lo que sucedió. Todo fue debido a la red Wi-Fi del hotel, una breve llamada telefónica y una serie de errores estúpidos.

Como la mayoría de los entusiastas de las criptomonedas, llevé mi computadora portátil con la idea de trabajar un poco mientras acompañaba a mi familia de vacaciones. Mi esposa insistió en que no trabajara durante esos tres días, y debería haberle hecho caso.

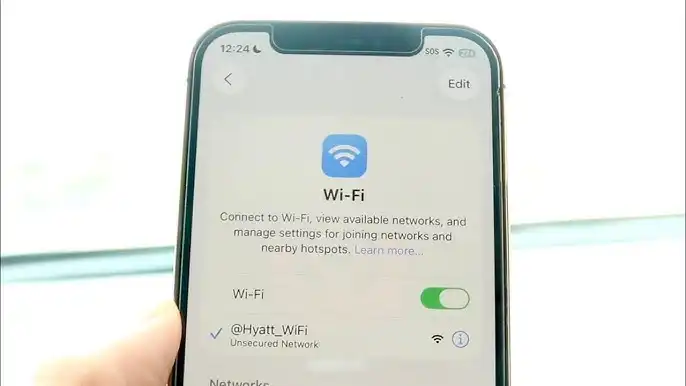

Como los demás huéspedes, me conecté a la red Wi-Fi del hotel. Esta red no requería contraseña, solo un portal cautivo para iniciar sesión.

Trabajé como de costumbre en el hotel sin hacer nada arriesgado: no creé nuevas carteras, no hice clic en enlaces extraños ni visité aplicaciones descentralizadas (dApps) sospechosas. Solo revisé X (Twitter), mis saldos, Discord y Telegram, entre otros.

En un momento, recibí una llamada de un amigo del mundo de las criptomonedas y hablamos sobre el mercado, Bitcoin y temas relacionados. Pero lo que no sabía era que alguien cerca estaba escuchando nuestra conversación y se dio cuenta de que estaba involucrado en criptomonedas. Este fue mi primer error. A través de nuestra conversación, la persona supo que usaba la cartera Phantom y que era un usuario con fondos considerables.

Esto hizo que me eligiera como objetivo.

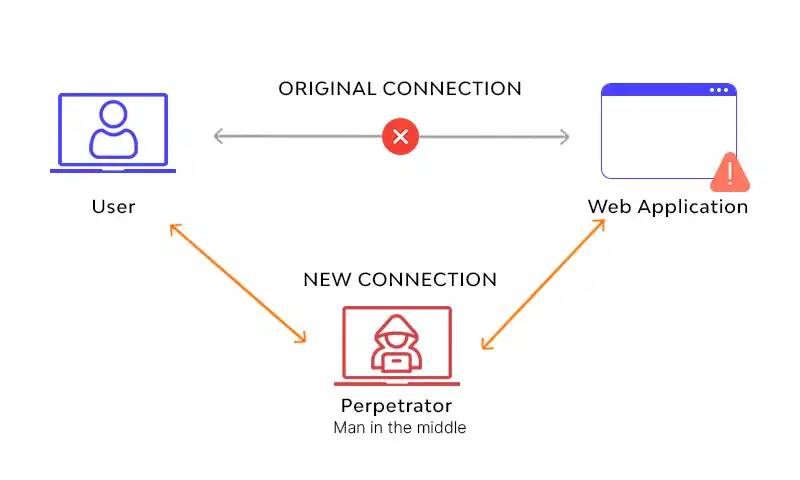

En las redes Wi-Fi públicas, todos los dispositivos comparten la misma red, y la visibilidad entre dispositivos es mayor de lo que imaginas. Hay pocas medidas de protección reales entre los usuarios, lo que abre la puerta a un "ataque de intermediario" (Man-in-the-Middle Attack). El atacante actúa como un intermediario que se inserta sigilosamente entre tú e Internet, como si leyera y alterara tu correo antes de que llegue a destino.

Mientras navegaba por la web en el Wi-Fi del hotel, un sitio web parecía cargarse normalmente, pero en realidad, se inyectó código malicioso adicional detrás de la página. No noté nada extraño en ese momento. Si hubiera tenido instaladas algunas herramientas de seguridad, podría haber detectado estos problemas, pero lamentablemente, no era el caso.

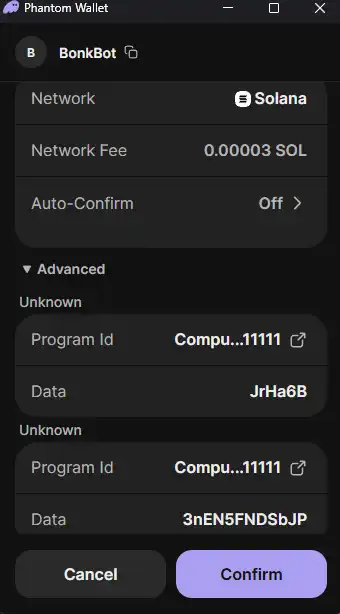

Normalmente, los sitios web pueden solicitar que firmes ciertas operaciones con tu cartera. La cartera Phantom muestra una ventana emergente donde puedes aprobar o rechazar. Generalmente, confías en el sitio y el navegador y firmas sin preocupaciones. Sin embargo, ese día no debería haberlo hecho.

class="ql-align-justify">Justo cuando estaba realizando un intercambio de tokens en la plataforma @JupiterExchange, el código malicioso activó una solicitud de cartera que reemplazó mi operación normal de intercambio. Podría haber detectado que era una solicitud maliciosa revisando los detalles de la transacción, pero como ya estaba realizando la operación en Jupiter, no sospeché nada.Ese día no firmé ninguna transacción para transferir fondos, sino que firmé una autorización. Esta fue la razón por la que mis activos fueron robados días después.

El código malicioso no me pidió directamente que enviara SOL (Solana), porque eso habría sido demasiado obvio. En su lugar, solicitó que "autorizara el acceso", "aprobase la cuenta" o "confirmase la sesión". En términos simples, básicamente le di permiso a otra dirección para actuar en mi nombre.

Aprobé porque asumí erróneamente que estaba relacionado con mi operación en Jupiter. El mensaje que apareció en Phantom parecía técnico, no mostraba cantidades ni indicaba una transferencia inmediata.

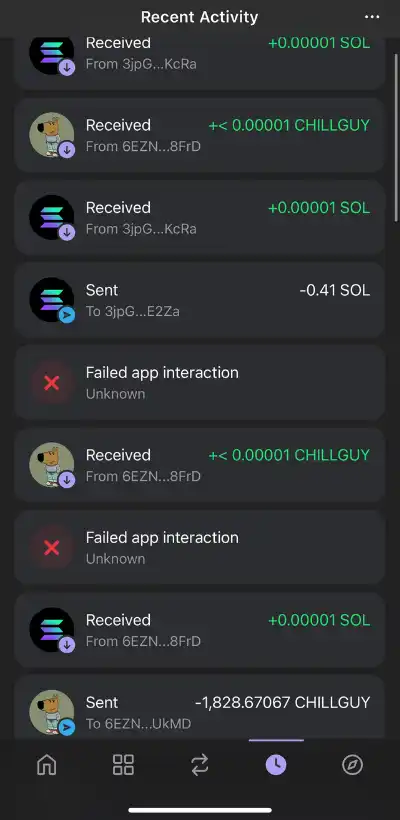

Y eso fue todo lo que el atacante necesitaba. Esperó pacientemente hasta que me fui del hotel para actuar. Transfirió mis SOL, extrajo mis tokens y movió mis NFT a otra dirección.

Nunca pensé que esto me pasaría a mí. Afortunadamente, no era mi cartera principal, sino una cartera caliente para operaciones específicas, no para mantener activos a largo plazo. Aun así, cometí muchos errores y me considero el principal responsable.

En primer lugar, nunca debería haberme conectado al Wi-Fi público del hotel. Debería haber usado el punto de acceso de mi teléfono móvil.

Mi segundo error fue hablar de criptomonedas en un área pública del hotel, donde muchas personas pudieron escuchar nuestra conversación. Mi padre siempre me advirtió que nunca dejara que los demás supieran que estoy involucrado en criptomonedas. Esta vez tuve suerte, ya que algunas personas incluso han sufrido secuestros o cosas peores por sus activos加密.

Otro error fue que aprobé la solicitud de la cartera sin prestar toda mi atención. Como estaba seguro de que provenía de Jupiter, no la analicé detenidamente. La realidad es que cada solicitud de cartera debe revisarse cuidadosamente, incluso en aplicaciones de confianza. Las solicitudes pueden ser interceptadas y no provenir realmente de la aplicación que crees.

Al final, perdí alrededor de 5000 dólares de una cartera secundaria. Aunque no es lo peor que podría haber pasado, sigue siendo muy frustrante.