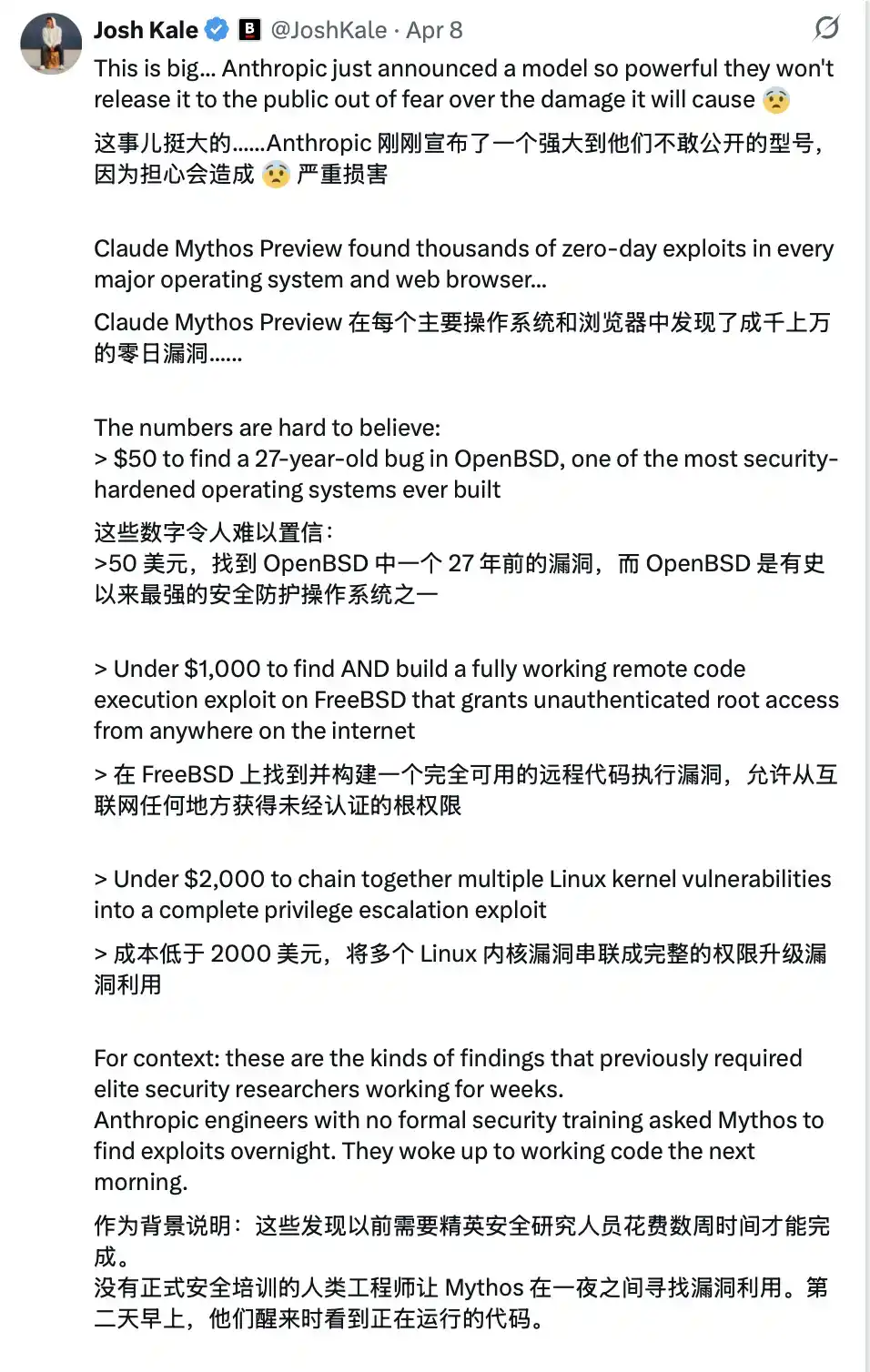

Nota del editor: A medida que la capacidad de la IA comienza a acercarse a los límites de las "herramientas universales", el significado de la ciberseguridad también está cambiando. Ya no se trata solo de defenderse contra hackers, virus o filtraciones de datos, sino que está evolucionando hacia un juego de "capacidad asimétrica".

Con el lanzamiento de Claude Mythos por parte de Anthropic, que demuestra una capacidad de descubrimiento de vulnerabilidades cercana a la de expertos de primer nivel, los ciberataques están entrando en una nueva fase más sigilosa y automatizada. La seguridad personal está pasando de ser una "opción" a una "necesidad". Por un lado, el umbral de ataque se está reduciendo; por otro, la eficiencia de los ataques está aumentando exponencialmente. Esto significa que la "seguridad pasiva" será cada vez más insostenible.

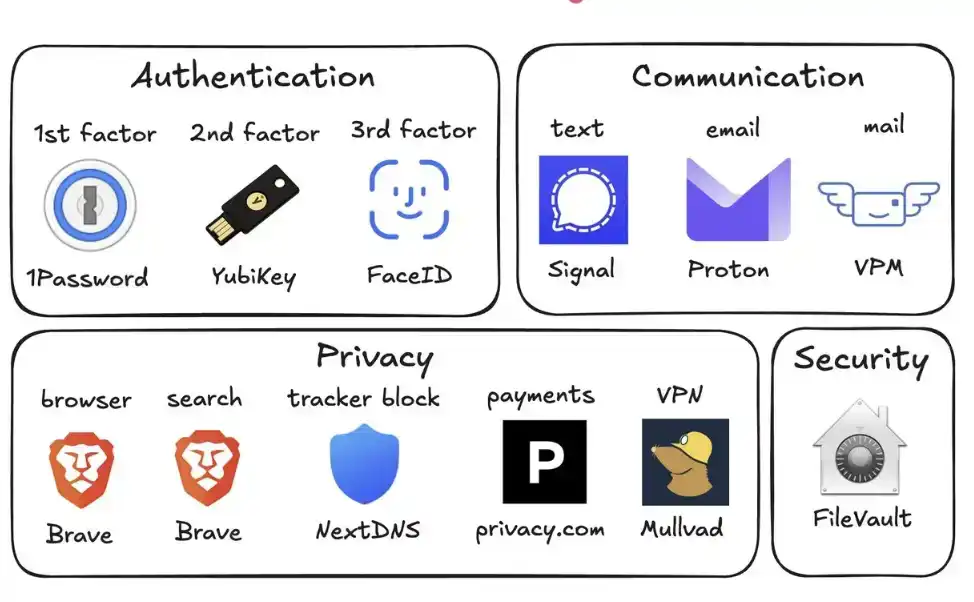

En este contexto, la lista de "higiene digital" propuesta por el cofundador de OpenAI, Andrej Karpathy, ofrece un camino de acción práctico. En la era de la IA, la seguridad ya no es un "remedio después de que ocurra un problema", sino "parte del comportamiento diario". Autenticación de identidad, aislamiento de permisos, minimización de la información y reestructuración de los hábitos de comportamiento. Los 15 pasos, que parecen triviales, esencialmente reconstruyen un límite de seguridad que un usuario común puede controlar.

El verdadero riesgo no está en si te conviertes en un objetivo de ataque, sino en si estás completamente desprevenido cuando el ataque ocurra.

A continuación, el texto original:

Puede afirmarse con certeza: en lo que respecta a la ciberseguridad, ya no hay espacio para la pereza.

El lanzamiento ayer por parte de Anthropic del trascendental Mythos marca un punto de inflexión del que no hay vuelta atrás.

Esta tecnología aún no es pública, pero una vez que caiga en manos de actores malintencionados (y esto es casi inevitable)... te enfrentarás a un ciberataque extremadamente avanzado, y la mayoría de las personas ya será demasiado tarde incluso antes de que se den cuenta de que han sido comprometidas.

Es como el "virus COVID-19" del mundo del software.

Y es por eso que, a partir de ahora, tu ciberseguridad debe ser a prueba de fugas.

La Guía de Higiene Digital de Karpathy

El año pasado, Andrej Karpathy (@karpathy, cofundador de OpenAI) compiló una "Guía de Higiene Digital", sistematizando los métodos básicos para protegerse en la era de la IA.

Es una de las guías más dignas de considerar como punto de partida que he visto.

A continuación, todas las medidas de seguridad que deberías tomar en esta era de incertidumbre:

1. Usa un gestor de contraseñas (ej: 1Password)

Genera contraseñas aleatorias únicas para cada cuenta que tengas. Una vez que un servicio es vulnerado, los atacantes suelen usar esas credenciales para realizar "ataques de relleno de credenciales". Un gestor de contraseñas elimina por completo este riesgo y, además, las completa automáticamente, por lo que en la práctica es incluso más rápido que reutilizar contraseñas.

2. Configura claves de seguridad de hardware (ej: YubiKey)

Es un dispositivo físico que actúa como una segunda verificación para iniciar sesión. El atacante debe "tener el objeto físico" para acceder a tu cuenta. En comparación, los códigos de verificación por SMS son fáciles de interceptar mediante ataques de SIM swapping (cuando alguien se hace pasar por ti ante tu operadora para transferir tu número a su teléfono).

Se recomienda comprar 2-3 YubiKeys y guardarlas en lugares separados para evitar quedar bloqueado fuera de tus cuentas si pierdes una.

3. Activa la autenticación biométrica por completo

Como Face ID, lector de huellas dactilares, etc., actívalos en el gestor de contraseñas, aplicaciones bancarias y apps importantes. Esta es la tercera capa de verificación: tú "mismo". Nadie puede robar tu cara de una base de datos.

4. Trata las preguntas de seguridad como contraseñas

Preguntas como "¿Cuál es el apellido de soltera de tu madre?" se pueden encontrar en internet en 10 segundos. Debes generar respuestas aleatorias y guardarlas en tu gestor de contraseñas. Nunca proporciones información real.

5. Activa el cifrado de disco

En Mac se llama FileVault, en Windows se llama BitLocker. Si te roban el ordenador, el cifrado convierte el dispositivo en un "ladrillo" inútil, en lugar de entregar todos tus datos. Activarlo toma 2 minutos y funciona automáticamente en segundo plano.

6. Reduce los dispositivos de domótica (smart home)

Cada "dispositivo inteligente" es esencialmente un ordenador conectado a internet, a menudo con micrófono. Recopilan datos constantemente, se conectan con frecuencia y son vulnerados a menudo. Tu monitor de aire conectado no necesita saber tu ubicación precisa. Menos dispositivos significan menos puntos de entrada para un ataque.

7. Usa Signal para comunicarte

Signal ofrece cifrado de extremo a extremo, nadie (incluida la propia plataforma, los operadores o cualquier interceptor) puede leer el contenido. Los SMS normales e incluso iMessage retienen metadatos (quién, cuándo, frecuencia de contacto). Activa la "autodestrucción de mensajes" (ej: 90 días) para evitar que el historial se convierta en un riesgo.

8. Usa un navegador centrado en la privacidad (ej: Brave)

Basado en Chromium, compatible con extensiones de Chrome, la experiencia de uso es casi idéntica.

9. Cambia tu motor de búsqueda predeterminado a Brave Search

Tiene su propio índice independiente (a diferencia de DuckDuckGo, que depende de Bing). Si una búsqueda no da buenos resultados, puedes añadir "!g" para saltar a Google. La versión de pago cuesta unos 3 dólares al mes, vale la pena: te conviertes en un cliente, no en un "producto que se vende".

10. Usa tarjetas de crédito virtuales (ej: Privacy.com)

Genera un número de tarjeta único para cada comercio y establece límites de gasto. Incluso puedes poner un nombre y dirección aleatorios. Si el comercio es vulnerado, solo se filtrará un número de tarjeta de un solo uso, no tu identidad financiera real.

11. Usa una dirección postal virtual

Servicios como Virtual Post Mail reciben tu correo físico, escanean el contenido y te permiten verlo online.

Tú decides qué quieres destruir y qué quieres que te reenvíen. Así evitas tener que dar tu dirección familiar real a todo tipo de comercios desconocidos en cada compra online.

12. No hagas clic en enlaces de correos electrónicos

Las direcciones de correo son extremadamente fáciles de falsificar. Con la ayuda de la IA, los correos de phishing actuales son casi indistinguibles de los reales. En lugar de hacer clic en un enlace, escribe la URL manualmente e inicia sesión en el sitio web correspondiente por tu cuenta.

Además, desactiva la carga automática de imágenes en el correo, ya que las imágenes incrustadas se usan a menudo para rastrear si has abierto un email.

13. Usa VPN de forma estratégica (ej: Mullvad)

Una VPN (Red Privada Virtual) puede ocultar tu dirección IP (el número único que identifica tu dispositivo y ubicación) a los servicios que visitas. No es necesario tenerla activa todo el día, pero es crucial activarla al usar Wi-Fi público o al acceder a servicios en los que confías menos.

14. Configura el bloqueo de anuncios a nivel de DNS (ej: NextDNS)

El DNS se puede entender como la "guía telefónica" que usan tus dispositivos para "encontrar sitios web". Bloquear a este nivel significa que los anuncios y los rastreadores se detienen antes de que se carguen.

Y funciona para todas las aplicaciones y navegadores de tu dispositivo.

15. Instala herramientas de monitorización de red (ej: Little Snitch)

Muestra qué aplicaciones de tu ordenador se están conectando a internet, cuántos datos están enviando y hacia dónde van. Cualquier aplicación que "envíe datos con una frecuencia anormalmente alta" es motivo de alerta y probablemente debería desinstalarse directamente.

Actualmente, Mythos sigue estando solo en manos del bando defensivo del Project Glasswing (como Anthropic, Apple, Google, etc.). Pero modelos con capacidades similares caerán pronto en manos de actores malintencionados (probablemente en menos de 6 meses, o incluso antes).

Por eso es imperativo fortalecer tus defensas de seguridad lo antes posible. Invertir 15 minutos ahora en configuraciones puede ayudarte a evitar una serie de problemas graves en el futuro.

Mantente seguro y que te vaya bien.