Autor: Yash Chandak

Título original: Stop Saying ‘We Need Privacy’

Compilación y edición: BitpushNews

Si tu cartera es pública, tu vida es pública. La gente puede mirar tu saldo, tus transacciones, tus posiciones y tu momento de entrada, y luego decir ligeramente que son "solo datos". Por eso la "privacidad" siempre regresa como una narrativa perdurable.

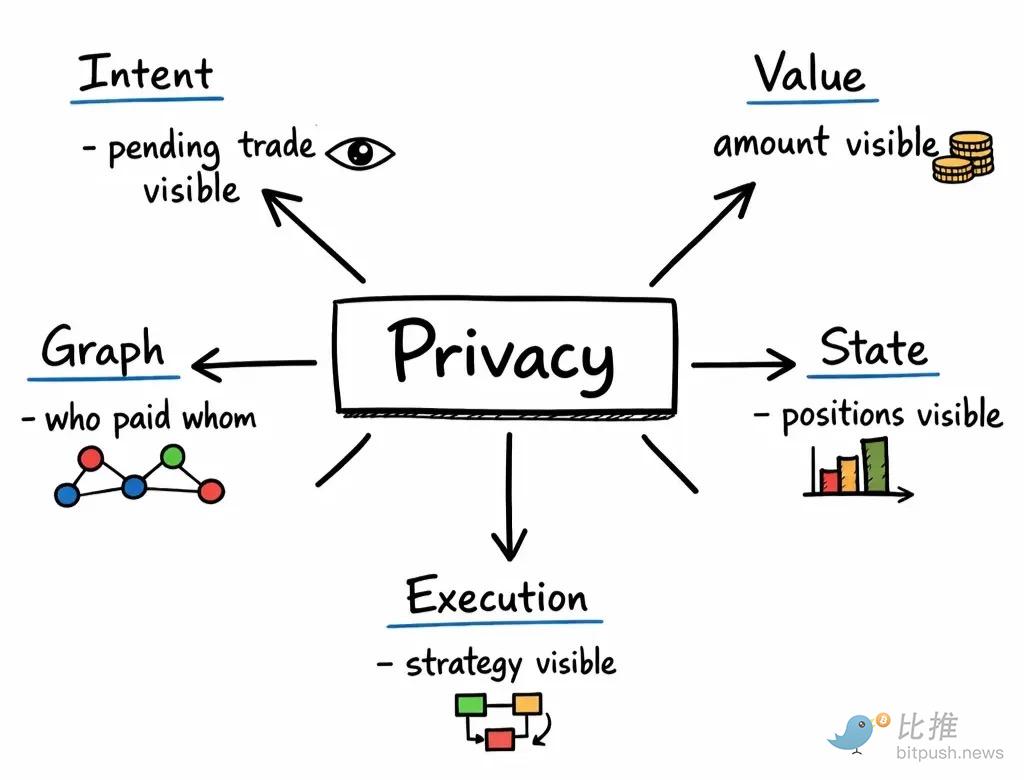

El problema es que la "privacidad" no es una sola función. En realidad son cinco problemas distintos.

Escribo este artículo para ayudarte a entender, la próxima vez que publiques en Twitter "Necesitamos privacidad", qué es exactamente lo que estás pidiendo.

Cuando la gente menciona la privacidad, a menudo se refiere a cosas completamente diferentes:

-

Privacidad de intención (Intent privacy): Un observador no debería ver tu transacción antes de que se complete.

-

Privacidad de valor (Value privacy): Tu salario, patrimonio neto o el tamaño de tus transacciones no deberían ser fácilmente observables.

-

Privacidad de estado (State privacy): Las posiciones, umbrales de liquidación, estado de las bóvedas y el inventario no deberían ser públicos por defecto.

-

Privacidad de ejecución (Execution privacy): No se debería poder inferir tu estrategia a través de qué rutas activas y cómo las activas.

-

Privacidad de gráfico (Graph privacy): Un observador no debería poder mapear a quién le pagas, a quién donas o con quién colaboras.

Muchos "protocolos de privacidad" solo resuelven uno o dos de estos problemas, filtrando el resto. La mayoría de las filtraciones ocurren en los límites: carteras, Llamadas a Procedimiento Remoto (RPC, el puente entre la cartera y la blockchain), relés, puentes entre cadenas, exchanges y la previsibilidad del comportamiento humano.

Este es un marco para aclarar el panorama de la industria: primero identifica la superficie que quieres proteger, y luego busca herramientas para proteger esa superficie.

Privacidad de intención

En muchas cadenas, las transacciones no pasan directamente de tu cartera al bloque. En cambio, primero permanecen en una sala de espera pública llamada "mempool", donde las transacciones pendientes son visibles antes de ser incluidas en un bloque. Si puedes ver un intercambio (swap) pendiente, puedes reaccionar ante él. Esto crea oportunidades para los bots de Máximo Valor Extraíble (MEV). Estos bots son sistemas automatizados de alta velocidad que monitorean el mempool de la blockchain para buscar y explotar oportunidades de transacción rentables, como arbitraje, liquidaciones y ataques sándwich.

Por ejemplo, un bot puede detectar tu solicitud de intercambio, comprar antes que tú, haciendo que el precio fluctúe en tu contra, y luego vender justo después de ti, para obtener una diferencia de precio. Tú completas la transacción, pero a un peor precio.

La privacidad de intención aborda este período específico de unos 12 segundos. Su objetivo es ocultar los detalles de la transacción hasta que el observador no tenga tiempo de reaccionar.

Entrega de transacciones privadas

La forma más práctica de garantizar la privacidad en la entrega de transacciones es cambiar su ruta. Tu cartera aún crea una transacción firmada normal. La diferencia es a dónde se envía. En lugar de transmitirse al mempool público, la transacción se envía a un endpoint privado, que la reenvía a los constructores de bloques (Block Builders). Estos constructores ensamblan bloques candidatos ordenando transacciones, y finalmente un validador publica uno de esos bloques.

Esto es lo que ofrecen sistemas como Flashbots Protect: una ruta que mantiene tu transacción lejos del mempool público antes de que entre en un bloque.

Flashbots también está investigando un concepto llamado SUAVE (Subasta Unificada Única para Expresión de Valor), que enmarca el problema como "el flujo de órdenes en sí mismo es un sistema". La idea es recoger las intenciones de los usuarios en un entorno privado, ejecutar una subasta para determinar quién las ejecuta, y luego liquidar el resultado en Ethereum y otras cadenas.

Aunque aún está evolucionando, este método establece una dirección clara: la privacidad debería aplicarse antes de que la transacción toque el mempool público.

La razón por la que este método funciona es también su contrapartida. Funciona porque los bots públicos nunca pueden verla con anticipación. La contrapartida es que la tubería privada y los constructores sí la ven con anticipación. Solo reduces la audiencia, no eliminas por completo la visibilidad anticipada.

Mempool encriptado

Los mempools encriptados apuntan a proporcionar una privacidad más fuerte, asegurando que nadie (incluidos los constructores) pueda ver la transacción antes de que sea incluida en un bloque.

La red ve, no una transacción legible, sino un blob binario encriptado. Los observadores pueden ver que se ha enviado algo, pero no pueden saber qué es.

El descifrado solo ocurre después de que la orden se ha bloqueado. Un diseño común es usar el descifrado umbral (threshold decryption), donde la autoridad para descifrar se divide entre un comité (Shutter Network los llama Keypers). Cada miembro del comité posee un fragmento. Cuando es necesario revelar el contenido, se publican suficientes fragmentos para reconstruir la clave de descifrado, permitiendo así la transacción.

Este método elimina el problema de que "la tubería privada puede leer todo por adelantado", pero introduce nuevas suposiciones: el comité debe estar en línea y no coludirse.

La privacidad de intención termina cuando se publica el bloque. A menos que la combines con privacidad de valor, estado o ejecución on-chain, la información contenida en el bloque se expondrá como de costumbre.

Privacidad de valor

La privacidad de valor responde a una pregunta simple: ¿Puedo transferir dinero sin que el mundo vea cuánto envío?

En una cadena pública normal, la respuesta es no. Cada transacción publica directamente el monto, y así es como todos verifican los saldos.

Los "sistemas blindados (Shielded systems)" cambian esto separando dos cosas:

-

El monto (se mantiene privado)

-

La prueba de que se siguen las reglas (se mantiene pública)

En el nivel inferior, el sistema almacena tus fondos como registros privados. Puedes imaginarlos como recibos encriptados. Cada recibo representa una cierta cantidad, pero solo el propietario sabe cuánto hay dentro.

Cuando gastas:

-

Pruebas que posees un recibo válido.

-

Pruebas que no lo has gastado antes.

-

Creas nuevos recibos para el receptor (y te das cambio a ti mismo).

-

Publicas una prueba que demuestra que el monto total transferido es igual al monto total recibido.

La cadena se encarga de verificar esta prueba. Si la prueba es válida, la transacción se acepta, pero el monto oculto sigue siendo desconocido para el mundo exterior. Este es el diseño central detrás de las transferencias blindadas de Zcash, y el caso clásico de privacidad de valor en producción. Penumbra usa el mismo concepto general en sus pools blindados multi-activo, donde todo el valor reside dentro del pool privado y las transferencias se realizan mediante pruebas en lugar de montos visibles.

Pero esta privacidad tiene limitaciones. Incluso si las matemáticas son perfectas, la privacidad puede fallar. Las filtraciones generalmente surgen del comportamiento del usuario:

-

Si depositas un monto muy específico y luego retiras exactamente el mismo monto más tarde, un observador puede adivinar que es la misma persona.

-

Si entras y sales del pool privado en cuestión de minutos, la sincronización se convierte en una pista.

-

Si solo unas pocas personas usan el pool privado, el conjunto de anonimato (Anonymity set) es pequeño.

-

Si transfieres fondos inmediatamente a una cuenta de exchange conocida que requiere KYC, reconectas la identidad.

Entonces, la privacidad de valor oculta los números dentro del sistema, pero no oculta automáticamente los patrones de comportamiento alrededor de ese sistema.

Privacidad de gráfico

La privacidad de gráfico se preocupa por las relaciones. Incluso si ocultas el monto, el ledger público aún puede revelar patrones: a quién envías, de quién recibes, con qué frecuencia y el tamaño de los montos. Con el tiempo, este mapa de red puede ser más revelador que los saldos.

La mayoría de los métodos de privacidad de gráfico se dividen en dos categorías:

La primera es la no vinculación mediante agrupación (Pooled unlinkability). Esta es la idea de "mezclar" (mixing). Muchos usuarios envían fondos al mismo pool, y luego los retiran de una manera que, a nivel público, no se puede vincular un retiro específico con un depósito específico. La cadena aún muestra depósitos y retiros.

La privacidad proviene de la ambigüedad. Los observadores pueden ver depósitos y retiros, pero no pueden emparejarlos de manera confiable. Cada retiro podría pertenecer lógicamente a muchos participantes. Este es el mecanismo central de sistemas de mezclado como Tornado Cash. Cuanto más grande es el pool, menos seguro puede estar un observador sobre cualquier vínculo único.

Si el pool está activo y mucha gente deposita la misma cantidad, te desapareces entre la multitud. Si el pool es pequeño, la multitud se desmorona y el gráfico resurge a través del tiempo y los montos.

Otra forma de romper el gráfico es dejar de reutilizar la misma dirección de recepción.

Si cada pago se envía a una dirección pública, tu historial de recepción se convierte en una fuente pública permanente. Cualquiera puede agrupar estos pagos y asumir que pertenecen a la misma persona.

Las direcciones stealth (stealth addresses) pueden cambiar este patrón. Cada pago ya no se envía a un destino único, sino que llega a una nueva dirección que parece no tener relación con la anterior. El remitente genera una dirección de un solo uso para ese pago, a la que solo el destinatario previsto puede acceder. Para un observador externo, parece que los fondos van a direcciones no relacionadas entre sí.

Esto no oculta el monto ni el remitente. Resuelve un problema más estrecho al evitar que los extraños vinculen todos los pagos a la misma identidad. ERC-5564 busca estandarizar este模式 para Ethereum. No oculta el remitente ni el monto, pero hace que "todos los pagos a Alice" dejen de ser obvios.

La privacidad del gráfico aún puede filtrarse a través del comportamiento. Si después de retirar del pool siempre puenteas inmediatamente al mismo lugar, creas un nuevo punto de enlace. Si retiras y immediately te conectas a un exchange con KYC, la identidad se recupera al instante. Si mantienes los mismos hábitos de tiempo, el gráfico se vuelve adivinable. Estos sistemas rompen los enlaces directos, pero no borran tu huella.

Privacidad de estado

La privacidad de estado apunta a resolver problemas específicos de DeFi. Tu saldo, posiciones, umbrales de liquidación, composición de bóvedas e inventario no deberían poder ser leídos por cualquiera que tenga un explorador de bloques.

Esto es importante porque el "estado público" se convierte en una fuga de estrategia. Si tu posición es visible, otros participantes pueden predecir tu comportamiento, cuándo serás liquidado y qué podrías hacer a continuación. Peor aún, pueden actuar en tu contra. Una cartera con una línea de liquidación visible es básicamente un marcador público.

Entonces, ¿qué cambia la privacidad de estado a nivel inferior?

En una cadena normal, el estado es algo en lo que se consensúa y se puede leer. Los protocolos de préstamo mapean direcciones a detalles de posición. Las bóvedas mapean direcciones a participaciones y deudas. Esto es lo que los indexadores y bots rastrean.

Los sistemas de estado privado dejan de escribir estos detalles en texto plano. Reemplazan el "estado público indexado por tu dirección" con "estado privado representado por registros ocultos" y obligan a que las actualizaciones de estado vayan acompañadas de pruebas de que la actualización sigue las reglas.

Aquí está la forma más simple de entenderlo:

-

Todavía realizas acciones como "depositar garantía", "pedir prestado", "rebalancear" o "intercambiar".

-

La cadena aún debe hacer cumplir restricciones como "tu préstamo no puede exceder lo permitido por tu garantía", "no puedes crear valor de la nada" y "no puedes gastar dos veces el mismo saldo privado".

-

Pero la cadena hace cumplir estas restricciones verificando pruebas, no leyendo tus posiciones.

Por eso la privacidad de estado y las pruebas de conocimiento cero (ZK proofs) a menudo van de la mano. Necesitas algo que declare "esta actualización es válida" mientras mantiene los números subyacentes en privado.

Un ejemplo concreto es Aztec. Su diseño se centra en la ejecución privada del lado del cliente, donde la red se encarga de verificar las pruebas y los compromisos (commitments). Esto permite que existan posiciones sin necesidad de almacenarse como tablas legibles en la cadena. Puedes realizar operaciones similares a DeFi, y la cadena pública solo ve transiciones de estado verificadas por pruebas, no tus posiciones原始.

¿Dónde se filtra la privacidad de estado? Todavía principalmente en los límites.

Si tienes una posición privada, pero定期 sales a un exchange descentralizado (DEX) público, el tamaño y el momento de esas salidas pueden reconstruir tu comportamiento. Si entras y sales de puentes entre cadenas en patrones predecibles, creas enlaces. Si dependes de guardianes (keepers) públicos para liquidaciones, tu posición "privada" aún necesita某种 interfaz con el mundo exterior, y esa interfaz podría filtrar información.

Además, la privacidad de estado dificulta la composabilidad. DeFi público es como Lego porque todos pueden leer todo. DeFi privado debe responder: "¿Cómo interactúan dos contratos cuando ninguno puede ver el interior del otro?" Cuanto más compleja es la composición, más cuidadoso debe ser el diseño.

La privacidad de estado es donde la privacidad evoluciona de "ocultar una transferencia" a "ocultar una postura financiera continua", por eso es más difícil de lograr, más útil, pero también更容易 colapsar en los límites.

Privacidad de ejecución

Este tipo de privacidad va un nivel más profundo. No solo oculta saldos o posiciones, sino también cómo ocurre el cálculo. Esto es crucial para subastas, emparejamientos, lógica de solucionadores (solvers), estrategias de liquidación, tipos de órdenes privadas y任何 escenario donde la estrategia sea explotada una vez visible.

Hay dos métodos comunes:

-

Una utiliza Entornos de Ejecución Confiables (TEEs). El contrato se ejecuta dentro de un enclave de hardware, las entradas se descifran dentro del enclave, las salidas se encriptan y se verifica mediante attestation que se ejecutó el código correcto. Secret Network y Oasis Sapphire son ejemplos que usan este método para obtener ejecución privada con menor sobrecarga de pruebas. La contrapartida es la confianza en el hardware y el riesgo de ataques de canal lateral.

-

El otro método utiliza pruebas de conocimiento cero (ZK proofs) para la ejecución privada. El sistema produce evidencia de que el programa se ejecutó correctamente, pero no revela las entradas privadas que impulsaron la ejecución. Este método es conceptualmente puro, pero通常 requiere muchas herramientas y rendimiento, y a menudo se lanza en un alcance limitado antes de generalizarse.

La privacidad de ejecución es débil en las mismas áreas que otros tipos de privacidad: sincronización, interacciones en los límites y capa de acceso.

RPC: Donde se resuelve la privacidad

Incluso si tu privacidad on-chain es perfecta, si tu cartera usa Infura o Alchemy, ese proveedor de RPC puede ver tu dirección IP, las direcciones que controlas (porque consultaste sus saldos), con qué contratos interactúas y tus patrones de tiempo.

En 2022, ConsenSys admitió públicamente que el RPC predeterminado de MetaMask (Infura) recopila direcciones IP y de cartera. Esta es la razón por la que la privacidad del协议 a menudo falla en la práctica: la capa de acceso filtra todo antes de que la criptografía tenga la oportunidad de actuar.

Por lo tanto, la privacidad está moldeada por el contexto. Diferentes contextos moldean el diseño de la privacidad de diferentes maneras.

El trading necesita principalmente privacidad de intención. Los pagos necesitan privacidad de valor y privacidad de gráfico del lado del receptor. DeFi anhela la privacidad de estado. Los puentes entre cadenas agregan puntos de correlación. Las instituciones desean confidencialidad同时 tener un camino de verificación y rendición de cuentas.

Por lo tanto, la pregunta "¿Qué modelo de privacidad ganará?" suele ser incorrecta.

La pregunta más precisa es: ¿Qué superficie estás protegiendo? ¿Qué suposiciones estás haciendo? ¿Y dónde más se filtrará la información cuando los usuarios interactúen con el mundo real?

Twitter:https://twitter.com/BitpushNewsCN

Grupo de Telegram de比推:https://t.me/BitPushCommunity

Suscripción a Telegram de比推: https://t.me/bitpush