Un atacante de criptomonedas aparentemente tomó el control de una billetera multisig de una ballena minutos después de que fuera creada hace 44 días, y ha estado drenando y lavando fondos por etapas desde entonces.

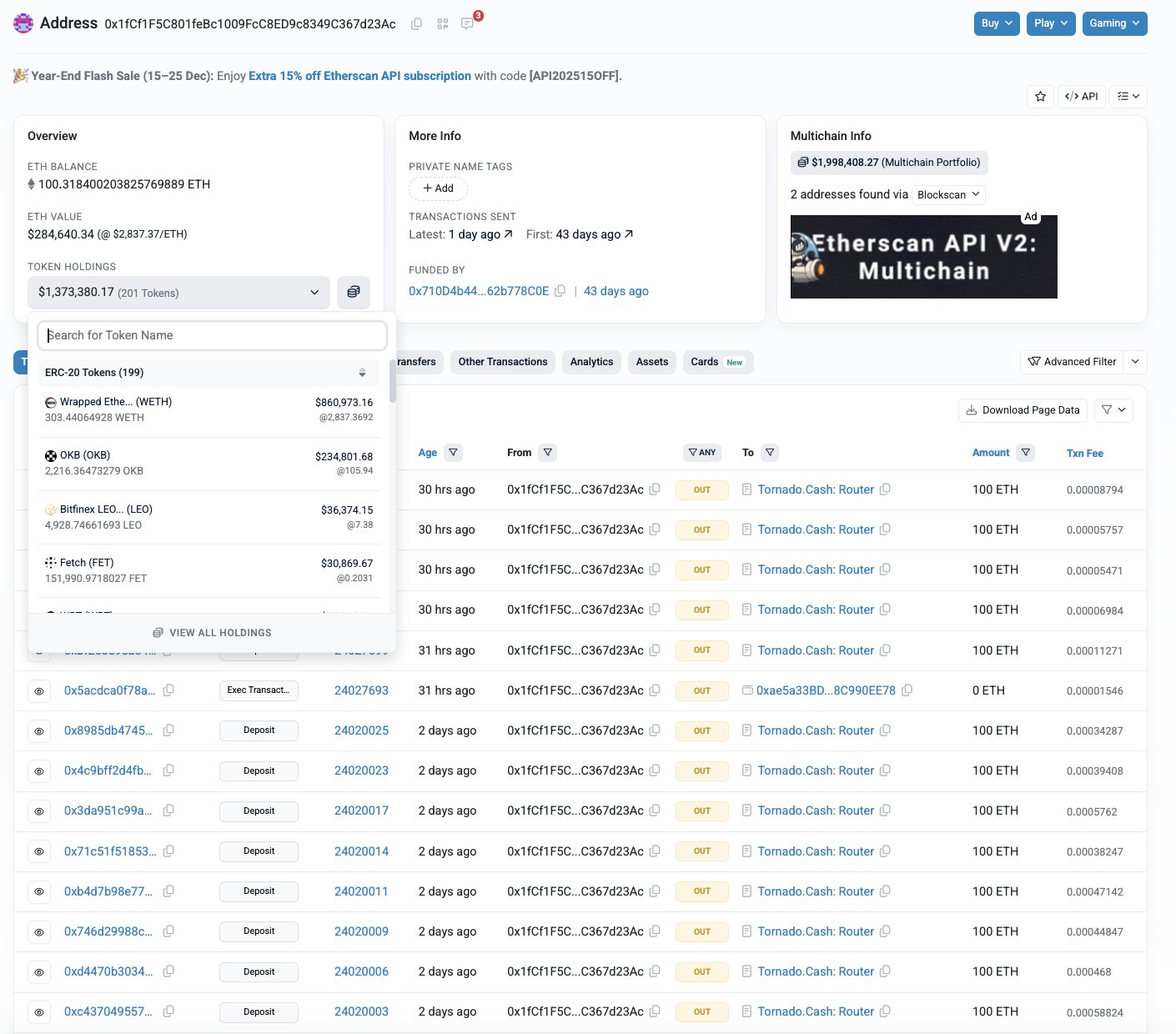

En una publicación del jueves en X, la firma de seguridad blockchain PeckShield informó que una billetera multisig de una ballena había sido drenada de aproximadamente $27.3 millones debido a un compromiso de la clave privada. PeckShield señaló que el atacante ha lavado alrededor de $12.6 millones, o 4,100 Ether (ETH), a través de Tornado Cash y retenido aproximadamente $2 millones en activos líquidos, mientras también controla una posición larga apalancada en Aave (AAVE).

Sin embargo, nuevos hallazgos de Yehor Rudytsia, jefe de forense en Hacken Extractor, indican que las pérdidas totales pueden exceder los $40 millones y que el incidente probablemente comenzó mucho antes, con los primeros signos de robo que se remontan al 4 de noviembre.

Rudytsia dijo a Cointelegraph que la billetera multisig etiquetada como "comprometida" quizás nunca fue controlada significativamente por la víctima. Los datos onchain muestran que la multisig fue creada por la cuenta de la víctima el 4 de noviembre a las 7:46 am UTC, pero la propiedad fue transferida al atacante solo seis minutos después. "Muy probablemente el actor del robo creó esta multisig y transfirió fondos allí, luego rápidamente cambió el propietario para ser él mismo", dijo Rudytsia.

Relacionado: El spear phishing es la táctica principal de hackers norcoreanos: Cómo mantenerse seguro

El atacante juega a largo plazo

Una vez en control, el atacante parece haber actuado con paciencia. Hizo depósitos en Tornado Cash en lotes durante varias semanas, comenzando con 1,000 ETH el 4 de noviembre y continuando hasta mediados de diciembre en transacciones más pequeñas y escalonadas. Aproximadamente $25 millones en activos también permanecen en la multisig aún controlada por el atacante, según Rudytsia.

También expresó preocupación sobre la estructura de la billetera. La multisig estaba configurada como "1-de-1", lo que significa que solo se requería una única firma para aprobar transacciones, "lo cual no es conceptualmente una multisig", añadió Rudytsia.

Abdelfattah Ibrahim, auditor de aplicaciones descentralizadas (DApp) en Hacken, dijo que varios vectores de ataque siguen siendo posibles. Estos incluyen malware o infostealers en el dispositivo del firmante, ataques de phishing que engañan a los usuarios para aprobar transacciones maliciosas, o malas prácticas de seguridad operacional como almacenar claves en texto plano o usar la misma máquina para múltiples firmantes.

"Prevenir esto implicaría aislar los dispositivos de firma como dispositivos fríos y verificar las transacciones más allá de la interfaz de usuario", dijo Ibrahim.

Relacionado: La comunidad de Balancer propone un plan para distribuir fondos recuperados de un hackeo

Modelos de IA capaces de explotar contratos inteligentes

Como informó Cointelegraph, una investigación reciente de Anthropic y el grupo Machine Learning Alignment & Theory Scholars (MATS) encontró que los principales modelos de IA de hoy ya son capaces de desarrollar exploits reales y rentables para contratos inteligentes.

En pruebas controladas, Claude Opus 4.5 de Anthropic, Claude Sonnet 4.5 y GPT-5 de OpenAI generaron colectivamente exploits por valor de $4.6 millones, mostrando que la explotación autónoma es técnicamente factible utilizando modelos disponibles comercialmente.

En pruebas adicionales, Sonnet 4.5 y GPT-5 fueron desplegados contra casi 2,850 contratos inteligentes lanzados recientemente sin vulnerabilidades conocidas. Los modelos descubrieron dos fallos de día cero previamente desconocidos y produjeron exploits por valor de $3,694, un poco más que el costo de API de $3,476 requerido para generarlos.

Revista: 2026 es el año de la privacidad pragmática en cripto — Canton, Zcash y más