In the past decade, hardware wallets have been a key consensus for crypto asset security. However, as on-chain transactions become more frequent and attack methods more complex, the limitations of this approach are starting to show. Security is no longer just about whether the private key is stored offline; it also includes transaction signing, network interaction, supply chain trust, and long-term risks posed by future quantum computing. The next generation of crypto security is shifting from "relying on a more secure device" to "relying on a more reliable system architecture."

I. Hardware Wallets: Once the Most Trusted Security Solution

In the self-custody of crypto assets, hardware wallets have long been considered the most secure choice. The cold storage philosophy represented by brands like Ledger and Trezor has almost become a consensus for many crypto users: the private key is stored in an offline device, transactions require physical device confirmation, making it difficult for hackers to directly access user assets from the network.

For a long time, this logic held true. A non-networked device indeed blocks most remote attacks. For early crypto users, hardware wallets provided a simple, clear, and tangible sense of security.

But as the scale of crypto assets grows larger, on-chain transactions become more frequent, and attack methods become more sophisticated, one question has become increasingly important: Are hardware wallets still secure enough? Are they merely the mainstream solution at this stage, rather than the final form of crypto security?

It is against this backdrop that more and more security researchers are starting to focus on a new direction: isolated crypto wallets, which protect private keys and transaction signing through clearer system isolation.

II. Re-examining Hardware Wallets: Trust Costs Remain Behind Security

Hardware wallets seem secure, but their security actually relies on many premises.

First, users need to trust the device manufacturer. For example, is the device firmware secure enough? Has the supply chain been tampered with? Has the secure chip undergone reliable audits? For ordinary users, it is almost impossible to verify these questions independently.

Second, firmware updates can also introduce risks. Hardware wallets need continuous system updates to fix vulnerabilities and support new features, but users find it difficult to judge whether an update is entirely trustworthy. Often, users have no choice but to trust the manufacturer.

Additionally, the physical device itself carries risks. The device can be lost, stolen, confiscated, or even targeted by physical attacks. Even if the device itself is not compromised, the recovery seed phrase used by users to restore a wallet can become a new risk point.

Therefore, the issue with hardware wallets is not that they are "insecure," but that their security still depends on the device, the manufacturer, and the supply chain. For an industry that emphasizes decentralization and trust minimization, this dependency is being re-evaluated.

III. Practical Challenges of Hardware Wallets: Needing to Connect to Networked Devices for Transactions

The core security promise of a hardware wallet is that the private key never leaves the device. However, in real-world use, transactions ultimately need to be broadcast to the blockchain network.

This means that when a hardware wallet signs a transaction, it typically needs to interact with a phone, computer, or other networked device. Whether via USB, Bluetooth, or QR codes, this interaction process creates a potential risk point.

Many attacks do not require directly stealing the private key. Attackers may tamper with transaction information, making the user think they are signing a legitimate transaction while actually authorizing a malicious operation. They may also use malicious contracts, fake websites, clipboard hijacking, and other methods to trick users into completing dangerous operations unknowingly.

This is also a practical limitation of hardware wallets: the device itself can be offline, but the user's transaction process can hardly be completely offline.

If users want to further enhance security, they can use a more stringent air-gapped device, which is completely offline and only transmits data via methods like QR codes. However, this method is more complex to operate, and ordinary users find it difficult to maintain long-term. Ultimately, most people make a trade-off between security and convenience.

Thus, the industry is beginning to consider another possibility: instead of relying on users to operate devices correctly every time, why not separate private key management, signing, and the networking环节 more clearly in the system design.

IV. Isolated Crypto Wallets: Isolating Risks Within the System Design

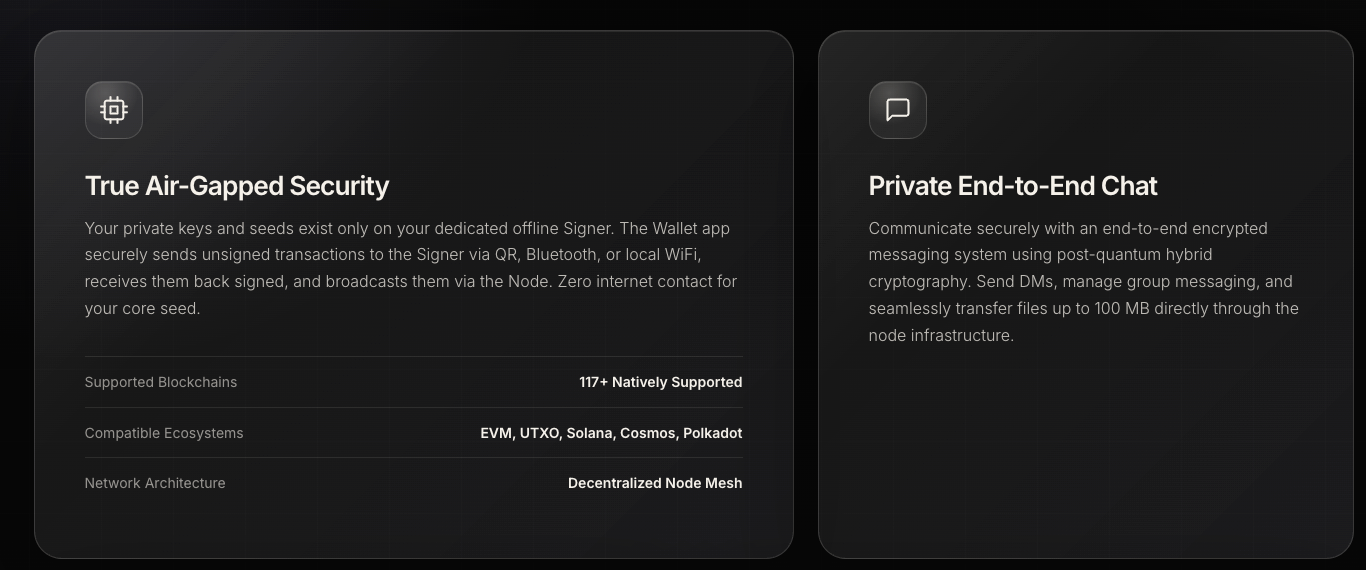

The core idea of an isolated crypto wallet is not complex: place private key management, transaction signing, and network broadcasting in different environments.

Simply put, the private key and signing environment should remain offline as much as possible, without direct contact with the internet; the networked part is only responsible for sending already signed transactions to the blockchain and cannot access the private key.

The benefit of this design is that even if the networked part is attacked, attackers can only access signed transaction data and cannot directly obtain the private key. For users, this is equivalent to placing the most important asset key in a more enclosed, harder-to-reach environment.

The difference from traditional hardware wallets lies in the fact that hardware wallets rely more on a specific device to achieve isolation, while isolated crypto wallets emphasize the structural design of the entire system. Security does not entirely depend on a particular hardware device but on whether the key, signing, and network are truly separated.

This is also the meaning of "architecture as security": security is not just about buying a secure device; it's about isolating dangerous pathways from the very beginning.

V. Post-Quantum Security: Future Risks Are Entering Real-World Discussion Early

Beyond current attack risks, another issue receiving industry attention is quantum computing.

Many encryption systems today rely on cryptographic algorithms like Elliptic Curve Cryptography and RSA, which are still considered secure in traditional computing environments. However, if quantum computers achieve sufficient capability in the future, these algorithms may face the risk of being cracked.

This may sound like a distant future problem, but the global cryptography community has already started preparing in advance. The U.S. National Institute of Standards and Technology (NIST) has already released the first set of post-quantum cryptography standards in 2024, indicating that post-quantum security has moved from theoretical discussion to practical application preparation.

This issue is particularly important for crypto assets because once blockchain assets are exposed to risk, the impact could be long-term. More notably, there is an attack strategy called "harvest now, decrypt later." This means attackers can collect data today and attempt decryption later when quantum computing matures.

Therefore, post-quantum security is not an issue to consider only after quantum computers truly mature. For users and projects holding assets long-term, early planning is itself part of the security strategy.

VI. Hardware-Free Security Model: Reducing Dependency on a Single Device

Behind the isolated architecture lies a new way of thinking about security.

The traditional hardware wallet approach reduces risk through a single physical device. It stores the private key inside the device, making it harder for attackers to access it from the network. This method is effective and has been validated by the market.

But the hardware-free security model attempts to further reduce dependency on specific devices. It focuses on the question: Can certain attack vectors be made inherently difficult to execute through system design?

This approach brings several changes.

First, users no longer need to rely entirely on a single hardware manufacturer. Second, security is no longer completely tied to a specific chip or device. Third, if the system itself can be open-source and undergo community audits, security judgments can become more transparent.

This is not to say hardware wallets have no value. Hardware devices may still be important tools in the security architecture. But in the next generation of crypto security infrastructure, they might not be the sole core but rather part of the overall security architecture.

VII. Lock.com: An Early Explorer in This Direction

In this field, Lock.com is currently one of the earlier projects explicitly exploring isolated signing architecture and post-quantum security.

Lock.com is still in the early access stage and has not been fully released to the public. It attempts to integrate private key management, offline signing, and post-quantum cryptographic approaches into a single hardware-free architecture, aiming to reduce the dependency on physical devices and manufacturer trust inherent in traditional hardware wallets.

As the project is still in its early stages, many technical details and product features need further refinement. But directionally, it represents an emerging trend in the industry: future wallet security may no longer be just about whether the device is secure enough, but also about whether the system architecture is sufficiently clear and the isolation sufficiently thorough.

VIII. Crypto Infrastructure Evolving from Point Tools to Complete Systems

The emergence of hardware-free wallets is not an isolated phenomenon. It reflects a trend towards the overall upgrade of crypto infrastructure.

In the past, wallets, communication, storage, and transaction execution were often scattered across different products. Users needed to combine various tools themselves and bear many operational risks. In the future, these functions may be integrated into more complete infrastructures.

At the same time, user judgment of security is also changing. In the past, many relied on brand and device reputation. Now, more and more users and developers are focusing on whether the code is open source, whether the system is auditable, and whether the architecture is transparent.

In other words, the sense of security is shifting from "I trust this brand" to "I can understand and verify this system."

In this trend, the direction represented by Lock.com is an imagination of the next generation of security infrastructure: security is not attached to a single device or manufacturer but is embedded in the system architecture itself.

IX. The Industry Is Changing the Question

An important shift is occurring in the crypto security field.

In the past, the most common user question was: Which hardware wallet should I buy?

Now, more and more people are starting to ask: Which security architecture should I trust?

This change in questions indicates a deepening understanding of security within the industry. Hardware wallets have indeed protected a vast number of user assets over the past decade, and their historical value is undeniable. However, as attack methods evolve, quantum computing risks enter discussions, and new isolated architectures emerge, whether hardware devices remain the ultimate answer is no longer so certain.

The next generation of crypto security infrastructure will likely reduce dependency on single physical devices, relying more on system design, key isolation, and more forward-looking cryptographic schemes.

This transformation has already begun.