Theo tổ chức an ninh mạng phi lợi nhuận Security Alliance (SEAL), gần đây đã có sự gia tăng các trình rút tiền crypto được tải lên trang web thông qua lỗ hổng trong thư viện JavaScript front-end mã nguồn mở React.

React được sử dụng để xây dựng giao diện người dùng, đặc biệt là trong các ứng dụng web. Đội ngũ React đã tiết lộ vào ngày 3/12 rằng một hacker mũ trắng, Lachlan Davidson, đã tìm thấy một lỗ hổng bảo mật trong phần mềm của họ cho phép thực thi mã từ xa không xác thực, điều này có thể cho phép kẻ tấn công chèn và chạy mã của riêng chúng.

Theo SEAL, các actor xấu đã sử dụng lỗ hổng CVE-2025-55182 để âm thầm thêm mã rút ví vào các trang web crypto.

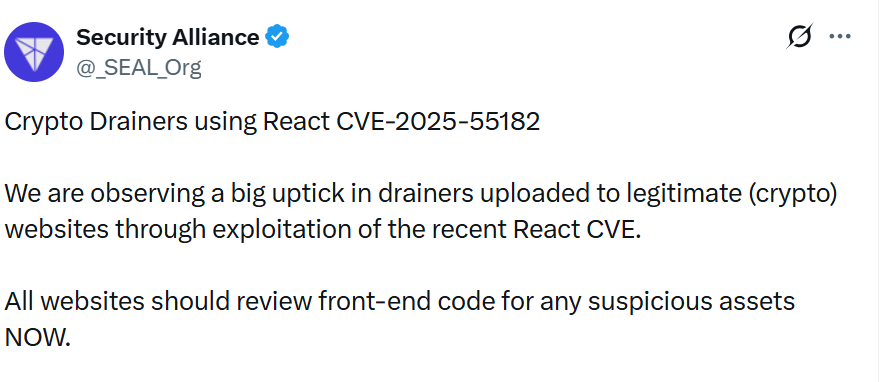

“Chúng tôi đang quan sát thấy sự gia tăng lớn của các trình rút tiền được tải lên các trang web crypto hợp pháp thông qua khai thác CVE gần đây của React. Tất cả các trang web nên xem tra mã front-end để tìm bất kỳ tài sản đáng ngờ nào NGAY BÂY GIỜ,” SEAL Team cho biết.

“Cuộc tấn công không chỉ nhắm mục tiêu vào các giao thức Web3! Tất cả các trang web đều có nguy cơ. Người dùng nên thận trọng khi ký BẤT KỲ chữ ký ủy quyền nào.”

Các trình rút ví thường lừa người dùng ký vào một giao dịch thông qua các phương pháp như cửa sổ bật lên giả mạo cung cấp phần thưởng hoặc các chiến thuật tương tự.

Các trang web có cảnh báo lừa đảo nên kiểm tra mã

Theo SEAL Team, các trang web bị ảnh hưởng có thể đột nhiên bị đánh dấu là có nguy cơ lừa đảo mà không có giải thích. Họ khuyến nghị các chủ trang web nên thực hiện các biện pháp phòng ngừa để đảm bảo không có trình rút tiền ẩn nào có thể gây rủi ro cho người dùng.

“Quét máy chủ để tìm CVE-2025-55182. Kiểm tra xem mã front-end của bạn có đột nhiên tải tài sản từ các máy chủ mà bạn không nhận ra không. Kiểm tra xem có bất kỳ tập lệnh nào được tải bởi mã front-end của bạn là JavaScript bị làm xáo trộn không. Kiểm tra xem ví có hiển thị đúng người nhận trên yêu cầu ký chữ ký không,” họ nói.

Liên quan: Cuộc tấn công crypto ‘Zoom giả’ của Triều Tiên hiện là mối đe dọa hàng ngày: SEAL

“Nếu dự án của bạn đang bị chặn, đó có thể là lý do. Vui lòng xem xét mã của bạn trước khi yêu cầu gỡ cảnh báo trang lừa đảo,” SEAL Team nói thêm.

React đã phát hành bản sửa lỗi cho lỗ hổng

Đội ngũ React đã công bố bản sửa lỗi cho CVE-2025-55182 vào ngày 3/12 và khuyên bất kỳ ai đang sử dụng react-server-dom-webpack, react-server-dom-parcel, react-server-dom-turbopack, nên nâng cấp ngay lập tức và đóng lỗ hổng.

“Nếu mã React ứng dụng của bạn không sử dụng máy chủ, ứng dụng của bạn không bị ảnh hưởng bởi lỗ hổng này. Nếu ứng dụng của bạn không sử dụng framework, bundler hoặc bundler plugin hỗ trợ React Server Components, ứng dụng của bạn không bị ảnh hưởng bởi lỗ hổng này,” đội ngũ nói thêm.

Tạp chí: Gặp gỡ các thám tử crypto onchain chống tội phạm tốt hơn cả cảnh sát