Quyết định của Google về việc rút ngắn lộ trình chuyển đổi mật mã hậu lượng tử về năm 2029 đã gây chấn động mạnh trong thế giới Bitcoin và tiền mã hóa, bởi công ty không chỉ đơn thuần thay đổi thời hạn chính sách. Họ đi kèm cảnh báo đó với một sách trắng mới, lập luận rằng việc phá vỡ mật mã đường cong elliptic 256-bit được sử dụng rộng rãi trên các blockchain lớn có thể yêu cầu ít tài nguyên lượng tử hơn nhiều so những gì thị trường từng giả định.

Đó là mối liên hệ mà Nic Carter, Đối tác Chung của Castle Island Ventures, đã nắm lấy trong một loạt bài đăng trên X vào thứ Ba, lập luận rằng câu trả lời cho việc Google đã "thấy" gì chính là báo cáo này. Sách trắng, có ngày 30 tháng 3 và được đồng tác giả bởi các nhà nghiên cứu từ Google Quantum AI cùng với Justin Drake và Dan Boneh, đưa ra các ước tính cập nhật cho việc tấn công đường cong secp256k1 vốn là trung tâm của bảo mật chữ ký trong kỷ nguyên Bitcoin.

Specifically, this paper. It’s a brand new resource estimate that’s wildly lower than prior estimates of what it would take to break ECC-256. Featuring the Google Quantum AI team + Justin Drake + Dan Boneh https://t.co/dYRld7HbJY pic.twitter.com/qXlAvzBQkv

— nic carter (@nic_carter) March 31, 2026

Theo công thức của Google, thuật toán Shor có thể giải quyết vấn đề mục tiêu với không quá 1.200 qubit logic và 90 triệu cổng Toffoli, hoặc không quá 1.450 qubit logic và 70 triệu cổng Toffoli. Trên một kiến trúc siêu dẫn, các tác giả cho biết các mạch này có thể chạy trong vài phút với ít hơn nửa triệu qubit vật lý.

Đó là cú sốc thực sự đối với mô hình đe dọa Bitcoin. Bài đăng trên blog ngày 25 tháng 3 của Google cho biết công ty đã chuyển sang mục tiêu chuyển đổi vào năm 2029 do những tiến bộ trong phần cứng lượng tử, sửa lỗi và ước tính tài nguyên phân tích lượng tử, và cho biết họ đã điều chỉnh mô hình đe dọa để ưu tiên chuyển đổi hậu lượng tử cho các dịch vụ xác thực. Báo cáo về tiền mã hóa sau đó đã cho thị trường một lý do cụ thể giải thích tại sao thời hạn đó có thể đã được thay đổi.

Báo cáo cũng khác thường trong cách xử lý tiết lộ thông tin. Thay vì công bố đầy đủ các mạch tấn công, các tác giả cho biết họ đã sử dụng một bằng chứng không tiết lộ thông tin (zero-knowledge proof) để xác thực kết quả mà không làm rò rỉ các chi tiết nhạy cảm. Google coi đây là một lựa chọn công bố có trách nhiệm trong một lĩnh vực mà việc thảo luận công khai tự nó có thể tạo ra sợ hãi và bất ổn, đặc biệt khi các tài sản được đề cập là các công cụ mang tính sở hữu mà không có lớp khắc phục.

Lựa chọn đó đã trực tiếp ảnh hưởng đến phản ứng trên X. Đối tác quản lý của Dragonfly, Haseeb Qureshi, gọi kết quả này là "điên rồ", và viết: "Google Research chứng minh một triển khai thuật toán Shor hiệu quả hơn ~20 lần, có thể phá vỡ khóa ECDSA trong vòng vài phút với ~500K qubit vật lý. Google giờ đây tự tin hơn về việc chuyển đổi hậu lượng tử vào năm 2029. Chúng ta không còn nhìn vào giữa những năm 2030 nữa, chúng ta có thể có máy tính lượng tử quy mô này vào cuối thập kỷ này."

Ông nói thêm rằng Google quyết định không công bố các mạch thực tế, mà thay vào đó là công bố một bằng chứng rằng chúng tồn tại. "Họ tin rằng kết quả này nghiêm trọng đến mức họ không công bố các mạch thực tế. Thay vào đó, họ công bố một ZKP chứng minh rằng họ biết về mạch lượng tử với các thuộc tính này. Điều này rất không điển hình, cho thấy Google nghĩ đây là vấn đề nghiêm trọng. Tất cả các blockchain cần một kế hoạch chuyển đổi NGAY LẬP TỨC. Hậu lượng tử không còn là một cuộc diễn tập nữa," ông nói thêm.

This is wild. Google Research demonstrates a ~20x more efficient implementation of Shor’s algorithm that could break ECDSA keys within minutes with ~500K physical qubits.

Google is now are more confident on a 2029 post-quantum transition. We are no longer looking at mid 2030s,... https://t.co/jGzFk5uLc0 pic.twitter.com/O4V1VbiXkf

— Haseeb >|< (@hosseeb) March 31, 2026

Nhà nghiên cứu của Ethereum Foundation, Justin Drake, đẩy quan điểm này đi xa hơn nữa. "Hôm nay là một ngày trọng đại cho điện toán lượng tử và mật mã học. Hai báo cáo đột phá vừa được công bố," ông viết. "Các kết quả thật gây sốc. Tôi kỳ vọng một sự thay đổi trong cách nhìn nhận và một sự thúc đẩy R&D hơn nữa hướng tới mật mã hậu lượng tử."

Trong một bài đăng riêng, ông nói thêm: "Sự tự tin của tôi vào 'q-day' (ngày lượng tử) trước năm 2032 đã tăng lên đáng kể. Theo tôi, có ít nhất 10% khả năng là vào năm 2032, một máy tính lượng tử sẽ khôi phục được khóa riêng tư ECDSA secp256k1 từ một khóa công khai đã bị lộ. Trong khi một máy tính lượng tử có liên quan đến mật mã trước năm 2030 vẫn có vẻ khó xảy ra, nhưng giờ chắc chắn là thời điểm để bắt đầu chuẩn bị."

Today is a monumentous day for quantum computing and cryptography. Two breakthrough papers just landed (links in next tweet). Both papers improve Shor’s algorithm, infamous for cracking RSA and elliptic curve cryptography. The two results compound, optimising separate layers of...

— Justin Drake (@drakefjustin) March 31, 2026

Riêng đối với Bitcoin, phần quan trọng nhất của báo cáo không phải là một mối đe dọa mơ hồ nào đó trong tương lai đối với "tiền mã hóa", mà là sự phân biệt nó đưa ra giữa các cuộc tấn công vào các khóa không hoạt động (dormant) hoặc đã bị lộ và các cuộc tấn công vào các giao dịch trực tiếp (live). Các tác giả lập luận rằng các kiến trúc đồng hồ nhanh (fast-clock) như hệ thống siêu dẫn và quang tử cuối cùng có thể cho phép các cuộc tấn công "on-spend" (tấn công khi chi tiêu), trong đó một khóa công khai bị lộ trong quá trình giao dịch bị phá vỡ đủ nhanh để chạy đua với khoản thanh toán gốc vào một khối.

Ước tính của họ nói rõ ràng rằng các hệ thống đồng hồ nhanh có thể giải quyết ECDLP (Bài toán logarit rời rạc trên đường cong elliptic) trong khoảng chín phút trung bình, đặt nhịp độ khối khoảng 10 phút của Bitcoin vào một khoảng cách đáng lo ngại so với cửa sổ tấn công. Báo cáo chỉ ra các mempool riêng tư và các sơ đồ commit-reveal (cam kết - tiết lộ) như là các biện pháp giảm thiểu khả thi, nhưng coi việc chuyển đổi sang mật mã hậu lượng tử mới là câu trả lời thực sự.

Cũng quan trọng không kém, Google cố gắng thu hẹp sự hoảng loạn. Báo cáo nói rằng các cuộc tấn công lượng tử vào bằng chứng công việc (proof-of-work) của Bitcoin thông qua thuật toán Grover không phải là mối lo ngại thực tế "trong vài thập kỷ tới", và lập luận rằng cuộc thảo luận nên tập trung vào chữ ký, không phải khai thác. Điều này quan trọng vì nó chuyển cuộc tranh luận khỏi các kịch bản sụp đổ mạng và hướng tới thiết kế ví, lộ khóa, quyền riêng tư của mempool và phối hợp nâng cấp.

Thông điệp rộng hơn là khó có thể bỏ lỡ. Báo cáo của Google kết thúc bằng cách kêu gọi "tất cả các cộng đồng tiền mã hóa dễ bị tổn thương hãy tham gia vào quá trình chuyển đổi sang PQC (Mật mã hậu lượng tử) mà không chậm trễ", và lộ trình bảo mật riêng biệt của họ giờ đây chỉ vào năm 2029, chứ không phải một ngày xa xôi nào đó thoải mái vào giữa những năm 2030.

Bitcoin đã dành nhiều năm coi rủi ro lượng tử là một vấn đề dài hạn. Điều thay đổi tuần này là một phòng thí nghiệm lượng tử lớn đã đưa ra một ước tính kỹ thuật chặt chẽ hơn nhiều xung quanh mối đe dọa, và một số nhà quan sát am hiểu kỹ thuật nhất trong lĩnh vực ngay lập tức bắt đầu nói ít hơn về việc liệu quá trình chuyển đổi có cần thiết hay không và nói nhiều hơn về việc nó phải bắt đầu nhanh như thế nào.

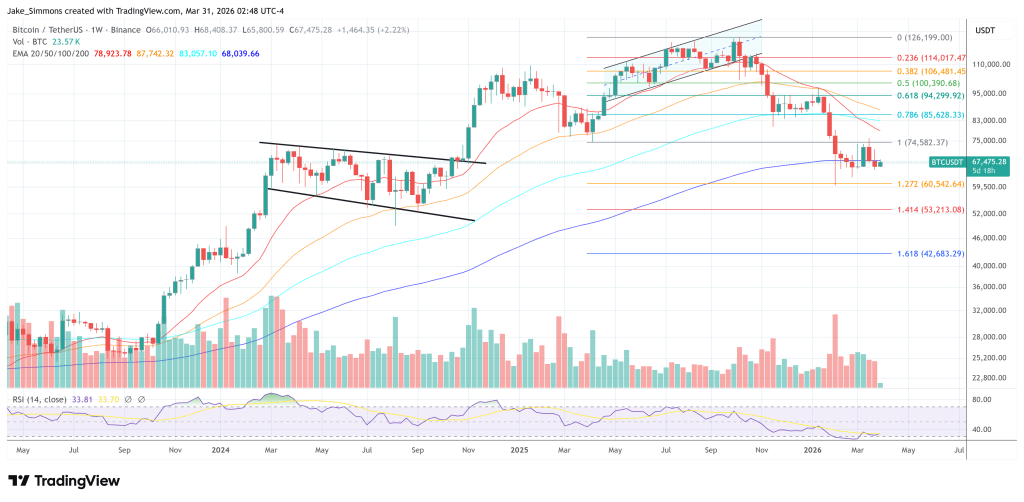

Tại thời điểm biên tập bài, Bitcoin được giao dịch ở mức $67,475.