Một kẻ tấn công tiền mã hóa dường như đã chiếm quyền điều khiển ví đa chữ ký của một "cá voi" chỉ vài phút sau khi nó được tạo 44 ngày trước và đã rút cũng như rửa tiền theo từng giai đoạn kể từ đó.

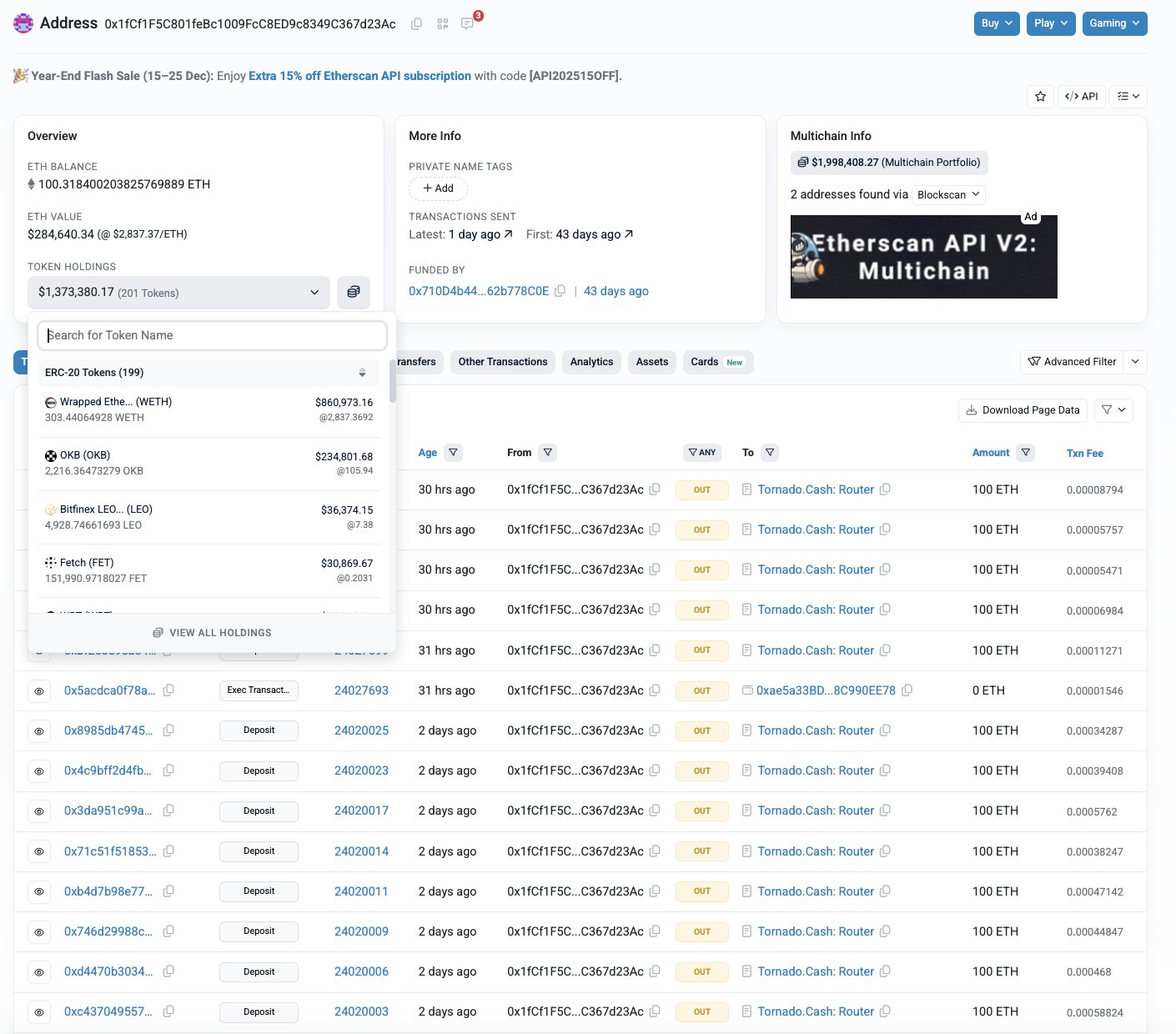

Trong một bài đăng trên X vào thứ Năm, công ty bảo mật blockchain PeckShield báo cáo rằng một ví đa chữ ký của cá voi đã bị rút khoảng 27,3 triệu USD do sự xâm phạm khóa cá nhân. PeckShield lưu ý rằng kẻ tấn công đã rửa khoảng 12,6 triệu USD, tương đương 4.100 Ether (ETH), thông qua Tornado Cash và giữ lại khoảng 2 triệu USD tài sản thanh khoản, đồng thời cũng kiểm soát một vị thế mua ký quỹ dài hạn trên Aave (AAVE).

Tuy nhiên, những phát hiện mới từ Yehor Rudytsia, người đứng đầu bộ phận điều tra pháp y tại Hacken Extractor, chỉ ra rằng tổng tổn thất có thể vượt quá 40 triệu USD và sự cố có lẽ đã bắt đầu sớm hơn nhiều, với những dấu hiệu đầu tiên của vụ trộm có từ ngày 4 tháng 11.

Rudytsia nói với Cointelegraph rằng ví đa chữ ký được dán nhãn là "bị xâm phạm" có thể chưa bao giờ thực sự được nạn nhân kiểm soát một cách có ý nghĩa. Dữ liệu trên chuỗi cho thấy ví đa chữ ký được tạo bởi tài khoản của nạn nhân vào ngày 4 tháng 11 lúc 7:46 sáng UTC, nhưng quyền sở hữu đã được chuyển cho kẻ tấn công chỉ sáu phút sau đó. "Rất có thể kẻ trộm đã tạo ví đa chữ ký này và chuyển tiền vào đó, sau đó nhanh chóng đổi chủ sở hữu thành chính mình," Rudytsia nói.

Liên quan: Lừa đảo giả mạo có chủ đích (Spear phishing) là thủ thuật hàng đầu của tin tặc Triều Tiên: Làm thế nào để an toàn

Kẻ tấn công chơi trò chờ đợi lâu dài

Sau khi kiểm soát được, kẻ tấn công dường như đã hành động một cách kiên nhẫn. Họ thực hiện các lần gửi tiền vào Tornado Cash theo từng đợt trong vài tuần, bắt đầu với 1.000 ETH vào ngày 4 tháng 11 và tiếp tục cho đến giữa tháng 12 với các giao dịch nhỏ hơn, được thực hiện so le. Theo Rudytsia, khoảng 25 triệu USD tài sản cũng vẫn còn trên ví đa chữ ký do kẻ tấn công kiểm soát.

Ông cũng bày tỏ lo ngại về cấu trúc ví. Ví đa chữ ký được cấu hình là "1 trên 1", nghĩa là chỉ cần một chữ ký duy nhất để phê duyệt giao dịch, "về mặt khái niệm thì đây không phải là ví đa chữ ký," Rudytsia nói thêm.

Abdelfattah Ibrahim, một kiểm toán viên ứng dụng phi tập trung (DApp) tại Hacken, cho biết một số vectơ tấn công vẫn có thể xảy ra. Chúng bao gồm phần mềm độc hại hoặc trình đánh cắp thông tin trên thiết bị của người ký, các cuộc tấn công lừa đảo (phishing) lừa người dùng phê duyệt các giao dịch độc hại, hoặc các thực hành bảo mật vận hành kém như lưu trữ khóa ở dạng văn bản thuần túy hoặc sử dụng cùng một máy cho nhiều người ký.

"Việc ngăn chặn điều này sẽ liên quan đến việc cách ly các thiết bị ký như các thiết bị lạnh (cold devices) và xác minh các giao dịch vượt ra ngoài giao diện người dùng (UI)," Ibrahim nói.

Liên quan: Cộng đồng Balancer đề xuất kế hoạch phân phối số tiền thu hồi được từ vụ tấn công

Mô hình AI có khả năng khai thác lỗ hổng hợp đồng thông minh

Như Cointelegraph đã đưa tin, một nghiên cứu gần đây của Anthropic và nhóm Học giả Lý thuyết & Đối chuẩn Học máy (MATS) phát hiện ra rằng các mô hình AI hàng đầu hiện nay đã có khả năng phát triển các phương thức khai thác lỗ hổng hợp đồng thông minh có thật và sinh lời.

Trong các thử nghiệm có kiểm soát, Claude Opus 4.5 của Anthropic, Claude Sonnet 4.5 và GPT-5 của OpenAI cùng nhau tạo ra các phương thức khai thác trị giá 4,6 triệu USD, cho thấy việc khai thác tự động là khả thi về mặt kỹ thuật khi sử dụng các mô hình thương mại có sẵn.

Trong các thử nghiệm tiếp theo, Sonnet 4.5 và GPT-5 được triển khai chống lại gần 2.850 hợp đồng thông minh mới được ra mắt mà không có lỗ hổng nào đã biết. Các mô hình này đã phát hiện ra hai lỗ hổng zero-day chưa từng được biết đến trước đây và tạo ra các phương thức khai thác trị giá 3.694 USD, cao hơn một chút so với chi phí API 3.476 USD cần thiết để tạo ra chúng.

Tạp chí: 2026 là năm của sự riêng tư thực dụng trong tiền mã hóa — Canton, Zcash và hơn thế nữa