Penulis: Chloe, ChainCatcher

Pada September 2025, dompet multi-tanda tangan (multisig) dari platform sosial Web3 UXLink dijarah habis-habisan. Peretas berhasil melarikan aset senilai lebih dari sepuluh juta dolar AS hanya dalam hitungan jam, dengan mencetak sejumlah besar token dan secara jahat melakukan aksi jual besar-besaran (dump), menyebabkan harga token anjlok lebih dari 70% dalam sekejap. Namun, hal yang paling absurd dari bencana ini bukanlah serangannya sendiri, melainkan performa "amatir" sang peretas setelah kejadian.

Berbeda dengan skema pencucian uang kripto yang khas, peretas ini tidak buru-buru menghilang. Alih-alih, ia mengalihkan ETH dan stablecoin yang dicurinya ke dalam DEX, melakukan transaksi berulang kali di CoW Swap. Menurut data on-chain Arkham, dalam waktu enam bulan, alamat tersebut mengakumulasi hampir 625 transaksi, dengan kerugian账面 (book loss) yang pernah mencapai 4,8 juta dolar AS.

Merekonstruksi jalur teknis serangan ini mengungkap pola perilaku peretas yang tidak biasa dan realitas kejam di baliknya: di hadapan siklus bear market ini, bahkan dengan teknologi canggih untuk mencuri uang di chain, begitu kembali ke pasar untuk trading, semua orang diperlakukan sama.

Kerentanan Keamanan Dompet Multisig UXLink, Kerugian Lebih dari Sepuluh Juta Dolar

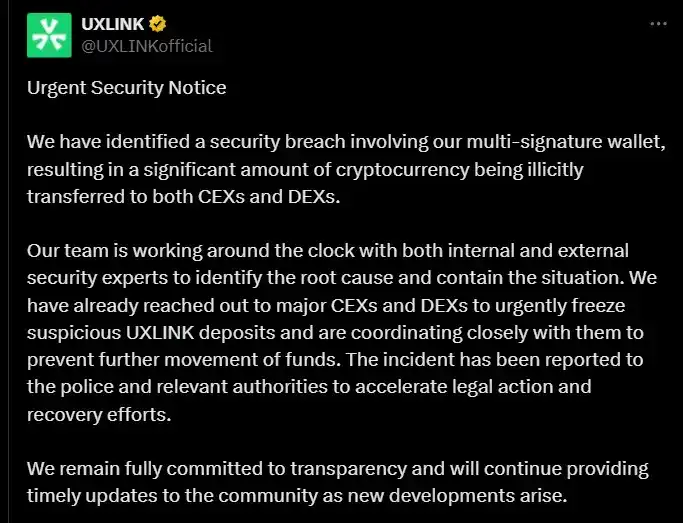

Perusahaan keamanan blockchain Cyvers pertama kali mendeteksi aktivitas mencurigakan pada dompet multisig UXLink pada 22 September 2025 dan mengeluarkan peringatan darurat. Tak lama kemudian, UXLink secara resmi mengonfirmasi bahwa dompet multisig intinya telah disusupi, dengan jumlah kerugian melebihi 11,3 juta dolar AS.

Jalur serangan teknis ini cukup jelas. Peretas menargetkan kerentanan fungsi delegateCall pada dompet multisig, memanfaatkannya untuk berhasil memodifikasi logika kontrak. Penyerang pertama-tama menghapus izin admin sah yang ada pada dompet; kemudian memanggil fungsi addOwnerWithThreshold, memaksakan dirinya sendiri sebagai pemilik dompet yang baru. Pada titik ini, mekanisme keamanan multisig yang menjadi andalan UXLink sepenuhnya dilewati, dan kendali dompet sepenuhnya beralih tangan.

Yang menyusul adalah perampasan aset on-chain yang gila-gilaan. Daftar aset yang dicuri mencakup sekitar 4 juta dolar AS USDT, 500 ribu dolar AS USDC, 3,7 WBTC, 25 ETH, serta token asli UXLINK senilai sekitar 3 juta dolar AS. Bersamaan dengan itu, peretas mencetak sejumlah besar token UXLINK di chain Arbitrum dan menjualnya ke pasar (dump), menyebabkan harga token anjlok lebih dari 70% dalam waktu singkat, dari sekitar $0,30 merosot menjadi di bawah $0,10, menghapus市值 (market cap) lebih dari 70 juta dolar AS.

Tidak Mengikuti Jalur Biasa: Meninggalkan Pencucian Uang, Bertahan di Chain untuk Bertarung dalam Trading

Menurut skenario standar kejahatan kripto, alur cerita selanjutnya seharusnya begini: peretas mentransfer aset ke Tornado Cash untuk dianonimkan, mencucinya melalui banyak alamat pelompat (jumping addresses), dan akhirnya menyelesaikan seluruh proses pencucian uang dan penarikan (withdraw). Namun, penyerang ini, tidak mengikuti jalur biasa.

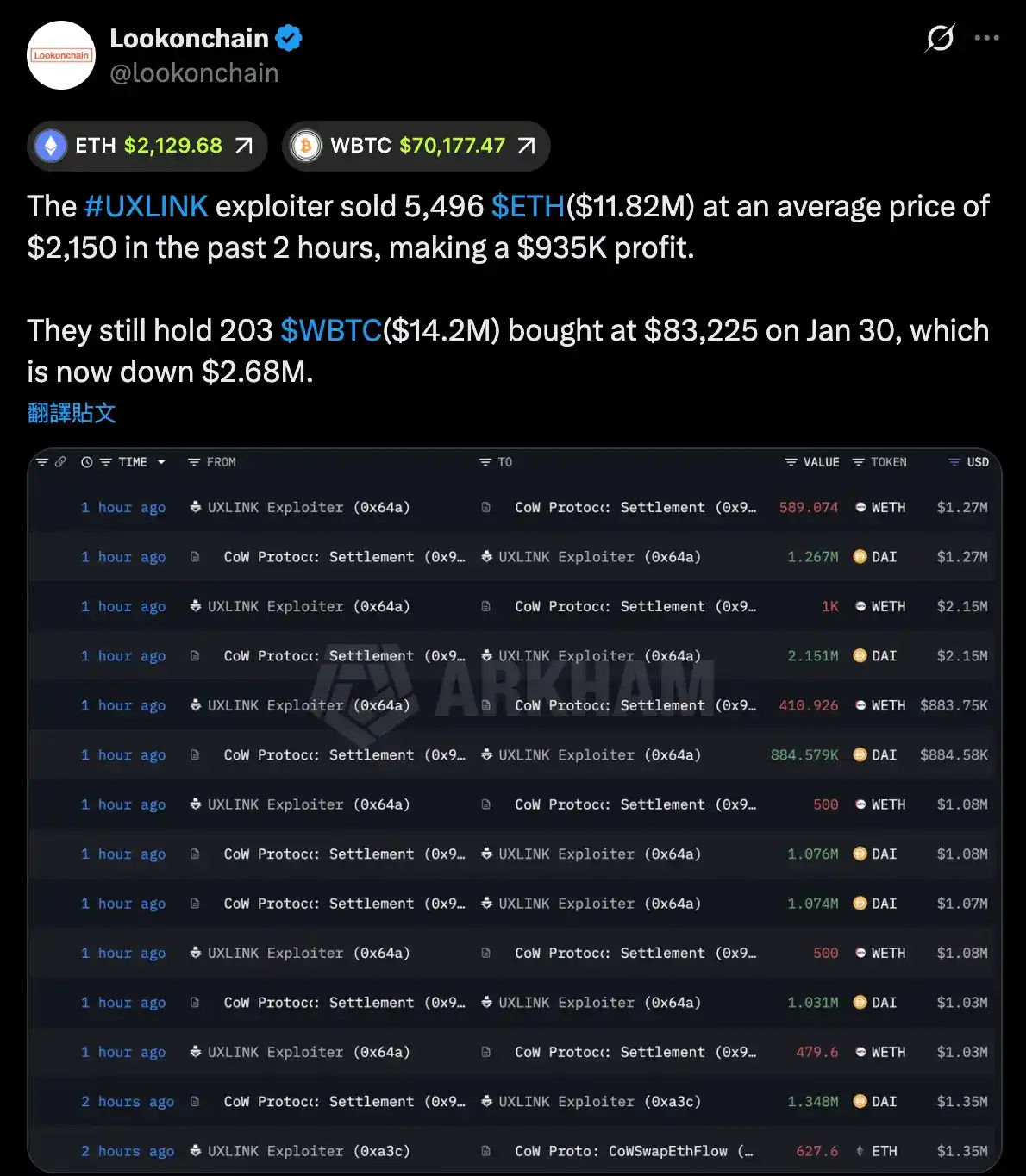

Sekitar 48 jam setelah serangan, peretas menukar 1.620 ETH menjadi sekitar 6,73 juta DAI. Ini seharusnya menjadi sinyal "penjualan" (selling) gelombang pertama yang diantisipasi pasar, dan beberapa analis on-chain segera mengunci perilaku on-chain ini. Namun, dalam enam bulan berikutnya, pola perilaku alamat ini benar-benar menyimpang dari ketenangan dan penyembunyian peretas profesional, malah memulai trading gila-gilaan di on-chain.

Berdasarkan pelacakan data on-chain Arkham, alamat tersebut mengakumulasi catatan transaksi yang sangat tinggi, mencapai 625 transaksi hanya dalam enam bulan, dengan aktivitas yang sangat terkonsentrasi di platform perdagangan terdesentralisasi CoW Swap. Aset yang diperdagangkannya sering bolak-balik antara WETH dan DAI, dengan frekuensi operasi yang jauh melebihi pemegang jangka panjang pada umumnya. Oleh karena itu, alih-alih menyebutnya sebagai peretas yang mencuri jutaan dolar, lebih tepat disebut sebagai seorang trader, atau bahkan seperti retail investor yang terbiasa "masuk saat turun, tahan fluktuasi, keluar saat mendekati garis biaya".

Kemampuan Trading yang Buruk: Pernah Rugi Mengambang Lebih dari 4 Juta Dolar, Hampir Tidak Bergerak dalam Enam Bulan

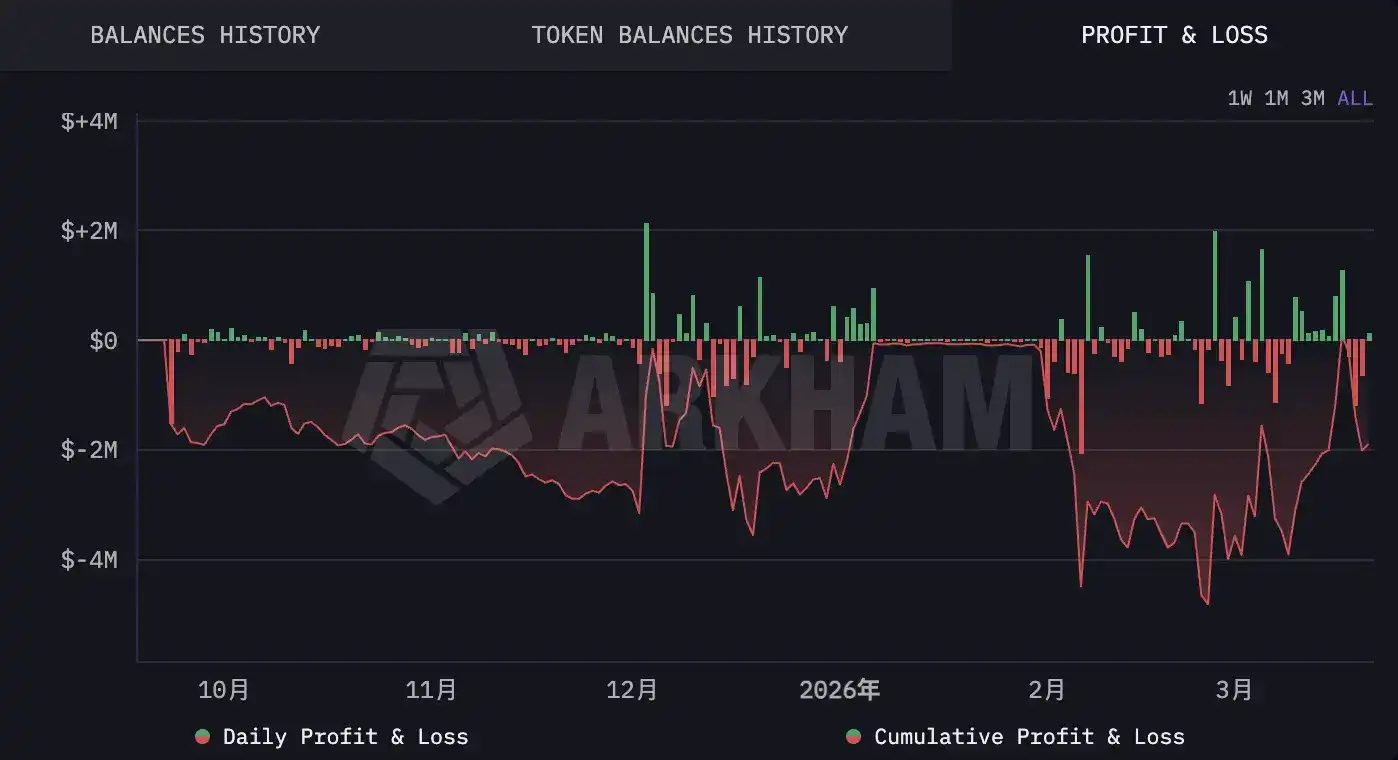

Menurut data pelacakan profit dan loss (P&L) Arkham, dari Oktober 2025 hingga awal Februari 2026, aset账面 (book asset) alamat penyerang pernah beberapa kali mengalami kerugian mengambang (floating loss) lebih dari 3 juta dolar AS; memasuki Februari, kerugian bahkan mencapai rekor tertinggi 4,8 juta dolar AS. Pola tradingnya sangat konsisten: terus menambah posisi (average down) di titik terendah, bertahan dalam volatilitas, dan memilih untuk keluar hanya ketika harga akhirnya pulih mendekati garis biaya.

Baru pada akhir Maret, peretas ini akhirnya mendapatkan peluang. Di CoW Swap, ia menukar 5.496 ETH dengan harga rata-rata $2.150 menjadi sekitar 11,86 juta DAI. Operasi ini memberinya keuntungan账面 (book profit) sekitar $935.000, dan akhirnya mengembalikan portofolio investasinya ke garis impas (break-even point). Namun, posisi WBTC yang dipegangnya secara bersamaan menggerogoti keuntungan ini. Peretas membeli 203 WBTC pada 30 Januari 2026 dengan harga rata-rata $83.225, dan hingga saat ini telah mengalami kerugian mengambang sekitar $2,68 juta. Waktu pembukaan posisi ini kebetulan tepat pada puncak rebound pasar yang singkat, sekali lagi, ia membeli di level yang relatif tinggi.

Penjara Transparan dan Jalan Pemulihan yang Panjang

Peristiwa UXLink memberikan perspektif unik dalam sejarah kejahatan kripto: seorang penyerang di bawah sorotan lampu, terus meninggalkan jejak transaksi yang sangat terlihat, memungkinkan analis on-chain global untuk merekam secara lengkap proses perilakunya.

Ini mungkin bukan berasal dari kecerobohan peretas, melainkan persepsi usang tentang "keamanan". Ia mungkin mengira bahwa selama aset disebar di banyak alamat dan beroperasi di DEX untuk menghindari pemeriksaan identitas实名 (real-name) CEX, maka ia bisa tetap anonim. Namun, kecepatan evolusi alat analisis on-chain telah membuat penilaian ini tampak terlalu optimis. Lembaga-lembaga seperti Arkham, Lookonchain, PeckShield, dan SlowMist hampir secara instan mengunci setiap pergerakan besar yang mencurigakan, setiap kali peretas masuk dan keluar, dibeberkan secara lengkap di bawah pengawasan publik. Peretas ini, meskipun duduk di atas jutaan dolar, seolah-olah berada di penjara digital yang transparan.

Bagi pihak proyek UXLink, situasi ini baik sebagai penghiburan kecil, juga merupakan dilema yang sangat besar. Aset meskipun tidak hilang, masih berada di blockchain yang dapat dilacak; tetapi dalam dunia on-chain yang kurang intervensi yurisdiksi hukum, antara "dapat dilihat" dan "dapat dikembalikan", masih terdapat jurang yang sulit untuk diseberangi.

Meskipun UXLink dengan cepat menyelesaikan audit kontrak baru, penukaran token, dan rencana kompensasi pengguna setelah kejadian, berusaha membangun kembali kepercayaan pasar, harga token telah turun dari puncak Desember 2024 sebesar $3,75 menjadi sekitar $0,0044, penurunan drastis sebesar 99%. Bagi UXLink, memperbaiki kerentanan kode mungkin hanya membutuhkan beberapa minggu, tetapi membangun kembali ekosistem dari reruntuhan yang hampir nol, jalannya masih panjang dan sulit.

Di Hadapan Bear Market, Memperlakukan Semua Orang Sama Rata

Kisah peretas UXLink menjadi miniatur dari "realitas pasar", bukan hanya sekadar insiden keamanan.

Meskipun ia memiliki keahlian teknis yang brilian, mampu menangkap kerentanan delegateCall dengan tepat dan menghindari pertahanan multisig, menyelesaikan panen yang cermat dalam hitungan jam; Namun, setelah dana masuk, ia menghadapi kesulitan yang tidak berbeda dengan retail investor biasa: pasar tidak peduli dari mana chip berasal, ETH tetap turun selama periode holding, BTC tetap terkunci (terjebak) setelah pembukaan posisi.

Akhir ini tidak perlu dikasihani, tetapi penuh ironi. Aset yang dicuri penyerang dengan susah payah, akhirnya terkikis habis dalam volatilitas pasar, nilai账面 enam bulan kemudian ternyata hampir sama dengan saat masuk. Ia bukanlah pemegang ETH pertama yang rugi dalam bear market, dan pasti bukan spekulan terakhir yang diterkam pasar saat mencoba membeli di dasar (buy the dip) WBTC.