Sorotan Acara Keamanan Bulanan Zero Time Technology telah dimulai! Menurut statistik dari beberapa platform pemantauan keamanan blockchain, situasi keamanan di bidang kripto pada Februari 2026 secara keseluruhan stabil tetapi dengan risiko yang menonjol: Total kerugian akibat peristiwa keamanan pada bulan tersebut sekitar $228 juta, di mana kerugian terkait serangan peretas dan kerentanan kontrak sekitar $126 juta, dan kerugian terkait penipuan phishing dan Rug Pull sekitar $102 juta. Terjadi total 18 serangan peretasan protokol, dengan kerugian turun 9,2% dibandingkan bulan sebelumnya; Terjadi 13 peristiwa penipuan phishing dan pembajakan otorisasi, mewakili 41,9% dari total peristiwa bulanan, di mana beberapa peristiwa phishing palsu AI menyebabkan kerugian besar, menjadi penyebab utama meningkatnya kerugian akibat penipuan. Fokus serangan kelompok peretas terus bergeser ke serangan rekayasa sosial berbiaya rendah dan berhasil tinggi, dengan metode phishing presisi yang menggabungkan halaman hasil AI semakin umum, menjadikan investor individu dan proyek kecil-menengah sebagai target serangan utama.

Dari Sisi Serangan Peretas

6 peristiwa keamanan tipikal

• Serangan Kerentanan Verifikasi Kontrak Cross-Chain Bridge CrossCurve

Jumlah Kerugian: Sekitar $3 juta

Detail Peristiwa: 1-2 Februari, protokol cross-chain terdesentralisasi CrossCurve diserang peretas. Penyerang memanfaatkan kerentanan bypass gateway pada fungsi expressExecute kontrak ReceiverAxelar, memalsukan pesan cross-chain, dan membuka kunci serta mencuri token tanpa otorisasi dari kontrak PortalV2 protokol, melibatkan banyak chain, dengan total kerugian sekitar $3 juta. Setelah kejadian, tim CrossCurve segera menghentikan layanan cross-chain, memperbaiki kerentanan, dan mengumumkan 10 alamat yang menerima token curian, menawarkan hadiah 10% jika dana dikembalikan dalam 72 jam. Saat ini situasi telah berhasil dikendalikan, sebagian token EYWA yang dicuri tidak dapat beredar karena dibekukan oleh bursa.

• Serangan Kerentanan Kode AI pada Kontrak Cerdas Vibe Coding (Protokol Moonwell)

Jumlah Kerugian: Sekitar $1,78 juta

Detail Peristiwa: 18 Februari, protokol DeFi Moonwell diserang peretas. Penyebab utamanya adalah kode kontrak cerdas yang dihasilkan oleh Claude Opus 4.6 memiliki kerentanan fatal, yang salah menetapkan harga aset cbETH menjadi $1,12 (padahal sekitar $2200). Peretas memanfaatkan penyimpangan harga ini untuk meminjam secara berlebihan, menyebabkan kerugian sekitar $1,78 juta. Peneliti keamanan mengungkap bahwa ini adalah peristiwa pertama dalam sejarah yang dipicu oleh Vibe Coding. Setelah kejadian, pihak proyek menurunkan kontrak terkait, memulai perbaikan kerentanan, dan memperkuat proses audit manual untuk kode yang dihasilkan AI.

• Serangan Manipulasi Oracle YieldBloxDAO

Jumlah Kerugian: Sekitar $10 juta

Detail Peristiwa: 21 Februari, protokol pinjaman di chain Stellar, YieldBloxDAO, diserang peretas. Penyerang memanipulasi harga token likuiditas underlying, memanfaatkan pemberian harga abnormal oracle untuk melakukan pinjaman berlebihan yang jahat, akhirnya menyebabkan kerugian aset sekitar $10 juta. Setelah kejadian, pihak proyek menghentikan layanan protokol dan bekerja sama dengan lembaga keamanan untuk melacak aset dan memperbaiki kerentanan.

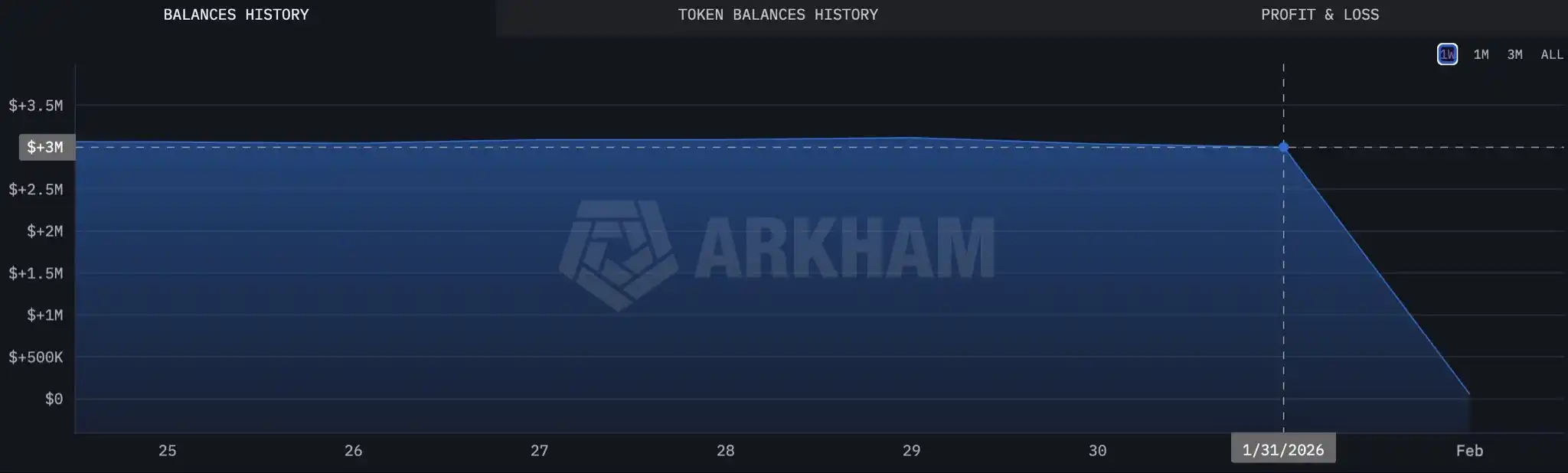

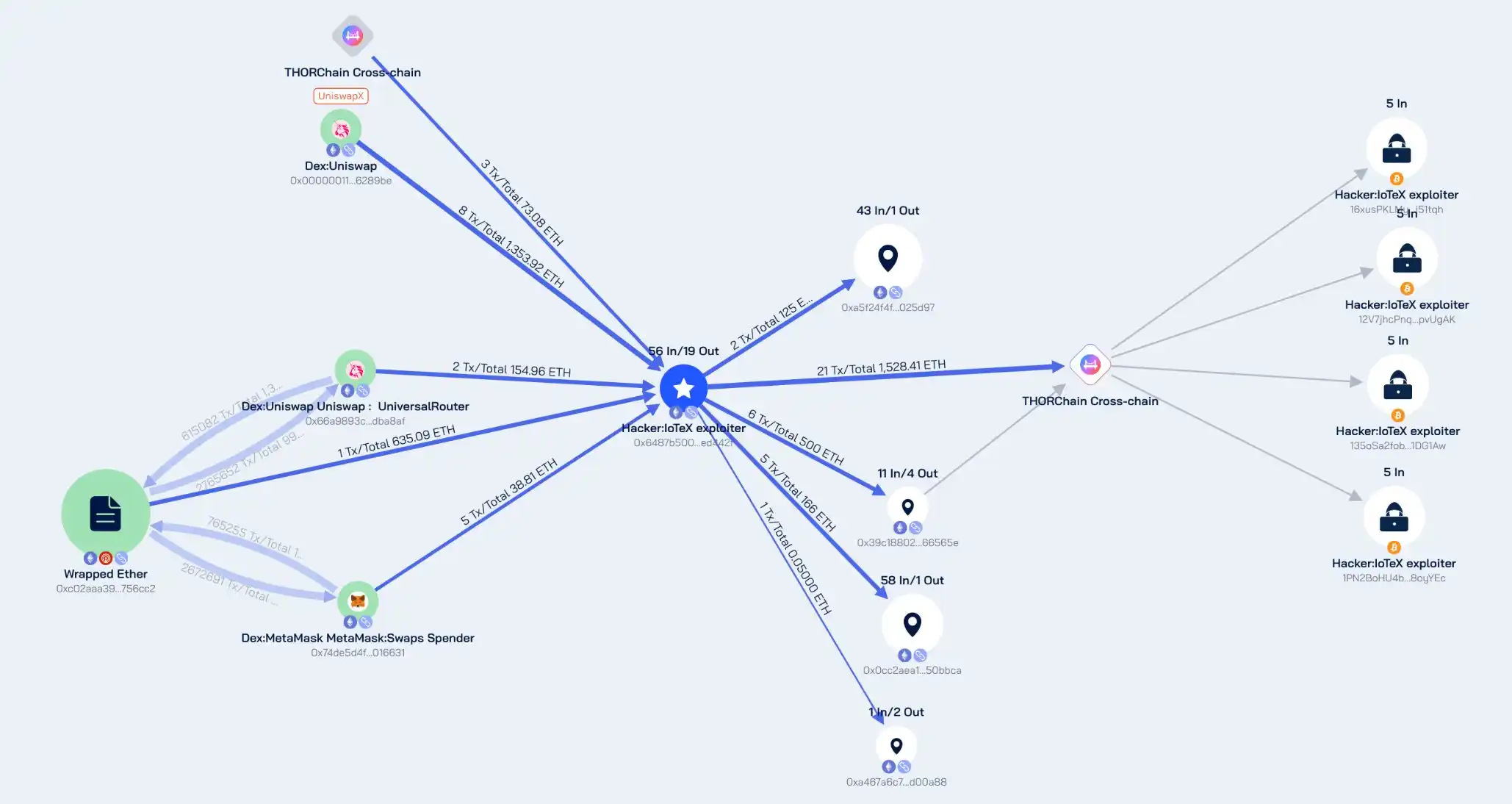

• Serangan Kebocoran Kunci Pribadi Vault Token IoTeX

Jumlah Kerugian: Sekitar $4,4 juta

Detail Peristiwa: 21 Februari, jembatan cross-chain ioTeX di ekosistem IoTeX diserang peretas. Penyerang berhasil membobol kontrak terkait jembatan cross-chain dengan mendapatkan kunci pribadi pemilik validator sisi Ethereum, mencuri berbagai aset kripto dalam pool. IoTeX secara resmi beberapa kali memperbarui pemberitahuan, mengonfirmasi bahwa kerugian aktual dari serangan ini sekitar $4,4 juta, di mana 99,5% pencetakan abnormal telah dicegat atau dibekukan secara permanen. Setelah kejadian, pihak proyek segera menghentikan jembatan cross-chain dan fungsi perdagangan terkait, memulai peningkatan versi mainnet, memblokir 29 alamat jahat, dan bekerja sama dengan FBI serta lembaga penegak hukum multinegara untuk melacak aset secara global, berjanji untuk mengganti 100% kerugian pengguna yang terdampak. Saat ini telah beroperasi penuh kembali.

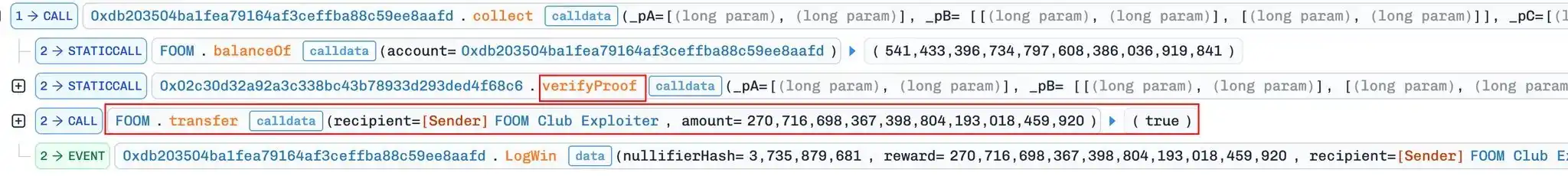

• Peristiwa Serangan Tiruan FOOMCASH

Jumlah Kerugian: Sekitar $2,26 juta

Detail Peristiwa: 26 Februari, proyek FOOMCASH di chain Base dan Ethereum mengalami serangan tiruan (copycat attack). Penyerang memanfaatkan kesalahan konfigurasi kunci verifikasi zkSNARK yang mirip dengan peristiwa Veil Cash sebelumnya (pengaturan parameter verifier Groth16 yang tidak tepat), berhasil memalsukan bukti dan mencuri banyak token. Di chain Base, kerugian sekitar $427.000, di chain Ethereum sekitar $1,833 juta (sebagian dana diduga diselamatkan oleh white hat), total kerugian sekitar $2,26 juta. Setelah kejadian, pihak proyek segera menghentikan layanan terkait dan melakukan penyelidikan.

• Serangan Kerentanan Pemanggilan Sewenang-wenang Protokol DeFi Seneca

Jumlah Kerugian: Sekitar $6,5 juta

Detail Peristiwa: 28 Februari, protokol DeFi Seneca diserang peretas karena adanya kerentanan pemanggilan sewenang-wenang. Statistik awal menunjukkan kerugian lebih dari 1900 ETH, bernilai sekitar $6,5 juta. Setelah serangan terjadi, alamat yang ditandai sebagai peretas SenecaUSD telah mengembalikan 1537 ETH (sekitar $5,3 juta) ke alamat penyebar Seneca, sisa 300 ETH (sekitar $1,04 juta) dipindahkan ke alamat baru. Saat ini pihak proyek sedang melakukan perbaikan kerentanan dan pemeriksaan aset.

Rug Pull / Penipuan Phishing

8 peristiwa keamanan tipikal

(1) 10 Februari, korban dengan alamat awal 0x6825 menandatangani transaksi "increaseAllowance" yang jahat di BSC, menyebabkan kerugian BUSD senilai $118.785. Kebanyakan orang akan memperhatikan tanda tangan otorisasi dan permintaan persetujuan, tetapi "increaseAllowance" sebenarnya adalah jebakan yang sama, hanya namanya yang kurang umum.

(2) 17 Februari, keracunan alamat/penerima serupa kembali menyerang. Di Ethereum, 0xce31...b89b mengirimkan sekitar $599.714 ke alamat yang hampir mirip namun salah. Diharapkan: 0x77f6ca8E...a346 Kesalahan: 0x77f6A6F6...A346

(3) 18 Februari, korban dengan alamat awal 0x308a menandatangani persetujuan USDT (approve(address,uint256)) yang jahat, menyebabkan sekitar $337.069 USDT dialihkan ke dompet penipu.

(4) 18 Februari, seorang korban mengirimkan $157.000 ke alamat serupa setelah menyalin riwayat transfer yang terkontaminasi. Diharapkan: 0xa7a9c35a...03F0 → Dikirim ke: 0xa7A00BD2...03F0

(5) 25 Februari, korban dengan alamat awal 0xb30 mengalami kerugian $388.051 di Ethereum setelah menandatangani persetujuan token phishing.

(6) Penipuan Phishing Verifikasi Palsu Dompet Keras

Waktu: 12 Februari

Sifat Peristiwa: Peretas memalsukan halaman verifikasi resmi suatu dompet keras mainstream, mengirimkan "Peringatan Risiko Keamanan Dompet" melalui email dan SMS, menginduksi pengguna untuk memasukkan frasa pemulihan (seed phrase), kunci pribadi untuk "verifikasi keamanan", berhasil mendapatkan frasa pemulihan beberapa pengguna, mencuri aset dalam akun, dengan kerugian kumulatif sekitar $950.000.

(7) Rug Pull Pembajakan Alamat DEX Palsu

Waktu: 17 Februari

Sifat Peristiwa: Peretas mengubah alamat transfer pengguna, memalsukan antarmuka perdagangan DEX, menginduksi pengguna untuk mentransfer ke alamat palsu. Setelah pengguna menyelesaikan transfer, dana segera dikumpulkan ke beberapa alamat anonim, dengan kerugian kumulatif sekitar $600.000 USDT, melibatkan lebih dari 200 korban. Menurut pemantauan, kerugian tertinggi untuk satu korban dalam serangan ini sekitar $600.000.

(8) Penipuan Situs Web Phishing Resmi Uniswap Palsu

Waktu: 19 – 26 Februari

Sifat Peristiwa: Peretas membeli iklan penelusuran Google, membangun situs web phishing yang sangat mirip dengan antarmuka resmi Uniswap, mengarahkan lalu lintas melalui iklan media sosial dan pesan pribadi, menginduksi pengguna mengklik tautan dan menyelesaikan otorisasi, menggunakan alat pengosongan dompet AngelFerno untuk mencuri aset kripto dalam akun pengguna secara massal. Beberapa korban tertipu karena domain palsu sulit dibedakan secara visual dari URL asli. Korban bulanan lebih dari 1000 orang, dengan kerugian kumulatif sekitar $1,8 juta.

Kesimpulan

Risiko keamanan blockchain pada Februari 2026 menunjukkan karakteristik serangan kontrak masih tinggi dan metode penipuan yang terus disempurnakan. Serangan peretas terutama berfokus pada manipulasi oracle, keamanan jembatan cross-chain, kerentanan izin kontrak, dan cacat kode, dengan penggunaan kembali kerentanan dan serangan tiruan mulai meningkat, mengancam signifikan terhadap protokol kecil-menengah.

Di sisi penipuan, tetap didominasi oleh otorisasi phishing, situs web resmi palsu, dan pelarian skema Ponzi, dengan halaman palsu AI dan pembajakan iklan semakin meningkatkan penyamaran penipuan, menyulitkan identifikasi oleh pengguna biasa.

Tim keamanan Zero Time Technology merekomendasikan: Pengguna individu harus berhati-hati dalam memberikan otorisasi, memeriksa alamat resmi, menjauhi tautan tidak jelas dan proyek berisiko tinggi; Pihak proyek harus memperkuat audit kontrak, manajemen kunci pribadi, dan isolasi izin, memperhatikan keamanan oracle dan skenario cross-chain; Pada tingkat industri, perkuat berbagi intelijen ancaman, tingkatkan kemampuan pertahanan rantai penuh, jaga keamanan ekosistem bersama.