Perbaikan telah tersedia selama hampir satu tahun, tetapi jutaan pengguna Android mungkin masih menjalankan aplikasi dompet kripto yang rentan — membiarkan dana dan kunci pribadi mereka terbuka terhadap celah keamanan yang diketahui.

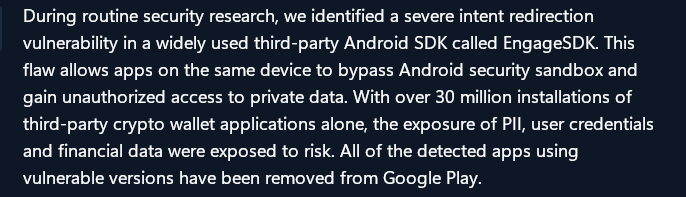

Tim Penelitian Keamanan Defender Microsoft mengumumkan secara publik minggu lalu dengan rincian kerentanan yang pertama kali ditemukan pada April 2025. Celah tersebut terdapat di dalam komponen perangkat lunak yang banyak digunakan bernama EngageLab SDK, versi 4.5.4.

Karena SDK tersebut tertanam dalam ribuan aplikasi Android, satu aplikasi berbahaya dapat memicu reaksi berantai yang menjangkau jauh melampaui dirinya sendiri.

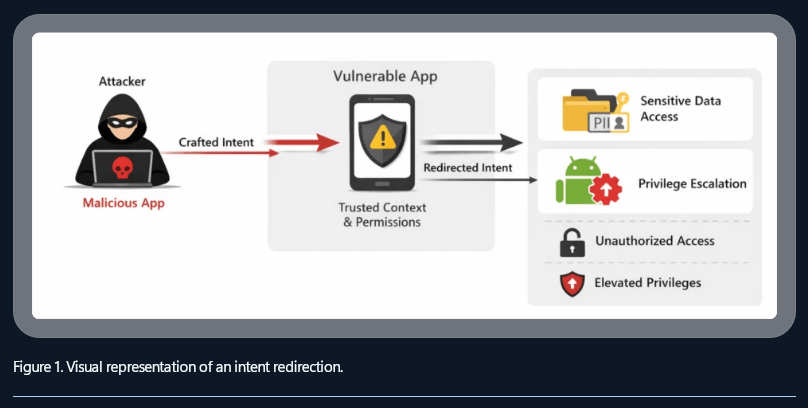

Cara Kerja Serangan

Metode ini disebut "pengalihan intent". Aplikasi penyerang mengirimkan pesan yang dirancang khusus ke aplikasi apa pun yang menjalankan versi SDK yang cacat. Begitu pesan itu sampai, aplikasi yang ditargetkan dikelabui untuk menyerahkan akses baca dan tulis ke datanya sendiri — termasuk frasa seed dan alamat dompet yang disimpan.

Sumber: Microsoft

Sistem sandbox bawaan Android, yang biasanya mencegah aplikasi saling melihat data satu sama lain, sepenuhnya dilewati. Menurut Microsoft, serangan tersebut mempengaruhi lebih dari 50 juta aplikasi di seluruh ekosistem Android, dengan sekitar 30 juta di antaranya adalah dompet kripto.

Kerentanan ini tidak mengharuskan pengguna melakukan kesalahan apa pun. Tidak ada tautan mencurigakan. Tidak ada halaman phishing. Hanya dengan menginstal aplikasi yang salah pada saat yang bersamaan sudah cukup.

Sumber: Microsoft

Tanggapan dari Microsoft dan Google

Microsoft bergerak cepat setelah penemuannya. Pada Mei 2025, perusahaan telah melibatkan Google dan Tim Keamanan Android dalam penanganannya. EngageLab merilis versi yang diperbaiki — SDK 5.2.1 — tak lama setelahnya.

Laporan menunjukkan bahwa baik Microsoft maupun Google sejak itu telah mengarahkan pengguna tentang cara memverifikasi apakah aplikasi dompet mereka telah diperbarui melalui Google Play Protect.

BTCUSD diperdagangkan di $72,906 pada grafik 24 jam: TradingView

Pejabat juga menunjuk pada kekhawatiran yang lebih luas: aplikasi yang diinstal sebagai file APK dari luar Play Store berisiko lebih tinggi, karena mereka melewati pemeriksaan keamanan yang diterapkan Google pada aplikasi yang terdaftar di pasar resminya.

Apa yang Harus Dilakukan Pengguna Sekarang

Bagi sebagian besar pengguna yang memperbarui aplikasi mereka secara teratur, risikonya kemungkinan telah berlalu. Tetapi bagi siapa pun yang belum memperbarui sejak pertengahan 2025, tindakan yang disarankan melampaui sekadar menyegarkan aplikasi.

Tim keamanan menasihati pengguna tersebut untuk memindahkan dana mereka ke dompet baru sepenuhnya, yang dibuat dengan frasa seed baru. Dompet apa pun yang aktif dan tidak ditambal selama jendela paparan harus diperlakukan sebagai berpotensi dikompromikan.

Pengungkapan ini datang bersamaan dengan kerentanan chip Android terpisah yang ditandai bulan sebelumnya dan inisiatif baru Departemen Keuangan AS yang memasangkan agen pemerintah dengan firma kripto untuk berbagi informasi ancaman keamanan siber — sebuah tanda bahwa keamanan seluler di ruang kripto menarik perhatian di tingkat tertinggi.

Gambar unggulan dari Bleeping Computer, grafik dari TradingView