Un nouveau logiciel malveillant ciblant les portefeuilles crypto et les extensions de navigateur tout en se faisant passer pour des triches et mods de jeux a été découvert, selon la firme de cybersécurité Kaspersky.

Kaspersky a rapporté jeudi avoir découvert un nouvel infostealer surnommé « Stealka », qui cible les données des utilisateurs de Microsoft Windows.

Les attaquants ont utilisé ce malware, découvert en novembre, pour pirater des comptes, voler des cryptomonnaies et installer des mineurs crypto sur les ordinateurs de leurs victimes tout en se faisant passer pour des cracks, triches et mods de jeux vidéo.

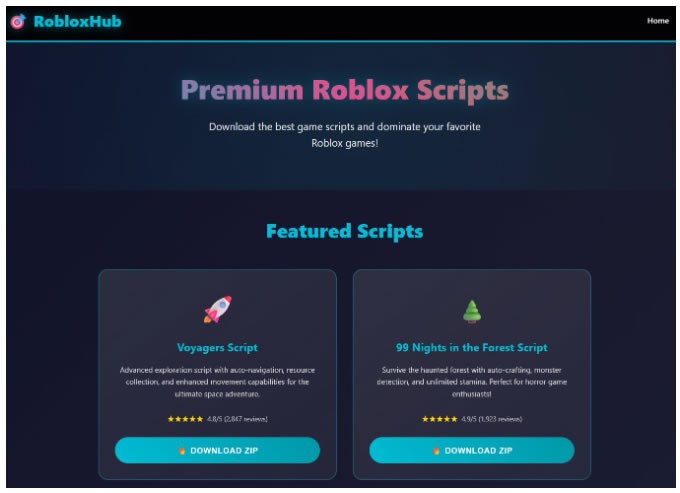

Le logiciel malveillant a été distribué via des plateformes légitimes comme GitHub, SourceForge et Google Sites, déguisé en mods de jeux, notamment pour Roblox, et en cracks logiciels pour des applications comme Microsoft Visio.

Parfois, les attaquants vont plus loin, utilisant possiblement des outils d'intelligence artificielle pour créer de faux sites web entiers qui semblent « assez professionnels », a déclaré le chercheur de Kaspersky Artem Ushkov.

Portefeuilles crypto et extensions ciblés

Ushkov a noté que Stealka possède un « arsenal de capacités assez étendu », mais est particulièrement dangereux car sa cible principale sont les données des navigateurs basés sur les moteurs Chromium et Gecko.

Cela met en danger plus de 100 navigateurs différents, dont les populaires Chrome, Firefox, Opera, Yandex, Edge, Brave, et bien d'autres.

Lire aussi : Les pirates exploitent une bibliothèque JavaScript pour installer des drainers crypto

Ses cibles principales sont les données de remplissage automatique, comme les identifiants de connexion, les adresses et les détails des cartes de paiement, mais il cible aussi les paramètres et bases de données de 115 extensions de navigateur pour portefeuilles crypto, gestionnaires de mots de passe et services 2FA (authentification à deux facteurs).

Parmi les 80 portefeuilles crypto ciblés, on trouve Binance, Coinbase, Crypto.com, SafePal, Trust Wallet, MetaMask, Ton, Phantom, Nexus et Exodus.

Kaspersky a également indiqué que les applications de messagerie, dont Discord, Telegram, Unigram, Pidgin et Tox, étaient également à risque, tout comme les clients email, les gestionnaires de mots de passe, les clients de jeu et même les applications VPN.

Évitez les logiciels piratés et les mods de jeux

Pour rester protégé, Kaspersky recommande d'utiliser un logiciel antivirus fiable et des gestionnaires de mots de passe pour éviter de stocker les mots de passe dans les navigateurs. Il met également en garde contre l'utilisation de logiciels piratés et de mods de jeux non officiels.

Cloudflare a rapporté la semaine dernière que plus de 5 % de tous les emails envoyés dans le monde contenaient du contenu malveillant, et plus de la moitié d'entre eux contenaient un lien de phishing, tandis qu'un quart de toutes les pièces jointes HTML se sont avérées malveillantes.

Magazine : Grandes questions : Le Bitcoin survivrait-il à une panne de courant de 10 ans ?