Les pertes liées à l'hameçonnage ont chuté drastiquement en 2025, de plus de 83 % par rapport à l'année précédente. Cependant, les données sous-jacentes montrent que ces chiffres réduits ne se traduisent pas par un déclin des menaces de sécurité.

Les Pertes par Hameçonnage Crypto Passent de 494 M$ à 84 M$ en 2025

Une attaque par hameçonnage se produit lorsqu'un utilisateur sans méfiance est trompé pour qu'il divulgue des informations sensibles ou qu'il approuve des transactions malveillantes. Dans l'espace crypto, les attaques par hameçonnage de signature sont une préoccupation majeure de sécurité et sont facilitées par l'utilisation de « wallet drainers » (vidangeurs de portefeuille).

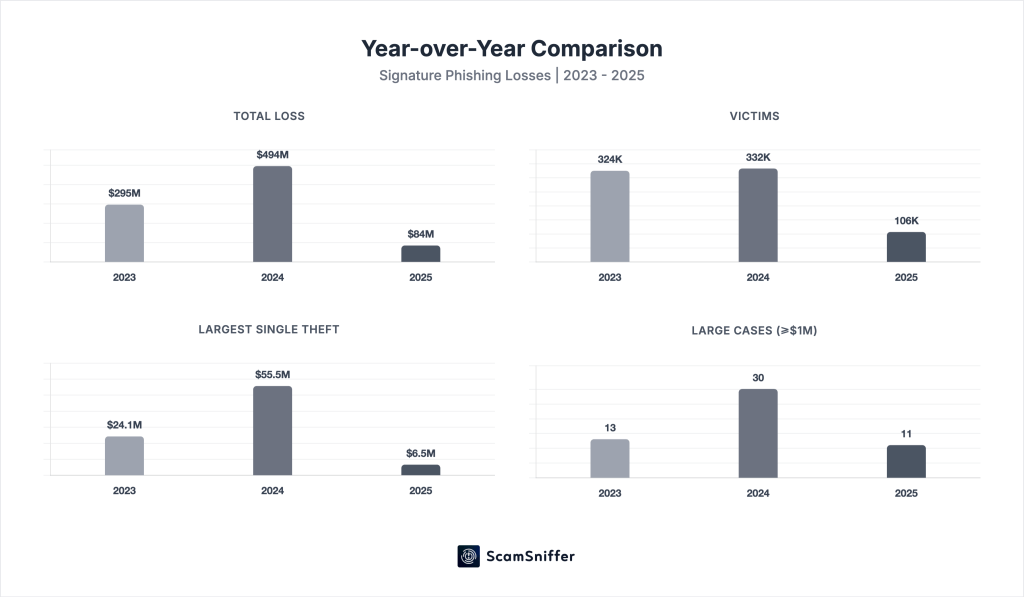

Selon l'entreprise de sécurité Web3 Scam Sniffer, les pertes totales liées à l'hameçonnage en 2025 étaient évaluées à 83,85 millions de dollars pour 106 106 victimes, ce qui représente des baisses respectives de 83 % et 68 % par rapport à 2024. Il y a également eu 11 grands cas de vol de plus d'un million de dollars contre 30 en 2024. Par ailleurs, le plus gros vol unique était une perte de 6,5 millions de dollars via une attaque par signature « permit » en septembre, ce qui est 8 fois moins qu'en 2024.

Bien que les derniers chiffres représentent un déclin significatif par rapport à l'année précédente, les analystes de Scam Sniffer affirment qu'il n'y a pas de traduction directe en une menace de marché réduite, car les pertes ont évolué parallèlement au cycle du marché. Par conséquent, les pertes ont augmenté ou diminué en relation avec l'activité mondiale des utilisateurs de crypto.

Notamment, les pertes mensuelles ont varié de 2,04 millions de dollars en décembre à 12,17 millions de dollars en août. Cependant, le troisième trimestre (T3), qui était la période de marché la plus active, a représenté la plus grande partie (29 %, soit 31 millions de dollars) des pertes annuelles. Cependant, les chiffres sont tombés à 13 millions de dollars au T4, alors que l'activité des utilisateurs se refroidissait.

Lecture connexe : Le Fondateur d'Aave Réagit à la Tension Gouvernance Avec un Plan Stratégique – Détails

L'EIP-7702 Émerge Comme le Dernier Type de Signature d'Hameçonnage

Selon le rapport de Scam Sniffer, l'exploitation de l'EIP-7702 est apparue comme une nouvelle menace dans l'écosystème des « wallet-drainers » basés sur la signature. Tirant parti de l'abstraction de compte introduite dans la mise à jour Pectra en mai 2025, les attaquants peuvent regrouper plusieurs opérations malveillantes en une seule signature.

Notamment, les plus grosses pertes liées à l'EIP-7702, avec deux incidents culminant à 2,54 millions de dollars, ont été enregistrées en août. Par ailleurs, les types de signature Permit/Permit2 mènent le marché, représentant 8,72 millions de dollars de pertes sur trois incidents majeurs, soit 38 % de toutes les pertes des grands cas.

Au-delà des types d'hameçonnage par signature, Scam Sniffer a également mis en lumière d'autres types d'attaques par hameçonnage qui menacent l'espace crypto. L'incident de Bybit en février se distingue, après que le groupe Lazarus a compromis la machine d'un développeur de Safe (Wallet) et a lancé un programme qui imitait l'interface multi-signature, entraînant des pertes de 1,46 milliard de dollars.

En conclusion, bien que les pertes signalées par hameçonnage de signature aient diminué, le paysage des menaces reste actif. De plus, la baisse des pertes traçables peut suggérer que les attaquants utilisent des vecteurs plus difficiles à tracer, tels que des violations de clés privées ou de l'ingénierie sociale ciblée.