· Le BIP-360 intègre pour la première fois officiellement la résistance quantique dans la feuille de route de développement de Bitcoin, marquant une évolution technologique prudente et progressive, et non un changement radical du système cryptographique.

· Le risque quantique menace principalement les clés publiques exposées, et non l'algorithme de hachage SHA-256 utilisé par Bitcoin. Ainsi, réduire l'exposition des clés publiques est devenu le problème de sécurité central que les développeurs s'efforcent de résoudre.

· Le BIP-360 introduit le script Pay-to-Merkle-Root (P2MR), qui supprime l'option de dépense par chemin de clé (key path spending) introduite par la mise à niveau Taproot, forçant ainsi toutes les dépenses d'UTXO à passer par un chemin de script (script path), minimisant ainsi au maximum le risque d'exposition des clés publiques à courbe elliptique.

· Le P2MR conserve la flexibilité des contrats intelligents, prenant toujours en charge les multisignatures, les verrous temporels (timelocks) et les structures de garde complexes via l'arbre de Merkle Tapscript.

La philosophie de conception de Bitcoin lui permet de résister à des défis économiques, politiques et technologiques redoutables. Au 10 mars 2026, son équipe de développement s'attaque à une nouvelle menace technologique émergente : l'informatique quantique.

Le récent Bitcoin Improvement Proposal 360 (BIP-360) a officiellement inscrit pour la première fois la résistance quantique dans la feuille de route technique à long terme de Bitcoin. Bien que certains médias aient tendance à le décrire comme un changement majeur, la réalité est plus prudente et progressive.

Cet article explore en détail comment le BIP-360 réduit l'exposition de Bitcoin au risque quantique en introduisant le script Pay-to-Merkle-Root (P2MR), supprimant la fonctionnalité de dépense par chemin de clé de Taproot. Il vise à clarifier les améliorations apportées par cette proposition, les compromis introduits, et pourquoi elle ne rend pas encore Bitcoin totalement sûr sur le plan post-quantique.

Source de la menace de l'informatique quantique pour Bitcoin

La sécurité de Bitcoin repose sur des fondements cryptographiques, principalement l'algorithme de signature numérique à courbe elliptique (ECDSA) et les signatures Schnorr introduites par la mise à niveau Taproot. Les ordinateurs traditionnels ne peuvent pas dériver une clé privée à partir d'une clé publique dans un temps raisonnable. Cependant, un ordinateur quantique suffisamment puissant exécutant l'algorithme de Shor pourrait potentiellement casser le problème du logarithme discret des courbes elliptiques, compromettant ainsi la sécurité des clés privées.

La distinction clé est la suivante :

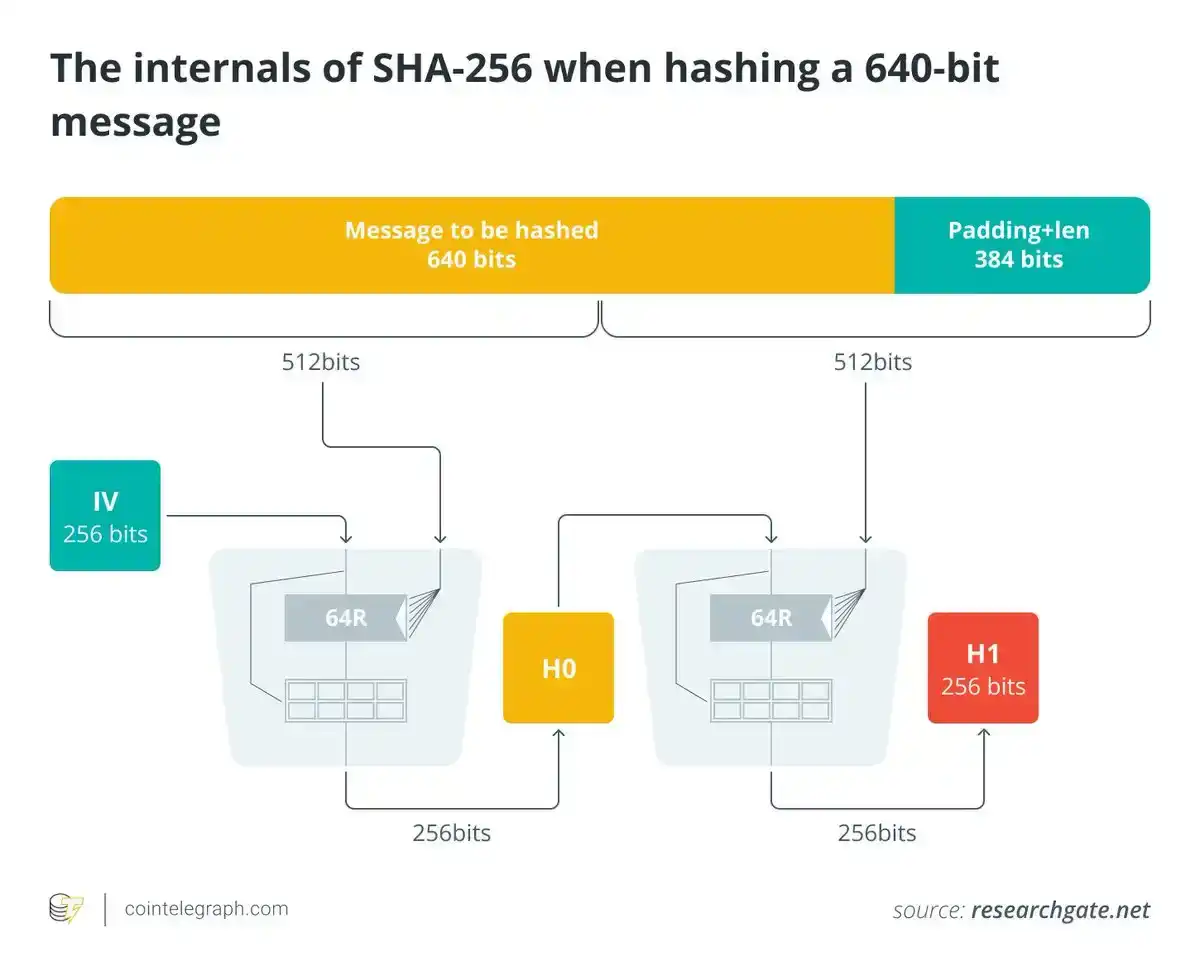

· Les attaques quantiques menacent principalement la cryptographie à clé publique, et non les fonctions de hachage. L'algorithme SHA-256 utilisé par Bitcoin est relativement robuste face à l'informatique quantique. L'algorithme de Grover ne fournit qu'une accélération quadratique, et non exponentielle.

· Le vrai risque réside dans le moment où une clé publique est divulguée sur la blockchain.

Sur cette base, la communauté considère largement l'exposition des clés publiques comme la principale source de risque quantique.

Points de vulnérabilité potentiels de Bitcoin en 2026

Les différents types d'adresses dans le réseau Bitcoin sont confrontés à des niveaux de menace quantique future variables :

· Adresses réutilisées : Lorsque des fonds sont dépensés depuis cette adresse, sa clé publique est divulguée sur la chaîne, ce qui la rend vulnérable si un ordinateur quantique cryptographiquement pertinent (CRQC) apparaît à l'avenir.

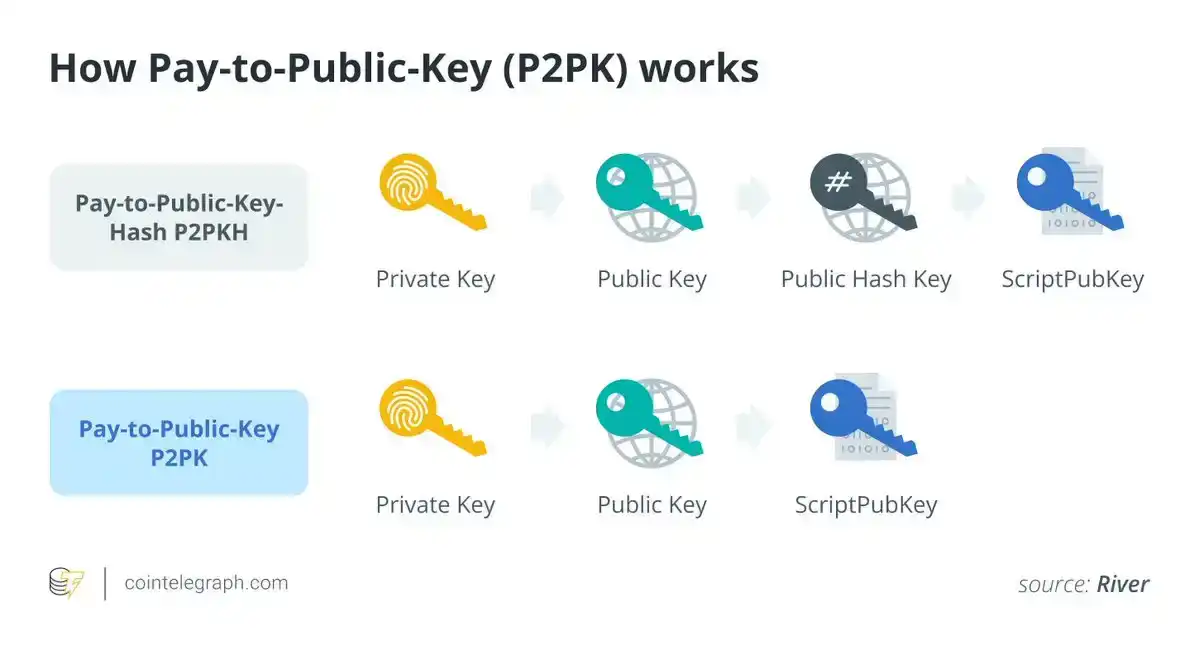

· Anciennes sorties Pay-to-Public-Key (P2PK) : Les premières transactions Bitcoin écrivaient directement la clé publique dans la sortie de transaction.

· Dépense par chemin de clé Taproot : La mise à niveau Taproot (2021) offrait deux chemins de dépense : un chemin de clé simple (exposant une clé publique ajustée lors de la dépense) et un chemin de script (exposant un script spécifique via une preuve de Merkle). Le chemin de clé constitue le point faible théorique principal face à une attaque quantique.

Le BIP-360 est conçu spécifiquement pour cibler ce problème d'exposition par le chemin de clé.

Contenu central du BIP-360 : Introduction du P2MR

La proposition BIP-360 ajoute un nouveau type de sortie appelé Pay-to-Merkle-Root (P2MR). Ce type s'inspire structurellement de Taproot, mais apporte un changement clé : il supprime complètement l'option de dépense par chemin de clé.

Au lieu de s'engager sur une clé publique interne comme le fait Taproot, le P2MR s'engage uniquement sur la racine de Merkle d'un arbre de scripts. Le processus pour dépenser une sortie P2MR est le suivant :

Révéler un script feuille dans l'arbre de scripts.

Fournir une preuve de Merkle attestant que ce script feuille appartient à la racine de Merkle engagée.

Durant tout ce processus, il n'existe aucun chemin de dépense basé sur une clé publique.

Les impacts directs de la suppression du chemin de dépense par clé incluent :

· Éviter l'exposition de la clé publique due à une vérification de signature directe.

· Tous les chemins de dépense reposent sur des engagements basés sur le hachage, plus résistants aux quanta.

· Le nombre de clés publiques à courbe elliptique résidant longtemps sur la chaîne sera significativement réduit.

· Les méthodes basées sur le hachage offrent un avantage significatif pour résister aux attaques quantiques par rapport aux solutions reposant sur des hypothèses de courbes elliptiques, réduisant ainsi considérablement la surface d'attaque potentielle.

Fonctionnalités préservées par le BIP-360

Un malentendu courant est que l'abandon du chemin de dépense par clé affaiblit les fonctionnalités de contrats intelligents ou de scripts de Bitcoin. En réalité, le P2MR prend entièrement en charge les fonctionnalités suivantes :

· Configurations multisignatures

· Verrous temporels (Timelocks)

· Paiements conditionnels

· Schémas de succession d'actifs

· Arrangements de garde avancés

Le BIP-360 réalise toutes ces fonctionnalités via l'arbre de Merkle Tapscript. Cette approche conserve la pleine capacité scripturale tout en abandonnant le chemin de signature directe, pratique mais potentiellement risqué.

Contexte : Satoshi Nakamoto a brièvement évoqué l'informatique quantique dans des discussions sur les forums précoces, estimant que si elle devenait réalité, Bitcoin pourrait migrer vers des schémas de signature plus robustes. Cela indique que la prévision de flexibilité pour de futures mises à niveau faisait partie de sa conception initiale.

Impact pratique du BIP-360

Bien que le BIP-360 semble être une amélioration purement technique, son impact touchera largement les portefeuilles, les plateformes d'échange et les services de garde. Si la proposition est adoptée, elle remodelera progressivement la manière dont les nouvelles sorties Bitcoin sont créées, dépensées et conservées, ayant un impact particulièrement profond sur les utilisateurs soucieux de la résistance quantique à long terme.

· Support des portefeuilles : Les applications de portefeuille pourraient proposer des adresses P2MR optionnelles (potentiellement commençant par « bc1z ») comme option « renforcée quantiquement » pour recevoir de nouveaux fonds ou stocker des actifs à long terme.

· Frais de transaction : L'utilisation du chemin de script introduisant plus de données de témoin (witness data), les transactions P2MR seront légèrement plus grandes que les dépenses par chemin de clé Taproot, ce qui pourrait entraîner une légère augmentation des frais de transaction. Cela représente un compromis entre sécurité et compacité des transactions.

· Coordination de l'écosystème : Un déploiement complet du P2MR nécessitera des mises à jour correspondantes des portefeuilles, plateformes d'échange, institutions de garde et portefeuilles matériels. La planification et la coordination associées devront commencer plusieurs années à l'avance.

Contexte : Les gouvernements ont commencé à s'inquiéter du risque de « collecte maintenant, déchiffrement plus tard », qui consiste à collecter et stocker massivement des données chiffrées aujourd'hui pour les déchiffrer une fois les ordinateurs quantiques disponibles. Cette stratégie est analogue aux préoccupations concernant les clés publiques Bitcoin exposées.

Limites claires du BIP-360

Bien que le BIP-360 renforce les défenses de Bitcoin contre les futures menaces quantiques, il ne s'agit pas d'une refonte complète du système cryptographique. Comprendre ses limites est tout aussi crucial :

· Les actifs existants ne sont pas mis à niveau automatiquement : Toutes les anciennes sorties de transaction non dépensées (UTXO) restent vulnérables jusqu'à ce que l'utilisateur transfère activement ses fonds vers une sortie P2MR. Le processus de migration dépend donc entièrement du comportement individuel des utilisateurs.

· N'introduit pas de nouvelles signatures post-quantiques : Le BIP-360 n'adopte pas de schémas de signature basés sur les réseaux (comme Dilithium ou ML-DSA) ou basés sur le hachage (comme SPHINCS+) pour remplacer les signatures ECDSA ou Schnorr existantes. Il supprime simplement le mode d'exposition des clés publiques introduit par le chemin de clé Taproot. Une transition complète vers des signatures post-quantiques au niveau de la base nécessiterait un changement de protocole bien plus important.

· Ne fournit pas une immunité quantique absolue : Même si un CRQC opérationnel apparaissait soudainement, résister à son impact nécessiterait une réponse coordonnée à grande échelle et à haut niveau entre les mineurs, les nœuds, les plateformes d'échange et les institutions de garde. Les « pièces dormantes » inactives depuis longtemps pourraient soulever des problèmes de gouvernance complexes et mettre le réseau sous tension.

Motivation derrière la planification prospective des développeurs

Le développement de l'informatique quantique est incertain. Certains estiment que sa mise en pratique pratique prendra encore des décennies, tandis que d'autres soulignent que l'objectif d'IBM pour un ordinateur quantique tolérant aux fautes d'ici la fin des années 2020, les percées de Google sur les puces quantiques, les recherches de Microsoft sur l'informatique quantique topologique, et le délai de transition des systèmes cryptographiques fixé par le gouvernement américain pour 2030-2035, indiquent tous une accélération des progrès.

La migration des infrastructures critiques prend du temps. Les développeurs de Bitcoin soulignent qu'il est nécessaire de planifier systématiquement tous les aspects, de la conception du BIP et de l'implémentation logicielle à l'adaptation des infrastructures et l'adoption par les utilisateurs. Attendre que la menace quantique soit imminente pourrait laisser insuffisamment de temps pour agir.

Si un large consensus communautaire est atteint, le BIP-360 pourrait être déployé via un soft fork par étapes :

· Activation du nouveau type de sortie P2MR.

· Ajout progressif de son support par les portefeuilles, plateformes d'échange et institutions de garde.

· Migration progressive des actifs des utilisateurs vers les nouvelles adresses sur plusieurs années.

Ce processus est similaire au chemin parcouru par les mises à niveau Segregated Witness (SegWit) et Taproot, passant d'optionnelles à largement adoptées.

Discussion large autour du BIP-360

Il existe un débat continu au sein de la communauté sur l'urgence de mettre en œuvre le BIP-360 et ses coûts potentiels. Les questions centrales incluent :

· La légère augmentation des frais pour les détenteurs à long terme est-elle acceptable ?

· Les utilisateurs institutionnels devraient-ils migrer leurs actifs en premier, servant d'exemple ?

· Comment traiter les bitcoins « dormants » qui ne seront jamais déplacés ?

· Comment les applications de portefeuille doivent-elles communiquer le concept de « sécurité quantique » aux utilisateurs, sans provoquer de panique inutile tout en fournissant des informations efficaces ?

Ces discussions sont toujours en cours. La proposition du BIP-360 a grandement stimulé l'approfondissement de ces questions, mais est loin d'y avoir apporté une réponse définitive.

Contexte : L'idée théorique qu'un ordinateur quantique puisse casser la cryptographie actuelle remonte à 1994, lorsque le mathématicien Peter Shor a proposé son algorithme, bien avant la création de Bitcoin. Ainsi, la planification de Bitcoin face aux futures menaces quantiques est essentiellement une réponse à cette avancée théorique vieille de plus de trente ans.

Mesures que les utilisateurs peuvent prendre actuellement

Actuellement, la menace quantique n'est pas imminente et les utilisateurs ne doivent pas s'inquiéter excessivement. Cependant, prendre quelques mesures prudentes est bénéfique :

· S'en tenir au principe de ne pas réutiliser les adresses.

· Toujours utiliser la dernière version des logiciels de portefeuille.

· Suivre les actualités concernant les mises à niveau du protocole Bitcoin.

· Surveiller quand les applications de portefeuille commenceront à prendre en charge le type d'adresse P2MR.

· Les détenteurs de quantités importantes de Bitcoin devraient discrètement évaluer leur exposition au risque et envisager d'élaborer un plan d'urgence (contingency plan).

BIP-360 : Première étape vers l'ère post-quantique

Le BIP-360 marque la première étape concrète de Bitcoin pour réduire son exposition au risque quantique au niveau du protocole. Il redéfinit la manière dont les nouvelles sorties sont créées, minimise au maximum la divulgation accidentelle de clés publiques et jette les bases d'une planification de migration à long terme.

Il ne met pas à niveau automatiquement les bitcoins existants, conserve le système de signature actuel et souligne un fait : atteindre une véritable sécurité post-quantique nécessite un effort continu, prudent et coordonné couvrant tout l'écosystème. Cela dépendra de pratiques d'ingénierie à long terme et d'une adoption communautaire par étapes, et ne peut être réalisé d'un seul coup par une seule proposition de BIP.