Selon un rapport du 2 avril, l'incident de fuite du code source de Claude Code, causé par une erreur humaine d'Anthropic, continue de s'aggraver. Actuellement, des pirates exploitent cet événement chaud en propageant un logiciel malveillant de vol d'informations nommé Vidar via de faux dépôts sur GitHub.

Leurre amélioré : Prétention de "déverrouiller des fonctionnalités professionnelles"

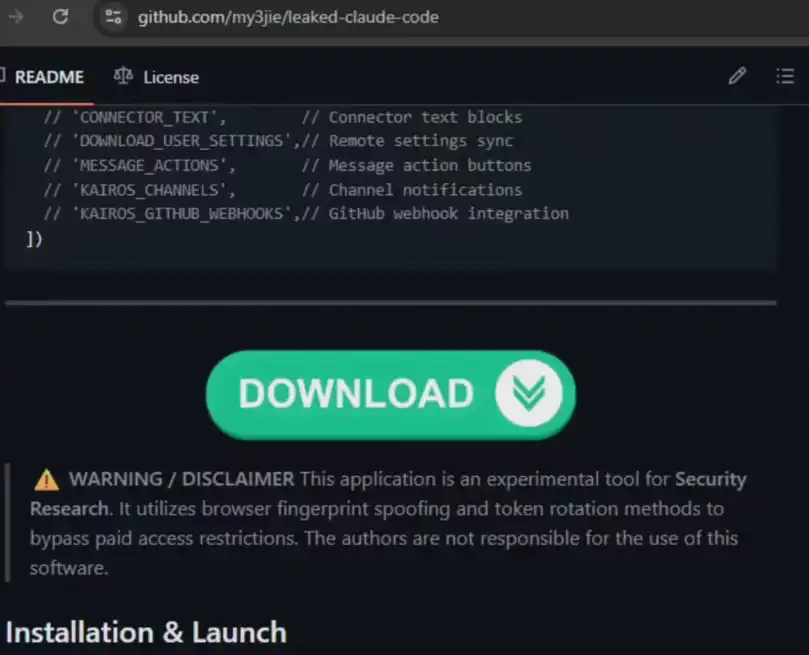

Un rapport de surveillance de la société de sécurité Zscaler montre qu'un utilisateur nommé idbzoomh a créé plusieurs faux dépôts sur GitHub.

Phishing ciblé : Le pirate affirme dans la description du dépôt fournir une version divulguée du code source "déverrouillant des fonctionnalités professionnelles", induisant les développeurs impatients de l'essayer à le télécharger.

Optimisation SEO : Pour étendre la portée de l'attaque, l'attaquant a optimisé les mots-clés pour les moteurs de recherche, ce qui fait que ces dépôts malveillants apparaissent souvent en tête des résultats lorsque les utilisateurs recherchent des mots-clés comme "fuite du code Claude Code".

Profil du virus : Infiltration de Vidar, données "déménagées"

Dès qu'un utilisateur est trompé, télécharge et exécute le fichier exécutable inclus, le système est rapidement compromis :

Vol d'informations : Le Vidar implanté est un logiciel malveillant très mature sur le dark web, spécialisé dans la collecte de mots de passe de navigateurs, de portefeuilles de cryptomonnaies et de diverses informations personnelles sensibles.

Latence persistante : Le virus déploie également simultanément l'outil proxy GhostSocks, établissant un canal secret pour les contrôles à distance ultérieurs et la transmission de données.

Avertissement de risque : Méfiez-vous des "repas gratuits" provenant de canaux non officiels

Les chercheurs en sécurité soulignent que les archives malveillantes de ces faux dépôts sont mises à jour à une fréquence très élevée, contournant facilement les détections de sécurité de base. Au moins deux dépôts utilisant des techniques similaires ont été identifiés, suggérant que le même attaquant teste différentes stratégies de propagation.

Observation de l'industrie : Le "piège en chaîne" de la sécurité de l'IA

De l'erreur de packaging du code source d'Anthropic à la réutilisation de l'événement chaud par les pirates pour le phishing, cet incident reflète la complexité des risques de sécurité à l'ère de l'IA. Lorsque la communauté des développeurs devient une cible, les compétences numériques de base - ne pas exécuter de fichiers binaires de source inconnue - restent la dernière ligne de défense.

L'équipe éditoriale rappelle à tous les développeurs : Veuillez absolument obtenir les outils via les canaux officiels d'Anthropic, et ne tombez pas dans les pièges soigneusement conçus par les pirates par curiosité ou en recherchant des "fonctionnalités crackées".