Un correctif est disponible depuis près d'un an, mais des millions d'utilisateurs Android utilisent peut-être encore des applications de portefeuilles crypto vulnérables — laissant leurs fonds et clés privées exposés à une faille de sécurité connue.

L'équipe Microsoft Defender Security Research a rendu publique la semaine dernière les détails d'une vulnérabilité qu'elle a découverte pour la première fois en avril 2025. La faille se trouvait à l'intérieur d'un composant logiciel largement utilisé appelé EngageLab SDK, version 4.5.4.

Étant donné que ce SDK est intégré à des milliers d'applications Android, une seule application malveillante pourrait déclencher une réaction en chaîne aux conséquences bien plus larges.

Fonctionnement de l'attaque

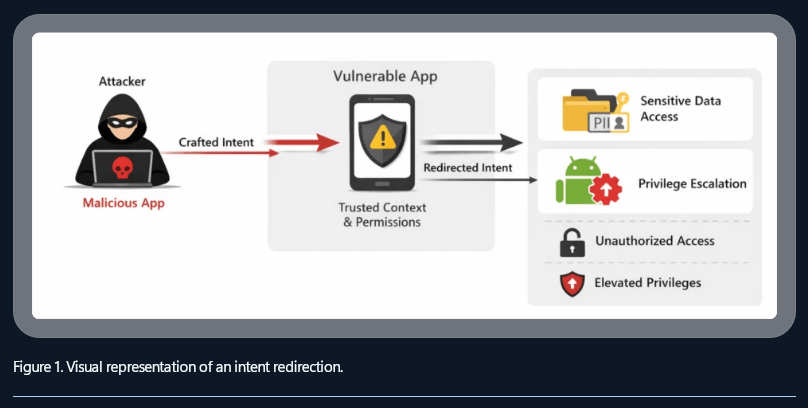

La méthode est appelée « redirection d'intention » (intent redirection). L'application d'un attaquant envoie un message spécialement conçu à toute application exécutant la version vulnérable du SDK. Une fois ce message reçu, l'application ciblée est trompée et accorde un accès en lecture et écriture à ses propres données — y compris les phrases de récupération (seed phrases) et les adresses de portefeuille stockées.

Source : Microsoft

Le système de sandbox intégré d'Android, qui empêche normalement les applications de voir les données des autres, a été complètement contourné. Selon Microsoft, l'attaque a touché plus de 50 millions d'applications dans l'écosystème Android, dont environ 30 millions étaient des portefeuilles crypto.

La vulnérabilité ne nécessitait aucune action de la part de l'utilisateur. Pas de liens suspects. Pas de pages de phishing. Le simple fait d'avoir les mauvaises applications installées en même temps suffisait.

Source : Microsoft

Réponse de Microsoft et Google

Microsoft a agi rapidement après sa découverte. Dès mai 2025, l'entreprise avait associé Google et l'Android Security Team à la réponse. EngageLab a publié une version corrigée — le SDK 5.2.1 — peu de temps après.

Les rapports indiquent que Microsoft et Google ont depuis orienté les utilisateurs sur la manière de vérifier si leurs applications de portefeuille ont été mises à jour via Google Play Protect.

BTCUSD se négociant à 72 906 $ sur le graphique 24h : TradingView

Les responsables ont également souligné une préoccupation plus large : les applications installées sous forme de fichiers APK en dehors du Play Store présentent un risque plus élevé, car elles contournent les contrôles de sécurité que Google applique aux applications répertoriées sur sa place de marché officielle.

Ce que les utilisateurs doivent faire maintenant

Pour la plupart des utilisateurs qui mettent à jour régulièrement leurs applications, le risque est probablement passé. Mais pour quiconque n'a pas mis à jour depuis mi-2025, l'action recommandée va au-delà d'un simple rafraîchissement d'application.

Les équipes de sécurité conseillent à ces utilisateurs de transférer leurs fonds vers de nouveaux portefeuilles entièrement distincts, générés avec de nouvelles phrases de récupération. Tout portefeuille qui était actif et non corrigé pendant la période d'exposition doit être considéré comme potentiellement compromis.

Cette divulgation intervient parallèlement à une vulnérabilité distincte des puces Android signalée le mois précédent et à une nouvelle initiative du Trésor américain qui associe les agences gouvernementales et les entreprises du crypto pour partager les informations sur les menaces cybersécurité — un signe que la sécurité mobile dans l'espace crypto attire l'attention au plus haut niveau.

Image principale de Bleeping Computer, graphique de TradingView