Se ha descubierto un nuevo malware que se dirige a carteras de criptomonedas y extensiones de navegadores mientras se disfraza de trucos y mods de juegos, según la firma de ciberseguridad Kaspersky.

Kaspersky informó el jueves que había descubierto un nuevo infostealer llamado "Stealka", que se dirige a los datos de usuarios de Microsoft Windows.

Los atacantes han utilizado este malware, descubierto en noviembre, para hackear cuentas, robar criptomonedas e instalar mineros de cripto en las computadoras de sus víctimas mientras se hacían pasar por cracks, trucos y mods de videojuegos.

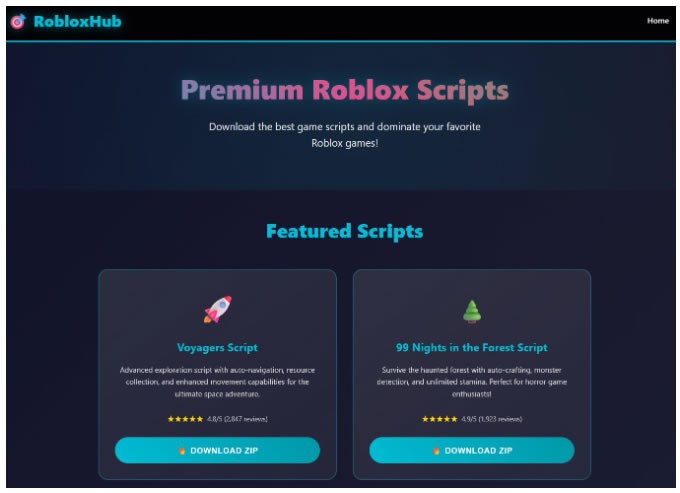

El software malicioso se ha distribuido a través de plataformas legítimas como GitHub, SourceForge y Google Sites, y se ha disfrazado de mods de juegos, especialmente para Roblox, y cracks de software para aplicaciones como Microsoft Visio.

A veces, los atacantes van un paso más allá, posiblemente utilizando herramientas de inteligencia artificial, y crean sitios web falsos completos que parecen "bastante profesionales", dijo el investigador de Kaspersky Artem Ushkov.

Carteras de cripto y extensiones como objetivo

Ushkov señaló que Stealka tiene un "arsenal de capacidades bastante extenso", pero es particularmente peligroso porque su principal objetivo son los datos de los navegadores basados en los motores Chromium y Gecko.

Esto pone en riesgo a más de 100 navegadores diferentes, incluidos los populares como Chrome, Firefox, Opera, Yandex, Edge, Brave y muchos otros.

Relacionado: Los hackers explotan una biblioteca JavaScript para instalar drenadores de cripto

Sus objetivos principales son los datos de autocompletar, como credenciales de inicio de sesión, direcciones y detalles de tarjetas de pago, pero también se dirige a la configuración y bases de datos de 115 extensiones de navegador para carteras de criptomonedas, gestores de contraseñas y servicios de 2FA (autenticación de dos factores).

Algunas de las 80 carteras de cripto objetivo incluyen Binance, Coinbase, Crypto.com, SafePal, Trust Wallet, MetaMask, Ton, Phantom, Nexus y Exodus.

Kaspersky también dijo que las aplicaciones de mensajería, incluidas Discord, Telegram, Unigram, Pidgin y Tox, también estaban en riesgo, al igual que clientes de correo electrónico, gestores de contraseñas, clientes de juegos e incluso aplicaciones VPN.

Evitar software pirateado y mods de juegos

Para mantenerse protegido, Kaspersky recomendó usar software antivirus confiable y gestores de contraseñas para evitar almacenar contraseñas en los navegadores. También advirtió contra el uso de software pirateado y mods de juegos no oficiales.

Cloudflare informó la semana pasada que más del 5% de todos los correos electrónicos enviados en todo el mundo contienen contenido malicioso, y más de la mitad de ellos contenían un enlace de phishing, mientras que una cuarta parte de todos los archivos adjuntos HTML resultaron ser maliciosos.

Revista: Grandes preguntas: ¿Sobreviviría Bitcoin a un apagón eléctrico de 10 años?