La explotación de $290 millones de rsETH de KelpDAO ha entrado en una nueva fase, con LayerZero y Aave delineando públicamente cómo se desarrolló el incidente, por qué el daño parece contenido y qué podría significar para los estándares de seguridad cripto entre cadenas en el futuro.

La afirmación central de LayerZero es que la explotación no fue un fallo del protocolo en sí, sino el resultado de la decisión de KelpDAO de ejecutar rsETH con una configuración de un solo DVN. Esto es importante porque las últimas declaraciones cambian la narrativa del mercado lejos del riesgo de contagio generalizado en los activos integrados con LayerZero y hacia una pregunta más estrecha: cuánto riesgo estaba concentrado en el diseño de seguridad de una aplicación.

LayerZero Vincula La Explotación Cripto De KelpDAO A Un Ataque RPC

En una declaración de incidente del 20 de abril, LayerZero dijo que el ataque del 18 de abril apuntó a la configuración rsETH de KelpDAO y estuvo "aislado completamente a la configuración rsETH de KelpDAO como una consecuencia directa de su configuración de DVN único". La compañía añadió que había realizado "una revisión exhaustiva de las integraciones activas" y podía confirmar "con confianza que no hay contagio alguno para cualquier otro activo o aplicación".

LayerZero enmarcó el episodio como un ataque a la infraestructura cripto vinculado a un estado en lugar de una explotación de protocolo. Según la declaración, "indicadores preliminares sugieren atribución a un actor estatal altamente sofisticado, probablemente el Grupo Lázaro de Corea del Norte, más específicamente TraderTraitor".

Dijo que el ataque no comprometió el protocolo, la gestión de claves o las instancias DVN directamente. En cambio, el atacante supuestamente envenenó la infraestructura RPC aguas abajo utilizada por el DVN de LayerZero Labs, intercambió binarios en nodos op-geth comprometidos, y luego usó presión DDoS en RPCs no comprometidos para forzar la conmutación por error hacia la infraestructura envenenada.

Esa secuencia es central para el argumento de LayerZero. "Debido a nuestros principios de mínimo privilegio, no pudieron comprometer las instancias DVN reales", escribió la compañía. "Sin embargo, usaron este punto de pivote para ejecutar un ataque de suplantación de RPC. Su nodo malicioso usó un payload personalizado diseñado explícitamente para forjar un mensaje al DVN con advertencias mínimas". LayerZero dijo que el nodo manipulado presentó datos falsos solo al DVN mientras devolvía respuestas veraces a otras IPs, incluyendo su propia infraestructura de monitoreo, en lo que describió como un esfuerzo deliberadamente sigiloso para evitar la detección.

Aun así, LayerZero argumenta que la explotación debería haberse detenido en la capa de aplicación si rsETH no hubiera dependido de una configuración de verificador 1-de-1. "La aplicación afectada fue rsETH, emitida por KelpDAO", dijo la declaración. "Su configuración OApp en el momento de este incidente dependía de una configuración de DVN 1-de-1, con LayerZero Labs como el único verificador — una configuración que contradice directamente el modelo de redundancia multi-DVN que LayerZero ha recomendado consistentemente a todos los socios de integración".

Añadió que "una configuración adecuadamente endurecida habría requerido consenso a través de múltiples DVNs independientes, haciendo este ataque inefectivo incluso en el evento de que cualquier DVN individual estuviera comprometido".

La compañía dijo que su DVN está activo nuevamente, que los nodos RPC afectados han sido descontinuados y reemplazados, y que ya no firmará ni atestiguará mensajes para aplicaciones que usen una configuración 1/1. También dijo que está trabajando con las fuerzas del orden y socios de la industria, incluyendo Seal911, para rastrear los fondos.

Aave dijo en una actualización de X a última hora. El protocolo dijo que su análisis muestra que "rsETH en la red principal de Ethereum está totalmente respaldado", pero añadió que "por exceso de precaución, rsETH permanece congelado a través de Aave V3 y V4 y la exposición al incidente está limitada". Las reservas de WETH también permanecen congeladas a través de los mercados afectados en Ethereum, Arbitrum, Base, Mantle y Linea mientras el equipo continúa validando información y evaluando posibles resoluciones.

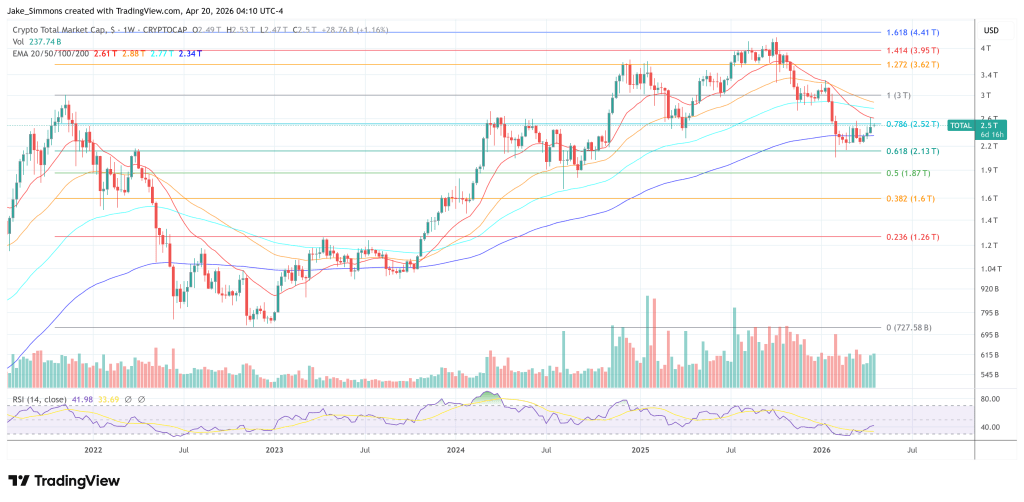

Al cierre de esta edición, la capitalización total del mercado cripto se situó en $2.5 billones.