Escrito por: etherscan.eth

Compilado por: AididiaoJP, Foresight News

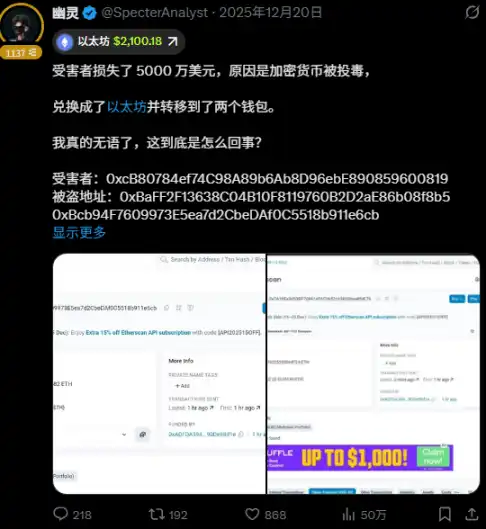

Hace unas semanas, un usuario de Etherscan llamado Nima compartió una experiencia desagradable. Después de realizar solo dos transferencias de stablecoins, recibió más de 89 correos electrónicos de alerta de monitoreo de direcciones en un corto período de tiempo.

Como señaló Nima, estas alertas fueron activadas por transacciones de envenenamiento de direcciones. El único propósito de los atacantes al crear estas transacciones es implantar direcciones falsas altamente similares en el historial de transacciones del usuario, con la intención de engañarlo para que copie y use por error estas direcciones falsas en su próxima transferencia.

El envenenamiento de direcciones ha existido en Ethereum durante años. Sin embargo, este tipo de incidentes resaltan que estas actividades de ataque se han vuelto altamente automatizadas y escaladas. Lo que antes era spam esporádico, ahora puede implementarse a gran escala, y los atacantes suelen completar la implantación de la transferencia de envenenamiento minutos después de que ocurre una transacción legítima.

Para entender por qué este tipo de ataques se han vuelto más comunes actualmente, necesitamos analizar dos dimensiones: el proceso de evolución de las técnicas de ataque de envenenamiento de direcciones y las razones fundamentales por las que pueden operar fácilmente a escala.

Además, este artículo se centrará en explicar un principio central de prevención para ayudar a los usuarios a defenderse eficazmente de este tipo de ataques.

一、El desarrollo industrializado del envenenamiento de direcciones

El envenenamiento de direcciones alguna vez fue considerado un medio de fraude nicho utilizado por atacantes oportunistas. Sin embargo, hoy en día, su modo de operación muestra cada vez más características de industrialización.

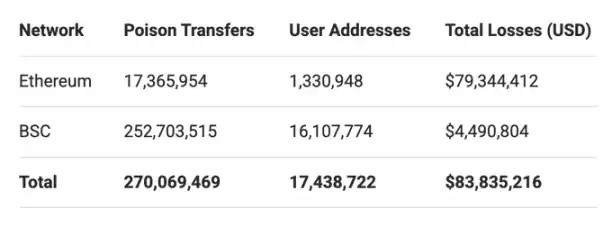

Un estudio publicado en 2025 analizó las actividades de envenenamiento de direcciones entre julio de 2022 y junio de 2024 (es decir, antes de la actualización Fusaka). El estudio mostró que ocurrieron aproximadamente 17 millones de intentos de envenenamiento en Ethereum, involucrando a alrededor de 1.3 millones de usuarios, con pérdidas confirmadas de al menos 79.3 millones de dólares.

La siguiente tabla, basada en los resultados del "Estudio de envenenamiento de direcciones en blockchain", muestra la escala de las actividades de envenenamiento de direcciones en Ethereum y BSC entre julio de 2022 y junio de 2024. Los datos indican que en la cadena BSC, donde las tarifas de transacción son significativamente más bajas, la frecuencia de las transferencias de envenenamiento fue un 1355% mayor.

Los atacantes suelen identificar objetivos potenciales monitoreando la actividad de la blockchain. Una vez que detectan una transacción de un usuario objetivo, los sistemas automatizados generan direcciones altamente similares que tienen los mismos caracteres iniciales y finales que las direcciones legítimas con las que ha interactuado. Luego, los atacantes envían transferencias de envenenamiento que contienen estas direcciones falsas a la dirección objetivo, haciendo que aparezcan en el historial de transacciones del usuario.

Los atacantes tienden a elegir como objetivos aquellas direcciones que tienen un mayor potencial de beneficio. Las direcciones que realizan transferencias frecuentes, mantienen grandes saldos de tokens o participan en transferencias de gran valor, suelen recibir más intentos de envenenamiento.

La competencia mejora la eficiencia del ataque

El estudio de 2025 reveló un fenómeno notable: a menudo existe competencia entre diferentes grupos de atacantes. En muchas actividades de envenenamiento, múltiples atacantes envían transferencias de envenenamiento a la misma dirección objetivo casi simultáneamente.

Cada grupo de atacantes intenta ser el primero en implantar su dirección falsa en el historial de transacciones del usuario, con la esperanza de que su dirección falsa sea seleccionada preferentemente cuando el usuario copie una dirección en el futuro. Quien logre implantarla primero, aumenta la probabilidad de que su dirección sea copiada por error por el usuario.

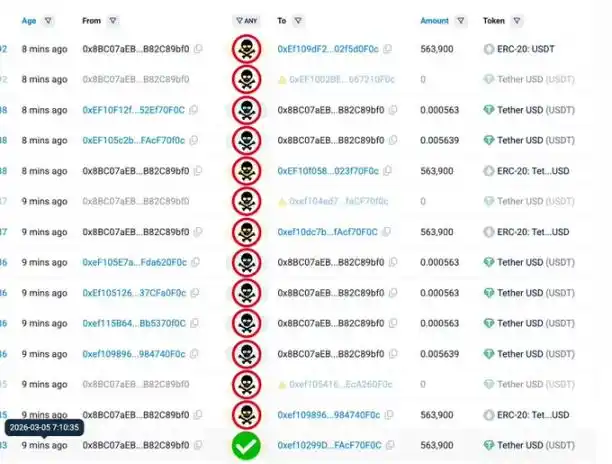

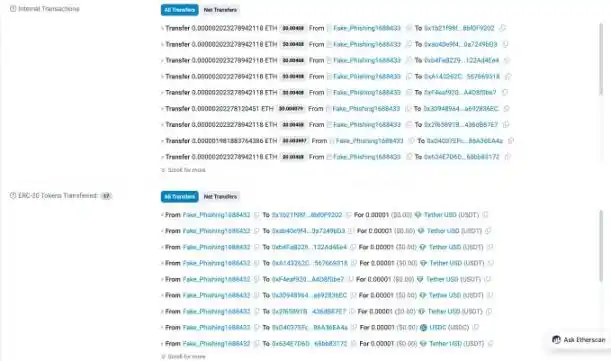

El caso de la siguiente dirección muestra plenamente la intensidad de esta competencia. En este caso, minutos después de completarse una transferencia legítima de USDT, se implantaron 13 transacciones de envenenamiento.

Nota: Etherscan oculta por defecto las transferencias de valor cero; aquí se han mostrado con fines de demostración

Los métodos comunes utilizados en los ataques de envenenamiento de direcciones incluyen: transferencias de polvo (dust), transferencias de tokens falsificados y transferencias de tokens de valor cero.

二、Razones por las que el ataque de envenenamiento de direcciones es fácil de operar a escala

A primera vista, la tasa de éxito del envenenamiento de direcciones parece baja. Después de todo, la mayoría de los usuarios no muerden el anzuelo. Sin embargo, desde un análisis económico, la lógica de este tipo de ataques es completamente diferente.

La lógica del juego de probabilidades

Los investigadores encontraron que en Ethereum, la tasa de éxito de un solo intento de envenenamiento es de aproximadamente 0.01%. En otras palabras, de cada 10,000 transferencias de envenenamiento, solo aproximadamente 1 podría resultar en que un usuario envíe fondos por error al atacante.

En vista de esto, las actividades de ataque de envenenamiento ya no se limitan a unas pocas direcciones, sino que tienden a enviar miles o incluso millones de transferencias de envenenamiento. Cuando la base de intentos es lo suficientemente grande, incluso una pequeña tasa de éxito puede acumularse para generar ganancias ilegales considerables.

Una sola estafa de transferencia de gran valor exitosa puede generar ganancias suficientes para cubrir fácilmente el costo de miles de intentos fallidos.

Costos de transacción más bajos estimulan el aumento de intentos de envenenamiento

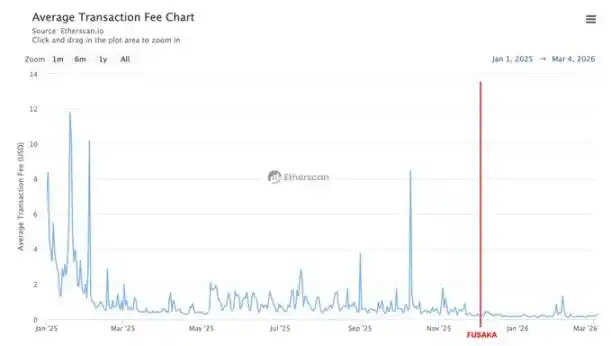

La actualización Fusaka, activada el 3 de diciembre de 2025, introdujo optimizaciones de escalabilidad que redujeron efectivamente los costos de transacción en Ethereum. Este cambio, si bien benefició a usuarios comunes y desarrolladores, también redujo significativamente el costo para los atacantes de iniciar una sola transferencia de envenenamiento, permitiéndoles enviar intentos de envenenamiento a una escala sin precedentes.

Después de la actualización Fusaka, la actividad de la red Ethereum aumentó significativamente. En los 90 días posteriores a la actualización, el volumen diario promedio de transacciones procesadas aumentó un 30% en comparación con los 90 días anteriores a la actualización. En el mismo período, el número promedio de nuevas direcciones creadas diariamente aumentó aproximadamente un 78%.

Además, observamos un aumento significativo en la actividad de transferencias de polvo. En estas transferencias, los atacantes envían transacciones con el mismo token que el historial de transferencias del usuario, pero por cantidades muy pequeñas.

Los siguientes datos comparan la actividad de transferencias de polvo para varios activos principales en los 90 días anteriores y posteriores a la actualización Fusaka. Para stablecoins como USDT, USDC y DAI, las transferencias de polvo se refieren a transacciones por debajo de 0.01 dólares; para ETH, se refiere a transferencias por debajo de 0.00001 ETH.

USDT

- Pre-actualización: 4.2 millones

- Post-actualización: 29.9 millones

- Crecimiento: +25.7 millones (+612%)

USDC

- Pre-actualización: 2.6 millones

- Post-actualización: 14.9 millones

- Crecimiento: +12.3 millones (+473%)

DAI

- Pre-actualización: 142,405

- Post-actualización: 811,029

- Crecimiento: +668,624 (+470%)

ETH

- Pre-actualización: 104.5 millones

- Post-actualización: 169.7 millones

- Crecimiento: +65.2 millones (+62%)

Los datos indican que poco después de la actualización Fusaka, la actividad de transferencias de polvo (inferiores a 0.01 USD) aumentó drásticamente, alcanzó un pico y luego disminuyó, pero se mantuvo significativamente por encima de los niveles previos a la actualización. En comparación, la actividad de transferencias superiores a 0.01 USD se mantuvo relativamente estable durante el mismo período.

Gràfico: Tendencia comparativa de las transferencias de polvo (<0.01 USD) de USDT, USDC y DAI en los 90 días anteriores y posteriores a la actualización Fusaka

Gràfico: Tendencia comparativa de las transferencias regulares (>0.01 USD) de USDT, USDC y DAI en los 90 días anteriores y posteriores a la actualización Fusaka

En muchas actividades de ataque, los atacantes primero distribuyen tokens y ETH por lotes a direcciones falsas recién generadas, y luego estas direcciones falsas envían una por una las transferencias de polvo a las direcciones objetivo. Dado que las transferencias de polvo involucran cantidades muy bajas, con la disminución de los costos de transacción, los atacantes pueden operar a gran escala a un costo muy bajo.

Ilustración: La dirección Fake_Phishing1688433 envía tokens y ETH por lotes a múltiples direcciones falsas diferentes en una transacción

Es importante aclarar que no todas las transferencias de polvo son actos de envenenamiento. Las transferencias de polvo también pueden originarse en actividades legítimas, como el canje de tokens o pequeñas interacciones entre direcciones. Sin embargo, después de revisar una gran cantidad de registros de transferencias de polvo, se puede juzgar que una parte considerable de ellas son muy probablemente intentos de envenenamiento.

三、Principio central de prevención

Antes de enviar cualquier fondo, verifique cuidadosamente la dirección de destino.

Aquí hay algunos consejos prácticos para reducir el riesgo al usar Etherscan:

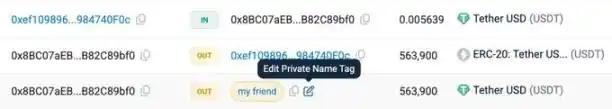

Utilice identificadores de dirección reconocibles

Para las direcciones con las que interactúa frecuentemente, configure etiquetas de nombre privadas en Etherscan. Esto ayuda a que las direcciones legítimas sean claramente discernibles entre muchas direcciones similares.

El uso de servicios de nombres de dominio como ENS también puede mejorar la legibilidad de la dirección en todo el navegador.

Al mismo tiempo, se recomienda utilizar la función de libreta de direcciones de la cartera para incluir las direcciones habituales en una lista blanca, asegurando que los fondos siempre se envíen al destino previsto.

Active la función de resaltado de direcciones

La función de resaltado de direcciones de Etherscan puede ayudar a los usuarios a distinguir visualmente direcciones de apariencia similar. Si dos direcciones parecen casi idénticas, pero se resaltan de manera inconsistente, es muy probable que una de ellas sea una dirección de envenenamiento.

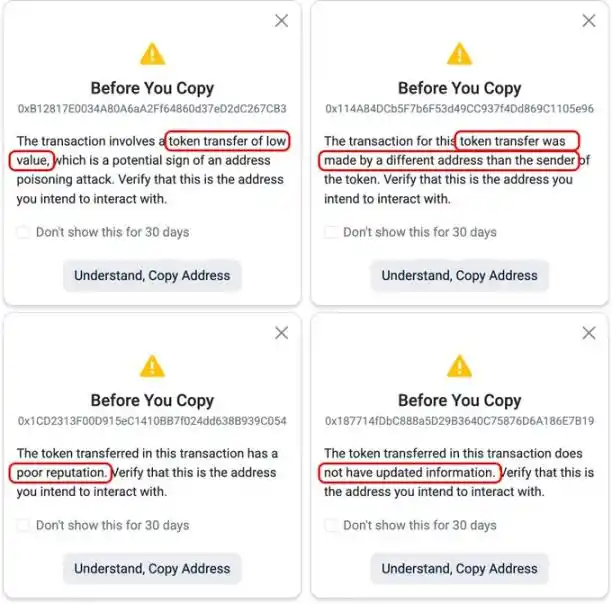

Siempre verifique dos veces antes de copiar una dirección

Etherscan muestra proactivamente una ventana de recordatorio cuando los usuarios copian direcciones que pueden estar relacionadas con actividades sospechosas. Estas actividades sospechosas incluyen:

- Transferencias de tokens de bajo valor

- Transferencias de tokens falsificados

- Tokens con mala reputación

- Tokens con información no actualizada

Cuando vea este tipo de recordatorio, pause la operación y verifique cuidadosamente si la dirección que está copiando es realmente la dirección objetivo con la que pretende interactuar.

Recuerde, en el mundo cripto no hay botón de "deshacer". Una vez que los fondos se envían a una dirección incorrecta, la posibilidad de recuperarlos es mínima.

Resumen

A medida que la reducción de los costos de transacción hace que las estrategias de ataque de alto volumen sean más económicas, los ataques de envenenamiento de direcciones en Ethereum muestran una tendencia cada vez más rampante. Este tipo de ataques también afecta negativamente la experiencia del usuario, con una gran cantidad de spam de envenenamiento que inunda las interfaces de historial de transacciones orientadas al usuario.

La defensa efectiva contra los ataques de envenenamiento de direcciones requiere tanto que los usuarios mejoren su propia conciencia de seguridad como un mejor diseño de interfaz de apoyo. Para los usuarios, el hábito central a desarrollar es: antes de enviar fondos, verifique cuidadosamente la dirección de destino.

Al mismo tiempo, las herramientas relevantes y las interfaces de usuario deberían desempeñar un papel más importante para ayudar a los usuarios a identificar rápidamente actividades sospechosas.

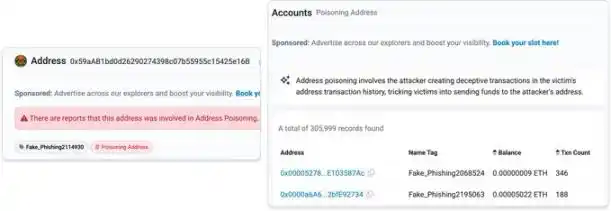

Etiqueta de dirección de envenenamiento en Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Etherscan continúa comprometido con la mejora de la interfaz del navegador y los servicios API para ayudar a los usuarios a identificar más fácilmente este tipo de ataques. Etiquetamos proactivamente direcciones falsas, identificamos y ocultamos transferencias de tokens de valor cero, etiquetamos tokens falsificados. Al proporcionar estos datos organizados, los usuarios pueden detectar más fácilmente posibles intentos de envenenamiento de direcciones sin tener que filtrar manualmente una gran cantidad de registros de transacciones.

A medida que los ataques de envenenamiento evolucionan con medios automatizados y transferencias de polvo de alto volumen, presentar claramente estas señales de riesgo es crucial para ayudar a los usuarios a distinguir entre actividades sospechosas y transacciones legítimas.